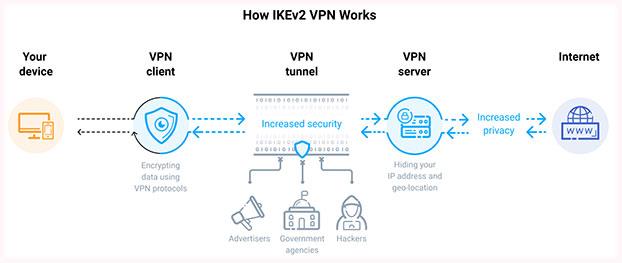

Internet Key Exchange або IKE — це протокол тунелювання на основі IPSec , який забезпечує безпечний канал зв’язку VPN і визначає автоматичні засоби з’єднання та автентифікації для захищених з’єднань IPSec відповідно до способу їх захисту.

Перша версія протоколу (IKEv1) була представлена в 1998 році, а друга версія (IKEv2) вийшла через 7 років. Існує ряд відмінностей між IKEv1 і IKEv2, найпомітнішою з яких є зменшені вимоги до пропускної здатності IKEv2.

Детальний вступ до IKEv2

Навіщо використовувати IKEv2?

- 256-бітне шифрування даних

- Розгорніть IPSec для безпеки

- Стабільний і послідовний зв'язок

- Підтримка MOBIKE забезпечує кращу швидкість

IKEv2 використовує автентифікацію сертифіката сервера

Безпека

IKEv2 використовує автентифікацію сертифіката сервера, що означає, що він не виконуватиме жодних дій, доки не визначить особу запитувача. Це не справляється з більшістю атак "людина посередині" та DoS- атак .

Надійність

У першій версії протоколу, якщо ви спробували переключитися на інше підключення до Інтернету, наприклад, з Wi-Fi на мобільний Інтернет, з увімкненою VPN , це призводило до переривання з’єднання VPN і потребувало повторного підключення.

Це має певні небажані наслідки, такі як зниження продуктивності та зміна попередньої IP-адреси. Завдяки заходам надійності, застосованим у IKEv2, цю проблему вдалося подолати.

Крім того, IKEv2 реалізує технологію MOBIKE, що дозволяє використовувати її мобільним користувачам та багатьом іншим. IKEv2 також є одним із небагатьох протоколів, які підтримують пристрої Blackberry.

швидкість

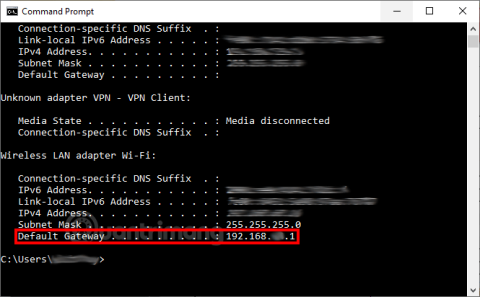

Хороша архітектура IKEv2 і ефективна система обміну інформацією забезпечують кращу продуктивність. Крім того, його швидкість з’єднання значно вища, особливо завдяки вбудованій функції проходження NAT, яка дозволяє обходити брандмауери та встановлювати з’єднання набагато швидше.

Особливості та технічні деталі

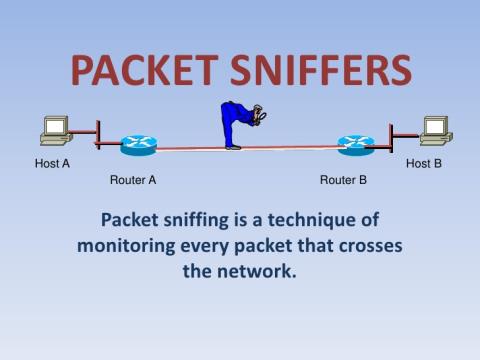

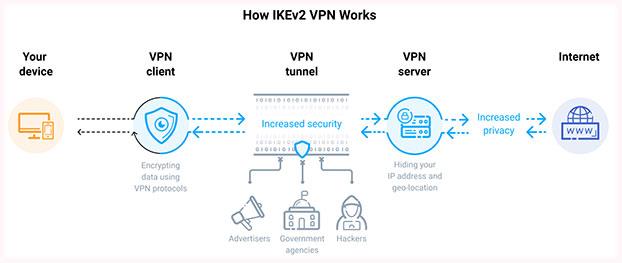

Метою IKE є створення однакового симетричного ключа для сторін, що спілкуються незалежно. Цей ключ використовується для шифрування та дешифрування звичайних IP-пакетів, які використовуються для передачі даних між одноранговими VPN. IKE будує VPN-тунель шляхом автентифікації обох сторін і досягнення угоди щодо методів шифрування та цілісності.

IKE базується на базових протоколах безпеки, таких як асоціація безпеки Інтернету та протокол керування ключами (ISAKMP), універсальний механізм безпечного обміну ключами для Інтернету (SKEME) і протокол визначення ключа Oakley.

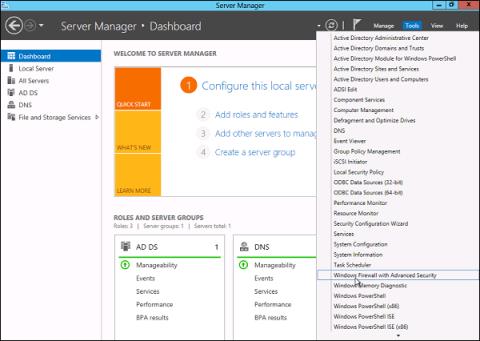

Як працює IKEv2

ISAKMP визначає структуру для автентифікації та обміну ключами, але не визначає їх. SKEME описує гнучку техніку обміну ключами, яка забезпечує можливості швидкого оновлення ключів. Oakley дозволяє автентифікованим сторонам обмінюватися ключовими документами через незахищене з’єднання за допомогою алгоритму обміну ключами Діффі–Хеллмана. Цей метод забезпечує ідеальний секретний метод пересилання ключів, захисту особи та автентифікації.

Протокол IKE, що використовує UDP-порт 500, ідеально підходить для мережевих додатків, де сприймається затримка є важливою, наприклад для ігор, голосового та відеозв’язку. Крім того, протокол пов'язаний з протоколами точка-точка (PPP). Це робить IKE швидшим, ніж PPTP і L2TP . Завдяки підтримці шифрів AES і Camellia з довжиною ключа 256 біт IKE вважається дуже безпечним протоколом.

Переваги та недоліки протоколу IKEv2

Перевага

- Швидше, ніж PPTP і L2TP

- Підтримує розширені методи шифрування

- Стабільний при зміні мережі та повторному встановленні VPN-з'єднань, коли з'єднання тимчасово втрачено

- Забезпечує розширену підтримку мобільних пристроїв

- Легке налаштування

Дефект

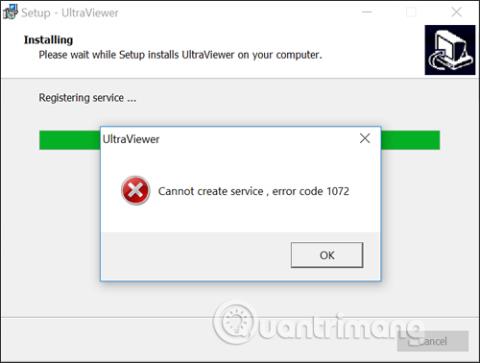

- Використання UDP-порту 500 може бути заблоковано деякими брандмауерами

- Непросто застосувати на стороні сервера

Побачити більше: