Shodan е като Google , но повече като хранилище за устройства за интернет на нещата (IoT) . Докато Google индексира сайтове в световната мрежа и съдържанието на тези сайтове, Shodan индексира всяко устройство, директно свързано с интернет .

Информацията, която е публично достъпна чрез тази търсачка, изглежда безвредна. За обикновения потребител низовете на IP адреси и термините за кодиране не означават много. Но за хакер, който търси уязвимо устройство, това е повече от достатъчно, за да навреди. Но какво ще стане, ако можете да разберете кои са най-важните данни и как да използвате Shodan, за да подобрите своята киберсигурност?

Какво точно е Shodan?

Shodan е кибер търсачка, която индексира устройства, свързани с интернет. Тази търсачка стартира като проект на Джон Матерли. Matherly иска да научи за устройствата, свързани с интернет, от принтери и уеб сървъри до ускорители на частици - общо взето всичко с IP адрес.

Целта е да се запишат спецификациите на устройството и да има карта, показваща местоположението на устройствата и как са свързани помежду си. От 2009 г., когато стана публична, целта на Shodan остана до голяма степен непроменена. Той все още картографира точното местоположение на устройствата с интернет, техните софтуерни спецификации и местоположения. Наистина Shodan се превърна в цялостен поглед върху интернет.

Как хакерите използват Shodan?

Първоначално Shodan не е предназначен за хакери, но публичната информация, която тази търсачка събира, може да бъде полезна за хакери, които търсят уязвими устройства.

Намерете IoT устройства с правила за сигурност

Shodan събира цифрови банери на IoT устройства. Банерът е като CV, което IoT устройствата изпращат до уеб сървърите, когато изискват данни. Четенето на банера е как уеб сървърът познава конкретно устройство, как и какви пакети данни да изпрати на устройството. Точно както съдържанието на автобиографията на всеки ще бъде различно, така и банерите на IoT устройствата.

Като цяло типичният банер ще показва версията на операционната система на устройството, IP адреса, отворените портове, серийния номер, хардуерните спецификации, географското местоположение, доставчика на интернет услуги и регистрираното име на собственика, ако е приложимо.

Голяма част, ако не и цялата, от тази информация е публично достъпна. Тази информация може да бъде видима за хакерите, ако например устройството работи с остарял софтуер. По-конкретно, филтрите за търсене могат да се използват за стесняване на уязвимите устройства в конкретен град. Знаейки къде да намерят уязвими устройства, хакерите могат да използват тактика Wardriving или да извършат атаки на дисоциация, за да проникнат във вашата мрежа, ако не могат да бъдат достъпени от разстояние.

Намерете пароли и данни за вход по подразбиране

Повечето устройства - като рутери - се доставят с пароли по подразбиране или идентификационни данни за вход, които потребителят трябва да промени след настройката. Въпреки това, не много хора могат да направят това. Shodan редовно съставя списък с активни устройства, които все още използват своите идентификационни данни по подразбиране и отворени портове. Извършването на търсене със заявката „парола по подразбиране“ ще покаже подходящи резултати от търсенето. Всеки с достъп до тези данни и инструменти за хакване може да влезе в по същество отворена система и да причини щети.

Ето защо трябва да промените паролата си по подразбиране.

Как да използвате Shodan за подобряване на киберсигурността

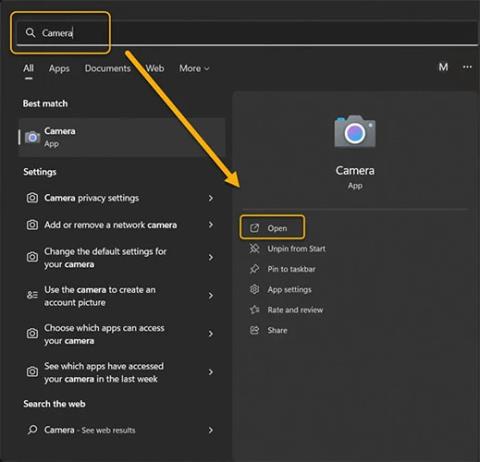

Количеството данни, достъпно чрез Shodan, е потресаващо, но едва ли е полезно, ако системата за сигурност на вашето устройство работи правилно. Търсенето на IP адрес на устройство в Shodan ще ви каже дали търсачката има някаква информация за тях. Нека започнем с IP адреса на вашия домашен рутер. Странно, Shodan няма да има никаква информация за вашия рутер, особено ако мрежовите портове са затворени. След това преминете към охранителни камери, бебефони, вашия телефон и лаптоп.

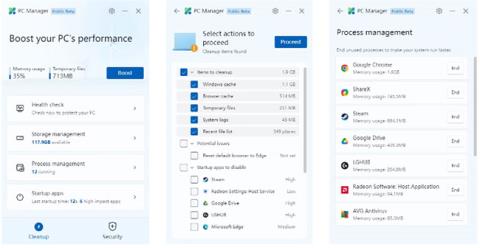

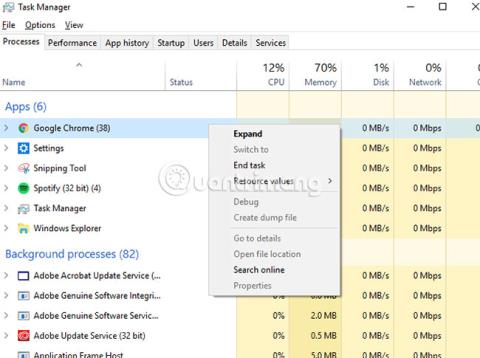

Намерете и затворете уязвимите портове

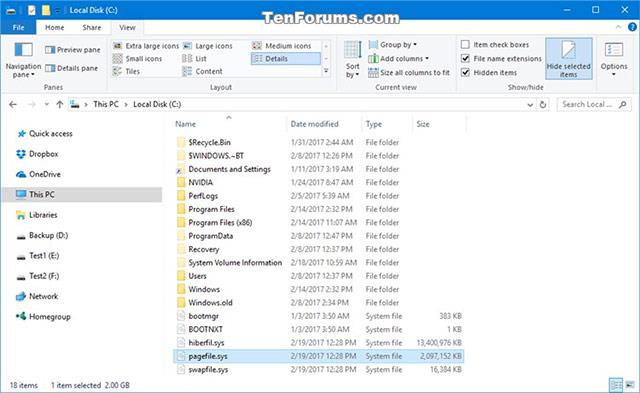

Не е нужно да се притеснявате, че хакери ще намерят устройството ви в Shodan и ще проникнат в системата ви. Вероятността това да се случи е ниска, защото Shodan каталогизира само системи с отворени TCP/IP портове. И това е, за което трябва да внимавате: незащитените портове са отворени.

По принцип портовете се отварят, така че устройствата с активиран интернет да могат да обслужват заявки, да получават данни и да знаят какво да правят с тези данни. Ето как вашият безжичен принтер знае да получи заявка от вашия компютър и да отпечата страница и как вашата уеб камера я предава на дисплея. И, което е по-важно, как може хакер да получи отдалечен достъп до вашето устройство.

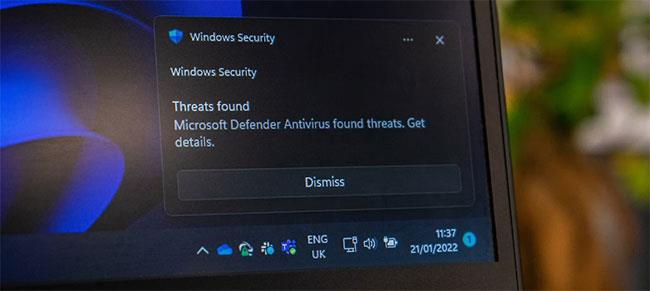

Отвореният порт е неизбежен, защото по този начин вашето устройство се свързва с интернет. Затварянето на всички портове на вашето устройство ще ви прекъсне от интернет. Шлюзовете се превръщат в риск за сигурността при определени обстоятелства, като например стартиране на стар, остарял софтуер или неправилно конфигуриране на приложение в системата. За щастие можете да управлявате този злонамерен софтуер и риск за киберсигурността, като затворите уязвимите портове.

Използвайте VPN, за да се свържете с интернет

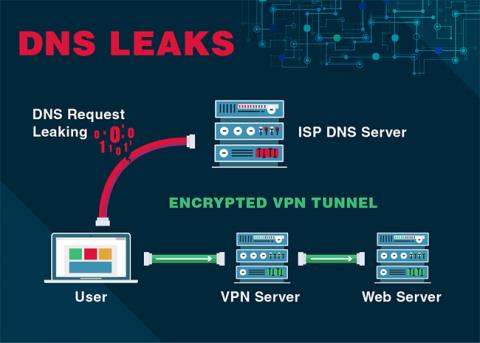

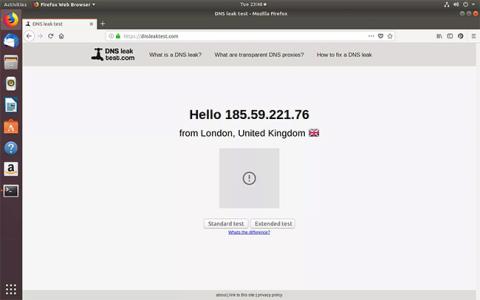

Можете да потърсите IP адреса на устройството в Shodan и да видите дали банерът на устройството е публичен и кои портове са отворени, за да можете да ги затворите. Но това все още не е достатъчно. Помислете дали да не използвате VPN, за да скриете вашия IP адрес, когато сърфирате в мрежата.

VPN действа като първата стена между вас и нападателя. Използването на VPN криптира вашата интернет връзка, така че заявките за данни и услуги преминават през защитени портове вместо потенциално незащитени портове. По този начин нападателите първо трябва да пробият VPN услугата - което не е лесно - преди да могат да стигнат до вас. Тогава има още една стена, която можете да поставите.

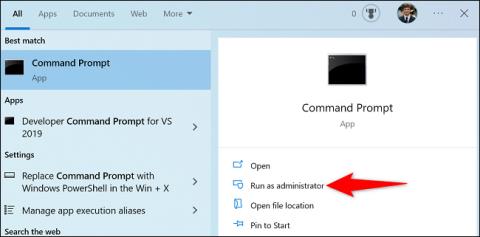

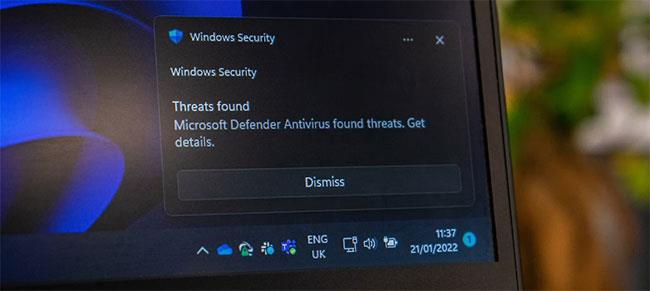

Включете защитната стена на Microsoft Defender

Някои VPN, като Windscribe, имат защитни стени. Въпреки че защитните стени на трети страни са страхотни, трябва да използвате защитната стена, която идва с Microsoft Defender, естествената програма за сигурност на компютри с Windows. Вижте: Как да включите/изключите защитната стена на компютър с Windows за повече подробности.

Вашият компютър комуникира с други компютри в Интернет чрез пакети данни (битове данни, съдържащи медийни файлове или съобщения). Задачата на защитната стена на Microsoft Defender е да сканира входящите пакети с данни и да предотвратява всяко поведение, което може да навреди на устройството. Активирането на защитната стена е всичко, което трябва да направите. По подразбиране защитните стени отварят компютърни портове само когато дадено приложение трябва да използва този порт. Не е нужно да докосвате разширените правила за сигурност за шлюза, освен ако не сте опитен потребител. Дори тогава помислете за настройка на напомняне за затваряне на портата след това (лесно е да забравите да направите това).

Помислете как защитната стена действа като контролер на трафика в града и пътищата като портали към вашата мрежа. Персоналът проверява и гарантира, че могат да преминават само превозни средства, които отговарят на стандартите за безопасност. Тези стандарти за безопасност винаги се променят, така че вашите служители трябва да са наясно с най-новите правила - и затова трябва редовно да инсталирате софтуерни актуализации. Пренебрегването на правилата за сигурност на портала е като да помолите служителите си да заобиколят контролно-пропускателен пункт. Доста превозни средства могат да използват тази мъртва точка, за да влязат във вашия град.

За каква цел е подходящ Shodan?

Shodan е огромна база данни, съдържаща идентифицираща информация за устройства, свързани с интернет. Използва се главно от фирми за наблюдение на мрежови уязвимости и течове. Въпреки това ще намерите Shodan и за полезен инструмент за проверка на състоянието на вашата сигурност. След като откриете тези течове, можете лесно да ги блокирате и да подобрите цялостната си киберсигурност.