Дайте відповідь на ці 5 запитань, перш ніж натискати будь-яке посилання

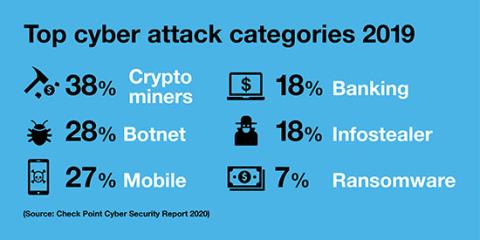

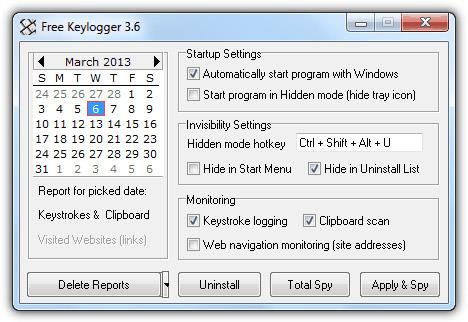

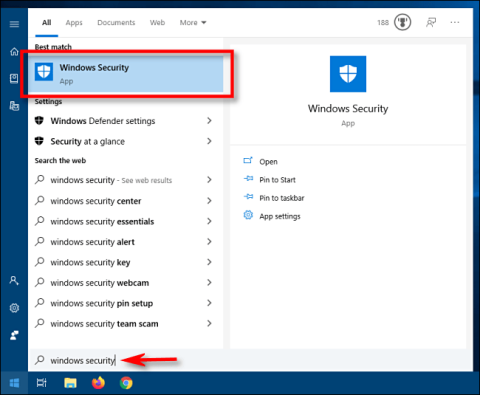

URL-адреси використовуються як «шляхи» до ресурсів в Інтернеті. URL-адреси створюють можливості «гіперпосилань» для веб-сторінок. Однак сьогодні комп'ютерні злочинці та хакери стають все більш "хитрими" та небезпечними. Ці хакери можуть змінювати паролі та викрадати дані користувачів і навіть використовувати зловмисне програмне забезпечення, що автоматично завантажується, щоб атакувати користувачів.