Топ найкращих безкоштовних і платних програм Syslog Server для Windows

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Комп’ютерні злочинці використовують різноманітне шкідливе програмне забезпечення (зловмисне програмне забезпечення) для атаки на системи. Нижче наведено деякі з найпоширеніших типів зловмисного програмного забезпечення та способи їх запобігання.

Фахівці з ІТ-безпеки часто використовують загальні терміни, не визначаючи точно, що вони означають. Це може змусити користувачів задуматися про основні питання, наприклад, що таке зловмисне програмне забезпечення? Або чим відрізняються зловмисне програмне забезпечення та віруси? Що спільного між Crimemare і зловмисним програмним забезпеченням? А що саме таке шпигунське програмне забезпечення (програмне забезпечення-вимагач)? У статті нижче ми відповімо на всі ці запитання.

Отже, що таке зловмисне програмне забезпечення?

Зловмисне програмне забезпечення, по суті, є абревіатурою для шкідливого програмного забезпечення. По суті, зловмисне програмне забезпечення – це програмне забезпечення, яке ви не хочете, щоб з’являлося на вашому комп’ютері чи мобільному пристрої. Очевидно, що це велика група програмного забезпечення, що включає багато різних типів шкідливих програм. Шкідливе програмне забезпечення включає віруси, хробаки, трояни, рекламне програмне забезпечення та програми-вимагачі......

У розділах нижче надано визначення деяких найпоширеніших типів шкідливих програм.

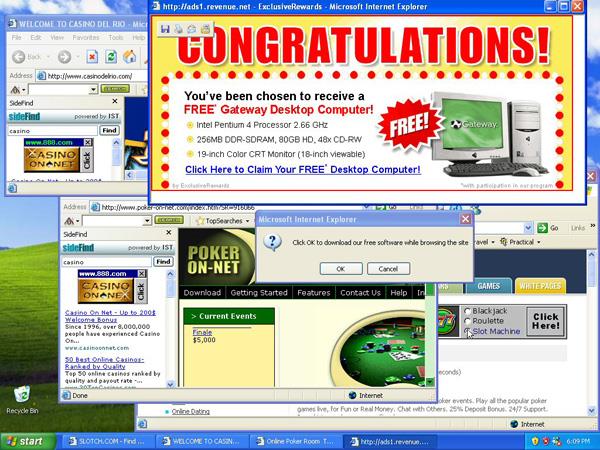

рекламне ПЗ

Рекламне програмне забезпечення – це тип шкідливого програмного забезпечення, яке завантажує або відображає спливаючу рекламу на пристрої користувача. Зазвичай рекламне програмне забезпечення не викрадає дані із системи, але воно змушує користувачів бачити рекламу, яка їм не потрібна в системі. Деякі форми реклами, які надзвичайно дратують користувачів, створюють у браузері спливаючі вікна, які неможливо закрити. Іноді користувачі заражаються рекламним ПЗ, яке встановлюється за замовчуванням під час завантаження інших програм, навіть не підозрюючи про це.

Отже, як заблокувати ці рекламні програми?

Рішення полягає в тому, щоб встановити антишкідливе ПЗ, яке блокує рекламне ПЗ. Вимкніть спливаючі вікна на сторінках веб-переглядача та спостерігайте за встановленням нового програмного забезпечення, обов’язково знявши прапорці для встановлення додаткових програм за замовчуванням.

Задні двері

Бекдор - це секретна програма, яка може отримати доступ до пристрою або мережі користувача. Часто виробники пристроїв або програмного забезпечення створюють бекдори у своїх продуктах або навмисно дозволяють співробітникам компанії ввійти в систему за допомогою методів шифрування. Бекдори також можуть бути встановлені іншими зловмисними програмами, такими як віруси або руткіти.

Як запобігти бекдорам

Бекдор є однією з найбільших загроз, якій важко запобігти. Експерти кажуть, що найкращою стратегією захисту є встановлення брандмауерів, програмного забезпечення для захисту від зловмисних програм, моніторингу мережі, запобігання вторгненням і захисту даних.

Боти та ботнети

Загалом, бот – це програмне забезпечення, яке виконує завдання автоматично.Існує також багато видів корисних ботів. Наприклад, програми, які сканують Інтернет та індексують сторінки для пошукових систем і чат-ботів, іноді також відповідають на запитання клієнтів на веб-сайтах компаній.

Однак, коли йдеться про ІТ-безпеку, бот часто використовується для позначення пристрою, зараженого шкідливим програмним забезпеченням, яке може завдати шкоди комп’ютеру без відома або дозволу користувача. Bonet — це велика група ботів, які зібралися разом для виконання одного завдання. Зловмисники часто використовують ботів для масового розсилання спаму та фішингових повідомлень або для проведення розподілених атак на відмову в обслуговуванні (DDoS) на веб-сайти. Нещодавно зловмисники почали включати пристрої Інтернету речей (IoT) у свої бот-атаки.

Інструкція по боротьбі з ботнетами

Організації можуть допомогти запобігти тому, щоб комп’ютери стали частиною ботів, встановлюючи антишкідливе програмне забезпечення, використовуючи брандмауери, постійно оновлюючи програмне забезпечення та змушуючи користувачів використовувати надійні паролі. Крім того, програмне забезпечення для моніторингу мережі може допомогти визначити, чи стала система частиною бота. Крім того, ви також повинні регулярно змінювати пароль за умовчанням для будь-якого пристрою IoT, який ви встановлюєте.

Викрадач браузера

Викрадач браузера, також відомий як Hijackware, може змінити поведінку вашого веб-браузера, наприклад, надсилаючи користувачам нову сторінку пошуку, змінюючи домашню сторінку, встановлюючи панелі інструментів, переспрямовуючи користувачів на небажані веб-сайти та показуючи рекламу, яку користувачі не хочуть бачити . Зловмисники часто заробляють на цьому типі зловмисного програмного забезпечення за рахунок плати за рекламу. Вони також можуть використовувати зламані браузери, щоб перенаправляти користувачів на веб-сайти, які завантажують у систему більше шкідливих програм.

Як запобігти викрадачам браузера

Будьте дуже обережні, встановлюючи нове програмне забезпечення у вашій системі, оскільки багато зловмисників браузера додадуть додаткове програмне забезпечення до встановленого вами програмного забезпечення, наприклад рекламне ПЗ. Крім того, вам слід встановити та запустити програмне забезпечення для захисту від зловмисного програмного забезпечення у вашій системі та встановити вищий рівень безпеки веб-переглядача.

помилка

Помилка — це загальний термін, що означає недолік у фрагменті коду. У всьому програмному забезпеченні є помилки, які здебільшого залишаються непоміченими або викликають лише незначне роздратування. Однак бувають випадки, коли помилка представляє серйозну вразливість безпеки, використання програмного забезпечення, що містить помилку такого типу, для атаки на систему користувача.

Як запобігти помилкам

Найкращий спосіб запобігти атакам, які використовують вразливі місця безпеки в програмному забезпеченні, — це постійно оновлювати програмне забезпечення. Коли зловмисникам стає відомо про вразливі місця, постачальники часто швидко випускають виправлення, щоб запобігти пошкодженню систем клієнтів.

Організації, які хочуть запобігти недолікам безпеки в програмному забезпеченні, яке вони пишуть, повинні якнайшвидше запровадити безпечні методи кодування та виправити помилки. Вони також будуть винагороджувати дослідників, які виявлять вразливі місця в їхніх продуктах.

Кримінальне програмне забезпечення

Деякі постачальники використовують термін «кримінальне програмне забезпечення» для позначення зловмисного програмного забезпечення, яке використовується для вчинення злочину, зазвичай злочину, пов’язаного з отриманням фінансової вигоди. Як і зловмисне програмне забезпечення, кримінальне програмне забезпечення є широкою категорією, яка включає різноманітне інше шкідливе програмне забезпечення.

Як запобігти злочинним програмам?

Щоб захистити свої системи від злочинного програмного забезпечення, вам слід застосувати найкращі методи безпеки, зокрема використовувати брандмауери, запобігання вторгненню, моніторинг мережі та журналів, а також захист даних і конфіденційної інформації. , систему моніторингу безпеки мережі (SIEM) і розумні засоби безпеки. Ви також повинні використовувати надійні паролі та регулярно їх оновлювати.

Кейлоггер

Кейлоггер — це програма, яка записує всі клавіші, які натискає користувач, включаючи електронні листи, документи та введені паролі для певних цілей. Як правило, зловмисники часто використовують цей тип зловмисного програмного забезпечення для викрадення паролів і проникнення в мережеві системи або облікові записи користувачів. Однак роботодавці також іноді використовують клавіатурні шпигуни, щоб визначити, чи вчиняли їхні співробітники будь-які злочини в системі компанії.

Як запобігти кейлоггерам

Зміна паролів є одним із найкращих способів запобігти або зменшити шкоду, спричинену кейлоггерами. Не забувайте використовувати надійні паролі та регулярно їх оновлювати. Крім того, ви також повинні використовувати мережевий брандмауер і рішення для захисту від шкідливих програм.

Шкідливі мобільні програми

Не всі програми, доступні в Apple App Store або Google Play, безпечні. Незважаючи на те, що оператори додатків намагалися запобігти зловмисним додаткам, деякі з них все одно втікають. Ці програми можуть викрадати інформацію користувача, вимагати гроші або намагатися отримати доступ до мереж компанії, змушувати користувачів переглядати небажану рекламу або брати участь у інших небажаних діях.

Як заблокувати шкідливі мобільні програми

Навчання користувачів є одним із найнадійніших способів запобігти зловмисним програмам для мобільних пристроїв, тому що користувачі можуть уникнути цього програмного забезпечення, не завантажуючи та не відкриваючи сторонні магазини програм і будучи обережними. Будьте обережні, завантажуючи нові програми на свій мобільний пристрій. Мобільні програми для захисту від зловмисного програмного забезпечення також допомагають користувачам уникнути цих шкідливих програм.

Організації можуть блокувати ці шкідливі програми, створивши надійні політики безпеки мобільних пристроїв і розгорнувши рішення безпеки мобільних пристроїв для забезпечення дотримання цих політик.

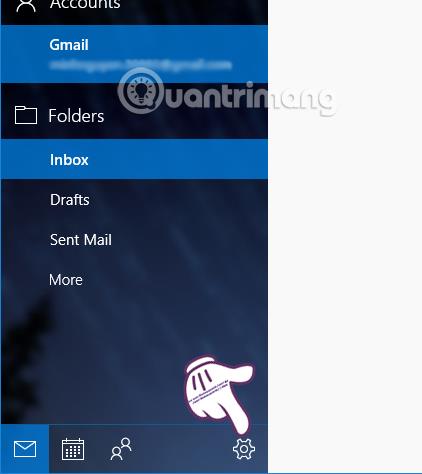

Фішинг

Фішинг — це різновид електронної атаки, яка обманом змушує користувачів розкрити свої паролі, завантажити вкладені файли або отримати доступ до веб-сайту, на якому встановлено зловмисне програмне забезпечення. Фішинг – це фішингова кампанія, націлена на конкретних користувачів або організації.

Як запобігти фішингу

Оскільки фішинг базується на методах соціальної інженерії (термін безпеки, щоб змусити користувачів щось зробити), озброєння користувачів знаннями є одним із найкращих заходів, щоб уникнути нападу. Користувачі повинні застосовувати рішення для захисту від спаму та зловмисного програмного забезпечення та не повинні розголошувати особисту інформацію чи паролі електронної пошти. Крім того, їх слід попередити про те, що вони повинні бути обережними, завантажуючи вкладення або натискаючи посилання в повідомленнях, навіть якщо вони начебто з популярного джерела, оскільки зловмисники часто маскуються під компанію або когось, кого користувач знає. Електронна пошта також часто є активним об’єктом програм-вимагачів.

програми-вимагачі

За останні роки програми-вимагачі швидко стали одним із найпопулярніших типів шкідливих програм. Насправді, згідно зі звітом Malwarebytes, інциденти, спричинені програмами-вимагачами, зросли на 267% із середини січня до листопада 2016 року. Ці найпоширеніші варіанти програмного забезпечення блокують систему, блокуючи будь-які операції, які виконуються, доки жертва не заплатить викуп зловмисникам. . Інші форми програм-вимагачів загрожуватимуть публічним розголошенням неприємної інформації про користувача, як-от дії користувача на веб-сайтах для дорослих, якщо користувач не заплатить викуп.

Як запобігти зараженню програмами-вимагачами

Часто організації можуть пом’якшити атаки, оновивши резервні копії. Крім того, організації повинні навчати користувачів про загрози, виправляти програмне забезпечення, коли це необхідно, і встановлювати загальні методи безпеки. Однак деякі типи програм-вимагачів дуже важко заблокувати, тому багатьом особам і організаціям довелося несправедливо втрачати гроші.

Підроблене програмне забезпечення безпеки

Підроблене програмне забезпечення безпеки часто описується як форма програм-вимагачів і програм-страхів. Це програмне забезпечення змушує користувачів думати, що їхня комп’ютерна система має проблеми з безпекою, і пропонує придбати підроблене програмне забезпечення безпеки, щоб вирішити цю проблему. Фактично, замість того, щоб забезпечити функції безпеки, підроблене програмне забезпечення часто встановлює в систему більше шкідливого програмного забезпечення.

Як запобігти шахрайському програмному забезпеченню безпеки

Як і більшість інших зловмисних програм, ви можете заблокувати підроблене програмне забезпечення безпеки, встановивши брандмауер або використовуючи методи запобігання, наприклад фішинг.

Руткіти

Руткіти є одним із найнебезпечніших типів шкідливих програм, оскільки вони дозволяють зловмисникам отримати доступ до системи на рівні адміністратора без відома користувача. Після того, як зловмисники отримають доступ до системи, вони можуть робити з системою будь-що, зокрема записувати дії, змінювати налаштування системи, отримувати доступ до даних і атакувати інші системи. Відомі атаки, такі як Stuxnet і Flame, є двома яскравими прикладами руткітів.

Профілактика

Спосіб запобігання руткітам подібний до наведених вище типів шкідливих програм. Однак слід зазначити, що якщо руткіт заражає систему, користувачам дуже важко його виявити та видалити. У багатьох випадках вам доведеться стерти жорсткий диск і почати з нуля, щоб позбутися його.

Спам

У сфері ІТ-безпеки спам – це небажані електронні листи. Як правило, спам містить непотрібну рекламу, але він також може містити посилання або вкладення, які встановлюють шкідливе програмне забезпечення в системі користувача.

Як запобігти

Більшість рішень або служб електронної пошти містять функції захисту від спаму. Використання цих методів є найкращим способом запобігання появі спаму в системі.

шпигунське програмне забезпечення

Шпигунське програмне забезпечення — це програмне забезпечення, яке збирає інформацію про користувачів без їх відома чи згоди. Наприклад, веб-сайти, які містять файли cookie для відстеження веб-перегляду користувачів, можна вважати формою шпигунського програмного забезпечення. Інші типи шпигунського програмного забезпечення можуть викрадати особисту або ділову інформацію. Іноді державні установи та поліція також використовують це шпигунське програмне забезпечення для розслідування підозрюваних або іноземних урядів.

Профілактика

Ви можете інсталювати на свій комп’ютер програмне забезпечення для захисту від шпигунського програмного забезпечення або пакети для захисту від вірусів і шкідливих програм, які також містять функції захисту від шпигунського програмного забезпечення. Так само вам також слід використовувати брандмауер і бути обережними під час встановлення програмного забезпечення в системі.

Троян

У грецькій міфології деякі воїни грецької армії сховалися на дерев’яному коні за межами Трої, а потім відвели всі свої війська. Коли троянці привели цього коня в місто, думаючи, що це трофей, грецькі воїни виповзли з живота коня і відкрили міські ворота, щоб греки напали та захопили Трою. У комп’ютерній безпеці троянський кінь, також відомий як троян, — це частина шкідливого програмного забезпечення, яке ховається як нешкідлива програма, але насправді служить лихим цілям. Наприклад, троян може виглядати як безкоштовна гра, але після встановлення він може знищити ваш жорсткий диск, викрасти дані, встановити бекдори зловмисного програмного забезпечення або виконати інші шкідливі дії. інша шкода.

Як запобігти

Подібно до інших методів запобігання зловмисному програмному забезпеченню.

Віруси

Іноді люди використовують слова «вірус» і «зловмисне програмне забезпечення» як синоніми, але насправді вірус — це певний тип шкідливого програмного забезпечення. Щоб вважатися вірусом, зловмисне програмне забезпечення повинно заразити інші програми та інші системи. Віруси також часто виконують деякі небажані дії в заражених системах, наприклад об’єднують системи в ботнети, розсилають спам, викрадають дані кредитних карток, паролі або блокують системи.

Спосіб запобігання подібний до інших шкідливих програм.

Черв'як

Хробаки створюються подібно до вірусів, оскільки вони поширюються самі, але відмінність у тому, що вони не заражають інші програми. Натомість це незалежне шкідливе програмне забезпечення, яке поширюється з однієї машини на іншу або з однієї мережі в іншу. Він може спричинити ті самі види шкоди, що й віруси в системі.

Профілактика

Подібно до вірусів, найкращий спосіб уникнути зараження хробаками – це використовувати антивірусне або антишкідливе програмне забезпечення . Подібно до інших типів зловмисного програмного забезпечення, користувачі повинні натискати посилання або вкладення електронної пошти лише тоді, коли їм дійсно відомий вміст.

Якщо є якийсь популярний тип шкідливого ПЗ, про який Wiki.SpaceDesktop не згадав у статті, ви можете висловити свою думку, прокоментувавши його нижче! Wiki.SpaceDesktop сподівається, що ця стаття принесе вам корисну інформацію.

Сервер Syslog є важливою частиною арсеналу ІТ-адміністратора, особливо коли мова йде про централізоване керування журналами подій.

Помилка 524: Виник тайм-аут – це специфічний для Cloudflare код статусу HTTP, який вказує на те, що з’єднання із сервером закрито через тайм-аут.

Код помилки 0x80070570 є поширеним повідомленням про помилку на комп’ютерах, ноутбуках і планшетах під керуванням операційної системи Windows 10. Однак він також з’являється на комп’ютерах під керуванням Windows 8.1, Windows 8, Windows 7 або раніших версій.

Помилка «синій екран смерті» BSOD PAGE_FAULT_IN_NONPAGED_AREA або STOP 0x00000050 — це помилка, яка часто виникає після встановлення драйвера апаратного пристрою або після встановлення чи оновлення нового програмного забезпечення. У деяких випадках причиною помилки є пошкоджений розділ NTFS.

Внутрішня помилка відеопланувальника також є смертельною помилкою синього екрана, ця помилка часто виникає в Windows 10 і Windows 8.1. Ця стаття покаже вам кілька способів виправлення цієї помилки.

Щоб пришвидшити завантаження Windows 10 і скоротити час завантаження, нижче наведено кроки, які потрібно виконати, щоб видалити Epic із автозавантаження Windows і запобігти запуску Epic Launcher з Windows 10.

Не слід зберігати файли на робочому столі. Існують кращі способи зберігання комп’ютерних файлів і підтримки порядку на робочому столі. Наступна стаття покаже вам ефективніші місця для збереження файлів у Windows 10.

Якою б не була причина, інколи вам доведеться налаштувати яскравість екрана відповідно до різних умов освітлення та цілей. Якщо вам потрібно спостерігати за деталями зображення або дивитися фільм, вам потрібно збільшити яскравість. І навпаки, ви також можете зменшити яскравість, щоб захистити батарею ноутбука.

Ваш комп’ютер випадково прокидається та з’являється вікно з написом «Перевірка оновлень»? Зазвичай це пов'язано з програмою MoUSOCoreWorker.exe - завданням Microsoft, яке допомагає координувати установку оновлень Windows.

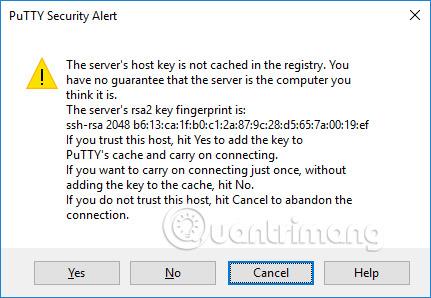

У цій статті пояснюється, як використовувати вікно терміналу PuTTY у Windows, як налаштувати PuTTY, як створити та зберегти конфігурації та які параметри конфігурації змінити.