Kas yra Scareware? Kaip pašalinti Scareware?

Scareware yra kenkėjiška kompiuterinė programa, skirta priversti vartotojus manyti, kad tai teisėta programa, ir prašo išleisti pinigus tam, kas nieko nedaro.

El. pašto saugos protokolai yra struktūros, apsaugančios vartotojų el. laiškus nuo išorės trukdžių. El. paštui reikalingi papildomi saugos protokolai dėl priežasties: paprastas pašto perdavimo protokolas (SMTP) neturi integruotos saugos. Šokiruojančios naujienos, ar ne?

Daugelis saugos protokolų veikia su SMTP. Štai šie protokolai ir kaip jie apsaugo jūsų el.

Sužinokite apie el. pašto saugos protokolus

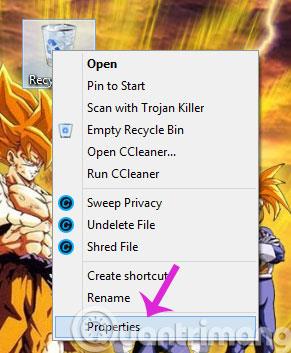

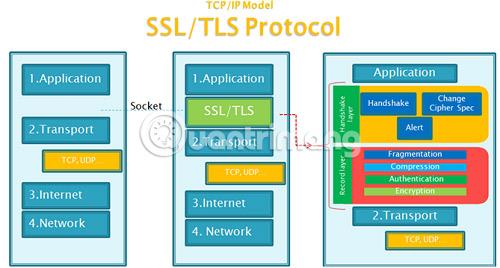

Secure Sockets Layer (SSL) ir jo įpėdinis Transport Layer Security (TLS) yra populiariausi el. pašto saugos protokolai, skirti apsaugoti el. paštą, kai jis keliauja internetu.

SSL ir TLS yra taikomojo lygmens protokolai. Interneto ryšio tinkluose taikomųjų programų sluoksnis standartizuoja ryšį galutinio vartotojo paslaugoms. Šiuo atveju taikomosios programos sluoksnis suteikia saugos sistemą (taisyklių rinkinį), kuri veikia su SMTP (taip pat ir taikomosios pakopos protokolu), kad apsaugotų vartotojų el. pašto ryšį.

Šioje straipsnio dalyje bus aptariamas tik TLS, nes jo pirmtakas SSL buvo nebenaudojamas nuo 2015 m.

TLS suteikia papildomo privatumo ir saugumo „bendraujant“ su kompiuterinėmis programomis. Šiuo atveju TLS užtikrina SMTP saugumą.

Kai vartotojo el. pašto programa siunčia ir gauna pranešimus, ji naudoja perdavimo valdymo protokolą (TCP – transportavimo sluoksnio dalis, o el. pašto klientas naudoja jį prisijungimui prie el. pašto serverio), kad inicijuotų „rankos paspaudimą“ su el. pašto serveriu.

Rankos paspaudimas – tai eilė veiksmų, kurių metu el. pašto klientas ir el. pašto serveris patvirtina saugos ir šifravimo nustatymus ir pradeda siųsti el. Pagrindiniame lygyje rankos paspaudimai veikia taip:

1. Klientas siunčia „labas“ pranešimą, šifravimo tipus ir suderinamas TLS versijas į el. pašto serverį (el. pašto serverį).

2. Serveris atsako TLS skaitmeniniu sertifikatu ir serverio viešuoju šifravimo raktu.

3. Klientas patikrina sertifikato informaciją.

4. Klientas sugeneruoja bendrąjį slaptąjį raktą (taip pat žinomą kaip išankstinis pagrindinis raktas), naudodamas serverio viešąjį raktą ir siunčia jį serveriui.

5. Serveris iššifruoja slaptąjį bendrinamą raktą.

6. Šiuo metu klientas ir serveris gali naudoti slaptąjį bendrinamą raktą, kad užšifruotų duomenų perdavimą, šiuo atveju vartotojo el.

TLS yra svarbus, nes dauguma el. pašto serverių ir el. pašto klientų jį naudoja, kad užtikrintų pagrindinį vartotojų el. laiškų šifravimo lygį.

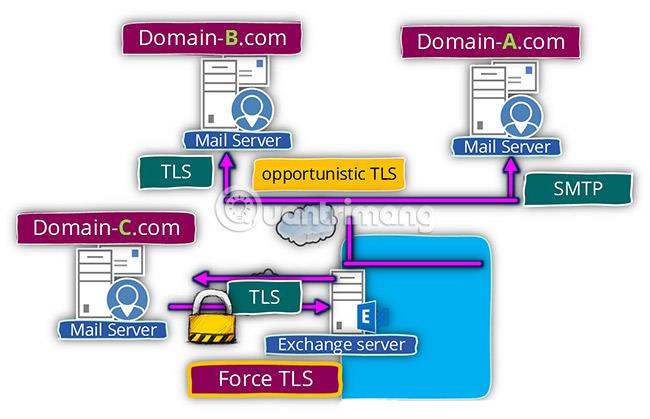

Oportunistinis TLS yra protokolo komanda, kuri informuoja el. pašto serverį, kad el. pašto klientas nori paversti esamą ryšį saugiu TLS ryšiu.

Kartais vartotojo el. pašto programa naudos paprasto teksto ryšį, o ne atliks aukščiau aprašytą rankos paspaudimo procesą, kad sukurtų saugų ryšį. Oportunistinis TLS bandys inicijuoti TLS rankos paspaudimą, kad sukurtų „tunelį“. Tačiau jei rankos paspaudimas nepavyksta, oportunistinis TLS vėl prisijungs prie paprasto teksto ryšio ir išsiųs el. laišką be šifravimo.

Priverstinis TLS yra protokolo konfigūracija, kuri verčia visas el. pašto „operacijas“ naudoti saugų TLS standartą. Jei el. laiškas negali patekti iš el. pašto programos į el. pašto serverį, tada el. pašto gavėjui laiškas nebus pristatytas.

Skaitmeninis sertifikatas yra šifravimo įrankis, kurį galima naudoti kriptografiškai apsaugoti el. Skaitmeninis sertifikatas yra viešojo rakto šifravimo tipas.

Autentifikavimas leidžia žmonėms siųsti jums el. laiškus, užšifruotus iš anksto nustatytais viešaisiais šifravimo raktais, taip pat užšifruoti pranešimus, kuriuos siunčiate kitiems. Tada skaitmeninis sertifikatas veikia kaip pasas, susietas su internetine tapatybe, o pagrindinis jo naudojimas yra tapatybei patvirtinti.

Turint skaitmeninį sertifikatą, viešasis raktas yra prieinamas visiems, kurie nori siųsti jums užšifruotus pranešimus. Jie užšifruoja savo dokumentą jūsų viešuoju raktu, o jūs iššifruojate jį savo privačiu raktu.

Skaitmeninius sertifikatus gali naudoti asmenys, įmonės, vyriausybinės organizacijos, el. pašto serveriai ir beveik bet kuris kitas skaitmeninis subjektas tapatybei patvirtinti internete.

Sender Policy Framework (SPF) yra autentifikavimo protokolas, kuris teoriškai apsaugo nuo domeno klastojimo.

SPF įdiegia papildomus saugos patikrinimus, kurie leidžia serveriui nustatyti, ar pranešimai yra kilę iš domeno, ar kas nors naudoja domeną, kad paslėptų savo tikrąją tapatybę. Domenas yra unikaliu pavadinimu turinti interneto dalis. Pavyzdžiui, Quantrimang.com yra domenas.

Įsilaužėliai ir spameriai dažnai slepia savo domenus bandydami įsiskverbti į sistemą ar apgauti vartotojus, nes iš domeno galima atsekti vietą ir savininką arba bent jau pamatyti ar domenas yra sąraše.juodas ne. Užmaskavus kenkėjišką el. laišką kaip „sveiką“ aktyvų domeną, labai tikėtina, kad vartotojai nesukels įtarimų spustelėdami ar atidarydami kenkėjišką priedą.

Siuntėjo politikos sistemą sudaro trys pagrindiniai elementai: sistema, autentifikavimo metodai ir specializuotos el. laiškų antraštės, perteikiančios informaciją.

DomainKeys Identified Mail (DKIM) yra apsaugos nuo klastojimo protokolas, užtikrinantis išsiųstų pranešimų saugumą perdavimo metu. DKIM naudoja skaitmeninius parašus, kad patikrintų, ar el. laiškai buvo išsiųsti iš konkrečių domenų. Be to, ji taip pat patikrina, ar domenas leidžia siųsti el. DKIM yra SPF pratęsimas.

Praktiškai DKIM leidžia lengviau kurti „juoduosius sąrašus“ ir „baltuosius sąrašus“.

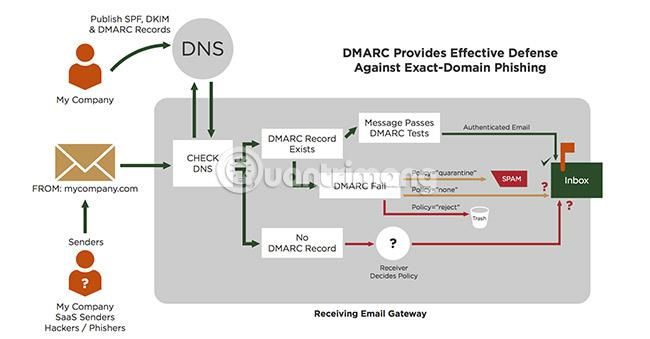

Kitas el. pašto saugos protokolas yra domenu pagrįstas pranešimų autentifikavimas, ataskaitų teikimas ir atitiktis (DMARC). DMARC yra autentifikavimo sistema, kuri patvirtina SPF ir DKIM standartus, kad apsaugotų nuo nesąžiningų veiksmų, kylančių iš domeno. DMARC yra svarbi funkcija kovojant su domenų klastojimu. Tačiau palyginti mažas priėmimo lygis reiškia, kad klastojimas vis dar siaučia.

DMARC veikia užkertant kelią antraštės klastojimui iš vartotojo adreso. Tai daro:

DMARC nurodo el. pašto paslaugų teikėjui, kaip tvarkyti bet kokį gaunamą el. laišką. Jei el. laiškas neatitiks SPF testavimo ir DKIM autentifikavimo standartų, jis bus atmestas. DMARC yra technologija, leidžianti visų dydžių domenams apsaugoti savo domenų vardus nuo klastojimo.

Saugus/daugiafunkcis interneto pašto plėtinys (S/MIME) yra ilgalaikis šifravimo protokolas nuo galo iki galo. S/MIME užkoduoja el. laiško turinį prieš jį išsiunčiant, išskyrus siuntėją, gavėją ar kitas el. laiško antraštės dalis. Tik gavėjas gali iššifruoti siuntėjo pranešimą.

S/MIME įdiegta el. pašto programose, tačiau reikalingas skaitmeninis sertifikatas. Dauguma šiuolaikinių el. pašto programų palaiko S/MIME, tačiau vartotojai vis tiek turės patikrinti, ar jų programa ir el.

„Pretty Good Privacy“ (PGP) yra dar vienas ilgalaikis šifravimo protokolas nuo galo iki galo. Tačiau labiau tikėtina, kad vartotojai susidūrė ir naudojo atvirojo kodo atitikmenį OpenPGP.

OpenPGP yra atvirojo kodo PGP šifravimo protokolo versija. Jis reguliariai atnaujinamas, o vartotojai jį ras daugelyje modernių programų ir paslaugų. Kaip ir S/MIME, trečiosios šalys vis tiek gali pasiekti el. pašto metaduomenis, pvz., el. pašto siuntėjo ir gavėjo informaciją.

Vartotojai gali pridėti OpenPGP prie savo el. pašto saugos sąrankos naudodami vieną iš šių programų:

OpenPGP diegimas kiekvienoje programoje šiek tiek skiriasi. Kiekviena programa turi skirtingą kūrėją, kuris nustato OpenPGP protokolą naudoti el. pašto šifravimą. Tačiau tai visos patikimos šifravimo programos, kuriomis vartotojai gali pasitikėti savo duomenimis.

OpenPGP yra vienas iš paprasčiausių būdų pridėti šifravimą įvairiose platformose.

El. pašto saugos protokolai yra nepaprastai svarbūs, nes jie suteikia vartotojų el. Iš esmės el. paštas yra pažeidžiamas atakų. SMTP neturi integruotos saugos, o el. laiškų siuntimas paprastu tekstu (t. y. be jokios apsaugos ir bet kas jį perimantis gali perskaityti turinį) yra labai rizikingas, ypač jei jame yra neskelbtinos informacijos.

Tikimės, kad rasite tinkamą pasirinkimą!

Žiūrėti daugiau:

Scareware yra kenkėjiška kompiuterinė programa, skirta priversti vartotojus manyti, kad tai teisėta programa, ir prašo išleisti pinigus tam, kas nieko nedaro.

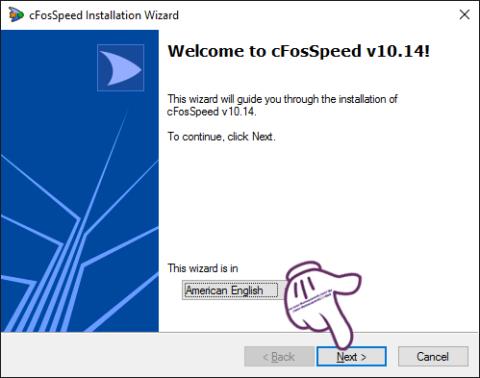

cFosSpeed yra programinė įranga, kuri padidina interneto ryšio greitį, sumažina perdavimo delsą ir padidina ryšio stiprumą iki maždaug 3 kartų. Ypač tiems, kurie žaidžia internetinius žaidimus, „cFosSpeed“ palaikys, kad galėtumėte mėgautis žaidimu be jokių tinklo problemų.

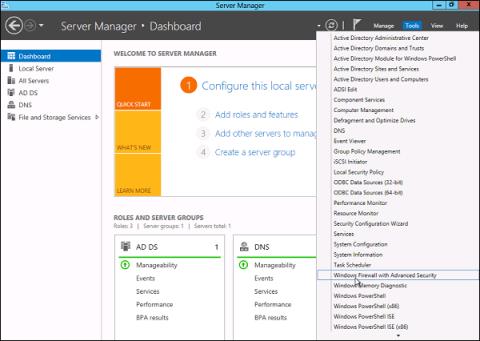

„Windows“ ugniasienė su išplėstine sauga yra užkarda, kuri veikia „Windows Server 2012“ ir yra įjungta pagal numatytuosius nustatymus. „Windows Server 2012“ ugniasienės parametrai tvarkomi „Windows“ ugniasienės „Microsoft“ valdymo pulte.

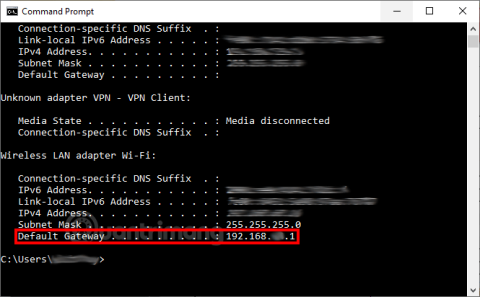

Keisdami „Vigor Draytek“ modemo ir maršrutizatoriaus prisijungimo administratoriaus puslapio slaptažodį, vartotojai apribos neteisėtą prieigą, kad galėtų pakeisti modemo slaptažodį, užtikrinant svarbią tinklo informaciją.

Laimei, „Windows“ kompiuterių, kuriuose veikia „AMD Ryzen“ procesoriai, vartotojai gali naudoti „Ryzen Master“, kad lengvai padidintų RAM neliesdami BIOS.

USB-C prievadas tapo duomenų perdavimo, vaizdo išvesties ir įkrovimo standartu šiuolaikiniuose Windows nešiojamuosiuose kompiuteriuose. Nors tai patogu, gali būti nemalonu, kai nešiojamąjį kompiuterį prijungiate prie USB-C įkroviklio ir jis neįkraunamas.

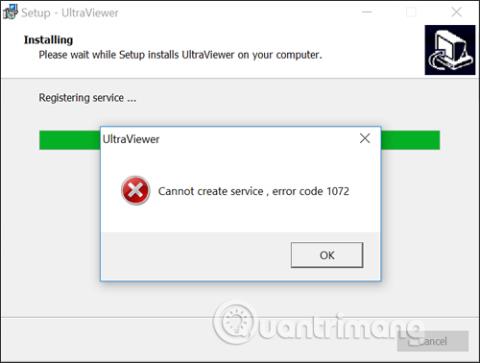

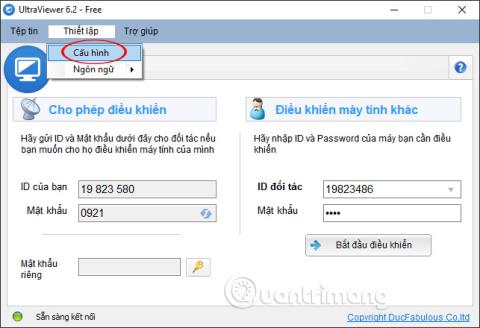

Nepavyko sukurti paslaugos klaida „Ultraviewer“ įvyksta, kai įdiegiame programinę įrangą su klaidos kodu 1072.

Klaida, kai nerodomas ID Ultraviewer, turės įtakos nuotoliniam kompiuterio ryšiui.

„Ultraviewer“ valdo kompiuterį nuotoliniu būdu ir turi failų siuntimo ir gavimo režimą.

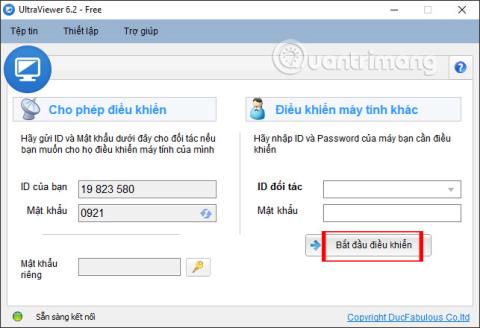

Paprastai, kai ištrinate failą sistemoje Windows, failas nebus ištrintas iš karto, o bus išsaugotas šiukšliadėžėje. Po to turėsite atlikti dar vieną veiksmą: ištuštinti šiukšliadėžę. Bet jei nenorite atlikti šio antrojo veiksmo, toliau pateiktame straipsnyje parodysime, kaip visam laikui ištrinti failą.