11 vaaratonta temppua ystävien ja sukulaisten pilaamiseen

Alla olevat vaarattomat temput ystävien ja sukulaisten pilaamiseen tuovat taatusti sinulle ja läheisillesi ikimuistoisia hetkiä.

Alla olevat vaarattomat temput ystävien ja sukulaisten pilaamiseen tuovat taatusti sinulle ja läheisillesi ikimuistoisia hetkiä.

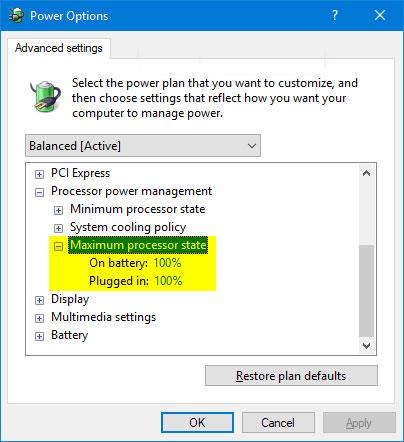

Virranhallinta-asetusten Prosessorin enimmäistila -asetuksen avulla käyttäjät voivat määrittää prosenttiosuuden käytettävästä suorittimen enimmäiskapasiteetista. Pienemmät prosenttiosuudet voivat parantaa akun käyttöikää huomattavasti, mutta heikentää suorituskykyä.

Yllä olevat 5K-taustakuvat ja 6K-taustakuvat macOS:lle auttavat sinua sijoittamaan macOS-taustakuvan suurelle näytölle rikkomatta kuvaa.

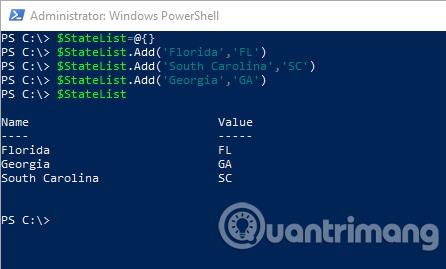

Monet ihmiset haluavat käyttää PowerShellia, koska sen avulla he voivat tehdä asioita, joita ei voi tehdä Windowsin graafisella käyttöliittymällä. Siitä huolimatta ei voida kiistää, että jotkin PowerShell-cmdlet-komentot voivat olla hieman tylsiä tai monimutkaisia. Mutta entä jos olisi tapa muokata näitä cmdlettejä ja saada ne "käyttäytymään" haluamallasi tavalla?

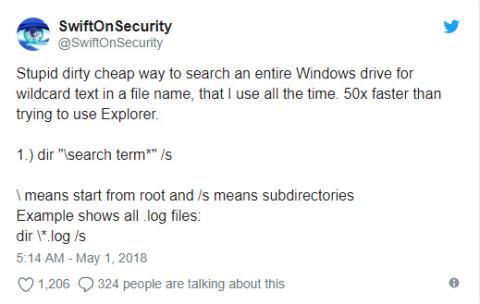

Tiedostoa etsiessään käyttäjät käyttävät usein Windowsin Resurssienhallintaa, mutta on olemassa nopeampi tapa, joka on komentokehote.

Liitännät, kuten SATA ja SAS, antavat emolevyille mahdollisuuden kommunikoida kiintolevyjen ja SSD-levyjen kanssa, jolloin ne voivat ladata käyttöjärjestelmiä, suorittaa ohjelmia ja tehdä melkein mitä tahansa tietokonetta.

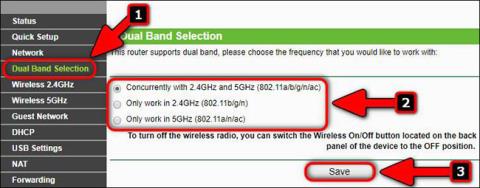

Web-pohjainen hallintasivusto on sisäänrakennettu sisäinen web-palvelin, joka ei vaadi Internet-yhteyttä. Se edellyttää kuitenkin, että laitteesi on liitetty TP-Link-laitteeseen. Tämä yhteys voi olla langallinen tai langaton.

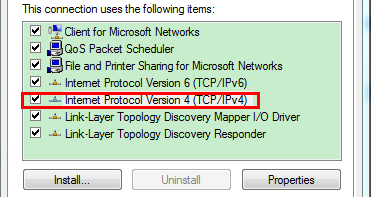

Eri syistä kaksikaistaisten reitittimien omistajat saattavat haluta poistaa 2,4 GHz tai 5 GHz alueen käytöstä. Tässä artikkelissa Quantrimang selittää, kuinka 5 GHz WiFi otetaan käyttöön tai poistetaan käytöstä TP-Link-reitittimessä.

Pastejacking on menetelmä, jota haitalliset verkkosivustot käyttävät hallitakseen tietokoneesi leikepöytää ja muuttaakseen sen sisällön haitalliseksi sisällöksi tietämättäsi.

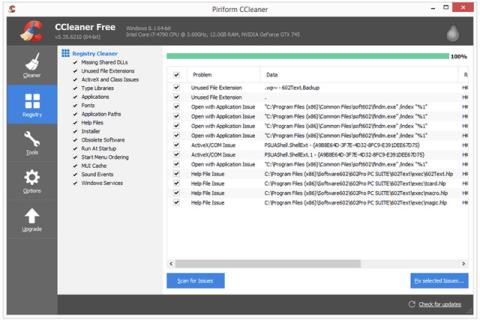

Rekisterin puhdistusohjelmisto poistaa tarpeettomat merkinnät Windowsin rekisteristä. Rekisterinpuhdistusohjelmisto on erityisen hyödyllinen poistamaan rekisterimerkintöjä, jotka osoittavat tiedostoihin, joita ei enää ole. Artikkeli tarjoaa luettelon 36:sta parhaasta ilmaisesta rekisterinpuhdistusohjelmistosta.

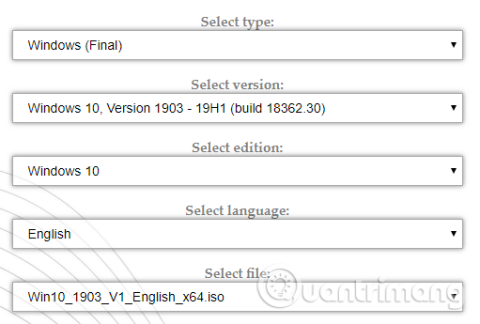

Jokaisella Windows-käyttäjällä tulee olla vähintään yksi Windowsin pelastuslevyke käytettävissä, jotta he voivat käyttää käteviä työkaluja palautusympäristössä Windowsin korjaamiseen tai ainakin esiintyvien ongelmien diagnosointiin.

PE-pohjainen pelastuslevy on mukautettu Windowsin palautusympäristö, jonka mukana tulee tietokoneen korjaustyökalut. Tämä artikkeli opastaa sinua luomaan oman Windows PE -pelastuslevyn.

Voi olla melko väsyttävää joutua suorittamaan erätiedostoja yhä uudelleen ja uudelleen tiettyinä aikoina tai tapahtumissa tietokoneellasi.

Se voi olla äärimmäisen ärsyttävää, kun komentokehote keskeyttää jatkuvasti Windows-tietokoneella tekemäsi työskentelyn satunnaisesti.

Kuinka Stub-verkkotunnuksen tietokoneet voivat muodostaa yhteyden ulkoisiin verkkoihin? Wiki.SpaceDesktopin alla oleva artikkeli esittelee sinulle Stub Domainin toimintamekanismin.

Dynaamisessa NAT:ssa yksityinen IP-osoite yhdistetään julkiseen IP-osoitteeseen Julkinen IP-osoiteryhmässä. Saat lisätietoja Dynamic NAT:n toimintamekanismista alla olevasta artikkelista.

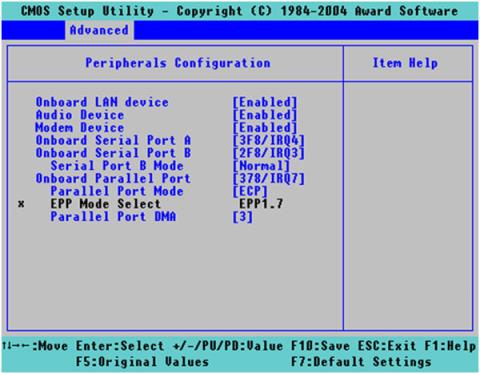

Vanhemmissa tietokoneissa, jotka käyttävät LPT-porttia ohjelmiston liittämiseen rinnakkaisporttiin kytkettyyn tulostimeen, määritä portti järjestelmän BIOSissa noudattamalla näitä ohjeita.

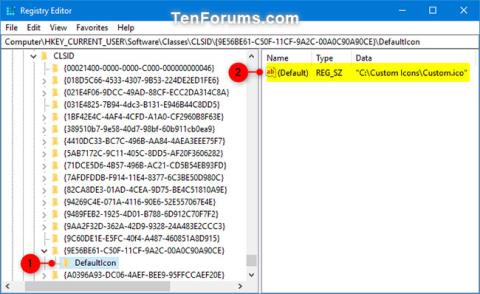

Tämä opas näyttää, kuinka voit vaihtaa Lähetä kohteeseen > Työpöytä (luo pikakuvake) -kontekstivalikon kuvakkeen mille tahansa tilisi tai kaikkien käyttäjien kuvakkeiksi Windows 7-, Windows 8- ja Windows 10 -käyttöjärjestelmissä.

Saatat mieluummin Java-sovelluksesi, ei WinRAR, avaamaan kyseisen JAR-tiedoston. Joten kuinka estän WinRARia avaamasta tätä tiedostopäätettä?

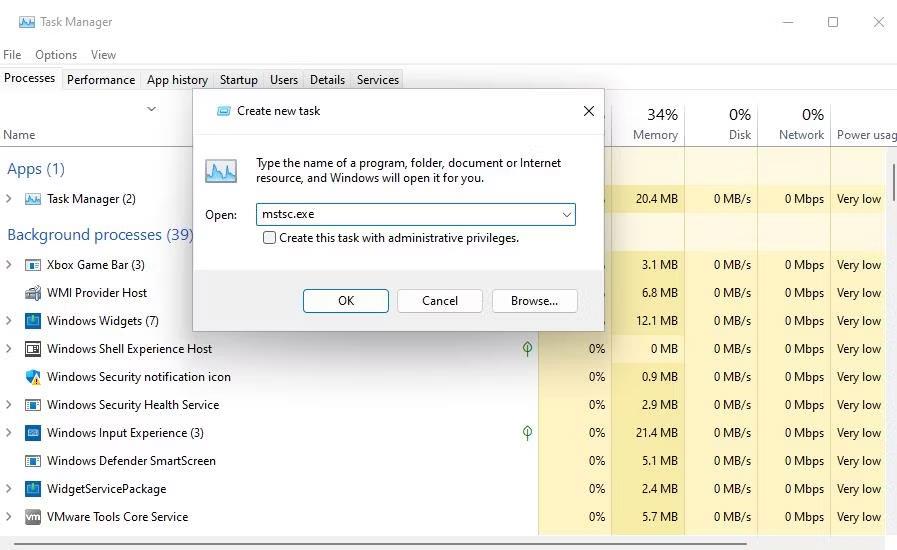

Sekä Windows 10 että Windows 11 tarjoavat useita tapoja sulkea sovelluksia ja ohjelmia. Selvitetään yksityiskohdat seuraavan artikkelin kautta!

Salasanat suojaavat arvokkaat tiedot haitallisilta toimijoilta, joten on tärkeää asettaa niiden turvallinen tallennus ehdoton prioriteetti.

Mobiilimaksutekniikka on kehittynyt vuosien varrella ja kiihdyttänyt kaupankäyntiä huimaa vauhtia, mikä on johtanut sähköisten lompakoiden syntymiseen. Alla on 7 tärkeää turvatoimenpidettä, jotka auttavat lisäämään sähköisten lompakoiden turvallisuutta.

Joulu 2024 lähestyy, et halua vain sisustaa kotiasi, vaan haluat myös tuoda joulutunnelmaa rakkaallesi tietokoneellesi. Lataa yksi näistä ilmaisista joulutaustakuvista.

VPN-teknologian kasvava suosio on johtanut erilaisiin huijauksiin, joiden laajuus, menetelmä ja rohkeus vaihtelevat.

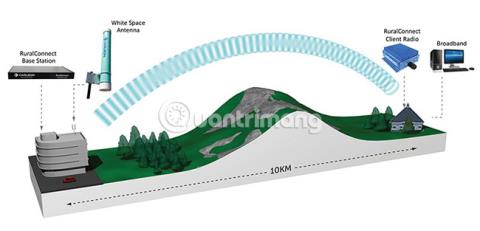

802.11af, joka tunnetaan yleisesti nimellä White-Fi tai Super WiFi, on ollut olemassa jo useita vuosia ja sitä aletaan käyttää maailmanlaajuisesti Internet-signaalien lähettämiseen pitkiä matkoja, jopa kymmenien kilometrien päähän.

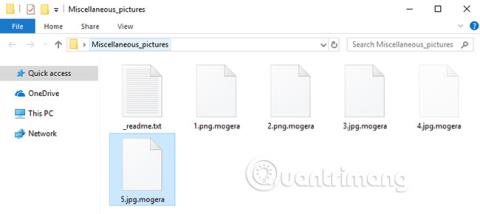

Tässä oppaassa Quantrimang.com yrittää auttaa onnettomia lukijoita, jotka ovat saaneet kiristysohjelmatartunnan ja joiden tietokoneissa olevat tiedostot ovat salattuja.

.Mogera salaa tietokoneellasi olevat tiedostot, mutta se ei välttämättä ole ainoa tämän kiristysohjelman aiheuttama vahinko. Ransomware .Mogera Virus File saattaa silti olla piilossa jossain tietokoneessasi.

Ethernet-portti on reikä Ethernet-kaapeleiden liittämiseen tietokoneverkkolaitteissa. Niiden tarkoitus on liittää langallisia verkkolaitteita Ethernet LAN-, MAN- tai WAN-verkkoon.

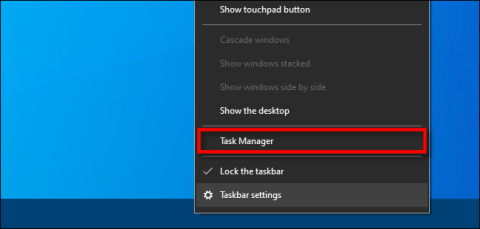

Kun käytät Task Manageria Windows 10 -tietokoneesi seuraamiseen, käytät usein yhtä välilehteä (esim. "Suorituskyky") enemmän kuin muita. Siinä tapauksessa voit asettaa kyseisen välilehden välilehdeksi, jonka näet, kun käynnistät Tehtävienhallinnan.

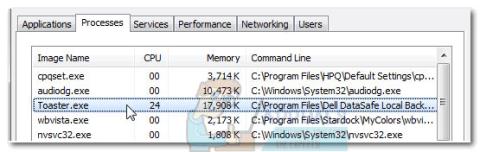

Toaster.exe tunnistetaan ensisijaisesti Dellin DataSafe Local Backup -ohjelmiston prosessiksi, joka on osa SoftThinks Agent -palvelua. Suoritettava tiedosto voi kuitenkin olla myös AOL:n osan WinAmpin ilmoituslaajennus.