Denne artikel forklarer, hvordan man bruger PuTTY-terminalvinduet på Windows, hvordan man konfigurerer PuTTY, hvordan man opretter og gemmer konfigurationer, og hvilke konfigurationsmuligheder der skal ændres. Avancerede emner, såsom konfiguration af offentlig nøglegodkendelse, er også dækket i denne artikel.

Download og installer

Du kan downloade softwaren til Windows-platformen her . Se den detaljerede installationsvejledning i artiklen: Sådan installeres PuTTY på Windows .

Kør PuTTY og opret forbindelse til serveren

Hvis du vælger at oprette en skrivebordsgenvej under installationen, kan du åbne softwaren blot ved at (dobbelt) klikke på denne genvej. Hvis ikke, skal du åbne softwaren fra Windows Start-menuen.

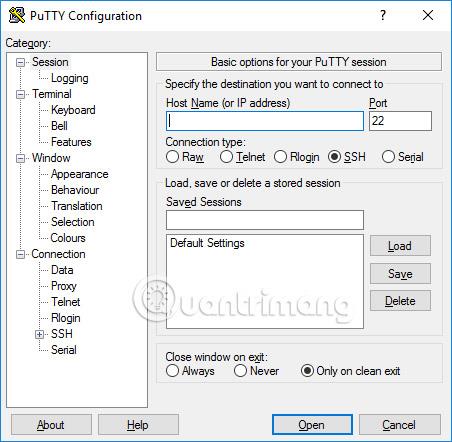

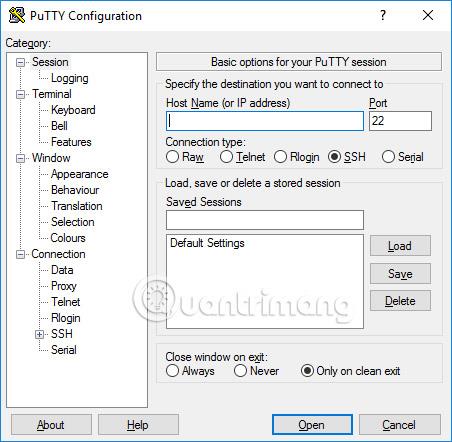

Når softwaren starter, åbnes et vindue med titlen PuTTY Configuration . Dette vindue har et konfigurationsvindue til venstre, et felt for værtsnavn (eller IP-adresse ) og andre muligheder i midten og et vindue til at gemme sessioner nederst til højre.

For at lette brugen skal du blot indtaste domænenavnet eller IP-adressen på den vært, du vil oprette forbindelse til, i feltet Værtsnavn og klikke på Åbn (eller tryk på Enter). Domænenavnet vil være noget i stil med students.example.edu. IP-adressen vil ligne 78.99.129.32.

Hvis du ikke har en server

Hvis du ikke har en server at oprette forbindelse til, kan du prøve Tectia SSH på Windows eller OpenSSH på Linux.

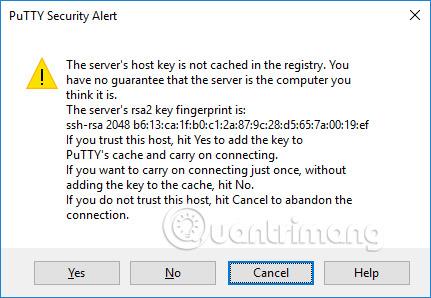

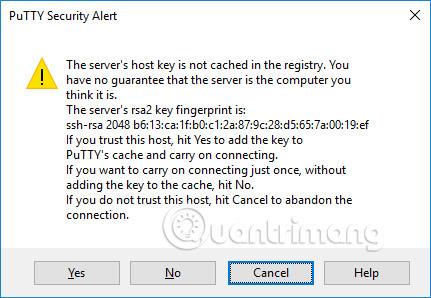

Sikkerhedsadvarselsdialogboks

Når du opretter forbindelse til serveren for første gang, kan du se PuTTYs sikkerhedsadvarselsdialogboks om, at serverens værtsnøgle ikke er gemt i registreringsdatabasen. Dette er normalt, når du opretter forbindelse til serveren for første gang. Hvis du modtager denne besked, når du opretter forbindelse til en server, kan det også betyde, at nogen forsøger at angribe din forbindelse og stjæle adgangskoder ved hjælp af et man-in-the-middle-angreb.

Men som sagt, første gang du opretter forbindelse, er dette normalt, og du skal bare klikke på Ja. Hvis ikke, kan du kontrollere det viste nøglefingeraftryk og sikre dig, at det er det samme som det fingeraftryk, der bruges af serveren. I virkeligheden er der næsten ingen, der gør dette, fordi det alligevel er sikrere at bruge en ordentlig SSH-nøglestyringsløsning.

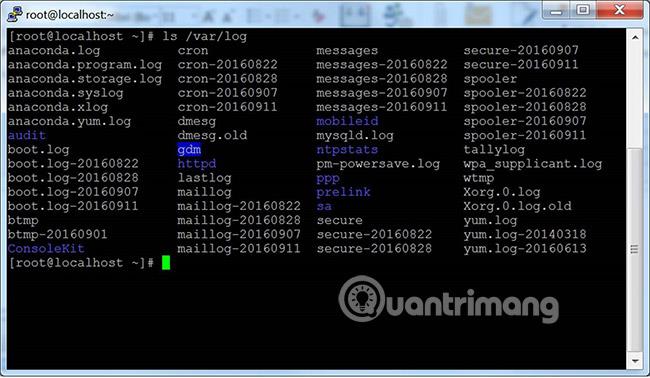

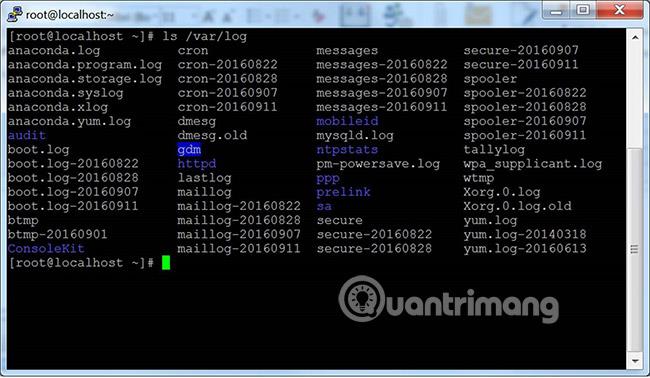

Terminalvindue og loginoplysninger

Efter sikkerhedsadvarslen får du et terminalvindue. Som standard er dette et sort og meget smagløst vindue. Det vil først bede om et brugernavn og en adgangskode fra dig. Derefter vil du modtage en kommandolinje på serveren.

Du kan skrive i terminalvinduet. Du er nu forbundet til serveren, og alt, hvad du indtaster i terminalvinduet, vil blive sendt til serveren. Serversvaret vises også i dette vindue. Du kan køre et hvilket som helst tekstprogram på serveren ved hjælp af et terminalvindue. Sessionen afsluttes, når du afslutter kommandolinjeskallen på serveren (normalt ved at skrive exit på kommandolinjen eller trykke på Ctrl+D). Alternativt kan du tvinge sessionsafslutning ved at lukke terminalvinduet.

Konfigurationsmuligheder og profiler gemmes

Det indledende konfigurationsvindue indeholder en masse muligheder. De fleste af dem er unødvendige kun til almindelig brug.

Havn

Portfeltet angiver den TCP/IP-port, der skal oprettes forbindelse til. For SSH er dette den port, som SSH-serveren kører på. Normalt er værdien 22. Hvis du af en eller anden grund skal oprette forbindelse til en anden port, skal du bare ændre denne værdi. Det er dog normalt kun udviklere, der ændrer denne værdi til noget andet, men nogle virksomheder kører også SSH-servere i ikke-standardporte eller kører flere SSH-servere på den samme server ved forskellige porte. .

Tilslutningstype

Valg af forbindelsestype skal næsten aldrig ændres. Bare lad det være SSH. SSH er en sikker krypteret kommunikationsprotokol designet til at sikre, at dine adgangskoder og data er maksimalt beskyttet.

Råforbindelser kan bruges af udviklere til at teste TCP/IP-stikforbindelser (for eksempel ved udvikling af netværksapplikationer, der lytter på TCP/IP-porte).

Telnet er en gammel protokol, der næsten aldrig bliver brugt, medmindre du administrerer udstyr, der er mere end 10 år gammelt. Telnet er ikke sikkert. Adgangskoder sendes ukrypteret på netværket. Og selvfølgelig kan angribere nemt aflytte oplysninger og stjæle brugernavne og adgangskoder. Rlogin er en gammel protokol med lignende mangler.

En seriel port er en anden kommunikationsmekanisme til at forbinde computere med perifere enheder. De fleste personlige computere i dag har ikke længere serielle porte, men de bruges stadig nogle gange til at styre fysiske enheder, instrumentering, maskineri eller kommunikationsudstyr. En anden anvendelse af den serielle port er fejlfinding af operativsystemer eller indlejret software.

Indlæs, gem eller slet en gemt session

Dette afsnit giver dig mulighed for at gemme dine indstillinger som en navngivet profil. Skriv blot dit nye profilnavn i boksen Gemte sessioner og klik på Gem for at oprette en ny profil. Dit servernavn og andre indstillinger gemmes i profilen.

Gemte profiler vises i en større boks nedenfor. I starten vil den kun indeholde standardindstillinger. Den profil, du gemmer, vil blive inkluderet der. Vælg en profil, og klik på Indlæs for at bruge den tidligere gemte profil. Vælg en profil, og klik på Slet for at slette den profil, der ikke længere er nødvendig.

Luk vinduet med exit-kommandoen

Endelig angiver lukning af terminalvinduet med exit-kommandoen, om terminalvinduet automatisk lukkes, når forbindelsen afbrydes. Der er meget lidt behov for at ændre den fra standardværdien for Kun ved ren udgang.

Konfigurationsmuligheder i venstre vindue

Du kan finde andre muligheder i venstre rude med titlen Kategori. Vælg en kategori herfra, og det højre vindue ændres til at vise konfigurationsmuligheder, der svarer til den kategori. De viste indstillinger begynder at tilhøre Session-kategorien.

Kun relevante muligheder er beskrevet her. Der er mange muligheder, og de fleste af dem vil aldrig blive brugt.

Terminal muligheder

Indstillinger i denne kategori påvirker terminalemulering og tastaturtilknytning. Disse vil stort set være selvforklarende og er ikke dækket her. Meget få mennesker har brug for at røre ved disse muligheder. Nogle mennesker kan muligvis ændre den måde, hvorpå klokketegnet håndteres, eller folk, der bruger mindre kendte operativsystemer, kan muligvis ændre, hvad der sendes af tilbagetasten eller slette tegnet.

Indstillinger i terminalvinduet

Indstillinger, der påvirker udseendet og adfærden af terminalvinduet. Det er også muligt at angive, hvordan tegn oversættes på output og vælge skrifttyper og farver til vinduet.

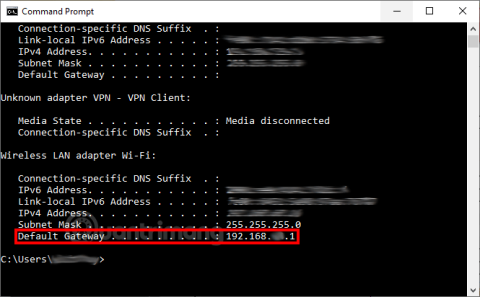

Tilslutningsmuligheder

Blandt forbindelsesmulighederne kan dataindstillingerne være nyttige. Det automatiske login-brugernavn vil identificere den aktuelt loggede bruger, så navnet skal ikke indtastes hver gang du logger ind. Proxy-indstillingen er sjældent nyttig for hjemmebrugere, men kan være nødvendig i virksomheder, der ikke tillader udgående internetforbindelser uden brug af SOCKS-proxyer eller andre lignende mekanismer. Bare rolig, hvis du ikke ved, hvad en SOCKS-proxy er , bare forlad denne sektion.

Telnet , Rlogin og Serial- posterne indeholder kun muligheder for disse protokoller, og meget få mennesker bruger dem.

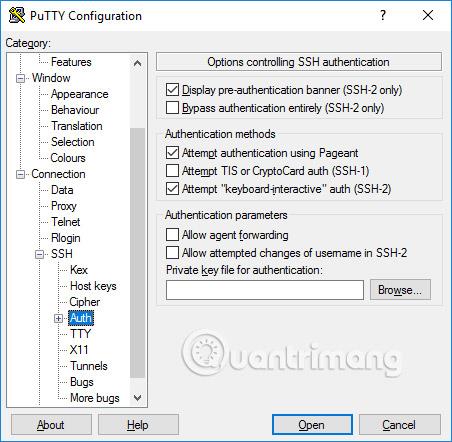

SSH-muligheder er dog vigtige og nyttige for nogle mennesker. Den gennemsnitlige bruger eller studerende behøver ikke bekymre sig om dem. Men hvis du vil bruge offentlig nøglegodkendelse, er de afgørende. Bemærk, at du skal åbne SSH-indstillinger ved at klikke på det lille [+] -ikon . Ellers vil du ikke se alle mulighederne.

Nøgleudveksling, værtsnøgler og krypteringsmuligheder

Du vil næsten aldrig røre ved valgmulighederne Kex (nøgleudveksling), Host Keys eller Cipher. De har alle rimelige standardværdier, og de fleste mennesker ved ikke nok om kodning til at vælge, hvad der er bedst. Så bare ignorer disse muligheder, medmindre du virkelig ved, hvad du laver.

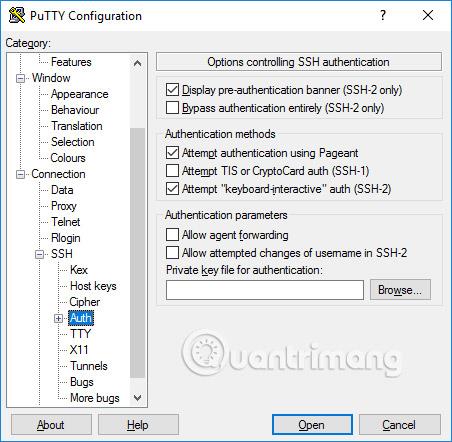

Godkendelsesmuligheder - Offentlig nøglegodkendelse

Auth-undertræet indeholder en række muligheder, som kan være nyttige. Når der klikkes på Auth , viser det et vindue med titlen Indstillinger , der styrer SSH-godkendelse. For at aktivere offentlig nøglegodkendelse skal du blot generere en SSH-nøgle og derefter klikke på knappen Gennemse i boksen med godkendelsesparametre i midten til højre i dette konfigurationsvindue. Avancerede brugere vil måske også markere afkrydsningsfeltet Tillad agentvideresendelse for at bruge nøglebaseret enkeltlogon.

De fleste brugere behøver ikke at oprette en SSH-nøgle og behøver ikke at vide, hvad offentlig nøglegodkendelse er. Systemadministratorer bør dog lære og også blive fortrolige med SSH-nøglestyring og sikre, at deres organisation implementerer klargørings- og afslutningsprocesser, samt tjekker for passende SSH-nøgler. .

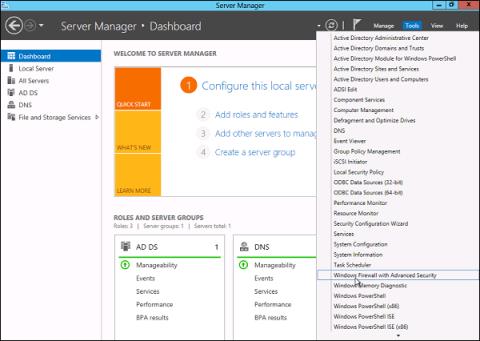

Active Directory-godkendelse (GSSAPI/Kerberos)

En af de fede funktioner ved PuTTY er dens understøttelse af enkeltlogon til den aktive mappe. Teknisk set bruger den Kerberos- protokollen gennem en programmeringsgrænseflade kaldet GSSAPI. I SSH-protokollen kaldes denne mekanisme GSSAPI-godkendelse. Forretningsbrugere, der bruger Kerberos-godkendelse (f.eks. gennem Centrify eller Quest Authentication Services aka Vintela) vil muligvis drage fordel af denne mulighed for single sign-on. Andre brugere behøver ikke at være bekymrede over dette. Du kan finde indstillingerne for GSSAPI-godkendelse i sektionen SSH/Auth. Bemærk, at du skal udvide godkendelsessektionen ved at klikke på ikonet [+] for at se GSSAPI-indstillingerne.

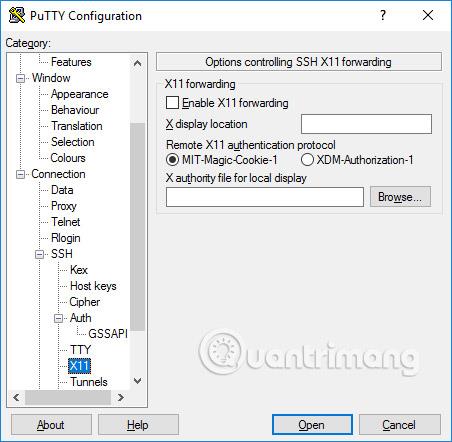

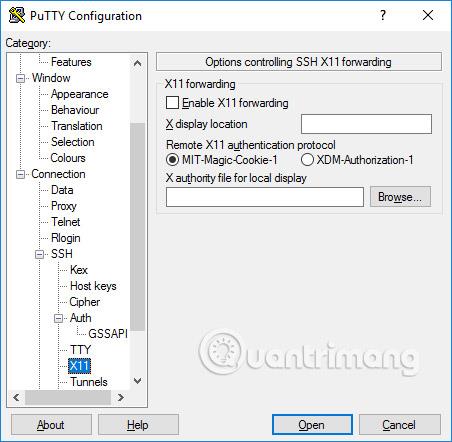

X11 videresendelsesmuligheder

X11 er en protokol og et system til at køre grafiske applikationer på Unix og Linux . Det understøtter fjernkørsel af grafiske applikationer over et eksternt netværk.

PuTTY implementerer ikke en X11-server (skærmside), men den kan fungere med en række andre produkter, der implementerer X-serverfunktionalitet på Windows. Et populært gratis alternativ er XMing.

For at bruge en X11-server skal du vælge Aktiver X11-videresendelse og indtaste localhost:0.0 i feltet X- visningsplacering . Du behøver ikke bekymre dig om andre indstillinger.

Tunneling muligheder

Den sidste kategori af konfigurationsmuligheder, vi vil diskutere, er Tunneler. De bruges til at konfigurere SSH tunneling, også kendt som SSH port forwarding. Dette panel kan bruges til at definere videresendelse for forbindelsen. Overgange gemmes i profiler.

For at tilføje et lokalt relæ (det vil sige, at en TCP/IP-port på den lokale maskine videresendes til en port på den eksterne maskine eller til en maskine, der er tilgængelig fra den eksterne maskine), skal du skrive kildeporten i feltet Kildeport, maskinen destination og havn (f.eks. www.dest.com:80) i feltet Destination , og vælg Lokal. Klik på Tilføj.

For at tilføje en ekstern portvideresendelse (dvs. en TCP/IP-port på den eksterne maskine, der videresendes til en port på den lokale maskine eller til en maskine, der er tilgængelig fra den lokale maskine), skal du angive kildeporten . på destinationsmaskinen og Destinationen er tilgængelig fra den lokale maskine (din computer).

Normalt behøver du ikke kontrollere lokale porte , der accepterer forbindelser fra andre værter eller for eksterne porte. Men hvis forbindelsen til porten videresendes fra et netværk, i stedet for fra localhost (localhost), så skal du tjekke disse porte. Der er en lille sikkerhedsrisiko, men normalt er det ikke et problem i tilfælde af at bruge SSH- tunneling . Du skal dog forstå, at alle, der kan oprette forbindelse til den respektive computer, også kan oprette forbindelse til videresendelsesporten. I nogle tilfælde kan portvideresendelse bruges til at omgå firewalls.

Se mere: