Hvis du jevnlig holder deg oppdatert med trusler om nettsikkerhet, vet du sannsynligvis hvor farlig utbredt løsepengevare har blitt. Denne typen skadelig programvare er en stor trussel mot enkeltpersoner og organisasjoner, med flere stammer som nå blir toppvalget for ondsinnede aktører, inkludert LockBit.

Så hva er LockBit, hvor kommer det fra, og hvordan kan du beskytte deg mot denne løsepengevaren?

Hva er LockBit Ransomware?

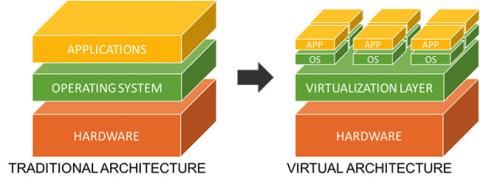

Selv om LockBit startet som en enkelt familie av løsepengevare, har den siden utviklet seg flere ganger, med den nyeste versjonen kalt " LockBit 3.0 ". LockBit inkluderer en familie med løsepengeprogrammer, som opererer ved hjelp av Ransomware-as-a-Service (RaaS)-modellen.

Ransomware-as-a-Service er en forretningsmodell som innebærer at brukere betaler for tilgang til en bestemt type løsepengevare slik at de kan bruke den til sine egne angrep. Gjennom dette blir denne brukeren en affiliate og betalingen kan bestå av en fast avgift eller en abonnementsbasert tjeneste. Kort sagt, skaperne av LockBit har funnet en måte å tjene mer på bruken ved å bruke denne RaaS-modellen og kanskje til og med få en løsepenge betalt av offeret.

Flere andre løsepengeprogrammer kan nås gjennom RaaS-modellen, inkludert DarkSide og REvil. Dessuten er LockBit en av de mest populære løsepengevarene som er i bruk i dag.

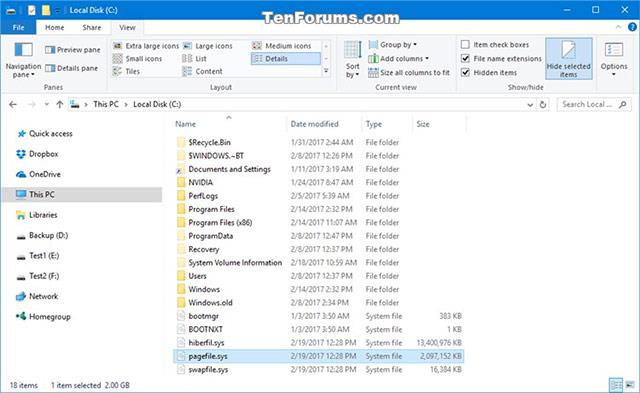

Gitt at LockBit er en familie av løsepengevare, involverer bruken kryptering av målets filer. Nettkriminelle vil infiltrere offerets enhet på en eller annen måte, kanskje gjennom phishing-e-post eller ondsinnede vedlegg, og vil deretter bruke LockBit til å kryptere alle filer på enheten til utilgjengelige for brukeren.

Når offerets filer er kryptert, vil angriperen kreve løsepenger i bytte mot dekrypteringsnøkkelen. Hvis offeret ikke etterkommer og betaler løsepenger, er det sannsynlig at angriperen da vil selge dataene på det mørke nettet for profitt. Avhengig av hva dataene er, kan dette forårsake irreversibel skade på en persons eller organisasjons personvern, noe som kan øke presset for å betale løsepenger.

Men hvor kommer denne ekstremt farlige løsepengevaren fra?

Opprinnelsen til LockBit løsepengevare

Det er ukjent nøyaktig når LockBit ble utviklet, men det har vært anerkjent siden 2019, da det først ble funnet. Denne oppdagelsen kom etter den første bølgen av LockBit-angrep, da løsepengevaren opprinnelig ble kalt "ABCD" med henvisning til utvidelsesnavnene til de krypterte filene som ble utnyttet i angrepene. Men da angripere begynte å bruke ".lockbit"-filtypen i stedet, endret løsepengevarens navn til det det er i dag.

LockBits popularitet økte etter utviklingen av den andre versjonen, LockBit 2.0. På slutten av 2021 ble LockBit 2.0 i økende grad brukt til angrep, og etter hvert som andre løsepengevaregjenger la ned, var LockBit i stand til å dra nytte av gapet i markedet.

Faktisk har den økende bruken av LockBit 2.0 sementert sin posisjon som "den mest utbredte og mest virkningsfulle løsepengevarevarianten vi har observert av alle løsepengevarebrudd." i første kvartal 2022, ifølge en Palo Alto-rapport. På toppen av det uttalte Palo Alto i samme rapport at LockBits operatører hevder å ha den raskeste krypteringsprogramvaren av enhver aktiv løsepengevare.

LockBit løsepengevare har blitt oppdaget i mange land rundt om i verden, inkludert Kina, USA, Frankrike, Ukraina, Storbritannia og India. Flere store organisasjoner har også blitt målrettet ved å bruke LockBit, inkludert Accenture, et irsk-amerikansk profesjonell tjenesteselskap.

Accenture led et datainnbrudd ved bruk av LockBit i 2021, med angripere som krevde hele 50 millioner dollar i løsepenger, med over 6 TB med kryptert data. Accenture gikk ikke med på å betale denne løsepengene, selv om selskapet bekreftet at ingen kunder ble berørt av angrepet.

LockBit 3.0 og dens risikoer

Etter hvert som LockBits popularitet øker, er hver nye variant en reell bekymring. Den siste versjonen av LockBit, kalt LockBit 3.0, har blitt et problem, spesielt i Windows-operativsystemer.

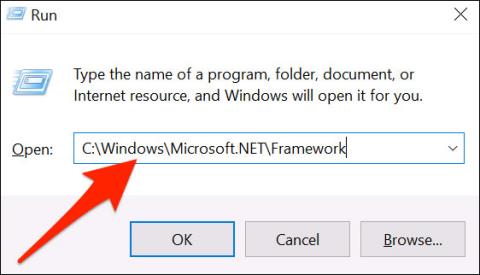

Sommeren 2022 ble LockBit 3.0 brukt til å laste ondsinnede Cobalt Strike- nyttelaster på målrettede enheter via Windows Defender-utnyttelser. I denne bølgen av angrep ble en kjørbar kommandolinjefil kalt MpCmdRun.exe misbrukt slik at Cobalt Strike-beacons kunne omgå sikkerhetsdeteksjon.

LockBit 3.0 ble også brukt til å utnytte en VMWare-kommandolinje kalt VMwareXferlogs.exe for igjen å distribuere Cobalt Strike-nyttelasten. Det er ukjent om disse angrepene vil fortsette eller utvikle seg til noe helt annet.

Det er tydelig at LockBit løsepengevare er høy risiko, slik tilfellet er med mange løsepengeprogrammer. Så hvordan kan du holde deg trygg?

Hvordan beskytte deg mot LockBit løsepengeprogramvare

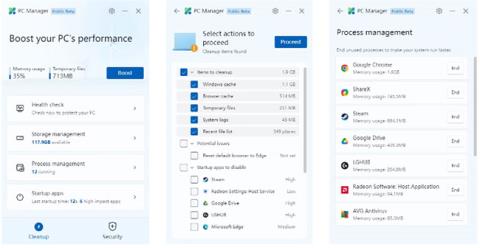

Fordi LockBit ransomware først må være til stede på enheten din for å kryptere filer, må du helt forhindre infeksjonen i utgangspunktet. Selv om det er vanskelig å garantere ransomware-beskyttelse, er det mye du kan gjøre.

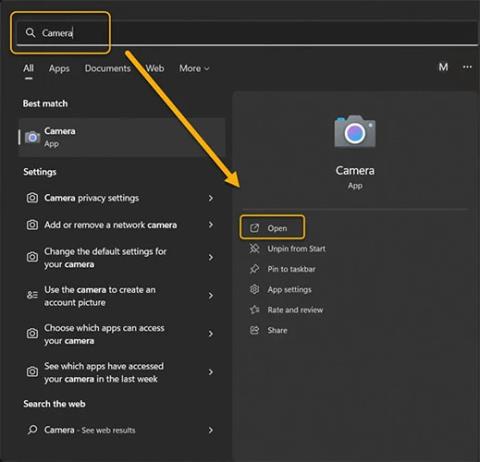

Først, last aldri ned filer eller programmer fra nettsteder som ikke er helt lovlige. Nedlasting av alle typer ubekreftede filer til enheten din kan gi ransomware-angripere enkel tilgang til filene dine. Sørg for at du bare bruker pålitelige og godt rangerte nettsteder for nedlastinger eller offisielle appbutikker for å installere programvare.

En annen faktor å huske på er at LockBit løsepengevare ofte spres via Remote Desktop Protocol (RDP). Hvis du ikke bruker denne teknologien, trenger du ikke bekymre deg for mye. Men hvis du gjør det, er det viktig at du sikrer RDP-nettverket ditt ved å bruke passordbeskyttelse, en VPN og deaktivere protokollen når den ikke er i direkte bruk. Ransomware-operatører skanner ofte Internett for sårbare RDP-tilkoblinger, så å legge til ekstra lag med beskyttelse vil gjøre RDP-nettverket ditt mindre sårbart for angrep.

Ransomware kan også spres gjennom phishing , en ekstremt vanlig metode for infeksjon og datatyveri som brukes av ondsinnede aktører. Phishing er oftest distribuert via e-post, der en angriper vil legge ved en ondsinnet lenke til e-postteksten som de vil overbevise offeret om å klikke på. Denne koblingen vil føre til et ondsinnet nettsted som kan forenkle infeksjon med skadelig programvare.

Unngå phishing kan gjøres på en rekke måter, inkludert bruk av anti-spam-funksjoner, lenkesjekking av nettsteder og antivirusprogramvare. Du bør også bekrefte avsenderadressen til ny e-post og søke etter stavefeil i e-posten (ettersom phishing-e-poster ofte inneholder mange stave- og grammatiske feil).

LockBit fortsetter å bli en global trussel

LockBit fortsetter å vokse og målrette mot flere og flere ofre: Denne løsepengevaren kommer ikke med det første. For å beskytte deg mot LockBit og løsepengevare generelt, bør du vurdere noen av tipsene ovenfor. Selv om du kanskje tror at du aldri vil bli et mål, bør du uansett ta de nødvendige forholdsreglene.