Multi-factor authentication (MFA) hever cybersikkerhetsstandarder ved å kreve at brukere beviser identiteten sin på flere måter før de får tilgang til nettverket. Hackere kan omgå den unike autentiseringsprosessen med å oppgi brukernavn og passord, for eksempel gjennom phishing eller identitetstyveri . Den andre bekreftelsesmetoden er en nyttig måte å bekrefte om en bruker er ekte eller ikke.

Mens multifaktorautentisering strammer sikkerhet og tilgang, har den også en rekke sårbarheter som nettkriminelle kan utnytte. Så hva er disse sårbarhetene og hvordan kan du forhindre dem?

1. SIM-bytteangrep

I et SIM Swap-angrep utgir en inntrenger seg for å være deg og ber nettverksleverandøren din overføre telefonnummeret ditt til et annet SIM-kort i hans besittelse.

Når nettverksleverandøren initialiserer porten, vil angriperen begynne å motta alle meldingene og varslene dine. De vil prøve å logge på kontoen din og skrive inn autentiseringskoden som systemet sender til nummeret deres.

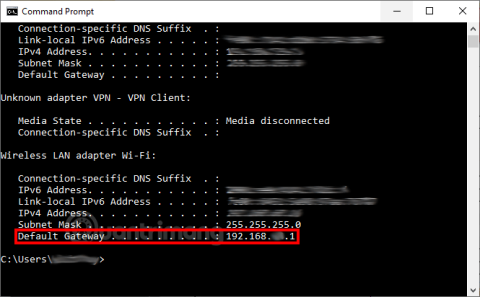

Du kan forhindre et SIM Swap-angrep ved å be nettverksleverandøren om å opprette en portblokkering på kontoen din slik at ingen kan gjøre dette med nummeret ditt, spesielt over telefonen. Du kan også legge til et annet autentiseringsmiddel i tillegg til SMS. Enhetsbasert autentisering der systemet sender en kode til en bestemt mobilenhet som du kobler til kontoen din er tilstrekkelig.

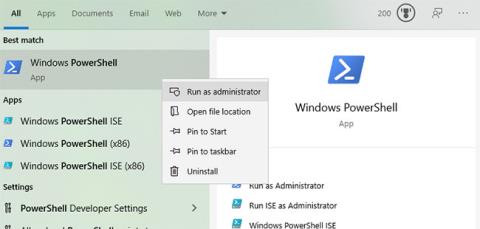

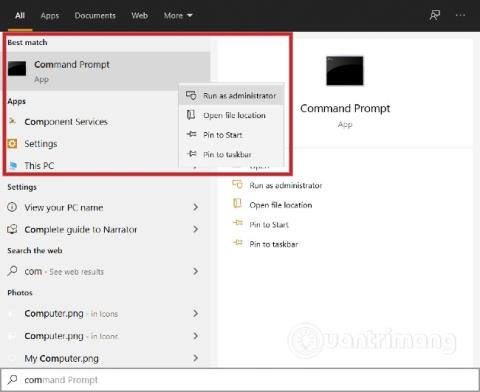

2. Kanalkapring

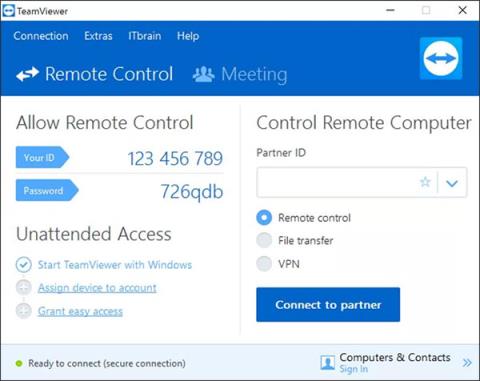

Kanalkapring er en prosess der hackere overtar en kanal, for eksempel din mobiltelefon, app eller nettleser, ved å infisere den med skadelig programvare. En angriper kan bruke Man-in-the-Middle (MitM) hacking-teknikken for å avlytte kommunikasjonen din og få all informasjonen du sender på den kanalen.

Hvis du setter opp MFA-autentiseringen din på én enkelt kanal, når en trusselaktør fanger opp denne autentiseringen, kan de få tilgang til og bruke MFA-koden som mottas av kanalen.

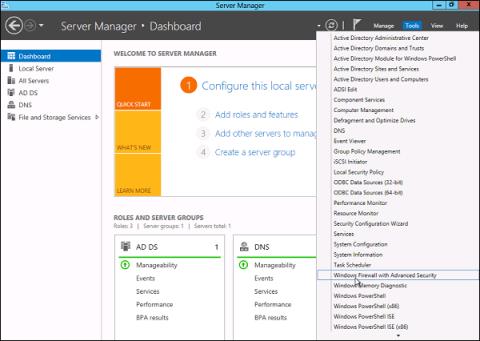

Du kan begrense muligheten for nettkriminelle til å utnytte MFA ved å kapre kanalen ved å bruke et virtuelt privat nettverk (VPN) for å skjule IP-adressen din og begrense nettleseren din til kun HTTPS-nettsteder.

3. Angrep basert på OTP

Et engangspassord (OTP) er en kode som systemet automatisk genererer og sender til brukere som prøver å logge på en app for å bekrefte identiteten deres. En cyberangriper som ikke kan gi en OTP vil ikke kunne logge på nevnte nettverk.

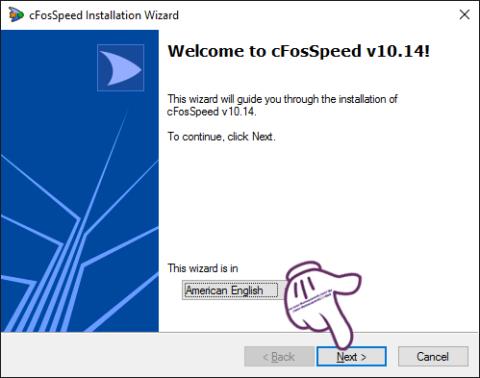

En nettrusselsaktør bruker metoden for å kapre media som inneholder OTP, slik at de kan få tilgang til den. Mobile enheter er vanligvis enhetene som mottar OTP. For å forhindre OTP-baserte sårbarheter i MFA, distribuer et Mobile Threat Defense (MTD)-system for å identifisere og blokkere trusselvektorer som kan avsløre autentiseringstokener.

4. Sanntids phishing-angrep

Phishing er prosessen med å lokke intetanende ofre til å oppgi påloggingsinformasjonen deres. Cyberkriminelle distribuerer phishing-angrep for å omgå MFA gjennom proxy-servere . De er kopier av de originale serverne.

Disse proxy-serverne krever at brukere bekrefter identiteten sin gjennom MFA-metoder som kan fås på legitime servere. Når brukeren oppgir informasjonen, bruker angriperen denne informasjonen på det legitime nettstedet umiddelbart, det vil si mens informasjonen fortsatt er gyldig.

5. Recovery angrep

Gjenopprettingsangrep refererer til en situasjon der en hacker utnytter det faktum at du har glemt påloggingsinformasjonen din og prøver å gjenopprette dem for å få tilgang. Når du iverksetter tiltak for å gjenopprette via alternative måter, vil de forstyrre disse måtene for å få tilgang til informasjon.

En effektiv måte å forhindre gjenopprettingsangrep på er å bruke en passordbehandling for å lagre passord, slik at du ikke glemmer dem, og bruke gjenopprettingsalternativer.

Multifaktorautentisering kan være sårbar for angrep, men styrker likevel sikkerheten til kontotilgangspunktene dine. En inntrenger kan ikke få tilgang bare ved å omgå grunnleggende brukernavn- og passordautentisering på appen hvis du har MFA aktivert.

For å gjøre systemet sikrere, implementer flere lag med autentisering på tvers av forskjellige enheter og systemer. Hvis en angriper tar kontroll over en bestemt enhet, må de også ta kontroll over andre enheter for å omgå fullstendig MFA-autentisering.