A tűzfalak és a proxykiszolgálók egyaránt a hálózati biztonsági rendszer összetevői. Bizonyos mértékig a tűzfalak és a proxyszerverek hasonlóak abban a tekintetben, hogy korlátozzák vagy blokkolják a hálózatra irányuló és onnan induló kapcsolatokat, de ezt különböző módon teszik.

A tűzfalak blokkolhatják azokat a portokat és programokat, amelyek megkísérelnek jogosulatlan hozzáférést szerezni a számítógéphez, míg a proxyszerverek lényegében elrejtik a belső hálózatot az internet elől. Tűzfalként működik abban az értelemben, hogy szükség esetén a webes kérések átirányításával megakadályozza a hálózat kitettségét az internetre.

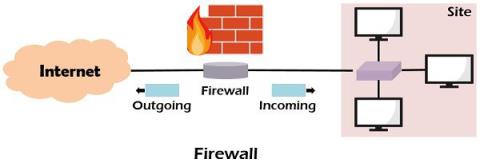

Tűzfal

Tűzfal

A tűzfal egy olyan szoftver, amely megakadályozza a magánhálózathoz való jogosulatlan hozzáférést. Minden hálózatba belépő vagy onnan kilépő adatcsomagnak át kell mennie a tűzfalon, és a tűzfal ellenőrzése után eldönti, hogy engedélyezi-e az adatátvitelt vagy sem. Minden forgalomnak át kell haladnia a tűzfalon, és csak az engedélyezett forgalom haladhat át rajta.

A tűzfal olyan rendszer, amely két hálózat között helyezkedik el, és hozzáférés-szabályozást valósít meg e hálózatok között. A tűzfalak az OSI modell hálózati rétegén működnek, és titkosítást használnak az adatok titkosítására az átvitel előtt.

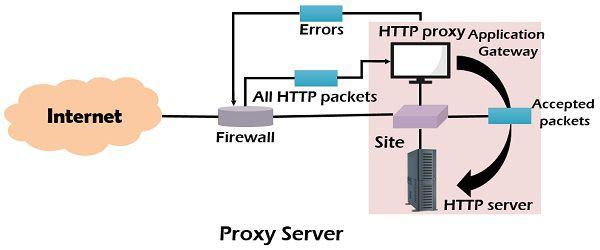

Proxy szerver

Proxy szerver

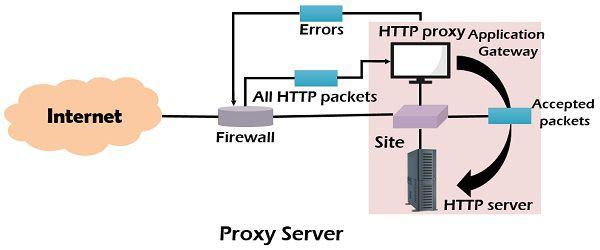

A proxyszerver olyan kiszolgáló, amely átjáróként vagy közvetítőként működik bármely eszköz és az internet többi része között. A proxy elfogadja és továbbítja a kapcsolódási kérelmeket, majd visszaadja a kérések adatait. A kliens valós IP-címe helyett névtelen hálózati azonosítót használ (ami azt jelenti, hogy elrejti a kliens IP-címét), így a kliens valós IP-címe nem fedhető fel.

Különbség a tűzfal és a proxyszerver között

| Nem |

TŰZFAL (TŰZFAL) |

PROXY SZERVER |

| első |

A tűzfalak képesek figyelni és szűrni az összes bejövő és kimenő forgalmat egy adott helyi hálózaton. |

A proxyszerver külső klienseket csatlakoztat a szerverhez, így azok kommunikálhatnak egymással. |

| 2 |

A tűzfal blokkolja az illetéktelen hálózatok csatlakozását. |

A proxyszerverek megkönnyítik a hálózaton keresztüli kapcsolatokat. |

| 3 |

A tűzfalak az áthaladó IP-csomagok figyelésével szűrik az adatokat. |

A proxyszerver szűri a kliensoldali kéréseket, amelyek a hálózathoz való csatlakozáshoz szükségesek. |

| 4 |

A tűzfalak a hálózati és szállítási réteg adataival foglalkoznak. |

A proxyszerver az alkalmazási réteg adatain működik. |

| 5 |

A tűzfalak interfészként léteznek a nyilvános hálózat és a magánhálózat között. |

Proxyszerverek létezhetnek nyilvános hálózatokkal mindkét oldalon. |

| 6 |

A tűzfalak a belső hálózatok támadások elleni védelmére szolgálnak. |

A proxyszervereket az anonimitásra és a korlátozások megkerülésére használják. |

| 7 |

A tűzfalakban keletkező többletterhelés több, mint a proxy szervereké. |

A proxyszerverben létrehozott többlet kevesebb, mint a tűzfal. |

| 8 |

A tűzfalak csomagszinten működnek. |

A proxyszerverek az alkalmazásprotokoll szintjén működnek. |

Többet látni: