Ubrizgavanje koda vrlo je uobičajena tehnika u sustavu Windows. Aplikacije će "ubaciti" vlastiti kod u drugi pokrenuti proces kako bi promijenile ponašanje tog procesa. Ova tehnika se može koristiti u dobre ili loše svrhe, ali u svakom slučaju može izazvati neželjene probleme. Antivirusni softver , kao što je antivirusni softver , ubacuje kod u Chrome kako bi izmijenio njegovo ponašanje. To dovodi do češćeg pojavljivanja problema s preglednikom.

Ubrizgavanje koda također se često naziva i DLL ubrizgavanjem jer su dijelovi koda koji se ubacuju u druge procese obično u obliku DLL datoteka - Dynamic Link Library. Međutim, aplikacije ponekad također mogu umetnuti druge vrste koda koji nisu u obliku DLL datoteka u drugi proces.

Za što se koristi Code Injection?

Ubrizgavanje koda koristi se za izvođenje svih trikova i funkcija u sustavu Windows. Ubrizgavanje koda koristi i legitimni softver i zlonamjerni softver, na primjer:

- Antivirusni programi često ubacuju skripte u web preglednike i koriste ih za nadzor mrežnog prometa i blokiranje opasnog web sadržaja.

- Zlonamjerni programi mogu dodati kod u vaš web-preglednik kako bi pratili vašu povijest pregledavanja i informacije, a zatim ukrasti zaštićene podatke kao što su lozinke, brojevi kreditnih kartica i promjene.

- Stardock's WindowBlinds , ubacuje kod za promjenu načina otvaranja prozora.

- Stardock's Fences ubacuje kod za promjenu načina na koji Windows funkcionira.

- AutoHotkey umeće kodove koji vam omogućuju stvaranje skripti i dodjeljivanje prečaca za cijeli sustav.

- Grafički upravljački programi poput NVIDIA-e šalju DLL datoteke za obavljanje raznih zadataka povezanih s grafikom.

- Neki programi ubacuju DLL datoteke kako bi dodali dodatne opcije aplikaciji.

- Varalice za računalne igre često ubacuju kod u igre kako bi modificirale njihove karakteristike, dajući tako varalicama nepravednu prednost u odnosu na druge igrače.

Je li Code Injection loš?

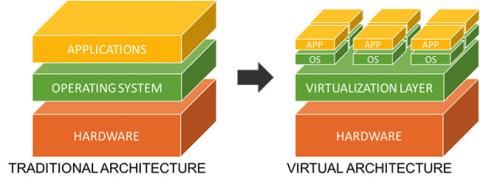

Ovu tehniku stalno koriste mnoge različite aplikacije u sustavu Windows. Zaista je jedinstven za obavljanje raznih zadataka. U usporedbi s platformom modernog mobilnog operativnog sustava poput Appleovog iOS-a ili Googleovog Androida, Windows je puno moćniji jer programerima nudi tu fleksibilnost.

Naravno, postoje i neke opasnosti. Ubacivanje koda može uzrokovati probleme i pogreške u aplikaciji. Google kaže da korisnici Windowsa koji uključuju softver koji ubacuje kod u Chrome imaju 15% veću vjerojatnost da će naići na pogreške u Chromeu nego inače, i zato Google radi na sprječavanju ubacivanja koda.

Microsoft čak daje upute kako bi korisnici mogli provjeriti učitavaju li se DLL datoteke trećih strana u Microsoft Outlook jer će te datoteke uzrokovati mnogo problema u Outlooku.

Zaposlenik Microsofta podijelio je o ovom problemu na blogu 2004. godine:

DLL datoteke umetnute u druge aplikacije nikada nisu sigurne, jer kod ilegalno ulazi u proces koji nije dizajnirao, izradio ili testirao autor tog procesa. Izlažete se opasnosti od problema sa sinkronizacijom ili resursima s kojima se nikada prije niste susreli ili će te datoteke pogoršati postojeće probleme u aplikaciji.

Drugim riječima, Code Injection je ilegalno hakiranje. Međutim, ubrizgavanje koda samo je uobičajena tehnika koja se danas nalazi na platformi Windows aplikacija. Kontinuirano se koristi u pozadini u sustavu Windows na vašem računalu.

Kako provjeriti DLL datoteke koje su ubačene u aplikaciju.

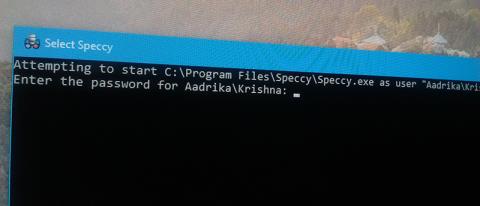

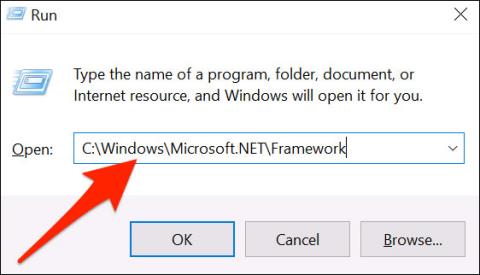

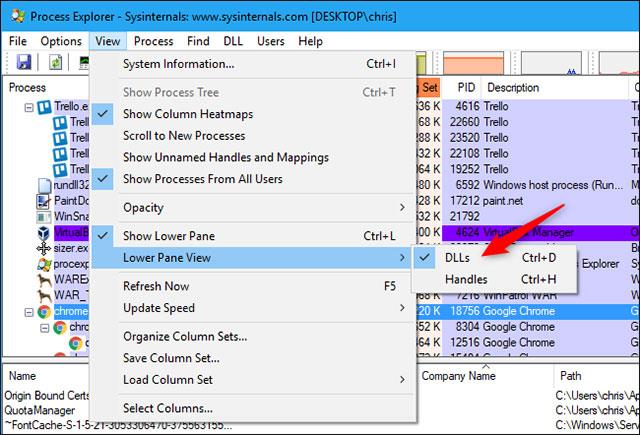

Ubrizgavanje koda na vašem sustavu možete provjeriti pomoću Microsoftove aplikacije Process Explorer. U osnovi, ova aplikacija je poboljšana verzija Task Managera poboljšana potrebnim dodatnim značajkama.

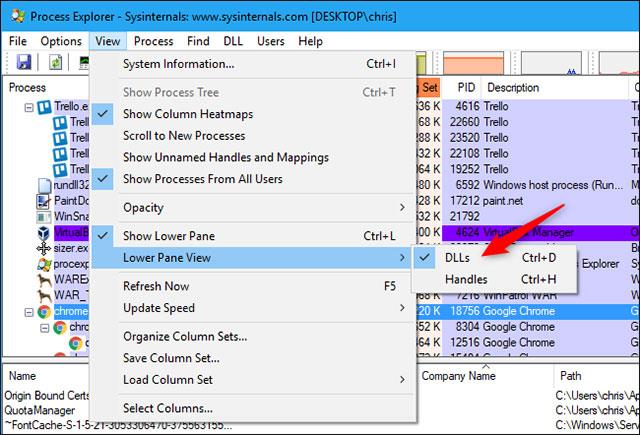

Prvo preuzmete i pokrenete Process Explorer. Zatim kliknite Pogled > Prikaz donjeg okna > DLL-ovi ili pritisnite Ctrl + D.

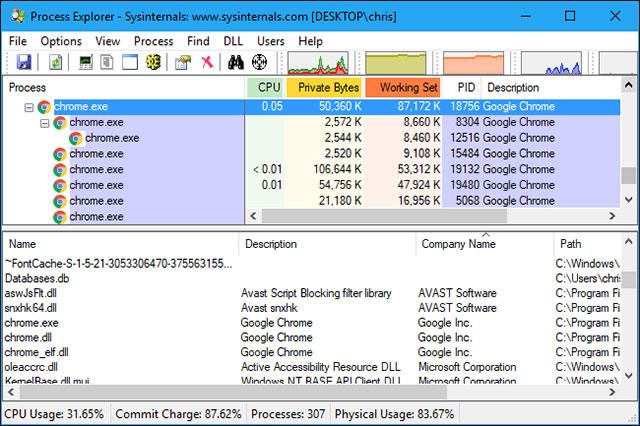

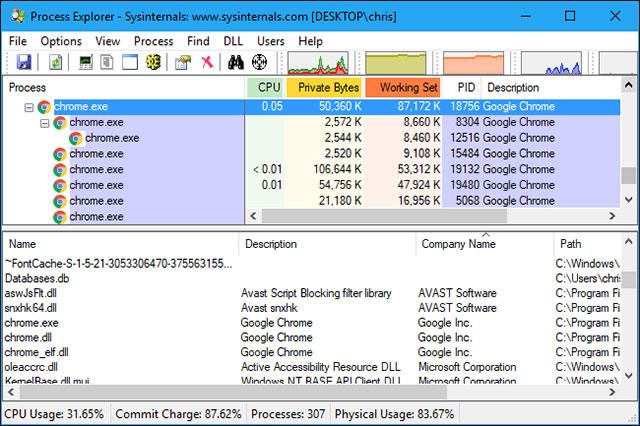

Odaberite proces u gornjem oknu i pogledajte u donjem oknu koje se DLL datoteke učitavaju. Stupac Naziv tvrtke pružit će vam koristan način filtriranja ovog popisa.

Na primjer: Kada vidite hrpu DLL datoteka koje je izradila Microsoft Corporation, to je potpuno normalno jer su one dio Windowsa. Sasvim je normalno da se DLL datoteke koje potječu od matičnih tvrtki aplikacije nalaze u toj aplikaciji (npr. "Google Inc" na snimci zaslona u nastavku).

Prema donjoj slici, na ovom popisu također možemo uočiti nekoliko DLL datoteka koje je izradio “AVAST Software”. Ovo pokazuje da Avast anti-spyware aplikacija u sustavu ubacuje kod kao što je "Avast Script Blocking filter library" u Chrome.

Čak i ako pronađete ubacivanje koda na svom sustavu, ne možete učiniti puno osim deinstalirati program koji ubacuje kod kako biste spriječili daljnje probleme. Na primjer, ako se vaš Chrome često ruši, možete provjeriti ubacuju li neki programi kod u Chrome i, ako je tako, deinstalirati te programe kako biste spriječili daljnje ometanje vašeg napretka. Chrome.

Kako funkcionira ubrizgavanje koda?

Umetanje koda ne utječe na temeljne aplikacije pohranjene na vašem disku. Umjesto toga, čeka dok se aplikacija ne pokrene, a zatim ubacuje kod u pokrenuti proces kako bi promijenio način na koji taj proces funkcionira.

Kao što svi znamo, Windows sadrži niz sučelja za programiranje aplikacija (API) koja se mogu koristiti za ubacivanje koda. Proces se može pripojiti ciljnom procesu, dodijeliti memoriju, zatim napisati DLL ili drugi kod u tu memoriju i uputiti ciljni proces da izvrši kod. Windows apsolutno ne sprječava procese na vašem računalu da se međusobno miješaju na ovaj način.

U nekim slučajevima, netko može promijeniti osnovni kod na pogonu, na primjer, zamjenom DLL datoteke koja dolazi s PC igrom drugim dijelom koda koji je izmijenjen, može se varati varanje igre ili kršenje autorskih prava. Tehnički, ovo nije ubacivanje koda jer se kod ne ubacuje u pokrenute procese, već se umjesto toga proces prevari drugom DLL datotekom s istim nazivom.

Vidi više: