Krađe, iznude i lažno predstavljanje rašireni su na internetu, a tisuće ljudi svakog mjeseca postaju žrtve raznih prijevara i napada. Jedna takva metoda napada koristi vrstu ransomwarea pod nazivom LockBit 3.0. Dakle, odakle dolazi ovaj ransomware, kako se koristi i što možete učiniti da se zaštitite?

Odakle dolazi LockBit 3.0?

LockBit 3.0

LockBit 3.0 (također poznat kao LockBit Black) je obitelj ransomwarea nastala iz obitelji LockBit ransomwarea. Riječ je o skupini ransomware programa koji su prvi put otkriveni u rujnu 2019., nakon prvog vala napada. U početku se LockBit zvao ".abcd virus", ali u to vrijeme nije bilo poznato da će kreatori i korisnici LockBita nastaviti stvarati nove verzije izvornog ransomware programa.

LockBitova obitelj ransomwarea se sama širi, ali ciljane su samo određene žrtve - uglavnom one koje si mogu priuštiti da plate veliku otkupninu. Oni koji koriste LockBit ransomware često kupuju Remote Desktop Protocol (RDP) pristup na mračnom webu kako bi mogli udaljenije i lakše pristupati uređajima žrtava.

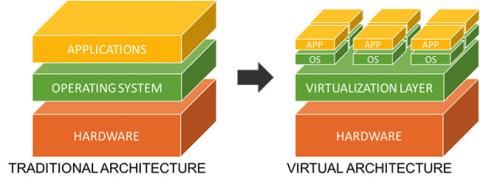

Operateri LockBita ciljali su na više organizacija diljem svijeta od njegove prve uporabe, uključujući UK, SAD, Ukrajinu i Francusku. Ova obitelj zloćudnih programa koristi model Ransomware-as-a-Service (RaaS) u kojem korisnici mogu platiti operaterima da dobiju pristup određenoj vrsti ransomware-a. To obično uključuje neki oblik registracije. Ponekad korisnici čak mogu provjeriti statistiku da vide je li korištenje LockBit ransomwarea bilo uspješno ili ne.

Tek 2021. LockBit je postao popularan ransomware, kroz LockBit 2.0 (prethodnik trenutnog soja ransomwarea). U ovom trenutku, bande koje koriste ovaj ransomware odlučile su usvojiti dvostruki model iznude. To uključuje i enkripciju i eksfiltraciju (ili prijenos) žrtvinih datoteka na drugi uređaj. Ova dodatna metoda napada čini cijelu situaciju strašnijom za ciljanog pojedinca ili organizaciju.

Najnovija identificirana vrsta LockBit ransomwarea je LockBit 3.0. Dakle, kako LockBit 3.0 radi i kako se koristi danas?

Što je LockBit 3.0?

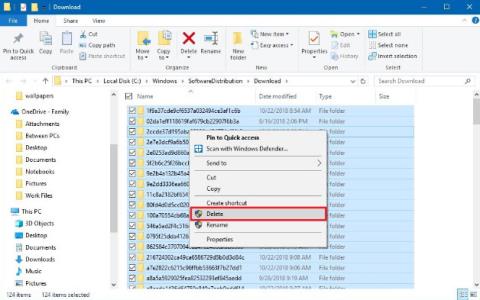

LockBit 3.0 može šifrirati i eksfiltrirati sve datoteke na zaraženom uređaju

U kasno proljeće 2022. otkrivena je nova verzija grupe LockBit ransomware: LockBit 3.0. Kao ransomware program, LockBit 3.0 može šifrirati i eksfiltrirati sve datoteke na zaraženom uređaju, dopuštajući napadačima da podatke žrtve drže kao taoce dok se tražena otkupnina ne plati. Ovaj ransomware trenutno je raširen i izaziva mnogo zabrinutosti.

Tijek tipičnog napada LockBit 3.0 je:

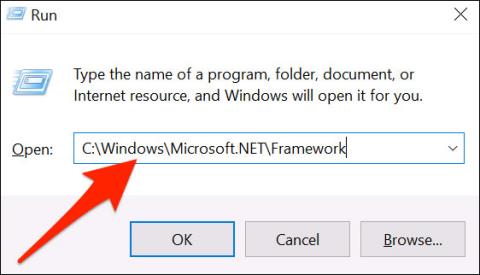

1. LockBit 3.0 inficira žrtvin uređaj, šifrira datoteke i prilaže šifriranu ekstenziju datoteke "HLjkNskOq".

2. Zatim je za izvođenje enkripcije potreban ključ argumenta naredbenog retka pod nazivom "-pass" .

3. LockBit 3.0 stvara mnogo različitih niti za obavljanje više zadataka istovremeno, tako da se šifriranje podataka može izvršiti u kraćem vremenu.

4. LockBit 3.0 uklanja određene usluge ili značajke kako bi proces enkripcije i filtriranja bio mnogo lakši.

5. API se koristi za zadržavanje pristupa bazi podataka upravitelja kontrole usluge.

6. Pozadina žrtvinog računala se promijeni kako bi znala da je napadnuta.

Ako žrtve ne plate otkupninu u dopuštenom roku, LockBit 3.0 napadači će zatim prodati podatke koje su ukrali na dark webu drugim cyber kriminalcima. To može biti pogubno i za žrtvu i za organizaciju.

U vrijeme pisanja, LockBit 3.0 najviše iskorištava Windows Defender za implementaciju Cobalt Strikea . Ovaj softver također može uzrokovati lanac infekcija zlonamjernim softverom na više uređaja.

Tijekom ovog procesa iskorištava se alat naredbenog retka MpCmdRun.exe kako bi napadač mogao dešifrirati i pokrenuti upozorenja. To se postiže prevarom sustava da odredi prioritet i učita zlonamjerni DLL (Dynamic-Link Library).

Izvršnu datoteku MpCmdRun.exe Windows Defender koristi za skeniranje zlonamjernog softvera, štiteći tako uređaj od štetnih datoteka i programa. Cobalt Strike može zaobići sigurnosne mjere Windows Defendera, pa je postao vrlo koristan za napadače ransomwarea.

Ova tehnika je također poznata kao sideloading i omogućuje lošim akterima da ukradu podatke sa zaraženih uređaja.

Kako spriječiti LockBit 3.0 ransomware?

LockBit 3.0 izaziva rastuću zabrinutost, osobito među velikim organizacijama s puno podataka koji se mogu šifrirati i eksfiltrirati. Važno je osigurati da izbjegnete ovu vrstu opasnog napada.

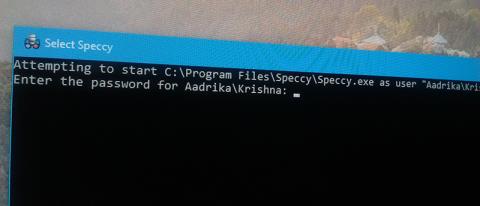

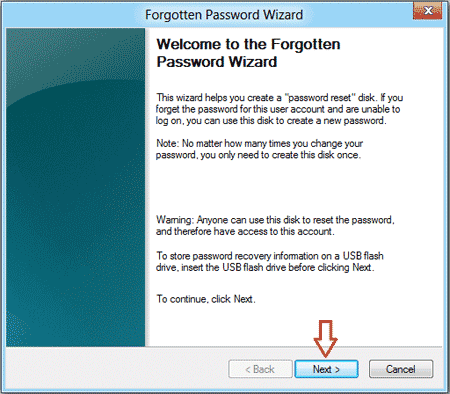

Da biste to učinili, prvo biste trebali provjeriti koristite li super jake lozinke i dvofaktorsku autentifikaciju na svim svojim računima. Ovaj dodatni sloj sigurnosti može otežati kibernetičkim kriminalcima da vas napadnu ransomwareom. Na primjer, razmotrite napade ransomware protokola udaljene radne površine. U tom slučaju, napadač će skenirati Internet u potrazi za ranjivim RDP vezama. Dakle, ako je vaša veza zaštićena lozinkom i koristi 2FA, mnogo je manja vjerojatnost da ćete biti meta.

Osim toga, operativni sustav i antivirusni program na svom uređaju uvijek biste trebali ažurirati. Ažuriranja softvera mogu biti dugotrajna i dosadna, ali postoji razlog zašto postoje. Takva ažuriranja često dolaze s ispravcima grešaka i dodatnim sigurnosnim značajkama kako bi vaš uređaj i podaci bili zaštićeni, stoga ne propustite priliku ažurirati svoj uređaj.

Još jedna važna mjera koju treba poduzeti kako biste izbjegli napade ransomwarea je sigurnosno kopiranje datoteka. Ponekad će napadači ransomwarea zatajiti važne informacije koje su vam potrebne iz različitih razloga, pa će sigurnosna kopija donekle ublažiti štetu. Izvanmrežne kopije, poput onih pohranjenih na USB memoriji, mogu biti neprocjenjive kada su podaci ukradeni ili izbrisani s vašeg uređaja.

Mjere nakon zaraze ransomwareom

Iako vas gornji prijedlozi mogu zaštititi od LockBit ransomwarea, još uvijek je moguće zaraziti se. Dakle, ako otkrijete da je vaše računalo zaraženo virusom LockBit 3.0, važno je ne djelovati ishitreno. Postoje koraci koje možete poduzeti kako biste uklonili ransomware sa svog uređaja koje biste trebali pažljivo slijediti.

Također biste trebali obavijestiti vlasti ako ste žrtva napada ransomwarea. To dionicima pomaže da bolje razumiju i riješe se određenih vrsta ransomwarea.

Nitko ne zna koliko će se još puta LockBit 3.0 ransomware koristiti za prijetnje i iskorištavanje žrtava. Zbog toga je važno zaštititi svoje uređaje i račune na sve moguće načine kako bi vaši osjetljivi podaci ostali sigurni.