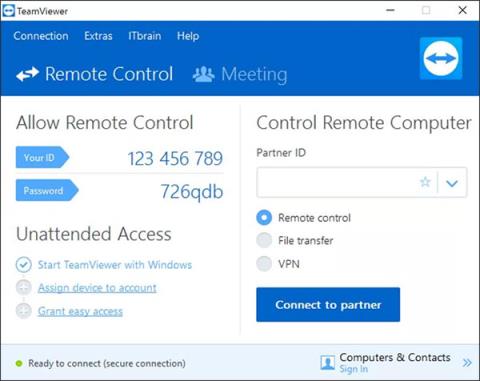

Hvad er TeamViewer?

TeamViewer er et velkendt navn for mange mennesker, især dem, der bruger computere regelmæssigt og arbejder inden for teknologiområdet. Så hvad er TeamViewer?

VENOM-sårbarheden påvirker alle større CPU-leverandører, inklusive Intel, AMD og ARM. VENOM tillader ondsindede aktører at læse indholdet af computerens hukommelse og potentielt udføre kode eksternt.

Hvis du har en sårbar CPU , kan din computer være i fare, så det er vigtigt at vide, hvordan du beskytter dig selv mod dette udnyttelsesangreb !

Hvad er VENOM sårbarhed?

VENOM står for Virtualized Environment Neglected Operations Manipulation, og ligesom andre sårbarheder har det eksisteret i et stykke tid.

Dens kode i Common Vulnerabilities and Exposure-databasen er CVE-2015-3456, hvilket betyder, at sårbarheden blev offentliggjort i 2015 af Jason Geffner, en senior sikkerhedsforsker hos CrowdStrike. Denne sårbarhed, der først blev introduceret i 2004, påvirkede virtuelle maskine-grænseflader og enheder fra QEMU, KVM, Xen og VirtualBox fra den periode, indtil den blev rettet efter hændelsen.

VENOM-sårbarheden opstår på grund af en svaghed i QEMU's virtuelle diskettedriver, hvilket gør det muligt for cyberangribere at kompromittere det virtualiserede stof, inklusive enhver maskine inden for et givet datanetværk.

Denne sårbarhed har stor indflydelse på datasikkerheden; Dette kan forårsage problemer med millioner af virtuelle maskiner, der risikerer at blive udnyttet. Det er typisk aktiveret gennem forskellige standardkonfigurationer, der giver tilladelse til at udføre forskellige kommandoer.

Hvis cyberangribere har succes med deres operation, kan de bevæge sig sideværts fra den angrebne virtuelle maskine og få adgang til din netværksserver. De kan derefter få adgang til andre virtuelle maskiner på netværket. Det vil helt sikkert sætte dine data i høj risiko.

Hvordan virker VENOM-sårbarheden?

VENOM er en meget ondsindet sårbarhed, der findes inde i diskettedrevet på virtuelle maskiner, så cyberangribere kan udnytte denne sårbarhed og bruge den til at stjæle data fra berørte virtuelle maskiner.

Det betyder, at angribere skal have adgang til den virtuelle maskine for at kunne udføre deres indtrængen. De skal så have adgang til den virtuelle diskettedriver - I/O-portene. De kan gøre dette ved at videregive specielt fremstillet kode og kommandoer fra den virtuelle gæstemaskine til den kompromitterede diskettedriver. Den berørte diskettedriver giver derefter tilladelser til den virtuelle maskine, hvilket giver hackeren mulighed for at interagere med den underliggende netværksserver.

VENOM-sårbarheder bruges hovedsageligt i store målrettede angreb, såsom cyberkrigsførelse, virksomhedsspionage og andre typer målrettede angreb. De kan også skabe bufferoverløb inde i den virtuelle maskines diskettedrev, flygte fra den virtuelle maskine og invadere andre inde i hypervisoren, en proces kendt som lateral bevægelse.

Ydermere kunne angribere få lov til at få adgang til bare metal-platformens hardware og se andre strukturer i hypervisor-netværket. Hackere kan flytte til andre uafhængige platforme og skærme på samme netværk. På den måde kan de få adgang til din organisations intellektuelle ejendom og stjæle følsomme oplysninger, såsom personligt identificerbare oplysninger (PII).

De kan endda stjæle dine Bitcoins, hvis du har BTC-tokens på systemet. Når de har overvundet angrebet og har ubegrænset adgang til serverens lokale netværk, kan de give konkurrenter adgang til dit servernetværk.

Hvilke systemer påvirkes af VENOM?

VENOM kan nemt udnyttes af cyberkriminelle på mange forskellige systemer. De mest almindeligt angrebne systemer med VENOM-sårbarheden inkluderer Xen, VirtualBox, QEMU, Linux, Mac OS X, Windows, Solaris og ethvert andet operativsystem bygget på QEMU-hypervisorer eller virtualisering.

Det er et problem for store cloud-udbydere som Amazon, Citrix, Oracle og Rackspace, fordi de er så afhængige af QEMU-baserede virtuelle systemer, der er sårbare over for VENOM. Du behøver dog ikke bekymre dig meget, fordi de fleste af disse platforme har udviklet strategier til at beskytte virtuelle maskiner mod cyberkriminelle angreb.

For eksempel er der ifølge Amazon Web Services ingen risiko forbundet med VENOM-sårbarheden, der involverer AWS-kundedata.

Sådan beskytter du dig selv mod GIFT

Hvis du er bekymret for, at dine data bliver stjålet på grund af VENOM-sårbarheden, skal du ikke bekymre dig. Der er mange måder at beskytte sig mod det.

En måde du kan beskytte dig selv på er ved at bruge plastre. Da cyberangreb via VENOM blev særligt udbredt, blev patches udviklet af softwareleverandører som et middel til at afhjælpe sikkerhedssårbarheder.

Xen- og QEMU-systemer, de systemer, der er mest berørt af VENOM-sårbarheden, har separate patches tilgængelige for offentligheden. Du skal bemærke, at enhver QEMU-patch, der beskytter dig mod VENOM-sårbarheden, kræver, at du genstarter den virtuelle maskine.

Systemadministratorer, der kører KVM-, Xen- eller QEMU-klienter, bør installere de seneste patches, der er tilgængelige fra deres leverandører. Det er bedst at følge leverandørens instruktioner og bekræfte applikationen for den seneste VENOM-patch.

Her er nogle leverandører, der har udgivet patches til VENOM-sårbarheden:

En anden mulighed for at beskytte dig selv mod den åbenlyse VENOM-sårbarhed er at bruge systemer, der ikke er i risiko for denne type angreb, såsom Microsoft Hyper-V, VMWare, Microsoft Linode og Amazon AWS. Disse systemer er sikre mod VENOM-baserede sikkerhedsfejl, da de ikke er sårbare over for angreb fra cyberkriminelle, der bruger den specifikke sårbarhed.

TeamViewer er et velkendt navn for mange mennesker, især dem, der bruger computere regelmæssigt og arbejder inden for teknologiområdet. Så hvad er TeamViewer?

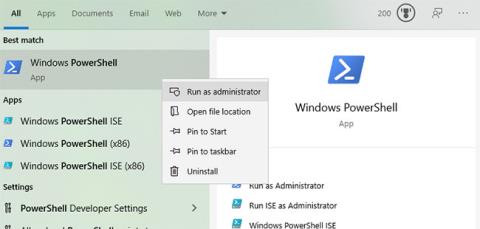

Hvis du har brug for at vide, hvilke drivere der er installeret i dit system, er her en simpel PowerShell-kommando til at få en liste over installerede drivere i Windows.

Grøn er også et tema, som mange fotografer og designere bruger til at skabe tapetsæt, hvor hovedfarven er grøn. Nedenfor er et sæt grønne wallpapers til computere og telefoner.

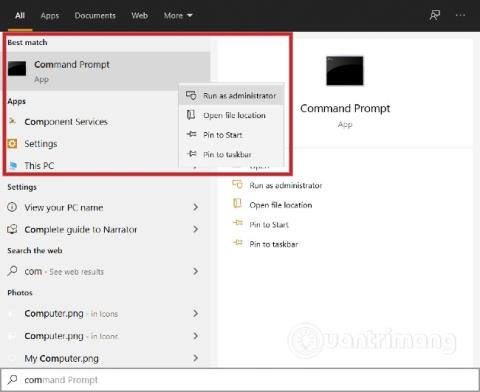

Denne metode til at søge og åbne filer siges at være hurtigere end at bruge File Explorer.

Scareware er et ondsindet computerprogram designet til at narre brugere til at tro, at det er et legitimt program og beder dig bruge penge på noget, der ikke gør noget.

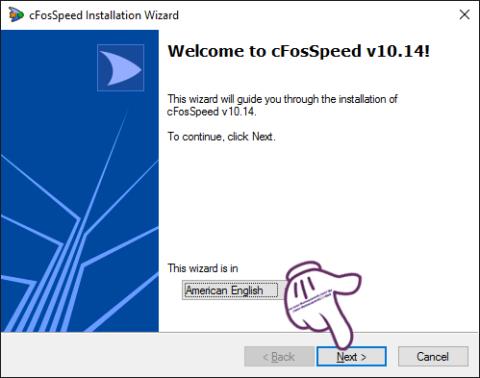

cFosSpeed er software, der øger internetforbindelseshastigheden, reducerer transmissionsforsinkelse og øger forbindelsesstyrken op til omkring 3 gange. Især for dem, der spiller online spil, vil cFosSpeed understøtte, så du kan opleve spillet uden netværksproblemer.

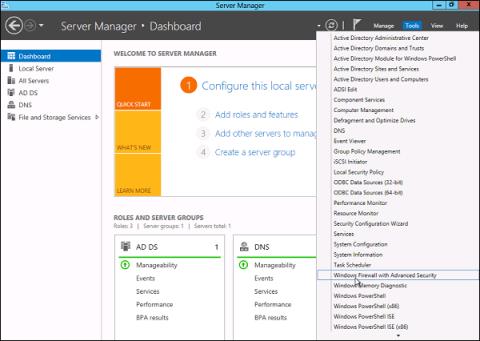

Windows Firewall med avanceret sikkerhed er en firewall, der kører på Windows Server 2012 og er aktiveret som standard. Firewall-indstillinger i Windows Server 2012 administreres i Windows Firewall Microsoft Management Console.

Når du ændrer adgangskoden til Vigor Draytek-modem- og router-login-admin-siden, vil brugere begrænse uautoriseret adgang til at ændre modem-adgangskoden, hvilket sikrer vigtige netværksoplysninger.

Heldigvis kan brugere af Windows-computere, der kører AMD Ryzen-processorer, bruge Ryzen Master til nemt at overclocke RAM uden at røre BIOS.

USB-C-porten er blevet standarden for dataoverførsel, videooutput og opladning på moderne Windows-bærbare computere. Selvom dette er praktisk, kan det være frustrerende, når du tilslutter din bærbare computer til en USB-C-oplader, og den ikke oplader.