Багато експертів з безпеки рекомендують використовувати VeraCrypt для захисту конфіденційних файлів. Неважко зрозуміти чому: VeraCrypt надає користувачам шифрування файлів «військового рівня». Він безкоштовний, із відкритим вихідним кодом і доступний у всіх основних операційних системах для настільних ПК. Будь-хто може використовувати базові функції VeraCrypt для файлів, які потрібно зберігати безпечно. Але якщо ви хочете вивести безпеку файлів на новий рівень, VeraCrypt також може захистити вас за допомогою багатьох розширених функцій.

Як зашифрувати розділ або зовнішній жорсткий диск

Використовуйте VeraCrypt для шифрування несистемного розділу/диска

Користувачі часто створюють зашифровані контейнерні файли за допомогою VeraCrypt. Але програма також здатна шифрувати цілі диски та розділи. Користувачі Windows можуть шифрувати свої системні диски та розділи.

Користувачі VeraCrypt на всіх платформах також можуть шифрувати USB та інші типи зовнішніх дисків . Фактично, це одна з найкращих програм для шифрування USB. Щоб почати цей процес, відкрийте Майстер створення томів VeraCrypt . Виберіть «Зашифрувати несистемний розділ/диск» і натисніть «Далі».

Майстер створення томів VeraCrypt запропонує вибрати розташування диска/розділу

Під час вибору місця для зашифрованого диска VeraCrypt запропонує вам вибрати диск або розділ. Натисніть Вибрати пристрій.

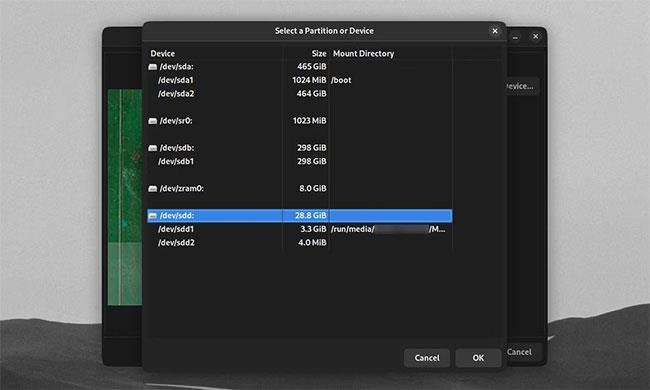

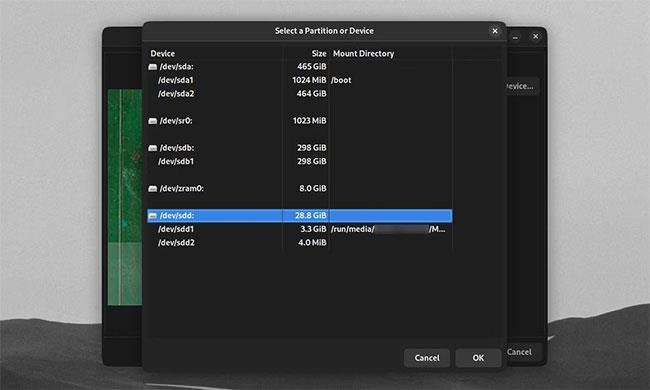

У вікні VeraCrypt буде запропоновано вибрати розділ або пристрій

У вас є можливість вибрати весь несистемний диск або розділ на диску для шифрування. Ви можете вибрати створення кількох розділів на будь-якому зовнішньому жорсткому диску. Тоді ви можете зашифрувати лише один розділ диска. Натисніть OK , коли ви вибрали диск або розділ для шифрування.

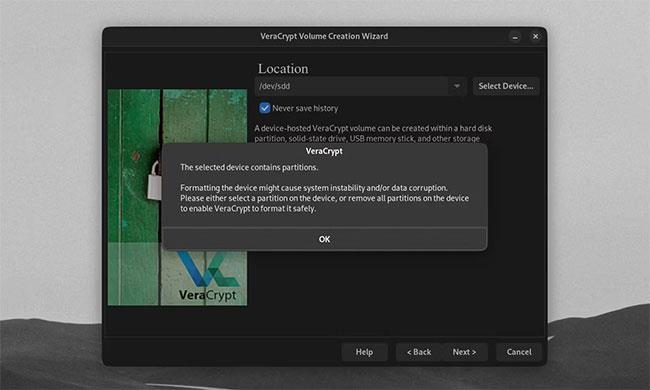

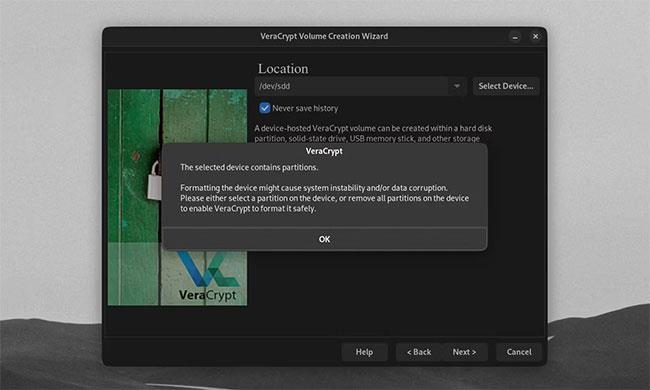

Спливаюче вікно з попередженням під час шифрування пристрою/розділу

Зауважте, що з будь-якого вибраного вами диска чи розділу дані буде стерто, а файли знищено.

Як і будь-який інший файл або диск, VeraCrypt чутливий до небажаного видалення або пошкодження даних. Ось чому ви завжди повинні створювати резервні копії своїх файлів.

Клацніть Так у спливаючому попередженні, лише якщо ви впевнені щодо шифрування вибраного диска.

Тепер VeraCrypt повідомляє, що вибраний пристрій має кілька розділів

Якщо ви плануєте зашифрувати несистемний диск із кількома розділами, переконайтеся, що ви спочатку відформатували диск, щоб видалити ці розділи. Натисніть «Далі» у майстрі.

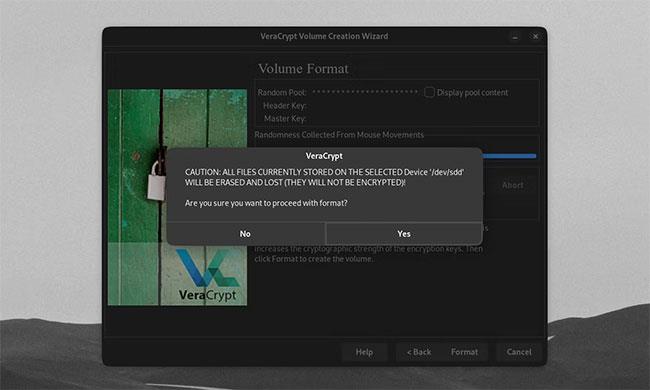

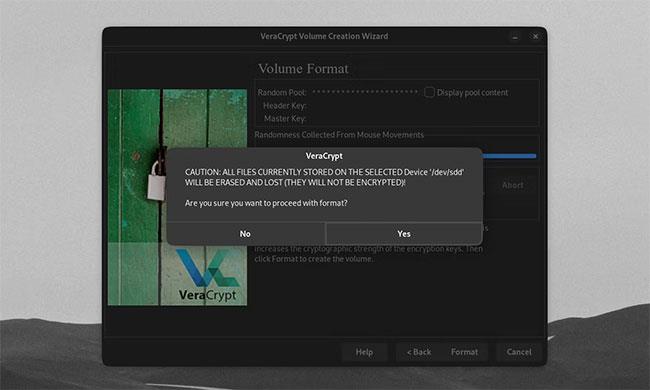

Спливаюче вікно попередження під час форматування диска/розділу

Як завжди, VeraCrypt запропонує вам вибрати параметри шифрування диска, пароль і формат файлу. Натисніть «Форматувати» , а потім виберіть « Так» , коли будете готові створити свій зашифрований зовнішній жорсткий диск.

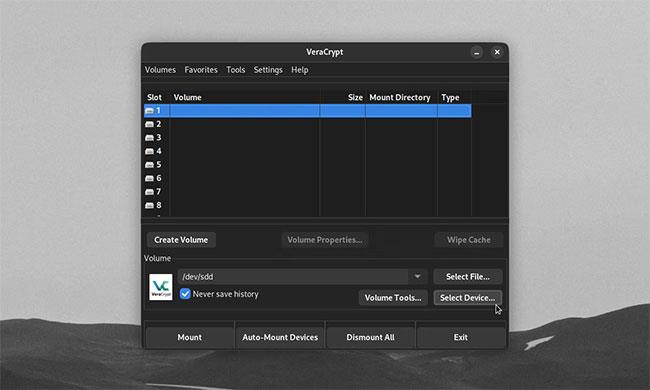

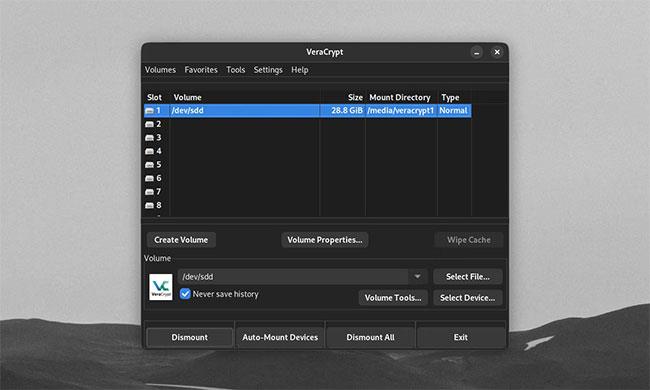

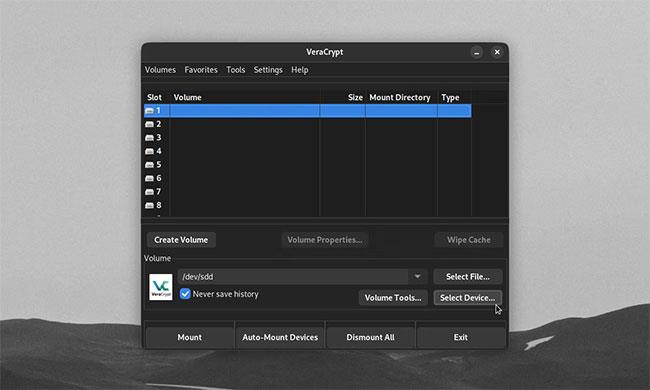

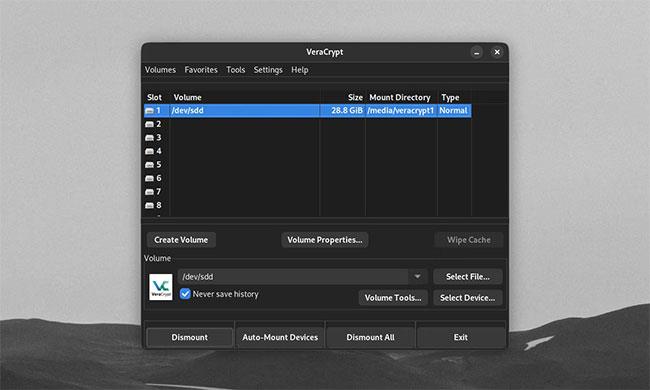

Головне вікно VeraCrypt із виділеною кнопкою «Вибрати пристрій».

Після того як ви відформатували свій зашифрований пристрій, він більше не буде доступний за межами VeraCrypt. Щоб підключити зашифрований пристрій, виберіть його за допомогою «Вибрати пристрій» , натисніть «Змонтувати » та введіть свій пароль.

Головне вікно VeraCrypt із підключеним зовнішнім жорстким диском

Ви можете використовувати зашифрований пристрій як будь-який інший том VeraCrypt і демонтувати його як зазвичай. Щоб розшифрувати свій пристрій, відформатуйте диск/розділ за допомогою вбудованого програмного забезпечення для керування дисками на робочому столі.

Як використовувати інші засоби захисту томів VeraCrypt

Створіть тестовий том VeraCrypt

Стандартні параметри гучності VeraCrypt у поєднанні з надійним паролем забезпечують високий рівень безпеки для більшості користувачів. Але їх може бути недостатньо, якщо ви, ваша команда чи ваш бізнес уразливі до певних загроз. Щоб гарантувати безпеку ваших цінних даних, VeraCrypt має ще більше функцій, які роблять зашифровані томи неможливими для злому.

Використовуйте алгоритми шифрування та хешування

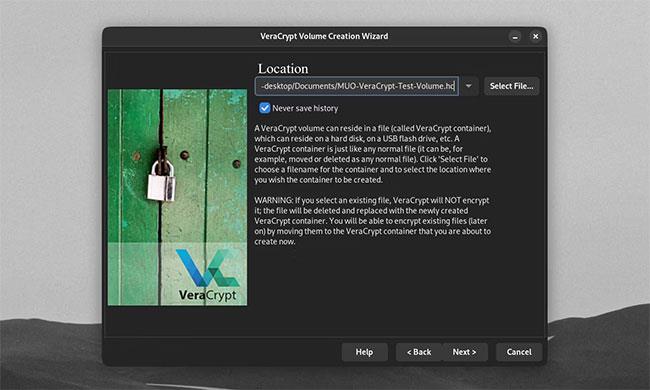

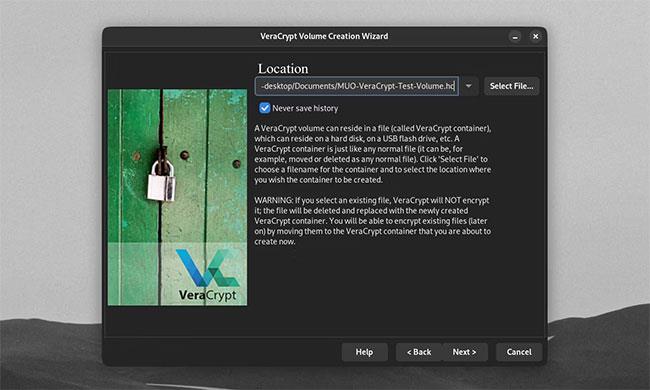

Майстер створення томів

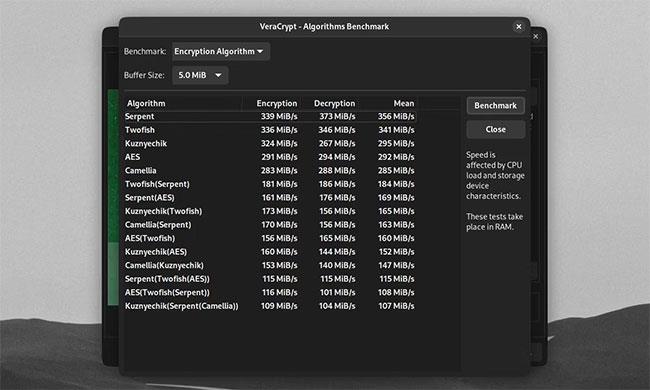

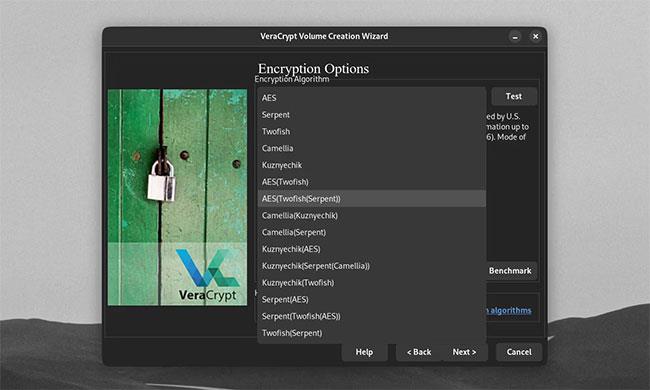

У Майстрі створення томів ви можете вибрати між кількома параметрами шифрування та хешування свого тому. Стандартний алгоритм AES є поширеним, але безпечним типом шифрування. Але ви можете вільно використовувати інші шифри, такі як Twofish і Serpent. Ви навіть можете складати кілька алгоритмів один на одного.

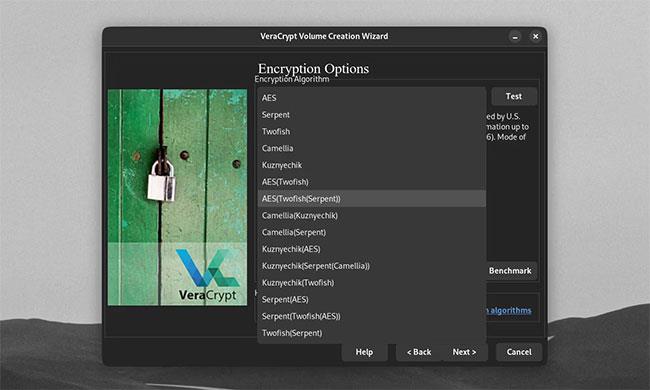

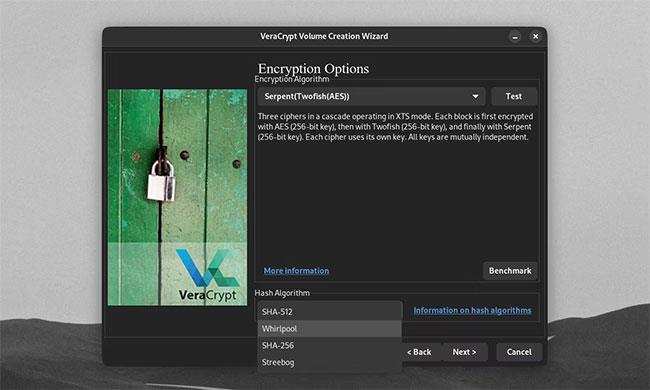

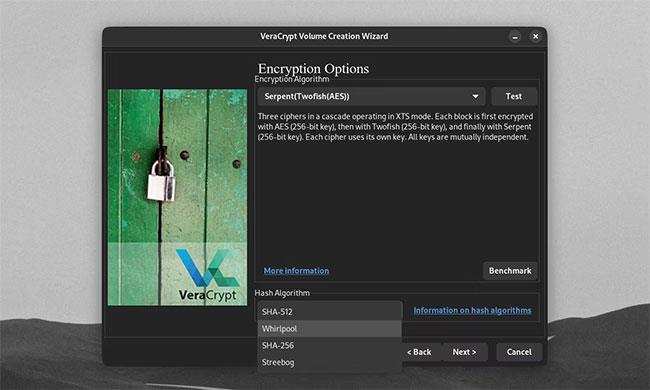

Параметри кодування

Ви можете додати до свого пароля алгоритм або метод хешування. Алгоритм хешування визначає, як ваш пароль перетворюється на хеш, який VeraCrypt може використовувати для розшифровки вашого тому. Використання сильного методу хешування, як-от SHA-512 або Whirlpool, разом із високим числом PIM сповільнить будь-які атаки грубої сили на ваш том.

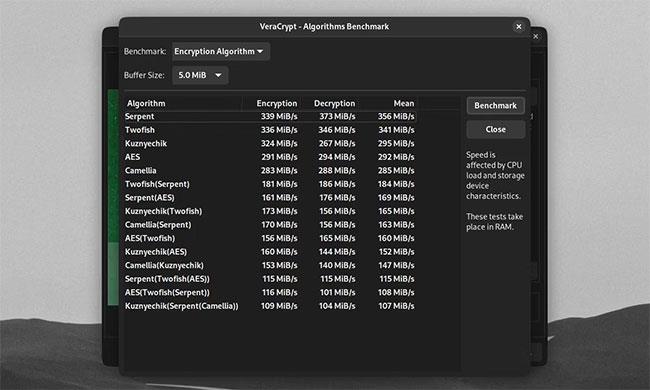

Вікно тестування у VeraCrypt

Ви можете перевірити швидкість хешування та шифрування на своїй машині, натиснувши Benchmark. Швидше шифрування та час хешування означають коротший час завантаження диска, але менший час хешування означає кращий захист від атак методом грубої сили.

Використовуйте номер PIM

Використовуйте номер PIM

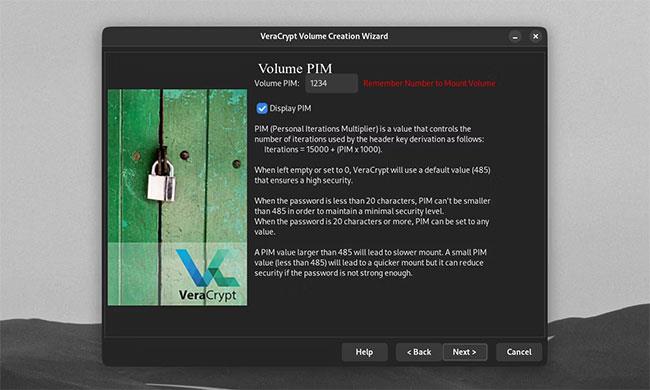

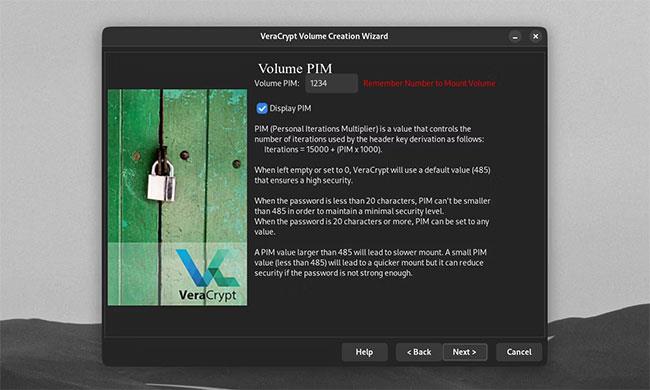

Щоб установити номер персонального множника ітерацій (PIM) на тому, установіть прапорець Використовувати PIM у вікні Пароль тому . Натиснувши «Далі» , ви перейдете до вікна, де можна встановити PIM для свого обсягу.

Поставте прапорець Використовувати PIM

PIM тома визначає, скільки разів VeraCrypt має хешувати ваш пароль із звичайного тексту. Стандартний пароль тома VeraCrypt (SHA-512) буде хешовано 500 000 разів. Ви можете встановити ще більшу гучність PIM для кращої безпеки.

Переконайтеся, що ви запам’ятали номери PIM тому, якщо вони не встановлені за замовчуванням. Введення неправильного номера PIM призведе до неправильного хешу. VeraCrypt не може розшифрувати томи з неправильним хешем, навіть якщо ваш пароль правильний.

Використовуйте ключові файли

Використовуйте ключові файли

Ви можете отримати ще кращий захист, використовуючи файли, які діють як ключі для вашого зашифрованого тому. Щоб додати файл ключа до тому, установіть прапорець «Використовувати файли ключа» у вікні «Пароль тома» , а потім клацніть «Файли ключа».

Виберіть екран Ключові файли маркерів безпеки

На екрані Select Security Token Keyfiles ви можете встановити будь-який шлях до файлу чи папки для використання як файлу ключа тому. Ви можете використовувати «Додати файли маркерів» , щоб установити апаратний ключ безпеки як файл ключа. Якщо ви зберігаєте файл ключа на USB-пристрої, зовнішньому для накопичувача тома, ваш USB також може діяти як фізичний ключ безпеки. Якщо вам потрібно, щоб VeraCrypt згенерував новий файл ключа, натисніть «Створити випадковий файл ключа» .

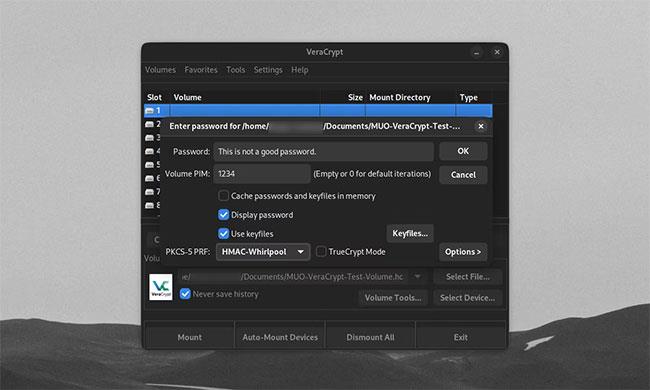

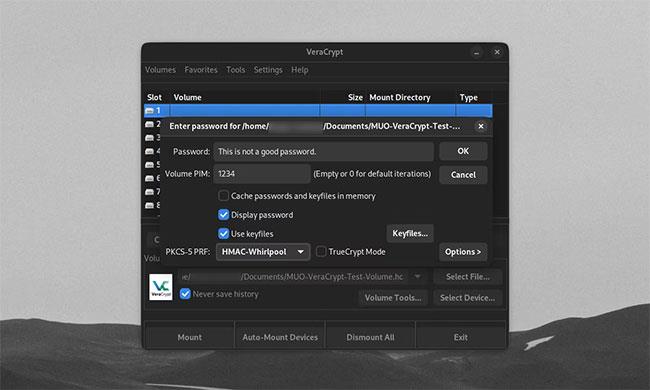

Натисніть кнопку Ключові файли

Під час монтування тому зі спеціальним томом PIM і файлом ключів потрібно встановити прапорці «Використовувати PIM» і «Використовувати файли ключів» , а потім натиснути кнопку «Файли ключів». Це дозволить вам ввести правильний файл PIM і ключ, а також пароль, щоб відкрити зашифрований том.

Внесіть зміни в існуючі томи VeraCrypt

Внесіть зміни в існуючі томи VeraCrypt

Після того, як ви створите зашифрований том, ви все ще можете змінити спосіб його розшифровки. Для цього клацніть Volume Tools у головному вікні VeraCrypt. У вас буде можливість змінити або видалити пароль тома, PIM і файл ключа. Це можна зробити, якщо вам потрібно часто змінювати пароль.