Shodan схожий на Google , але більше як сховище для пристроїв Інтернету речей (IoT) . Тоді як Google індексує сайти у всесвітній павутині та вміст на цих сайтах, Shodan індексує всі пристрої, безпосередньо підключені до Інтернету .

Інформація, яка є загальнодоступною через цю пошукову систему, здається нешкідливою. Для звичайного користувача рядки IP-адреси та терміни кодування не мають великого значення. Але для хакера, який шукає вразливий пристрій, цього більш ніж достатньо, щоб завдати шкоди. Але що, якби ви могли зрозуміти, які дані є найважливішими, і як використовувати Shodan для покращення вашої кібербезпеки?

Що таке шодан?

Shodan — це кіберпошукова система, яка індексує пристрої, підключені до Інтернету. Ця пошукова система була створена як проект Джона Матерлі. Matherly хоче дізнатися про пристрої, підключені до Інтернету, від принтерів і веб-серверів до прискорювачів елементарних частинок — практично все, що має IP-адресу.

Мета полягає в тому, щоб записати технічні характеристики пристрою та мати карту, на якій показано розташування пристроїв і спосіб їх підключення один до одного. З 2009 року, коли він став публічним, мета Shodan залишилася майже незмінною. Він все ще відображає точне розташування пристроїв з підключенням до Інтернету, специфікації їх програмного забезпечення та розташування. Дійсно, Shodan виріс і став комплексним оком в Інтернеті.

Як хакери використовують Shodan?

Спочатку Shodan не був розроблений для хакерів, але публічна інформація, яку збирає ця пошукова система, може бути корисною для хакерів, які шукають вразливі пристрої.

Знайдіть пристрої IoT із правилами безпеки

Shodan збирає цифрові банери пристроїв IoT. Банер – це як резюме, яке IoT-пристрої надсилають на веб-сервери, коли запитують дані. Читання банера - це те, як веб-сервер дізнається конкретний пристрій, як і які пакети даних надсилати на пристрій. Подібно до того, як вміст CV кожного буде різним, так само відрізнятимуться і банери пристроїв IoT.

Загалом типовий банер відображатиме версію операційної системи пристрою, IP-адресу, відкриті порти, серійний номер, технічні характеристики апаратного забезпечення, географічне розташування, Інтернет-провайдера та зареєстроване ім’я власника, якщо це можливо.

Значна частина цієї інформації, якщо не вся, стала загальнодоступною. Ця інформація може бути видимою для хакерів, якщо, наприклад, пристрій працює на застарілому програмному забезпеченні. Зокрема, фільтри пошуку можна використовувати, щоб звузити коло вразливих пристроїв у певному місті. Знаючи, де знайти вразливі пристрої, хакери можуть використовувати тактику Wardriving або виконувати атаки Dissociation, щоб проникнути у вашу мережу, якщо до них неможливо отримати віддалений доступ.

Знайдіть паролі та логіни за замовчуванням

Більшість пристроїв, таких як маршрутизатори , постачаються з паролями за замовчуванням або обліковими даними для входу, які користувач повинен змінити після налаштування. Однак не багато людей можуть це зробити. Shodan регулярно складає список активних пристроїв, які все ще використовують облікові дані за замовчуванням і відкриті порти. Виконання пошуку за запитом «пароль за умовчанням» відобразить відповідні результати пошуку. Кожен, хто має доступ до цих даних і хакерських інструментів, може увійти в по суті відкриту систему і завдати шкоди.

Ось чому вам слід змінити пароль за умовчанням.

Як використовувати Shodan для підвищення кібербезпеки

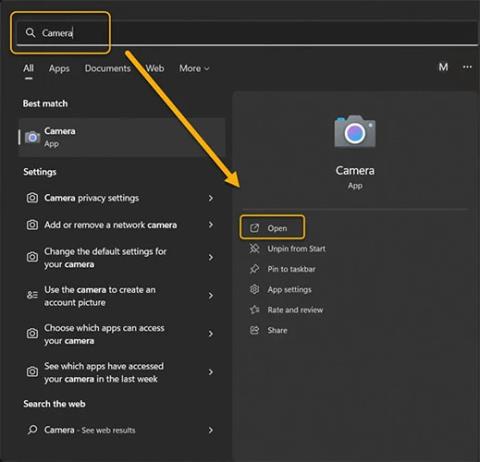

Обсяг даних, доступних через Shodan, вражає, але це навряд чи корисно, якщо система безпеки вашого пристрою працює належним чином. Пошук IP-адреси пристрою на Shodan покаже вам, чи має пошукова система інформацію про нього. Почнемо з IP-адреси вашого домашнього маршрутизатора. Як не дивно, Shodan не матиме жодної інформації про ваш маршрутизатор, особливо якщо мережеві порти закриті. Потім перейдіть до камер спостереження, радіоняні, телефону та ноутбука.

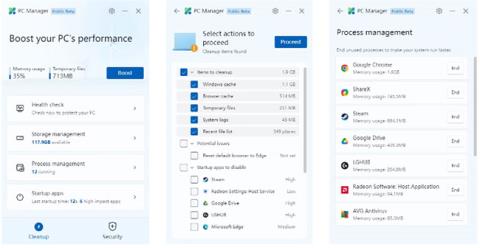

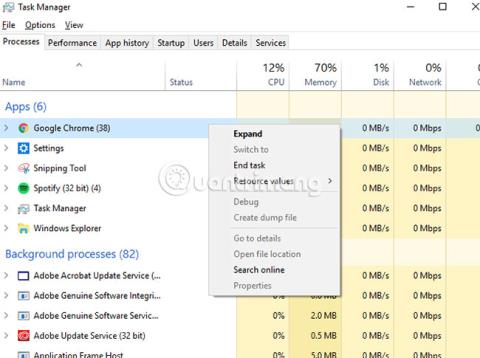

Знайдіть і закрийте вразливі порти

Вам не потрібно турбуватися про те, що хакери знайдуть ваш пристрій на Shodan і зламають вашу систему. Імовірність цього низька, оскільки Shodan каталогізує лише системи з відкритими портами TCP/IP. І ось на що ви повинні стежити: незахищені порти відкриті.

Загалом порти відкриваються, щоб пристрої з підтримкою Інтернету могли обслуговувати запити, отримувати дані та знати, що з цими даними робити. Ось як ваш бездротовий принтер отримує запит від вашого ПК і друкує сторінку, а ваша веб-камера передає його на дисплей. І, що ще важливіше, як хакер може віддалено отримати доступ до вашого пристрою.

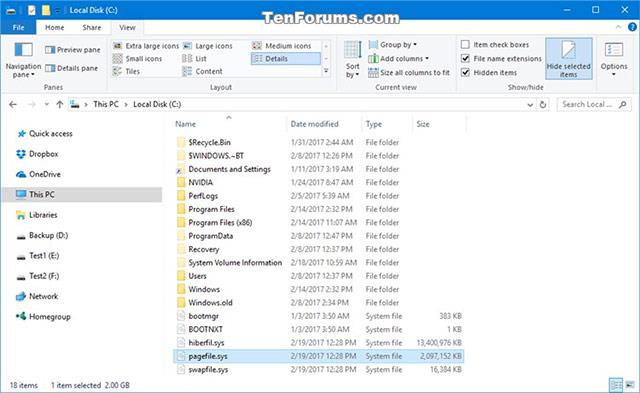

Відкритий порт неминучий, оскільки саме так ваш пристрій підключається до Інтернету. Закриття всіх портів на вашому пристрої призведе до відключення від Інтернету. За певних обставин шлюзи стають загрозою безпеці, як-от використання старого, застарілого програмного забезпечення або неправильне налаштування програми в системі. На щастя, ви можете керувати цим шкідливим програмним забезпеченням і ризиком кібербезпеки, закриваючи вразливі порти.

Використовуйте VPN для підключення до Інтернету

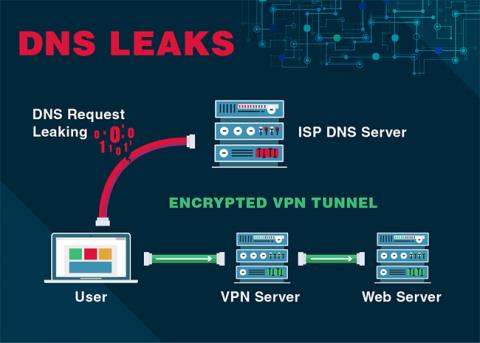

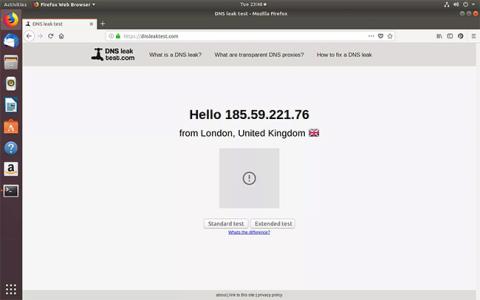

Ви можете знайти IP-адресу пристрою на Shodan і побачити, чи є банер пристрою загальнодоступним і які порти відкриті, щоб їх можна було закрити. Але цього ще недостатньо. Розгляньте можливість використання VPN, щоб приховати свою IP-адресу під час перегляду веб-сторінок.

VPN діє як перша стіна між вами та зловмисником. Використання VPN шифрує ваше підключення до Інтернету, тому запити даних і послуг надходять через захищені порти, а не через потенційно незахищені порти. Таким чином, зловмисникам спочатку потрібно зламати службу VPN, що непросто, перш ніж вони зможуть до вас дістатися. Тоді є ще одна стіна, яку ви можете поставити.

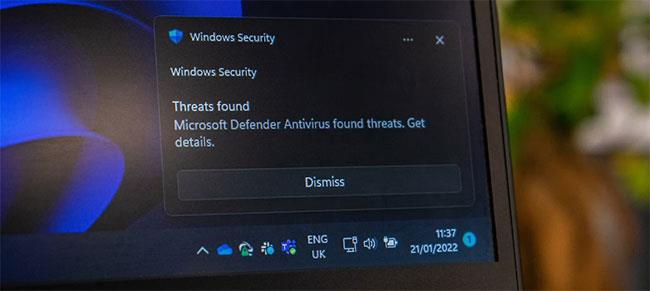

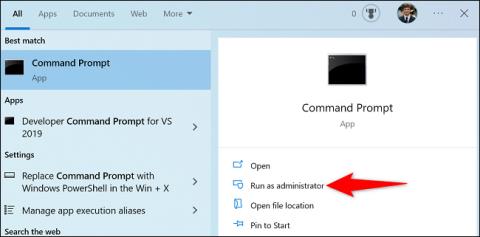

Увімкніть брандмауер Microsoft Defender

Деякі мережі VPN, наприклад Windscribe, мають брандмауери. Хоча брандмауери сторонніх виробників чудові, вам слід використовувати брандмауер, який постачається разом із Microsoft Defender, вбудованою програмою безпеки на комп’ютерах Windows. Для отримання додаткової інформації зверніться до: Як увімкнути/вимкнути брандмауер на комп’ютері з Windows .

Ваш комп’ютер спілкується з іншими комп’ютерами в Інтернеті за допомогою пакетів даних (бітів даних, що містять мультимедійні файли або повідомлення). Робота брандмауера Microsoft Defender полягає у скануванні вхідних пакетів даних і запобіганні будь-якій поведінці, яка може зашкодити пристрою. Увімкнути брандмауер – це все, що вам потрібно зробити. За замовчуванням брандмауери відкривають порти комп’ютера лише тоді, коли програмі потрібно використовувати цей порт. Вам не потрібно торкатися розширених правил безпеки для шлюзу, якщо ви не досвідчений користувач. Навіть тоді подумайте про встановлення нагадування про закриття воріт (це легко забути).

Подумайте про те, як брандмауер діє як контролер трафіку в місті, а дороги як шлюзи до вашої мережі. Персонал перевіряє та забезпечує проїзд лише транспортних засобів, які відповідають стандартам безпеки. Ці стандарти безпеки постійно змінюються, тому ваші співробітники повинні бути в курсі останніх правил, і тому вам слід регулярно встановлювати оновлення програмного забезпечення. Нехтувати правилами безпеки воріт — це все одно, що просити своїх співробітників обійти контрольно-пропускний пункт. Чимало транспортних засобів можуть скористатися цією сліпою зоною, щоб в’їхати у ваше місто.

Для яких цілей підходить Shodan?

Shodan — це величезна база даних, що містить ідентифікаційну інформацію про пристрої, підключені до Інтернету. Він в основному використовується підприємствами для моніторингу вразливостей мережі та витоків. Однак ви також знайдете Shodan корисним інструментом для перевірки стану безпеки. Знайшовши ці витоки, ви зможете легко заблокувати їх і покращити загальну кібербезпеку.