Dátové pakety prenášané do az očíslovaných sieťových portov sú spojené so špecifickými IP adresami a koncovými bodmi pomocou protokolov TCP alebo UDP. Všetky porty sú vystavené riziku napadnutia, žiadny port nie je absolútne bezpečný.

Pán Kurt Muhl – vedúci bezpečnostný konzultant RedTeamu vysvetlil: „Každý základný port a služba má riziko. Riziko pochádza z verzie služby, aj keď je správne nakonfigurovaná. stačí? Medzi ďalšie faktory patrí, či si hackeri vybrali port na útok, či púšťate malvér cez port. Skrátka Opäť, existuje veľa faktorov, ktoré určujú bezpečnosť portu alebo služby.“

CSO skúma riziko sieťových brán založených na aplikáciách, zraniteľnostiach a súvisiacich útokoch a poskytuje viacero prístupov na ochranu podnikov pred škodlivými hackermi, ktorí tieto zraniteľnosti zneužívajú.

Čo robí sieťové brány nebezpečnými?

Celkovo je tu 65 535 TCP portov a ďalších 65 535 UDP portov, my sa pozrieme na niektoré z najnebezpečnejších portov. TCP port 21 pripája FTP servery k internetu. Tieto FTP servery majú mnoho hlavných zraniteľností, ako je anonymná autentifikácia, prechod cez adresár, cross-site skriptovanie, vďaka čomu je port 21 ideálnym cieľom pre hackerov.

Zatiaľ čo niektoré zraniteľné služby naďalej používajú tento nástroj, staršie služby, ako je Telnet na porte TCP 23, boli na začiatku zo svojej podstaty neisté. Hoci jeho šírka pásma je veľmi malá, iba niekoľko bajtov naraz, Telnet posiela dáta úplne verejne v čistom texte. Austin Norby - počítačový vedec na ministerstve obrany USA povedal: "Útočníci môžu počúvať, prezerať si certifikáty, zadávať príkazy prostredníctvom [man-in-the-middle] útokov a nakoniec vykonávať vzdialené spustenie kódu (RCE). (Toto je jeho vlastný názor, nereprezentuje názory žiadnej agentúry).

Zatiaľ čo niektoré sieťové porty vytvárajú pre útočníkov ľahké otvory, iné vytvárajú dokonalé únikové cesty. TCP/UDP port 53 pre DNS je príkladom. Keď hacker prenikne do siete a dosiahne svoj cieľ, všetko, čo musí urobiť, aby dostal údaje von, je použiť existujúci softvér na premenu údajov na prevádzku DNS. "DNS je zriedka monitorovaný a zriedkavo filtrovaný," povedal Norby. Keď útočníci ukradnú údaje zo zabezpečeného podniku, jednoducho ich pošlú cez špeciálne navrhnutý server DNS, ktorý ich preloží späť do pôvodného stavu.

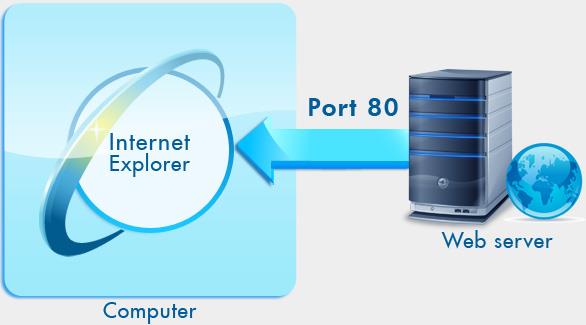

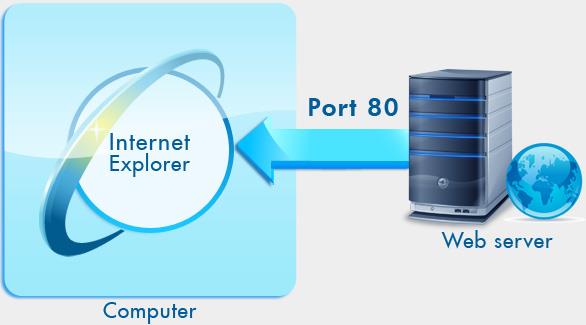

Čím viac portov sa používa, tým ľahšie je prepašovať útoky do všetkých ostatných paketov. Port TCP 80 pre HTTP podporuje webový prenos prijatý prehliadačom. Podľa Norbyho útoky na webových klientov cez port 80 zahŕňajú hacky SQL injection, falšovanie požiadaviek medzi lokalitami, skriptovanie medzi lokalitami a pretečenie vyrovnávacej pamäte.

Útočníci si nastavia svoje služby na samostatných portoch. Používajú port TCP 1080 - používa sa na ochranu soketov proxy "SOCKS" na podporu malvéru a operácií. Trójske kone a červy ako Mydoom a Bugbear použili pri útokoch port 1080. Ak správca siete nenastaví proxy server SOCKS, jeho existencia je hrozbou, povedal Norby.

Keď sa hackeri dostanú do problémov, použijú čísla portov, ktoré si možno ľahko zapamätať, napríklad sériu čísel 234, 6789 alebo rovnaké číslo ako 666 alebo 8888. Niektoré softvéry Backdoor a trójske kone sa otvoria a použijú port TCP 4444 na počúvanie , komunikovať, preposielať škodlivú návštevnosť zvonku a odosielať škodlivé dáta. Niektoré ďalšie malvéry, ktoré tiež používajú tento port, zahŕňajú Prosiak, Swift Remote a CrackDown.

Webová prevádzka nevyužíva iba port 80. Prevádzka HTTP využíva aj TCP porty 8080, 8088 a 8888. Servery pripájajúce sa k týmto portom sú väčšinou staršie boxy, ktoré nie sú spravované a nechránené, čím sú zraniteľné. Servery na týchto portoch môžu byť aj proxy HTTP, ak ich správcovia siete nenainštalujú, HTTP proxy sa môžu stať bezpečnostným problémom v systéme.

Elitní útočníci použili TCP a UDP porty 31337 pre známy backdoor – Back Orifice a ďalšie malvérové programy. Na TCP porte môžeme spomenúť: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night a BO klienta, napríklad na UDP porte je Deep BO. V „leetspeaku“ – jazyku, ktorý používa písmená a čísla, je 31337 „eleet“, čo znamená Elite.

Slabé heslá môžu spôsobiť, že SSH a port 22 budú zraniteľné voči útokom. Podľa Davida Widena – systémového inžiniera v BoxBoat Technologies: Port 22 – Secure Shell port umožňuje prístup k vzdialeným shellom na zraniteľnom serverovom hardvéri, pretože tu sú overovacie informácie zvyčajne používateľské meno a heslo.Predvolené heslo, ľahko uhádnuteľné. Krátke heslá, menej ako 8 znakov, používajú známe frázy s číselným reťazcom, ktoré sú pre útočníkov príliš ľahké uhádnuť.

Hackeri stále útočia na IRC bežiace na portoch 6660 až 6669. Widen povedal: Na tomto porte je veľa zraniteľností IRC, ako napríklad Unreal IRCD, ktoré umožňuje útočníkom vykonávať vzdialené útoky, ale zvyčajne ide o bežné útoky, ktoré nemajú veľkú hodnotu.

Niektoré porty a protokoly umožňujú útočníkom väčší dosah. Napríklad port UDP 161 priťahuje útočníkov protokolom SNMP, ktorý je užitočný na správu počítačov v sieti, získavanie informácií a odosielanie prevádzky cez tento port. Muhl vysvetľuje: SNMP umožňuje používateľom dotazovať sa na server, aby získali používateľské mená, súbory zdieľané v sieti a ďalšie informácie. SNMP sa často dodáva s predvolenými reťazcami, ktoré fungujú ako heslá.

Chráňte porty, služby a zraniteľné miesta

Podľa Widen môžu podniky chrániť protokol SSH pomocou autentifikácie verejným kľúčom, zakázaním prihlásenia ako root a presunutím SSH na vyššie číslo portu, aby ho útočníci nemohli nájsť. Ak sa používateľ pripojí k SSH na porte s číslom vyšším ako 25 000, bude pre útočníka ťažké určiť útočnú plochu služby SSH.

Ak váš podnik prevádzkuje IRC, zapnite firewall, aby ste ho chránili. Nedovoľte, aby sa do blízkosti služby IRC približovala prevádzka mimo siete, dodal Widen. Povoľte iba používateľom VPN v sieti používať IRC.

Opakujúce sa čísla portov a najmä sekvencie čísel zriedka predstavujú správne použitie portov. Keď uvidíte, že sa tieto porty používajú, uistite sa, že sú overené, hovorí Norby. Monitorujte a filtrujte DNS, aby ste predišli únikom a prestali používať Telnet a zatvorte port 23.

Bezpečnosť na všetkých sieťových portoch musí zahŕňať hĺbkovú ochranu. Norby hovorí: Zatvorte všetky porty, ktoré nepoužívate, použite hostiteľské firewally na všetkých serveroch, spustite najnovší sieťový firewall, monitorujte a filtrujte prenos portov. Vykonajte pravidelné skenovanie sieťových portov, aby ste sa uistili, že na porte nie sú žiadne nevynechané zraniteľnosti. Venujte zvláštnu pozornosť SOCKS proxy alebo iným službám, ktoré ste ešte nenastavili. Opravte, opravte a posilnite akékoľvek zariadenie, softvér alebo službu pripojené k sieťovému portu, kým vo vašej sieti nezostanú žiadne zraniteľné miesta. Buďte proaktívni, keď sa objavia nové zraniteľnosti v softvéri (starom aj novom), ku ktorému majú útočníci prístup cez sieťové porty.

Použite najnovšie aktualizácie pre akúkoľvek službu, ktorú podporujete, správne ju nakonfigurujte a používajte silné heslá a zoznamy riadenia prístupu, ktoré vám pomôžu obmedziť, kto má prístup, hovorí MuHl., ktorý sa môže pripojiť k portom a službám. Zároveň dodal, že: Prístavy a služby by sa mali pravidelne kontrolovať. Keď používate služby ako HTTP a HTTPS, existuje veľa priestoru na prispôsobenie, čo môže ľahko viesť k nesprávnej konfigurácii a zraniteľnostiam zabezpečenia.

Bezpečný prístav pre rizikové prístavy

Odborníci prišli s rôznymi zoznamami vysokorizikových portov na základe rôznych kritérií, ako je typ alebo závažnosť hrozieb spojených s každým portom alebo úroveň zraniteľnosti služieb na určitých portoch. Doteraz však neexistuje úplný zoznam. Pre ďalší výskum môžete začať so zoznamami na stránkach SANS.org, SpeedGuide.net a GaryKessler.net.

Článok skrátený z "Zabezpečenie rizikových sieťových portov" publikovaný CSO.