Škodlivý softvér – malvér – útočí v mnohých rôznych formách a mierkach. Navyše, sofistikovanosť malvéru sa v priebehu rokov výrazne vyvinula. Útočníci si uvedomujú, že pokus vložiť celý balík malvéru do systému naraz nie je vždy najefektívnejší spôsob.

Postupom času sa malvér stal modulárnym. Niektoré varianty malvéru môžu používať rôzne moduly na zmenu spôsobu, akým ovplyvňujú cieľový systém. Čo je teda modulárny malvér a ako funguje? Poďme to zistiť prostredníctvom nasledujúceho článku!

Modular Malware – Nová metóda tajného útoku na ukradnutie údajov

Čo je modulárny malvér?

Modulárny malvér je nebezpečná hrozba, ktorá napáda systém v rôznych fázach. Namiesto priameho útoku má malvérový modul sekundárny prístup.

Robí to tak, že najskôr nainštalujete iba základné komponenty. Potom, namiesto vytvárania fanfár a upozorňovania používateľov na jej prítomnosť, sa prvý modul zameriava na systém a kybernetickú bezpečnosť; ktoré časti sú primárne zodpovedné, aký typ ochrany sa používa, kde môže malvér nájsť zraniteľné miesta, aké exploity majú najväčšiu šancu na úspech atď.

Po úspešnom zistení lokálneho prostredia môže malvérový modul prvej fázy komunikovať so svojim príkazovým a riadiacim (C2) serverom. C2 potom môže reagovať odoslaním ďalších pokynov spolu s ďalšími modulmi škodlivého softvéru, aby využili špecifické prostredie, v ktorom malvér funguje.

Modulárny malvér je výhodnejší ako malvér, ktorý spája všetky funkcie do jedného užitočného zaťaženia, konkrétne:

- Tvorcovia malvéru môžu rýchlo zmeniť identitu malvéru, aby sa vyhli antivírusovým a iným bezpečnostným programom .

- Moduly škodlivého softvéru umožňujú rozšírenie funkčnosti do rôznych prostredí. V tomto môžu tvorcovia malvéru reagovať na konkrétne ciele alebo označiť konkrétne moduly na použitie v konkrétnych prostrediach.

- Pôvodné moduly boli veľmi malé a ľahšie sa menili.

- Kombinácia viacerých modulov škodlivého softvéru pomáha bezpečnostným výskumníkom predpovedať, čo sa stane ďalej.

Modulárny malvér nie je novou hrozbou. Vývojári škodlivého softvéru už dlhú dobu efektívne využívajú modulárne programy škodlivého softvéru. Rozdiel je v tom, že výskumníci v oblasti bezpečnosti sa stretávajú s viacerými modulmi škodlivého softvéru v rôznych situáciách. Výskumníci tiež objavili masívny botnet Necurs (neslávne známy distribúciou variantov ransomvéru Dridex a Locky ), ktorý šíri moduly škodlivého softvéru.

Príklad modulu škodlivého softvéru

Existuje niekoľko veľmi zaujímavých príkladov modulov škodlivého softvéru. Tu je niekoľko z nich.

VPNFilter

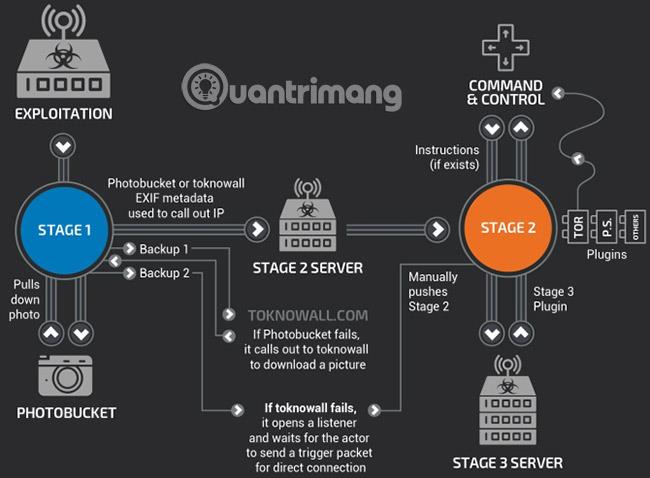

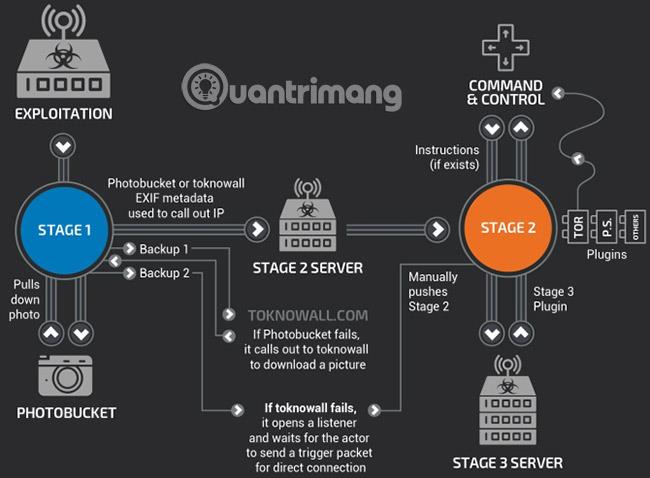

VPNFilter je najnovšia verzia malvéru, ktorý útočí na smerovače a zariadenia internetu vecí (IoT) . Tento malvér funguje v troch fázach.

Malvér prvej fázy kontaktuje príkazový a riadiaci server, aby stiahol modul druhej fázy. Modul druhej fázy zbiera dáta, vykonáva príkazy a môže zasahovať do správy zariadení (vrátane možnosti „zmraziť“ router, IoT zariadenie alebo NAS). Druhá fáza môže tiež stiahnuť moduly tretej fázy, ktoré fungujú ako zásuvné moduly pre druhú fázu. Trojstupňový modul obsahuje paket na detekciu prevádzky SCADA, modul infekcie a modul, ktorý umožňuje malvéru stupňa 2 komunikovať pomocou siete Tor .

Viac o VPNFilter sa dozviete v nasledujúcom článku: Ako zistiť malvér VPNFilter skôr, ako zničí smerovač.

T9000

Bezpečnostní výskumníci Palo Alto Networks objavili malvér T9000 (nesúvisiaci s Terminátorom alebo Skynetom).

T9000 je nástroj na zber informácií a údajov. Po nainštalovaní umožňuje T9000 útočníkom „zachytávať šifrované dáta, vytvárať snímky obrazovky konkrétnych aplikácií a špecificky sa zameriavať na používateľov Skype “, ako aj na súbory produktov Microsoft Office. T9000 sa dodáva s rôznymi modulmi navrhnutými tak, aby sa vyhli 24 rôznym bezpečnostným produktom a zmenili proces inštalácie tak, aby zostal nerozpoznaný.

DanaBot

DanaBot je viacstupňový bankový trójsky kôň s rôznymi zásuvnými modulmi, ktoré útočníci používajú na rozšírenie jeho funkčnosti. Napríklad v máji 2018 bol DanaBot odhalený pri sérii útokov na austrálske banky. V tom čase výskumníci objavili balík pluginov na detekciu infekcií, plugin na vzdialené prezeranie VNC, plugin na zber údajov a Tor plugin, ktorý umožňuje bezpečnú komunikáciu.

„DanaBot je bankový trójsky kôň, čo znamená, že je nutne do určitej miery geograficky zacielený,“ píše sa na blogu Proofpoint DanaBot. "Napriek mnohým preventívnym opatreniam, ktoré sme videli v kampani v USA, je stále ľahké vidieť aktívny rast, geografickú expanziu a sofistikovanosť malvéru. Škody sa zvyšujú." Samotný malvér obsahuje niekoľko antianalytických funkcií, ako aj pravidelne aktualizované moduly na kradnutie informácií a diaľkové ovládanie, čím sa zvyšuje jeho hrozba pre ciele.

Marap, AdvisorsBot a CobInt

Článok kombinuje tri varianty malvérových modulov do jednej sekcie, pretože úžasní bezpečnostní výskumníci v Proofpointe preskúmali všetky tri naraz. Tieto varianty modulu škodlivého softvéru sú podobné, ale majú odlišné využitie. Okrem toho je CobInt súčasťou kampane Cobalt Group, zločineckej organizácie s väzbami na dlhý zoznam kyberzločincov v bankovom a finančnom sektore.

Marap a AdvisorsBot boli vytvorené tak, aby sa zamerali na celý cieľový systém na obranu a zmapovali sieť, potom určili, či by malvér mal stiahnuť celý náklad. Ak cieľový systém spĺňa potrebu (napr. má hodnotu), malvér pokračuje do druhej fázy útoku.

Rovnako ako ostatné verzie modulu škodlivého softvéru, aj Marap, AdvisorsBot a CobInt sa riadia procesom v troch krokoch. Prvou fázou je zvyčajne e-mail s prílohou infikovanou škodlivým softvérom na účely prvotného zneužitia. Ak dôjde k zneužitiu, malvér okamžite požiada o druhú fázu. Druhý stupeň nesie prieskumný modul na vyhodnotenie bezpečnostných opatrení a sieťového prostredia cieľového systému. Ak malvér povie, že je všetko v poriadku, posledná fáza stiahne tretí modul vrátane hlavnej užitočnej časti.

Mayhem

Mayhem je o niečo staršia verzia modulu škodlivého softvéru. Prvýkrát sa objavil v roku 2014. Mayhem je však stále príkladom skvelého modulárneho malvéru. Malvér, ktorý objavili bezpečnostní výskumníci v Yandex, sa zameriava na webové servery Linux a Unix. Inštaluje sa prostredníctvom škodlivého skriptu PHP.

Po nainštalovaní môže skript volať niekoľko doplnkov, ktoré určujú optimálne využitie malvéru.

Doplnky zahŕňajú nástroj na prelomenie hesiel hrubou silou zacielený na účty FTP, WordPress a Joomla , webový prehľadávač na vyhľadávanie iných zraniteľných serverov a exploit OpenSLL od Heartbleed.

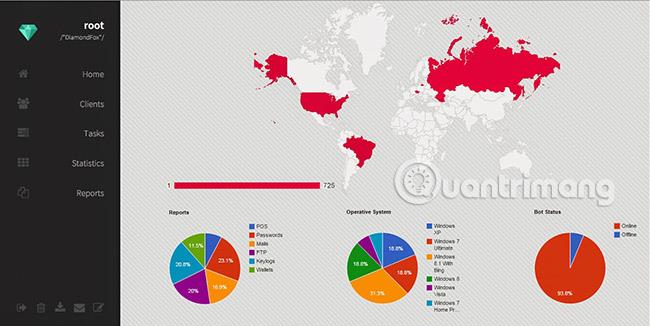

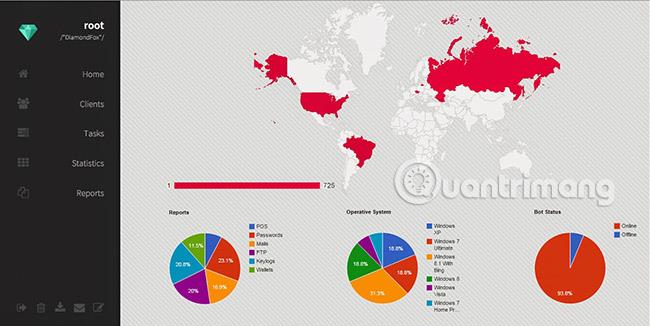

DiamondFox

Finálny variant modulu malvéru v dnešnom článku je tiež jednou z najkompletnejších verzií. To je tiež jeden z najviac znepokojujúcich, a to z niekoľkých dôvodov.

Po prvé, DiamondFox je modulárny botnet predávaný na rôznych podzemných fórach. Potenciálni kyberzločinci si môžu zakúpiť modulárny balík botnetov DiamondFox, aby získali prístup k množstvu pokročilých možností útoku. Tento nástroj je pravidelne aktualizovaný a rovnako ako všetky ostatné online služby má personalizovanú zákaznícku podporu. (Dokonca má denník zmien!)

Druhým dôvodom je modulárny botnet DiamondFox s množstvom doplnkov. Tieto funkcie sa zapínajú a vypínajú prostredníctvom palubnej dosky, ako sa na aplikáciu pre inteligentnú domácnosť patrí. Pluginy zahŕňajú vhodné špionážne nástroje, nástroje na kradnutie poverení, nástroje DDoS, keyloggery , nevyžiadanú poštu a dokonca aj skener RAM.

Ako zabrániť útoku modulárneho malvéru?

V súčasnosti neexistuje žiadny špecifický nástroj, ktorý by mohol chrániť používateľov pred variantom modulu škodlivého softvéru. Niektoré varianty modulu škodlivého softvéru majú navyše obmedzený geografický rozsah. Napríklad Marap, AdvisorsBot a CobInt sa nachádzajú hlavne v Rusku a krajinách SNŠ.

Výskumníci spoločnosti Proofpoint ukázali, že napriek súčasným geografickým obmedzeniam, ak iní zločinci uvidia etablovanú zločineckú organizáciu používajúcu modulárny malvér, určite ich budú nasledovať.

Je dôležité vedieť, ako sa malvérové moduly dostanú do vášho systému. Vo väčšine zaznamenaných prípadov boli použité e-mailové prílohy infikované škodlivým softvérom , ktoré často obsahovali dokumenty balíka Microsoft Office so škodlivými skriptami VBA. Útočníci používajú túto metódu, pretože je ľahké posielať e-maily infikované malvérom miliónom potenciálnych cieľov. Okrem toho je počiatočné zneužitie veľmi malé a dá sa ľahko zamaskovať ako bežný súbor balíka Office.

Ako vždy dbajte na to, aby bol váš systém aktuálny a zvážte investíciu do kvalitného antivírusového softvéru. Stojí to za to!

Pozrieť viac: