Zabezpečenie koncových bodov je typ zabezpečenia, ktorý rýchlo rastie. Dnes agentúry a organizácie neustále propagujú spôsoby koordinácie kontroly počítačov, serverov a telefónov vo svojich sieťach s cieľom eliminovať malvér a narušiteľov, povolenia, ako aj iné potenciálne bezpečnostné riziká.

Dá sa povedať, že bezpečnosť koncových bodov je v mnohých ohľadoch považovaná za priameho potomka foriem počítačovej ochrany, ktoré sa objavili na úsvite informačných technológií (IT), ale rýchlejším tempom. Pri pohľade na úspechy, ktoré táto bezpečnostná metóda dosiahla v posledných rokoch, to ľahko spoznáme. Vývojári bezpečnostných technológií teraz tiež považujú bezpečnosť koncových bodov za dôležitú oblasť, ktorá môže poskytnúť stabilný tok príjmov na ďalšie roky.

Čo je bezpečnosť koncového bodu?

Trochu teórie, zabezpečenie koncových bodov je metóda zabezpečenia, ktorá sa zameriava na udržanie bezpečnosti koncových zariadení (vrátane osobných počítačov, telefónov, tabletov a iných podporných zariadení. iné sieťové pripojenia), aby bola celá sieť zabezpečená. Na prvý pohľad sa zdá, že sa to nijako nelíši od konceptov firewallov a antivírusového softvéru na počítačoch, ktoré už poznáme, a v skutočnosti už v začiatkoch jeho objavenia sa ľudia kedysi pochybovali, že bezpečnosť je len marketingový termín na vytváranie anti- vírusové služby znejú profesionálnejšie, o niečo „špecializovanejšie“.

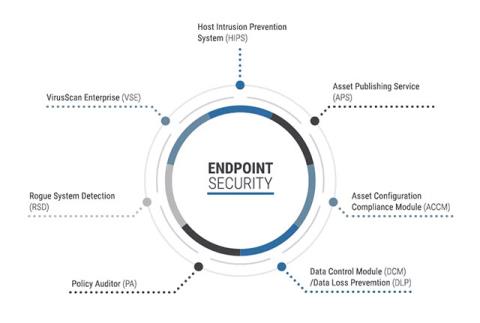

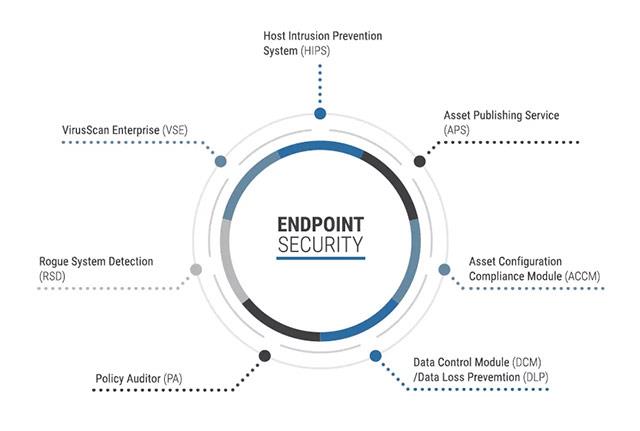

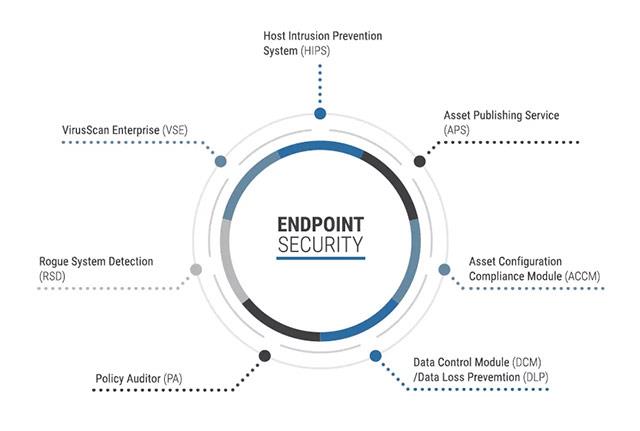

To, čo však odlišuje služby zabezpečenia koncových bodov od jednoduchých procesov ochrany domáceho počítača, je skutočnosť, že bezpečnostné nástroje na koncových zariadeniach sú často spravované a používané najmä v rôznych podnikoch a organizáciách. Opatrenia zabezpečenia koncových bodov fungujú na dvoch úrovniach: Existujú agenti, ktorých softvér beží na pozadí na koncových zariadeniach a centralizovaný systém správy bezpečnosti koncových bodov, ktorý monitoruje a riadi agentov umiestnených na koncových bodoch. Celý tento systém riadenia môžu monitorovať pracovníci IT alebo iný automatizovaný systém, prípadne oboje.

Niekedy budete počuť termín ochrana koncového bodu, ktorý sa používa zameniteľne s bezpečnosťou koncového bodu. Gartner definuje platformu ochrany koncových bodov ako „riešenie, ktoré spája zabezpečenie koncových bodov do jedného produktu a poskytuje služby ako antivírus, anti-spyware, osobný požiar, kontrola aplikácií a ďalšie typy prevencie narušenia hostiteľa (napr. blokovanie správania), a prepojiť tieto služby do jednotného a súdržného riešenia.“ Presne povedané, pojem ochrana koncového bodu môže zahŕňať bezpečnostné produkty, ktoré nie sú centrálne spravované, hoci tieto bezpečnostné produkty sú tiež predávané a zamerané na zákazníkov na podnikovej úrovni. A áno, niekedy môžu bezpečnostné spoločnosti ponúkať svoje antivírusové produkty aj ako „zabezpečenie koncových bodov“. Toto je druh nejednoznačného marketingu, ktorý zamieňa pojmy, takže ak ste niekto, kto potrebuje používať bezpečnostné služby, buďte opatrní!

Trendy v bezpečnosti koncových bodov

Samozrejme, keďže hrozby sa neustále vyvíjajú nebezpečnejším a sofistikovanejším smerom, budú sa musieť vyvíjať aj bezpečnostné opatrenia koncových bodov. V roku 2018 a dlho do prvej polovice roku 2019 budú musieť poskytovatelia služieb zabezpečenia koncových bodov vážne pracovať, aby udržali krok s nasledujúcimi piatimi trendmi:

Strojové učenie a umelá inteligencia (AI) . S pribúdajúcimi hrozbami sú čoraz rozšírenejšie a šíria sa tak rýchlo, že pre už pasívne preventívne opatrenia je ešte ťažšie držať krok. Preto teraz bude musieť byť väčšina bezpečnostných procesov bod-bod zabezpečenia koncových bodov čoraz viac automatizovaná v kombinácii so strojovým učením a umelou inteligenciou na kontrolu prevádzky a identifikáciu prevádzky. Identifikujte hrozby a len tie najnaliehavejšie a najnaliehavejšie potreby sú potrebné. upozornení a vyžadujú si ľudské ruky. Napríklad schopnosti strojového učenia sa už dosť dôkladne využívajú v službách zabezpečenia koncových bodov spoločnosti Microsoft.

Zabezpečenie koncového bodu založené na SaaS. Tradične sú centralizované systémy riadenia bezpečnosti koncových bodov často prevádzkované na jedinom serveri alebo dokonca na jednom zariadení a sú nasadené a zodpovedné za organizácie a podniky. Ale vzhľadom na skutočnosť, že cloudové služby alebo služby SaaS sú čoraz dôveryhodnejšie ako nevyhnutná súčasť IT, môžeme vidieť, že správu zabezpečenia koncových bodov možno ponúkať ako službu. , so známymi dodávateľmi vrátane FireEye, Webroot, Carbon Black, Cybereason a Morphick. Spoločnosti určitým spôsobom (na rozdiel od úplného prechodu na strojové učenie) presúvajú zodpovednosť za riadenie bezpečnosti koncových bodov na svojich interných zamestnancov, alebo inými slovami, snažia sa obmedziť zásahy interných zamestnancov do systému riadenia bezpečnosti koncových bodov. , a preto potrebujú dodávateľov zabezpečenia a samozrejme trendom sú aj mnohé služby SaaS. aplikujte na svoje služby strojové učenie a AI, ako je uvedené vyššie. Výsledkom je rýchly nárast počtu poskytovateľov služieb riadenia bezpečnosti v každom segmente trhu.

Vrstva ochrany proti anonymným útokom. Anonymné útoky (spôsobené malvérom, ktorý sa nachádza výlučne v systémovej RAM a nikdy sa nezapisuje na pevný disk) sú metódou útoku, ktorá narastá alarmujúcou rýchlosťou. Poskytovatelia služieb zabezpečenia koncových bodov sa tiež ponáhľajú, aby poskytli potrebné vrstvy ochrany proti tomuto typu útoku. Často je to potrebné skombinovať s automatizáciou a strojovým učením, pretože súčasné nástroje nemusia vedieť rozlíšiť falošné útoky a ich presadzovanie len vyčerpáva cenné IT zdroje. Pri pohľade na ne to bude dôležitá funkcia, ktorú bude musieť v budúcnosti ponúknuť svojim zákazníkom každý poskytovateľ komplexných bezpečnostných služieb.

Umiestnite zariadenia IoT (Internet of Things) pod ochranný štít . Jedným z veľkých príbehov, pokiaľ ide o internetovú bezpečnosť za posledných niekoľko rokov, je, že miliardy internetových pripojení prichádzajúce z mnohých rôznych zariadení, ako sú kamery, senzory, smerovače... a iné, potichu vykonávajú vašu prácu bez akejkoľvek ochrany. to by tam malo byť. Jednoduchým príkladom je botnet Mirai, zariadenie, ktoré vytvorili vysokoškoláci prevzatím kontroly nad tisíckami uzavretých kamier na spustenie DDoS útokov proti serverom protivníkov. Hráči Minecraftu, čo spôsobuje jedny z najväčších zaznamenaných útokov odmietnutia služby . Hoci existuje veľa zariadení internetu vecí so samostatnými operačnými systémami, ktoré sa ťažko spravujú, väčšina z nich funguje na populárnych platformách, ako sú Linux , iOS , Android alebo dokonca varianty Windows. a dodávatelia správy koncových bodov začínajú vyvíjať softvér, ktorý je tieto zariadenia na vytvorenie potrebnej ochrany.

Znížte zložitosť a zvýšte proaktivitu

Ako sa segment trhu postupne formoval a začal rásť, mnohí predajcovia zabezpečenia koncových bodov ponúkli celý rad špecializovaných bezpečnostných nástrojov, z ktorých každý je zameraný na iný typ útoku, útok alebo konkrétny typ zraniteľnosti. Výsledkom je, že spoločnosti majú na každom koncovom zariadení spustených až sedem rôznych bezpečnostných softvérov a čo je dôležité, všetky musia byť spravované samostatne. End-to-end bezpečnostné spoločnosti sa snažia konsolidovať svoje služby do jednotných, bezproblémových modelov.

Takže v skratke, čo musíme urobiť v budúcnosti? Spoločnosť ESG Research skúmala odborníkov v oblasti kybernetickej bezpečnosti a IT o najväčších výzvach v oblasti bezpečnosti koncových bodov, ktorým čelia. Okrem falošných poplachov a nedostatočnej automatizácie mnohí opýtaní vyjadrili želanie po integrovanej schopnosti obnovy po havárii, vrátane procedúr ukončenia, vymazania súborov a obnovy obrazu. system... to všetko pomôže IT pracovníkom obmedziť potrebu obnovy kompromitovaných systémov . Dúfajme, že poskytovatelia služieb môžu počúvať tieto skutočné názory.

Softvér a nástroje na zabezpečenie koncových bodov.

Ak chcete získať prehľad o poskytovateľoch služieb zabezpečenia koncových bodov, môžete sa pozrieť na ocenenie Gartner's 2017 Customers' Choice Security Applications Awards. Nájdete tu známe mená ako Microsoft a Symantec, spolu s ďalšími špecializovanými spoločnosťami, ako sú Cylance, CrowdStrike a Carbon Black. Gartner tiež poskytuje prepojenia, aby ste mohli porovnávať softvér na zabezpečenie koncových bodov.

Nižšie je uvedený zoznam niektorých vynikajúcich služieb zabezpečenia koncových bodov, ktoré si spotrebitelia vybrali v roku 2017:

- Platforma Digital Guardian: Guardian Threat Aware Data Protection Platform je v popredí úsilia v boji proti zložitým hrozbám a poskytuje službu zabezpečenia koncového bodu, ktorú možno ľahko nasadiť na mieste alebo ako podpornú konzultačnú službu s mimoriadne dobrými možnosťami optimalizácie a automatizácie.

- enSilo: Platforma enSilo ponúka tradičné metódy zabezpečenia koncových bodov spolu so schopnosťou poskytnúť dodatočnú ochranu po útoku. Môže tiež „zachytiť“ hrozby, držať ich na mieste a zneškodniť ich, kým odborníci nebudú môcť analyzovať a vyšetrovať.

- Minerva : Platforma Anti-Evasion od Minervy je zameraná na identifikáciu nových typov malvéru. Ide o to, že väčšina bežných hrozieb bude zastavená tradičným antivírusovým softvérom a Minerva sa pokúsi zabrániť a odhaliť vzdialené hrozby.

- Promisec: Organizácie môžu potrebovať pomoc pri riadení ich detekcie potenciálnych hrozieb a ich vhodnej reakcie na hrozby, ako aj mnohých problémov, ktoré sa v ich podnikaní vyskytujú každý deň. Promisec môže poskytnúť túto pomoc. Preneste koncové body do plne automatizovanej, prísne zabezpečenej platformy, ktorú možno jednoducho a flexibilne spravovať.

Pozrieť viac: