Internet Key Exchange alebo IKE je tunelovací protokol založený na IPSec , ktorý poskytuje bezpečný komunikačný kanál VPN a definuje automatické prostriedky pripojenia a autentifikácie pre zabezpečené linky IPSec podľa spôsobu, akým sú chránené.

Prvá verzia protokolu (IKEv1) bola predstavená v roku 1998 a druhá verzia (IKEv2) vyšla o 7 rokov neskôr. Medzi IKEv1 a IKEv2 je množstvo rozdielov, z ktorých najvýznamnejším sú znížené požiadavky na šírku pásma IKEv2.

Podrobný úvod do IKEv2

Prečo používať IKEv2?

- 256-bitové šifrovanie dát

- Nasaďte IPSec na zabezpečenie

- Stabilné a konzistentné pripojenie

- Podpora MOBIKE zaisťuje vyššiu rýchlosť

IKEv2 používa overenie certifikátu servera

Bezpečnosť

IKEv2 používa autentifikáciu certifikátom servera, čo znamená, že nevykoná žiadnu akciu, kým nezistí identitu žiadateľa. Toto zlyhá pri väčšine útokov typu man-in-the-middle a DoS .

Spoľahlivosť

Ak by ste sa v prvej verzii protokolu pokúsili prejsť na iné internetové pripojenie, napríklad z WiFi na mobilný internet, s povolenou sieťou VPN , prerušilo by sa pripojenie VPN a vyžadovalo by sa opätovné pripojenie.

To má určité nežiaduce dôsledky, ako je znížený výkon a zmena predchádzajúcej adresy IP. Vďaka opatreniam spoľahlivosti použitým v IKEv2 bol tento problém prekonaný.

IKEv2 navyše implementuje technológiu MOBIKE, ktorá umožňuje jej používanie mobilnými používateľmi a mnohými ďalšími. IKEv2 je tiež jedným z mála protokolov, ktoré podporujú zariadenia Blackberry.

Rýchlosť

Dobrá architektúra a efektívny systém výmeny informácií IKEv2 poskytujú lepší výkon. Okrem toho sú jeho rýchlosti pripojenia výrazne vyššie, najmä vďaka vstavanej funkcii NAT traversal, vďaka ktorej je obchádzanie firewallov a vytváranie spojení oveľa rýchlejšie.

Vlastnosti a technické detaily

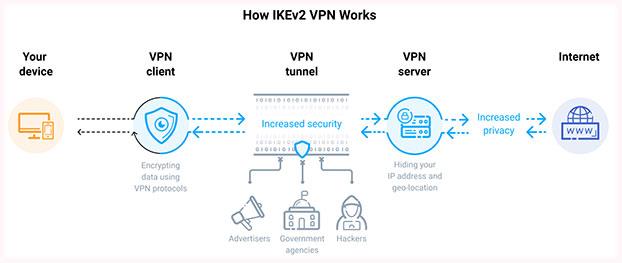

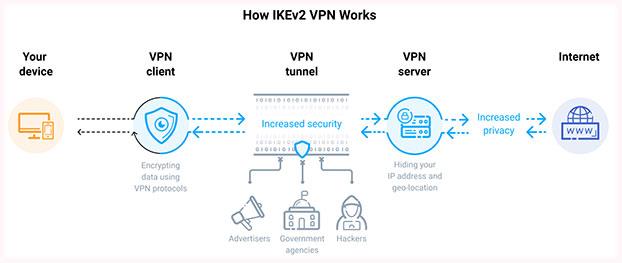

Cieľom IKE je vytvoriť rovnaký symetrický kľúč pre komunikujúce strany nezávisle. Tento kľúč sa používa na šifrovanie a dešifrovanie bežných IP paketov, ktoré sa používajú na prenos údajov medzi peer VPN. IKE vytvára tunel VPN overením oboch strán a dosiahnutím dohody o metódach šifrovania a integrity.

IKE je založený na základných bezpečnostných protokoloch, ako je Internet Security Association a Key Management Protocol (ISAKMP), Všestranný bezpečný mechanizmus výmeny kľúčov pre internet (SKEME) a Oakley Key Determination Protocol.

Ako funguje IKEv2

ISAKMP špecifikuje rámec pre autentifikáciu a výmenu kľúčov, ale nedefinuje ich. SKEME popisuje flexibilnú techniku výmeny kľúčov, ktorá poskytuje možnosti rýchlej obnovy kľúčov. Oakley umožňuje overeným stranám vymieňať si kľúčové dokumenty cez nezabezpečené pripojenie pomocou algoritmu výmeny kľúčov Diffie–Hellman. Táto metóda poskytuje dokonalú tajnú metódu preposielania kľúčov, ochrany identity a autentifikácie.

Protokol IKE využívajúci port UDP 500 je ideálny pre sieťové aplikácie, kde je dôležitá vnímaná latencia, ako sú hry a hlasová a video komunikácia. Okrem toho je protokol spojený s protokolmi Point-to-Point (PPP). Vďaka tomu je IKE rýchlejší ako PPTP a L2TP . S podporou pre šifry AES a Camellia s 256-bitovou dĺžkou kľúča sa IKE považuje za veľmi bezpečný protokol.

Výhody a nevýhody protokolu IKEv2

Výhoda

- Rýchlejšie ako PPTP a L2TP

- Podporuje pokročilé metódy šifrovania

- Stabilné pri zmene sietí a opätovnom nadviazaní pripojenia VPN, keď sa pripojenie dočasne stratí

- Poskytuje rozšírenú mobilnú podporu

- Jednoduché nastavenie

Defekt

- Používanie portu UDP 500 môže byť zablokované niektorými bránami firewall

- Nie je ľahké aplikovať na strane servera

Pozrieť viac: