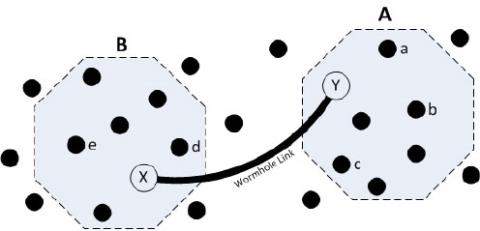

Útok červej diery je typ útoku sieťovej vrstvy vykonávaný pomocou viacerých škodlivých uzlov. Uzly použité na vykonanie tohto útoku sú lepšie ako normálne uzly a sú schopné vytvoriť lepšie komunikačné kanály na veľké vzdialenosti.

Myšlienkou tohto útoku je preposielanie údajov z napadnutého uzla do iného škodlivého uzla na druhom konci siete cez tunel. Preto môžu byť ostatné uzly vo WSN oklamané, aby verili, že sú bližšie k iným uzlom, než v skutočnosti sú, čo môže spôsobiť problémy v smerovacom algoritme.

Okrem toho môžu kompromitované uzly zachytiť dátové pakety. Útoky Wormhole môžu byť tiež kombinované s útokmi Sinkhole, aby boli efektívnejšie.

Typy útokov Wormhole

Útok červej diery je typ útoku sieťovej vrstvy vykonávaný pomocou viacerých škodlivých uzlov

Útoky červích dier možno rozdeliť do troch hlavných kategórií:

1. Otvorte Wormhole Attack

V tomto prípade sa dátové pakety najskôr odošlú zo zdroja do červej diery, ktorá ich prepošle do inej červej diery a potom do cieľa. Ostatné uzly v sieti sú ignorované a nepoužívajú sa na prenos dát.

2. Napoly otvorený útok Wormhole

V tomto prípade sa dátové pakety posielajú zo zdroja do červej diery, ktorá ich prenáša priamo do cieľa.

3. Closed Wormhole Attack

V tomto prípade sa dátové pakety prenášajú priamo zo zdroja do cieľa jedným skokom, čo z nich robí nečestných susedov.

Ako sa vysporiadať s útokmi Wormhole?

Niektoré protiopatrenia proti útokom Wormhole sú:

Proti útokom Wormhole existuje niekoľko protiopatrení

1. Model strážneho psa

Podľa modelu Watchdog, ak sú nejaké informácie prenášané z jedného uzla do druhého cez stredný uzol, odosielajúci uzol skontroluje stredný uzol. Ak uzol v strede neodošle dátový paket v nastavenom časovom limite, je vyhlásený za sfalšovaný a vytvorí sa nová cesta k cieľovému uzlu.

Aj keď pri tejto metóde uzol Watchdog nie je vždy presný pri zisťovaní červích dier a možno ho ľahko oklamať, ak je útok Wormhole kombinovaný s útokom Selective Forwarding. ) . Aj tu je dosť vysoká pravdepodobnosť nesprávnych upozornení.

2. Delphi technika

Pri tejto metóde sa počíta oneskorenie na skok vo WSN a je jasné, že tunel bude dlhší ako bežná cesta. Preto, ak je latencia za skok akejkoľvek cesty výrazne väčšia ako priemer, sieť sa považuje za napadnutú. Táto metóda nie je veľmi úspešná, ak je vo WSN veľký počet červích dier, pretože s nárastom červích dier sa priemerné oneskorenie na skok výrazne zvyšuje.

3. Hybridná technika odolná proti červím dieram

Tento model je kombináciou metód Watchdog a Delphi a prekonáva ich obmedzenia. Táto metóda monitoruje stratu dát aj latenciu na skok a je navrhnutá na detekciu všetkých typov červích dier.

4. Preskúmajte odlišný algoritmus trasy

Tento algoritmus zisťuje rôzne cesty medzi dvoma uzlami, aby identifikoval útok Wormhole. Nájde všetkých jednoduchých a dvojitých skokových susedov, ako aj väčšinu ciest medzi uzlami. Preto je možné ľahko skontrolovať, či tvrdenie uzla o najkratšej ceste k cieľu je správne alebo nie.

5. Packet Leash

Packet Leashs zabraňujú prenosu paketov na veľké vzdialenosti. Tiež sa delia na:

(i) Geographical Leash – Zaisťuje, že údaje nemožno prenášať na konkrétnu vzdialenosť jedným skokom.

(ii) Temporal Leash - Nastavte limit na celkovú vzdialenosť, ktorú môže dátový paket prejsť aj s viacerými skokmi.