Počítačový červ je typ škodlivého programu, ktorého primárnou funkciou je infikovať ostatné počítače, pričom zostáva aktívny na infikovaných systémoch.

Počítačový červ je samoreprodukujúci sa malvér, ktorý sa šíri do neinfikovaných počítačov. Červy často používajú automatizované a pre používateľa neviditeľné časti operačného systému. Červy si zvyčajne všimnete iba vtedy, keď ich nekontrolovaná replikácia spotrebúva systémové prostriedky, čím spomaľuje alebo zastavuje iné úlohy.

Ako sa šíria počítačové červy?

Počítačové červy sa šíria bez interakcie používateľa. Stačí, aby sa počítačový červ aktivoval na infikovanom systéme. Predtým, ako boli siete široko používané, sa počítačové červy šírili prostredníctvom infikovaných pamäťových médií, ako sú napríklad diskety, ktoré po namontovaní do systému infikovali ďalšie pripojené pamäťové zariadenia. USB zostáva populárnym vektorom pre počítačové červy.

Počítačové červy sa replikujú a šíria sa do neinfikovaných počítačov

Ako fungujú počítačové červy

Počítačové červy sa pri šírení často spoliehajú na aktivity a zraniteľné miesta v sieťových protokoloch. Napríklad ransomvérový červ WannaCry zneužil zraniteľnosť v prvej verzii protokolu zdieľania prostriedkov Server Message Block (SMBv1) implementovanej v operačnom systéme Windows. Keď je malvér WannaCry aktívny na čerstvo infikovanom počítači, začne online vyhľadávať nové potenciálne obete: Systémy, ktoré reagujú na požiadavky SMBv1 zo strany červa. Červy sa môžu týmto spôsobom ďalej šíriť v rámci organizácie. Keď je infikované prinesenie vlastného zariadenia (BYOD), červ sa môže rozšíriť do iných sietí, čo hackerom umožní lepší prístup.

E-mailové červy fungujú tak, že generujú a odosielajú odchádzajúcu poštu na všetky adresy v zozname kontaktov používateľa. Správy obsahujú škodlivý spustiteľný súbor, ktorý infikuje nový systém, keď ho príjemca otvorí. Úspešné e-mailové červy často obsahujú metódy sociálneho inžinierstva , ktoré vyzývajú používateľov k otváraniu príloh.

Stuxnet, jeden z najznámejších počítačových červov k dnešnému dňu, obsahuje komponent červa, ktorý šíri malvér prostredníctvom zdieľania infikovaných zariadení USB, ako aj malvér, ktorý sa zameriava na kontrolu systémov dohľadu a získavanie údajov (SCADA), je široko používaný v priemyselných prostrediach, vrátane elektrární, vodární, čistiarní odpadových vôd a mnohých ďalších. Čisté počítačové červy sa šíria z infikovaných systémov do neinfikovaných systémov, takže je ťažké minimalizovať možnosť poškodenia týmito počítačovými červami.

Infikovaný systém sa môže stať nedostupným alebo nespoľahlivým v dôsledku šírenia červov, zatiaľ čo o počítačových červoch je tiež známe, že narúšajú siete presýtením sieťových spojení škodlivou prevádzkou.

Typy počítačových červov

Existuje niekoľko typov škodlivých počítačových červov:

Počítačový vírus alebo hybrid červa je časť malvéru, ktorý sa šíri ako červ, ale tiež upravuje programový kód ako vírus – alebo nesie nejaký druh škodlivého zaťaženia, ako je vírus, ransomvér alebo iný typ malvéru.

Worm botov možno použiť na infikovanie počítačov a ich premenu na zombie alebo botov so zámerom použiť ich na koordinované útoky prostredníctvom botnetov .

Červ IM sa šíri prostredníctvom služieb okamžitých správ a využíva prístup k zoznamom kontaktov na počítačoch obetí.

E-mailové červy sú často distribuované ako škodlivé spustiteľné súbory pripojené k tomu, čo sa javí ako bežné e-mailové správy.

Zdieľanie súborov červami : Aj keď sa streamovanie stáva dominantnou metódou, mnohí ľudia stále uprednostňujú získavanie hudby, filmov a televíznych relácií prostredníctvom sietí na zdieľanie súborov typu peer-to-peer. Pretože tieto siete na zdieľanie súborov fungujú v oblasti, kde sa nerešpektuje zákonnosť, sú do značnej miery neregulované, a preto je pre hackerov ľahké vložiť červy do súborov s vysokým dopytom po sťahovaní. Keď stiahnete infikované súbory, červ sa skopíruje do vášho počítača a bude pokračovať vo svojej práci. Keď sa nabudúce budete chcieť vyhnúť plateniu za tento horúci nový film alebo album, buďte opatrní.

Nakoniec existuje typ počítačového červa, ktorý je navrhnutý tak, aby sa šíril po sieťach s cieľom poskytovať záplaty pre známe bezpečnostné slabiny. Aj keď bol tento typ červa popísaný a diskutovaný v akademických kruhoch, skutočné príklady sa zatiaľ nenašli, s najväčšou pravdepodobnosťou kvôli jeho potenciálu spôsobiť nechcené poškodenie neočakávane reagujúcich systémov. S takýmto softvérom je možnosť eliminácie zraniteľností väčšia . V každom prípade použitie akéhokoľvek softvéru, ktorý zmení systém bez povolenia vlastníka systému, vystaví vydavateľa rôznym trestným a občianskoprávnym obvineniam.

Čo dokážu počítačové červy?

Keď sa červy prvýkrát objavia, nemajú iný cieľ, ako sa čo najširšie rozmnožiť. Hackeri pôvodne vytvorili tieto červy pre vlastnú zábavu, aby predviedli svoje schopnosti alebo demonštrovali zraniteľnosti a slabiny súčasných operačných systémov.

Tieto "čisté červy" často spôsobia poškodenie alebo narušenie - vedľajšie účinky zamýšľaných procesov - aj keď sami nie sú na to určené. Červy náročné na zdroje môžu spomaliť alebo dokonca zrútiť hostiteľský počítač tým, že spotrebujú príliš veľa výpočtového výkonu, zatiaľ čo iné červy upchávajú siete tým, že pri šírení posúvajú požiadavky na šírku pásma na extrémne úrovne.

Nanešťastie, nakoniec si hackeri čoskoro uvedomili, že červy môžu byť použité ako dodatočné mechanizmy na doručovanie malvéru. V týchto prípadoch sa dodatočný kód vygenerovaný červom nazýva jeho "užitočné zaťaženie". Bežnou stratégiou je vybaviť červy užitočným zaťažením, ktoré otvorí „zadné vrátka“ na infikovaných počítačoch, čo umožní kyberzločincom vrátiť sa neskôr a prevziať kontrolu nad systémom. Ďalšie užitočné zaťaženia môžu zhromažďovať citlivé osobné údaje, inštalovať ransomvér alebo premieňať cieľové počítače na „zombie“ na použitie pri útokoch botnetmi.

História počítačových červov

Niektoré z najničivejších druhov malvéru sú počítačové červy. Poďme sa pozrieť na niekoľko príkladov najznámejších počítačových červov:

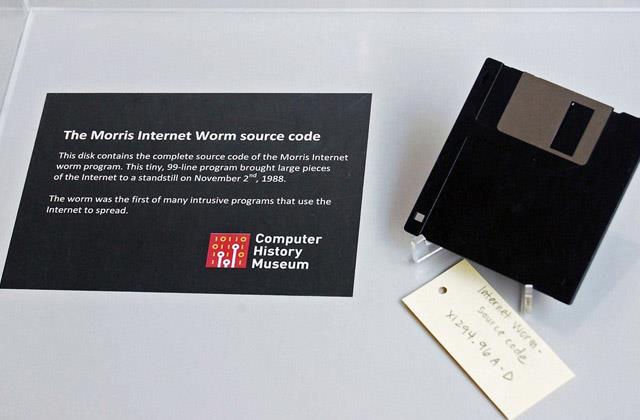

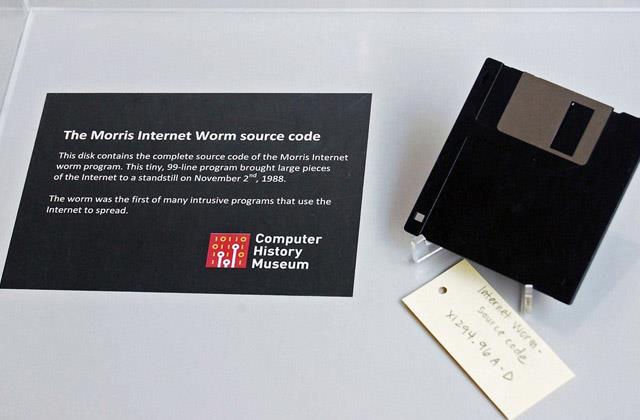

Červ Morris

Worm Morris spôsobil mimoriadne vážne následky, aj keď východiskový bod nebol so zlým úmyslom

Postgraduálny študent Robert Tappan Morris začal éru počítačových červov spustením svojho výtvoru 2. novembra 1988. Morris nezamýšľal, aby jeho červ spôsobil skutočnú škodu. Vzhľadom na spôsob, akým bol kód napísaný, však tento červ dokázal infikovať veľa serverov mnohokrát.

Morrisova vážna nedbanlivosť viedla k sérii výpadkov počítača, v dôsledku čoho bola značná časť vtedajšieho internetu nepoužiteľná, kým sa červ neodstránil z infikovaných počítačov. Následky škôd spôsobených týmto červom sa odhadujú na státisíce až milióny dolárov. Morris sa tiež stal prvou osobou, ktorá bola odsúdená podľa amerického zákona o počítačových podvodoch a zneužívaní z roku 1986.

ĽÚBIM ŤA

Červ ILOVEYOU sa objavil na Filipínach začiatkom roku 2000, potom sa rýchlo rozšíril po celom svete a spôsobil vážne následky.

Červ ILOVEYOU, pomenovaný podľa e-mailovej správy, ktorú šíril, sa objavil na Filipínach začiatkom roku 2000 a potom sa rýchlo rozšíril po celom svete. Na rozdiel od červa Morris je ILOVEYOU škodlivý červ určený na náhodné prepisovanie súborov v počítači obete.

Po sabotovaní servera poslal ILOVEYOU svoje kópie e-mailom cez Microsoft Outlook všetkým kontaktom v adresári Windows obete. V konečnom dôsledku spôsobil ILOVEYOU celosvetové škody za miliardy dolárov, čím sa stal jedným z najznámejších počítačových červov, aké boli kedy videné.

SQL Slammers

SQL Slammers

SQL Slammer z roku 2003 bol brutálny internetový červ, ktorý sa šíril rýchlosťou blesku a infikoval asi 75 000 obetí len za 10 minút. SQL Slammer sa odtrhol od e-mailovej taktiky ILOVEYOU a rozšíril sa prostredníctvom zamerania sa na zraniteľnosť v Microsoft SQL Server pre Windows 2000.

SQL Slammer náhodne vygeneroval IP adresy a potom poslal svoje kópie do počítačov na týchto adresách. Ak prijímajúci počítač náhodou používa neopravenú verziu servera SQL Server, ktorá má stále slabé miesta v zabezpečení, SQL Slammer zasiahne a začne pracovať. Premieňa infikované počítače na botnety, ktoré sa potom používajú na spustenie viacerých DDoS útokov.

Hoci príslušná bezpečnostná záplata je k dispozícii od roku 2002, ešte predtým, ako sa prvýkrát objavila desivá vlna útokov, SQL Slammer zaznamenal v rokoch 2016 a 2017 oživenie.

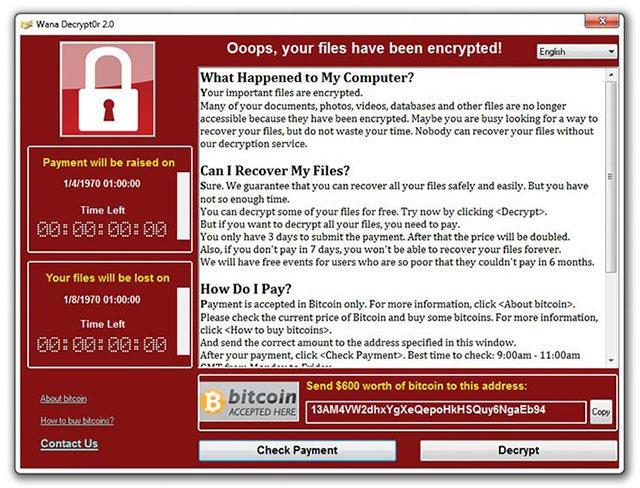

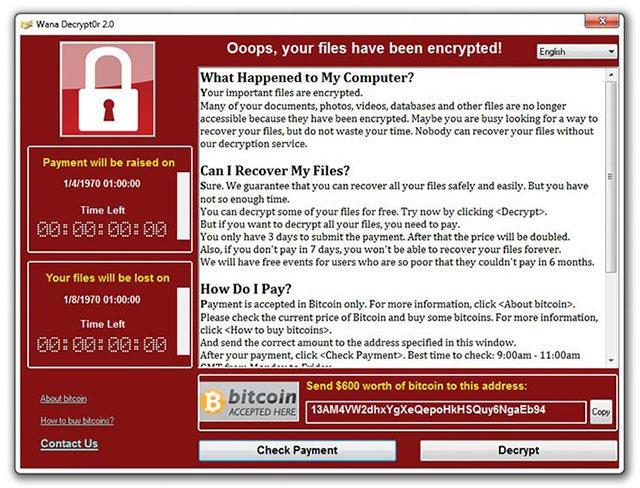

WannaCry

WannaCry

WannaCry je novšou ilustráciou toho, aké zničujúce môžu byť červy, dokonca aj s modernými nástrojmi kybernetickej bezpečnosti. WannaCry Worm z roku 2017 je tiež príkladom ransomvéru, pretože zašifruje súbory obete a za opätovné získanie prístupu požaduje platbu výkupného. Len za jeden deň WannaCry infiltroval 230 000 počítačov v 150 krajinách, vrátane významných cieľov, ako je britská Národná zdravotná služba a mnoho ďalších vládnych pobočiek, univerzít a súkromných spoločností.

Spoločnosť WannaCry použila exploit EternalBlue na zacielenie na bezpečnostnú chybu vo verziách systému Windows starších ako Windows 8. Keď našla zraniteľný počítač, nainštalovala svoju kópiu. , začne šifrovať súbory obete a po dokončení procesu zobrazí správu o výkupnom.

Ako identifikovať počítačové červy

Existuje niekoľko signálov, ktoré naznačujú prítomnosť počítačového červa vo vašom zariadení. Hoci červy väčšinou fungujú potichu, ich aktivity môžu viesť k citeľným účinkom pre obete, aj keď červ úmyselne nerobí nič škodlivé. Váš počítač môže byť infikovaný červom, ak má nasledujúce príznaky:

Počítač beží pomaly alebo havaruje

Niektoré červy, ako napríklad klasický Morris Worm, o ktorom sme hovorili vyššie, dokážu spotrebovať toľko zdrojov počítača, že na bežné funkcie nezostávajú prakticky žiadne zdroje. Ak sa váš počítač náhle spomalí, nereaguje alebo dokonca začne padať, môže to byť spôsobené počítačovým červom.

Pamäť sa rýchlo vyčerpáva

Keď sa červ replikuje, musí niekde uložiť všetky svoje kópie. Ak sa vám dostupný úložný priestor v počítači zdá oveľa menší ako zvyčajne, zistite, čo zaberá celý tento priestor – vinníkom môže byť červ.

Počítač sa správa zvláštne

Keďže mnohé červy sa šíria pomocou priameho kontaktu, hľadajte všetky odoslané e-maily alebo správy, ktoré ste sami neposlali. Aktívneho červa môžu naznačovať aj nezvyčajné upozornenia, nevysvetliteľné zmeny alebo nové alebo chýbajúce súbory.

Kontakty sa vás pýtajú, čo sa deje

Vyššie uvedené znaky vám môžu uniknúť a to je v poriadku. Všetci môžeme náhodne prehliadnuť veci. Ak ste však dostali IM alebo e-mailového červa, niektoré kontakty sa vás môžu opýtať na zvláštne správy, ktoré od vás dostali. Nikdy nie je neskoro napraviť napadnutie červami, aj keď sa už začalo šíriť.

Ako zabrániť počítačovým červom

Chráňte sa pred infekciami počítačovými červami

Používatelia by si mali osvojiť dobré bezpečnostné opatrenia siete, aby sa ochránili pred infekciami počítačovými červami. Opatrenia, ktoré pomôžu predchádzať riziku infekcií počítačovými červami, zahŕňajú:

- Udržiavanie operačného systému a všetkých ostatných softvérových aktualizácií a záplat v aktuálnom stave pomôže minimalizovať riziko novoobjavených zraniteľností.

- Používanie brány firewall pomôže znížiť možnosť vstupu škodlivého softvéru do systému.

- Používanie antivírusového softvéru pomôže zabrániť spusteniu škodlivého softvéru.

- Dávajte pozor, aby ste neklikali na prílohy, odkazy v e-mailoch alebo iných aplikáciách na odosielanie správ, ktoré môžu systém vystaviť škodlivému softvéru.

- Šifrovaním súborov ochránite citlivé údaje uložené v počítačoch, serveroch a mobilných zariadeniach

Hoci sú niektoré červy navrhnuté tak, aby nerobili nič viac, len aby sa rozšírili do nových systémov, väčšina červov súvisí s vírusmi, rootkitmi alebo iným škodlivým softvérom.