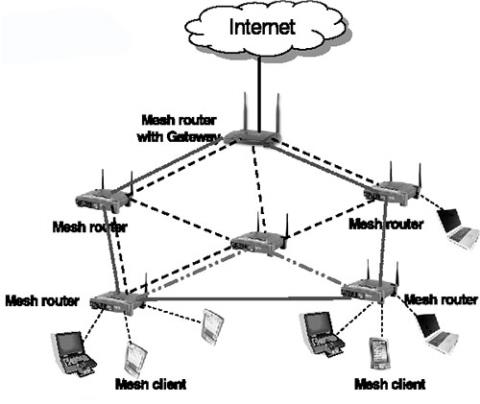

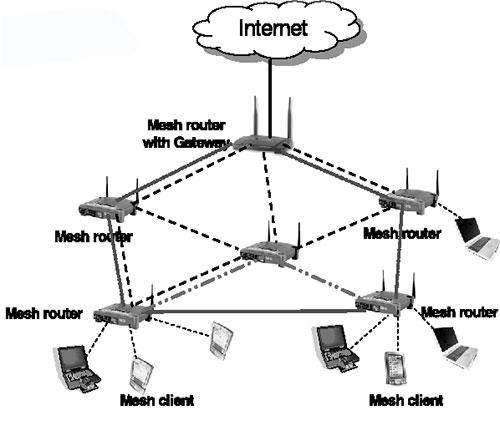

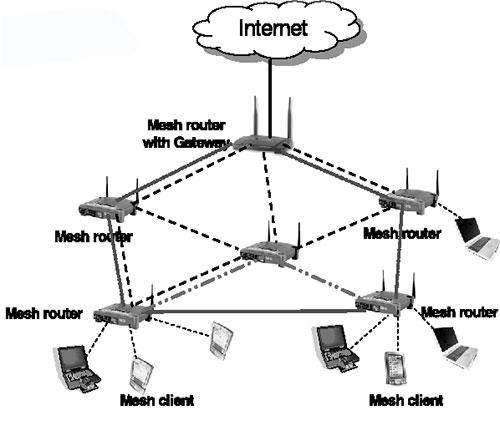

Bezdrôtová sieť typu mesh funguje ako bežná sieť WiFi, no s významnými rozdielmi. Sieťové siete decentralizujú infraštruktúru potrebnú na údržbu siete tým, že každý uzol alebo počítač plní dvojitú povinnosť ako používateľ a smerovač pre internetový prenos.

Týmto spôsobom sieť existuje ako samostatne riadiaca entita, ktorá je schopná slúžiť rôznorodému počtu používateľov. Avšak každý, kto sa pripája alebo používa bezdrôtovú mesh sieť na obchodné účely, by si mal uvedomiť, že toto rozhranie nie je bez bezpečnostných problémov.

Fyzický útok

Každý počítač predstavuje možný bod útoku v mesh sieti

Keďže všetky počítače v bezdrôtovej sieti typu mesh fungujú ako smerovače , každý počítač predstavuje možný bod útoku. Problémy vznikajú pri strate alebo krádeži notebooku alebo stolného počítača. V tomto prípade môže počítačový zlodej využiť prístup poskytnutý ukradnutým počítačom na vstup do siete alebo jednoducho narušiť celý systém odstránením dôležitých smerovacích uzlov.

Útok odmietnutia služby

Aj bez fyzického prístupu k sieti môžu hackeri vytvárať „zombie“ počítače pomocou vírusov. Po infikovaní sa každý počítač riadi príkazmi útočníka bez priameho dohľadu.

Hackeri zároveň uskutočňujú cielený útok odmietnutia služby (DoS) a zaplavujú konkrétny počítač alebo systém kúskami informácií, aby znemožnili jeho schopnosť komunikovať s inými sieťami. Ak je počítač v sieťovej sieti infikovaný vírusom, môže napadnúť ďalšie počítače vo vlastnej sieti a šíriť infekciu ďalej.

Pasívne monitorovanie

Zombie počítač nemusí útočiť na systém, aby spôsobil škodu

Zombie počítač nemusí útočiť na systém, aby spôsobil škodu. Skryté a napadnuté počítače môžu pasívne monitorovať internetový prenos v sieti, čo útočníkom umožňuje zachytiť bankové informácie, prihlasovacie údaje na ľubovoľnej navštívenej webovej stránke a smerované informácie pre sieť. V tomto momente sa útočník môže rozhodnúť opustiť sieť bez toho, aby o tom ktokoľvek vedel, zhromaždiť dostatok údajov na krádež peňazí z banky, spáchať podvod s identitou alebo znova vstúpiť do siete podľa vlastného uváženia.

Zaútočte na sivú, čiernu a červiu dieru

Ak sa vírusom infikovaný alebo škodlivý počítač dostane do siete typu mesh, môže predstierať, že je dôveryhodným členom tejto siete, potom upraviť odosielané údaje a narušiť spôsob, akým sieť prenáša informácie.

Pri útoku Black Hole informácie prechádzajúce cez infikovaný počítač nepokračujú cez sieť a blokujú tok dát. Pri útokoch Grey Hole môžu byť niektoré údaje zablokované, zatiaľ čo iné údaje sú stále povolené, takže sa zdá, že počítač je stále aktívnou súčasťou siete.

Útoky červích dier je ťažšie odhaliť: Vkradnú sa do počítača v sieti zvonku a predstierajú, že sú inými uzlami v sieti (v podstate sa stávajú neviditeľnými uzlami). Potom môžu monitorovať sieťový prenos prenášaný z jedného uzla do druhého.