Neexistuje jednoduchý spôsob, ako zistiť, či používate počítač infikovaný trójskym koňom so vzdialeným prístupom (RAT) alebo čistý počítač. Takže vedieť, ako zabrániť útokom trójskych koní na diaľku, bude veľkou pomocou pri ochrane vášho počítača pred infikovaním škodlivým softvérom RAT.

Poďme teda zistiť, čo je útok RAT, prečo aktéri hrozieb tieto útoky vykonávajú a ako im predchádzať.

Čo je trójsky kôň so vzdialeným prístupom (RAT)?

Remote Access Trojan (RAT) je typ malvéru, ktorý útočníkom umožňuje vzdialene ovládať váš počítač.

Pomocou RAT môžu útočníci na vašom počítači robiť čokoľvek, vrátane prezerania a sťahovania súborov, vytvárania snímok obrazovky, nahrávania stlačenia klávesov, kradnutia hesiel a dokonca odosielania príkazov do počítača, aby vykonal konkrétne akcie.

Keďže RAT poskytujú útočníkom takmer úplnú kontrolu nad infikovanými strojmi, aktéri hrozieb ich využívajú na škodlivé aktivity, ako je špionáž, finančné krádeže a počítačová kriminalita.

Prečo hackeri vykonávajú RAT útoky?

Útočník môže mať úplnú administratívnu kontrolu nad cieľovým počítačom pomocou programu RAT. V dôsledku toho môže útočník ľahko:

- Inštalácia ransomvéru alebo iných škodlivých programov do počítača.

- Čítajte, sťahujte, vymažte, upravujte alebo implantujte údaje do vášho systému.

- Ovládajte webovú kameru a mikrofón.

- Monitorujte svoje online aktivity pomocou keyloggerov .

- Ukradnite dôverné informácie, ako sú rodné čísla, používateľské mená, heslá a informácie o kreditných kartách.

- Urobte snímky obrazovky vzdialených počítačov.

- Podporte útoky distribuovaného odmietnutia služby (DDOS) inštaláciou RAT na viacero počítačov a použitím týchto počítačov na zaplavenie cieľových serverov falošnou prevádzkou.

Dnes aktéri hrozieb využívajú RAT na ťažbu kryptomien. Keďže trójsky kôň so vzdialeným prístupom sa môže maskovať ako legitímny program, možno ho jednoducho nainštalovať do vášho počítača bez vášho vedomia.

Ako sa RAT nainštaluje na PC?

Ako teda možno nainštalovať RAT na PC? Ako každý iný malvérový program, trójske kone so vzdialeným prístupom sa môžu dostať do vášho počítača mnohými spôsobmi.

Trójske kone so vzdialeným prístupom môžu sprevádzať zdanlivo legitímne sťahovanie vyžiadané používateľom zo škodlivých webových stránok, ako sú videohry, softvérové aplikácie, obrázky, torrent súbory, doplnky atď...

Vytvorené e-mailové prílohy, phishingové e-maily a webové odkazy na škodlivých webových stránkach môžu tiež odosielať programy RAT do počítačov.

Medzi obľúbené a dlhoročné trójske kone na vzdialený prístup patria Back Orifice, Poison-Ivy, SubSeven a Havex.

Ako zabrániť útokom RAT

Tu je niekoľko osvedčených spôsobov, ktoré vás môžu ochrániť pred útokmi RAT.

1. Nainštalujte antimalvérový program

Hoci RAT môže byť ťažké odhaliť a odstrániť, jedným z najlepších spôsobov, ako sa pred nimi chrániť, je inštalácia antimalvérového programu.

Antimalvérové programy sú navrhnuté tak, aby zisťovali a odstraňovali malvér vrátane RAT.

Inštalácia antimalvérového programu môže pomôcť ochrániť váš počítač pred RAT a iným škodlivým softvérom.

Okrem toho by ste sa mali uistiť, že váš antimalvérový program je aktuálny, pretože sa neustále objavujú nové hrozby.

2. Posilnite kontrolu prístupu

Jedným z najúčinnejších spôsobov, ako zabrániť útokom RAT, je posilniť kontrolu prístupu. To sťažuje neoprávneným používateľom prístup k sieťam a systémom.

Napríklad silné autentifikačné opatrenia, ako je dvojfaktorová autentifikácia a prísnejšie konfigurácie brány firewall, môžu pomôcť zabezpečiť, že k zariadeniam a údajom budú mať prístup iba oprávnení používatelia. Ak tak urobíte, znížite škody, ktoré môže spôsobiť infekcia SV.

3. Implementujte najmenšie privilégium

Pokiaľ ide o prevenciu RAT, jedným zo základných princípov, ktoré treba dodržiavať, je princíp najmenšieho privilégia (POLP).

Jednoducho povedané, tento princíp hovorí, že používatelia by mali mať len minimálnu návštevnosť potrebnú na vykonávanie svojich pracovných úloh. To zahŕňa práva aj výsady.

Striktným presadzovaním princípu najmenších privilégií môžu organizácie výrazne znížiť pravdepodobnosť, že RAT prevezme plnú kontrolu nad PC.

Okrem toho, ak sa správne dodržiava zásada najmenších privilégií, existuje obmedzenie, čo môže útočník RAT urobiť s počítačom.

4. Sledujte neobvyklé správanie aplikácie

RAT sa často pripájajú k vzdialeným serverom, aby prijímali príkazy od útočníkov. Preto môžete vidieť nezvyčajnú sieťovú aktivitu, keď máte vo svojom systéme RAT.

Jedným zo spôsobov, ako zabrániť infekciám RAT, je monitorovať správanie aplikácií v systéme.

Môžete napríklad vidieť, že aplikácie sa pripájajú k neobvyklým portom alebo IP adresám, ktoré aplikácia nepoužíva. Môžete tiež vidieť aplikácie, ktoré prenášajú veľké množstvo dát, hoci zvyčajne neprenášajú toľko dát.

Sledovanie týchto typov nezvyčajného správania vám môže pomôcť odhaliť RAT skôr, ako môžu spôsobiť akékoľvek poškodenie.

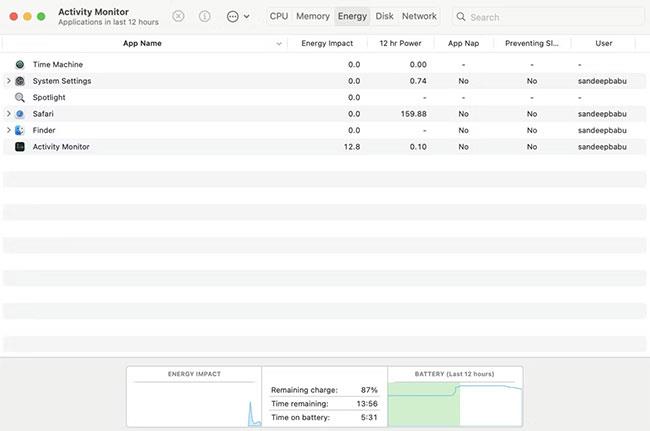

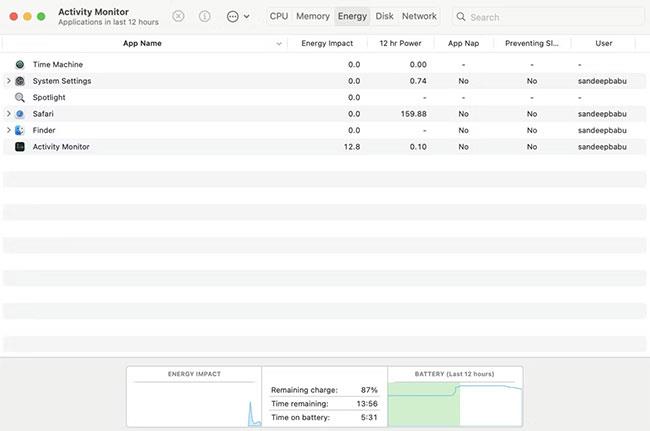

Stačí otvoriť Správcu úloh na počítači so systémom Windows alebo Monitor aktivity na počítači Mac a skontrolovať, či sú nejaké aplikácie spustené bez vášho vedomia.

5. Použite systém detekcie narušenia

Svoju sieťovú prevádzku by ste mali neustále monitorovať pomocou spoľahlivého systému detekcie narušenia (IDS).

Medzi dva hlavné typy systémov detekcie narušenia patria:

- Hostiteľský systém detekcie prieniku (HIDS) je nainštalovaný na konkrétnom zariadení.

- Sieťové systémy na detekciu narušenia bezpečnosti (NIDS) monitorujú sieťovú prevádzku v reálnom čase

Použitie oboch typov systémov detekcie narušenia vytvára systém správy bezpečnostných informácií a udalostí (SIEM), ktorý dokáže blokovať akékoľvek narušenie softvéru, ktoré obchádza brány firewall a antisoftvérové programy.

6. Aktualizujte svoj operačný systém, prehliadač a iný bežne používaný softvér

Aktéri hrozieb často využívajú zraniteľné miesta v zastaraných operačných systémoch a softvéri, aby získali prístup k zariadeniam obetí.

Udržiavaním vášho operačného systému, webového prehliadača a iných bežne používaných programov v aktuálnom stave môžete pomôcť uzavrieť všetky potenciálne bezpečnostné diery, ktoré by útočníci mohli použiť na infikovanie vášho počítača RAT.

Mali by ste tiež nainštalovať všetky bezpečnostné aktualizácie pre váš antivírusový softvér a softvér brány firewall hneď, ako budú k dispozícii.

7. Použite model Zero-Trust

Bezpečnostný model Zero-Trust presadzuje prísnu identitu a autentifikáciu pre sieťový prístup.

Princípy modelu Zero-Trust zahŕňajú nepretržité monitorovanie a autentifikáciu, najmenšie privilégiá pre používateľov a zariadenia, prísnu kontrolu prístupu k zariadeniu a blokovanie bočného pohybu.

Takže prijatie modelu nulovej dôvery vám môže pomôcť zabrániť útokom RAT. Útoky RAT totiž často využívajú bočný pohyb na infikovanie iných zariadení v sieti a získanie prístupu k citlivým údajom.

8. Zúčastnite sa školení o kybernetickej bezpečnosti

Podozrivé odkazy a škodlivé webové stránky sú hlavnými príčinami šírenia škodlivého softvéru.

Ak sa nechcete stať obeťou, nikdy neotvárajte prílohy e-mailov. A vždy by ste si mali stiahnuť softvérové programy, obrázky a videohry z pôvodných webových stránok.

Okrem toho by ste sa mali pravidelne zúčastňovať školení o kybernetickej bezpečnosti, aby ste sa dozvedeli o najnovších technikách zisťovania hrozieb škodlivého softvéru.

Školenie zamestnancov o osvedčených postupoch kybernetickej bezpečnosti, aby sa zabránilo útokom typu Phishing a sociálne inžinierstvo, môže pomôcť organizáciám predchádzať infekciám RAT.

S malvérom je prevencia lepšia ako liečba. Poskytnite školenie na zvýšenie povedomia o bezpečnosti jednotlivcom a organizáciám, aby ste predišli útokom RAT.