Ak sa pozriete na príponu súboru, nemôžete sa uistiť, že súbor je skutočne obrázkom, videom, súborom PDF alebo textovým súborom. V systéme Windows môže útočník spustiť súbor PDF , ako keby to bol súbor EXE .

Je to dosť nebezpečné, pretože súbor, ktorý si stiahnete z internetu a myslíte si, že je to súbor PDF, môže v skutočnosti obsahovať mimoriadne nebezpečný vírus. Zamysleli ste sa niekedy nad tým, ako to môžu útočníci urobiť?

Čo je metóda RLO?

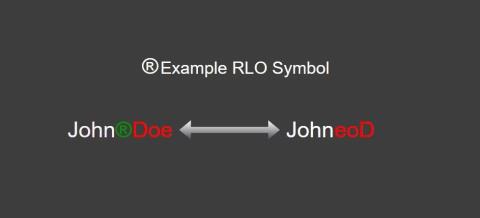

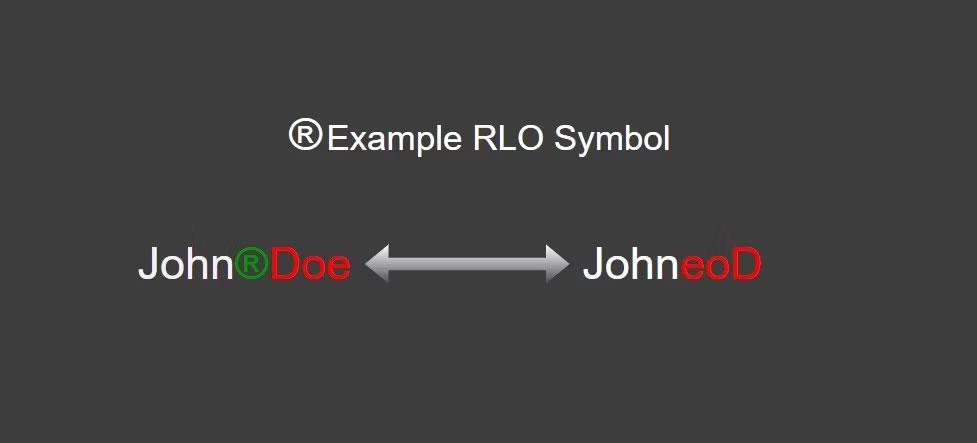

Mnoho jazykov sa dá písať sprava doľava, napríklad arabčina, urdčina a perzština. Mnoho útočníkov používa tento typ jazyka na spúšťanie rôznych útokov. Dokument, ktorý je pri čítaní zľava zmysluplný a bezpečný, môže mať pri čítaní sprava iný obsah a môže odkazovať na úplne iný súbor. Na spracovanie jazykov písaných sprava doľava môžete použiť metódu RLO, ktorá existuje v operačnom systéme Windows.

Vo Windowse na to existuje zápis RLO. Hneď ako tento znak použijete, počítač začne čítať text sprava doľava. Útočníci to využívajú na skrytie názvu a prípony spustiteľného súboru.

Napríklad zadáte anglické slovo zľava doprava a slovo je Software. Ak za písmeno T pridáte symbol Windows RLO, všetko, čo napíšete po ňom, sa bude čítať sprava doľava. Výsledkom bude, že vaše nové slovo bude Softeraw.

Pre lepšie pochopenie si pozrite nižšie uvedený diagram.

Prvok RLO obráti slová

Môžu byť trójske kone umiestnené v súboroch PDF?

Pri niektorých útokoch môžu hackeri vložiť exploity alebo škodlivé skripty do súborov PDF. Mnoho rôznych nástrojov a programov to dokáže. Dá sa to dokonca urobiť zmenou existujúceho kódu PDF bez použitia akéhokoľvek iného programu.

Metóda RLO je však iná. Pomocou metódy RLO útočníci prezentujú existujúci súbor EXE, ako keby to bol súbor PDF, aby oklamali cieľovú obeť. Zmení sa iba vzhľad súboru EXE, takže cieľový používateľ otvorí súbor v domnení, že ide o neškodný súbor PDF.

Ako používať metódu RLO

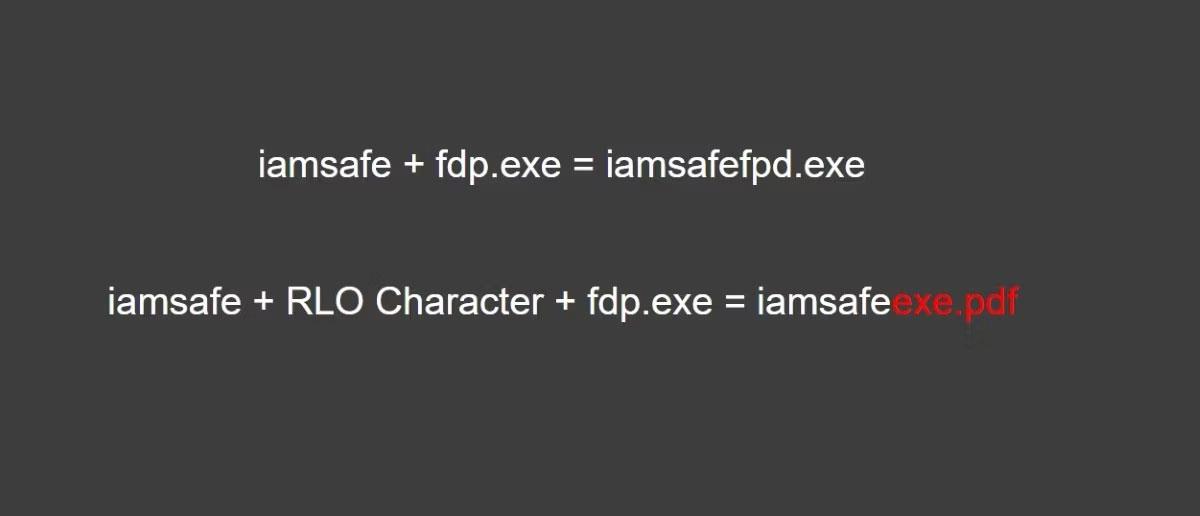

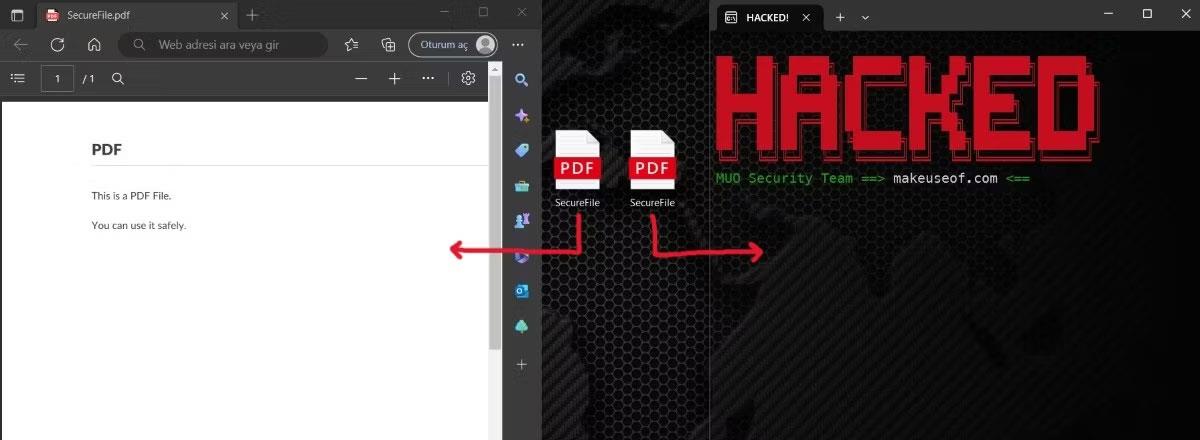

Predtým, ako vysvetlíme, ako zobraziť EXE ako PDF pomocou metódy RLO, pozrime si obrázok nižšie. Ktorý z týchto súborov je PDF?

Prosím, odlíšte tieto dva súbory

Na prvý pohľad to nemôžete určiť. Namiesto toho musíte zobraziť obsah súboru. (V prípade, že ste zvedaví, súbor vľavo je skutočný súbor PDF).

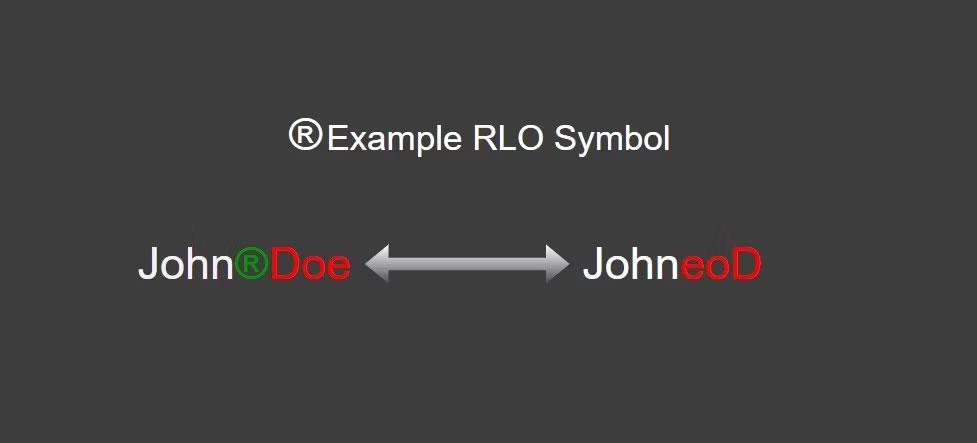

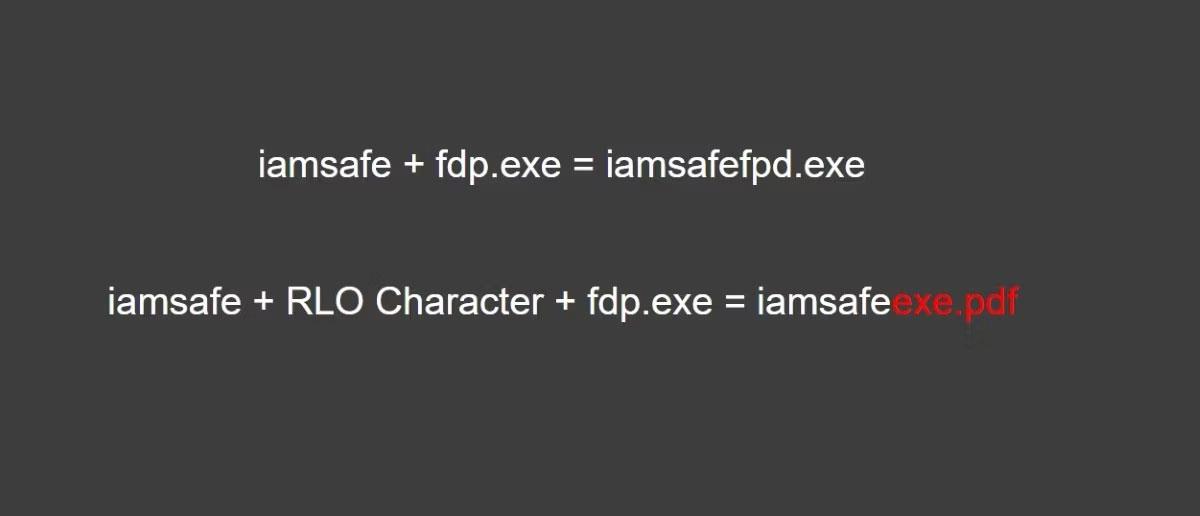

Tento trik je celkom jednoduchý. Najprv útočníci napíšu škodlivý kód a skompilujú ho. Kód je zostavený na výstup vo formáte exe. Útočníci zmenia názov a ikonu tohto EXE súboru a premenia jeho vzhľad na PDF. Ako teda prebieha proces zmeny názvu?

Tu prichádza do hry RLO. Predpokladajme napríklad, že máte súbor EXE s názvom iamsafefdp.exe. V tejto fáze útočník umiestni symbol RLO medzi iamsafe a fdp.exe, aby premenoval súbor. V systéme Windows je to celkom jednoduché. Pri premenovaní stačí kliknúť pravým tlačidlom myši.

Inverzná operácia znaku RLO

Princíp je jednoduchý, akonáhle Windows vidí symbol RLO, číta sa sprava doľava. Súbor je stále EXE, nič sa nezmenilo. Vyzerá to len ako PDF.

Po tejto fáze útočník nahradí ikonu súboru EXE ikonou súboru PDF a odošle tento súbor do cieľa.

Obrázok nižšie je odpoveďou na predchádzajúcu otázku. EXE, ktorý vidíte vpravo, bol vytvorený pomocou metódy RLO. Vzhľadovo sú oba súbory podobné, no ich obsah je úplne odlišný.

Porovnajte obsah súborov

Ako sa brániť proti tomuto typu útoku?

Ako pri mnohých bezpečnostných incidentoch, aj tu existuje niekoľko preventívnych opatrení, ktoré môžete podniknúť, aby ste tomuto typu útoku zabránili. Prvým je použiť možnosť premenovať na kontrolu súboru, ktorý chcete otvoriť. Ak zvolíte možnosť premenovania, operačný systém Windows automaticky vyberie upraviteľnú oblasť okrem prípony súboru. Nevybraná časť bude skutočná prípona súboru. Ak v nevybranej časti vidíte formát EXE, tento súbor by ste nemali otvárať.

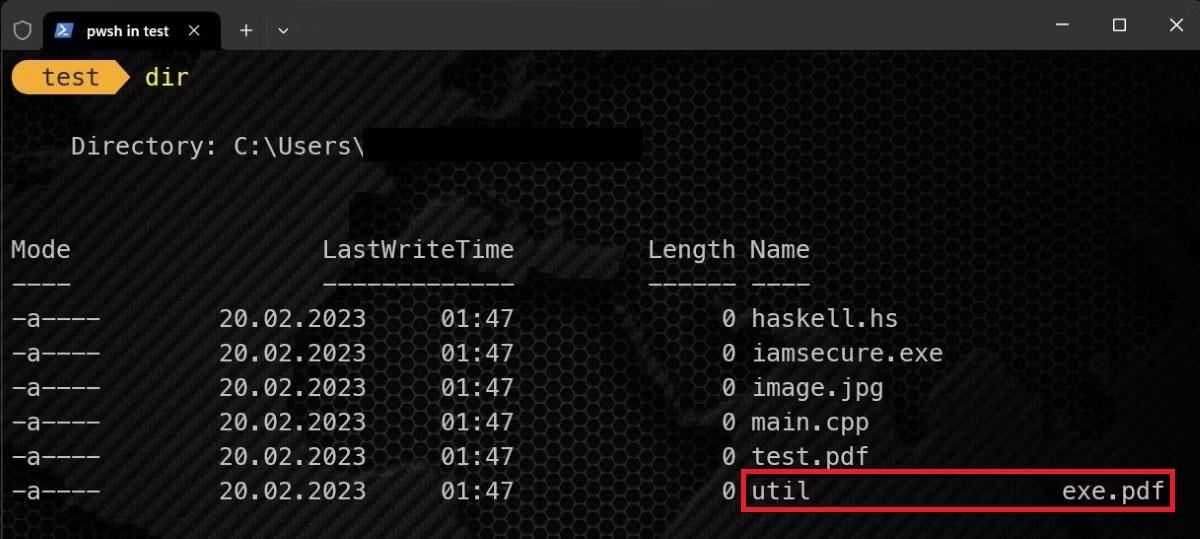

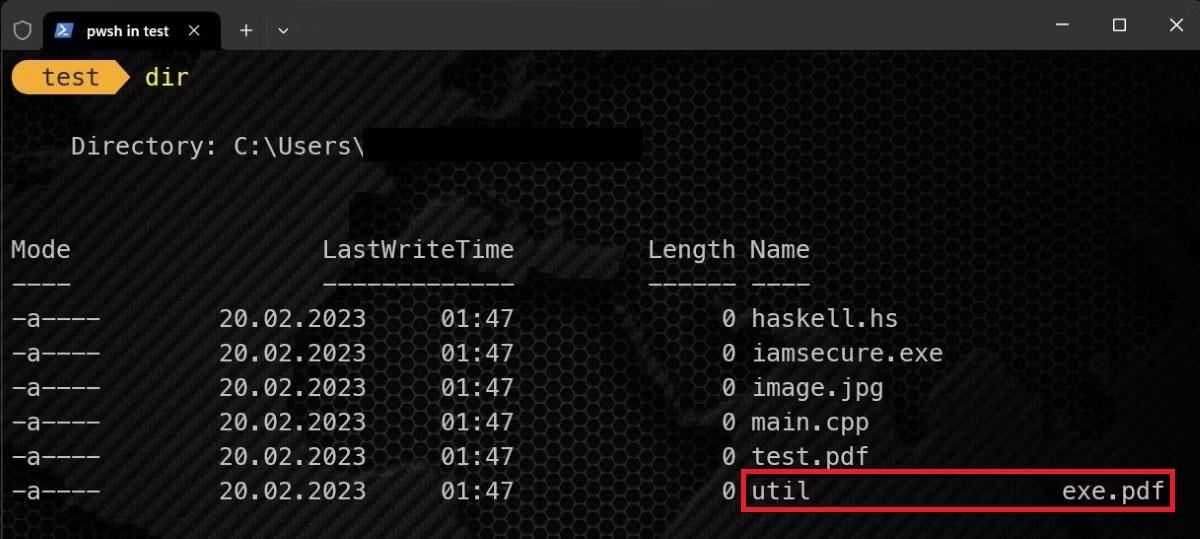

Môžete tiež skontrolovať, či sú vložené skryté znaky pomocou príkazového riadku. Ak to chcete urobiť, jednoducho použite príkaz dir nasledovne.

Skontrolujte súbor pomocou príkazu dir

Ako môžete vidieť na obrázku vyššie, util je zvláštny súbor, takže by ste mali byť podozriví.

Pred sťahovaním súborov buďte opatrní!

Ako vidíte, aj jednoduchý súbor PDF môže dostať vaše zariadenie do rúk útočníkov. Preto by ste nemali svojvoľne sťahovať každý súbor, ktorý vidíte na internete. Bez ohľadu na to, ako bezpečné si myslíte, že sú, buďte opatrní!

Pred stiahnutím súboru môžete urobiť niekoľko preventívnych opatrení, napríklad sa uistiť, že webová lokalita, z ktorej sťahujete, je dôveryhodná, a naskenovať súbor pomocou online kontroly súborov .