Ak sú obrázky, dokumenty alebo súbory zašifrované pomocou rozšírenia Boot, znamená to, že váš počítač je infikovaný ransomvérom STOP (DJVU) .

Ransomware STOP (DJVU) zašifruje osobné dokumenty v počítači obete a potom zobrazí správu ponúkajúcu dešifrovanie údajov pri platbe bitcoinmi. Pokyny na dekódovanie súboru sú zobrazené v súbore _readme.txt. Tento článok vás prevedie tým, ako odstrániť ransomvér a vytvoriť súbor .boot.

Upozornenie: Táto príručka vám pomôže odstrániť ransomvér, ktorý vytvára súbor .boot, ale nepomôže súbor obnoviť. Na obnovu dát môžete vyskúšať ShadowExplorer alebo bezplatný softvér na obnovu súborov .

Pokyny na odstránenie ransomvéru, ktorý vytvára súbor .boot

1. Ransomware vytvorí súbor .boot, ako sa dostane do vášho počítača?

Ransomware vytvára zavádzacie koncové súbory, ktoré sú distribuované prostredníctvom e-mailu obsahujúceho prílohy infikované ransomvérom alebo vložené využívaním zraniteľností v operačnom systéme a nainštalovanom softvéri.

Kyberzločinci spamujú e-maily s falošnými informáciami v hlavičke, čím vás oklamú, aby ste uverili, že e-maily pochádzajú od prepravných spoločností, ako sú DHL alebo FedEx. E-mail vás upozorní, že máte objednávku, ale z nejakého dôvodu vám ju nemožno odoslať. Alebo niekedy e-mail s potvrdením objednávky, ktorú ste urobili. V každom prípade to ľudí zaujme a otvoria prílohu (alebo kliknú na odkaz vložený v e-maile). V dôsledku toho je váš počítač infikovaný ransomvérom, ktorý vytvára súbor .boot.

Ransomvér, ktorý vytvára súbory .boot, môže tiež zaútočiť hackovaním portov RDP (Remote Desktop Services). Útočníci skenujú systémy s RDP (TCP port 3389) a potom vykonajú útok hrubou silou na systémové heslo

2. Čo je ransomvér, ktorý vytvára súbor .boot?

Rodina ransomvéru : STOP (DJVU) ransomvér

Predĺženie : Topánka

Súbor výkupného : _readme.txt

Výkupné : od 490 USD do 980 USD (v bitcoinoch)

Kontakt : [email protected], [email protected] alebo @datarestore na telegrame

Ransomware vytvára súbor .boot, ktorý obmedzuje prístup k údajom šifrovaním súboru. Následne sa snaží obeť vydierať tým, že požaduje výkupné v kryptomene Bitcoin za opätovné získanie prístupu k dátam. Tento typ ransomvéru sa zameriava na všetky verzie systému Windows vrátane Windows 7, Windows 8 a Windows 10. Pri prvej inštalácii do počítača tento ransomvér vytvorí náhodne pomenovaný spustiteľný súbor v priečinku %AppData% alebo %LocalAppData%. Tento spustiteľný súbor sa spustí a začne skenovať všetky písmená jednotiek v počítači, aby našiel zašifrované dátové súbory.

Ransomware vytvára súbor .boot, ktorý vyhľadáva súbory so špecifickými príponami súborov na šifrovanie. Súbory, ktoré šifruje, sú často dôležité dokumenty a súbory ako .doc, .docx, .xls, .pdf atď. Keď nájde tieto súbory, zmení príponu súboru na Boot, aby sa už nedal otvoriť.

Nižšie je uvedený zoznam prípon súborov, na ktoré sa tento typ ransomvéru zameriava:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, peňaženka, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

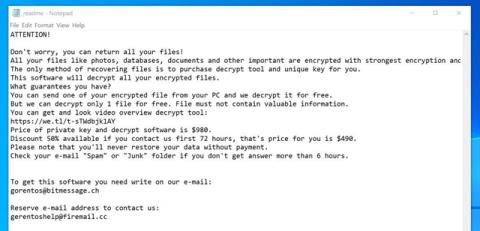

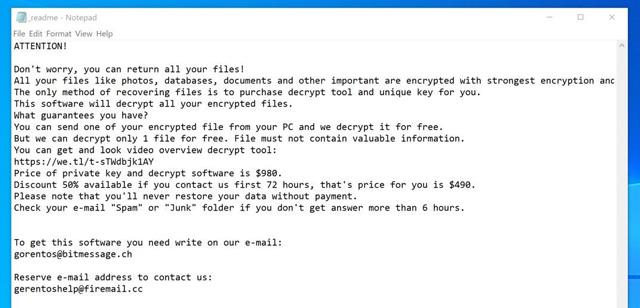

Keď je súbor zašifrovaný pomocou prípony Boot, tento ransomvér vytvorí súbor _readme.txt, ktorý vysvetlí, ako súbor získať späť, a požaduje výkupné v každom priečinku, v ktorom bol súbor zašifrovaný, a na pracovnej ploche systému Windows. Tieto súbory sú umiestnené v každom priečinku so zašifrovanými súbormi a obsahujú informácie o tom, ako kontaktovať kyberzločincov, aby získali súbory späť.

Keď dokončí skenovanie počítača, odstráni aj všetky tieňové kópie zväzku na infikovanom počítači, takže ho nemožno použiť na obnovenie zašifrovaných súborov.

3. Je váš počítač napadnutý ransomvérom, ktorý vytvára súbor .boot?

Keď je počítač infikovaný týmto ransomvérom, prehľadá všetky písmená jednotiek, aby našiel cieľový typ súboru, zašifruje ich a potom pridá rozšírenie Boot. Keď sú tieto súbory zašifrované, nebudete ich môcť otvoriť bežnými programami. Keď tento ransomvér dokončí šifrovanie súborov obete, zobrazí aj súbor s pokynmi, ako kontaktovať kyberzločincov ([email protected] alebo [email protected]).

Tu je správa so žiadosťou o výkupné v súbore _readme.txt:

4. Je možné dešifrovať súbory zašifrované pomocou ransomvéru, ktorý vytvára súbory .boot?

Bohužiaľ, odpoveď je nie. Súbory zašifrované pomocou ransomvéru, ktorý vytvára súbory .boot, nemôžete obnoviť, pretože na odomknutie zašifrovaných súborov je potrebný súkromný kľúč, ktorý majú iba kyberzločinci.

Neplaťte za obnovenie súborov. Aj keď za ne zaplatíte, nie je zaručené, že znova získate prístup k súborom.

5. Ako odstrániť ransomvér, ktorý vytvára príponu súboru .boot

Upozornenie: Je dôležité si uvedomiť, že touto metódou môžete stratiť súbory. Malwarebytes a HitmanPro dokážu odhaliť a odstrániť tento ransomvér, ale tieto programy nedokážu obnoviť dokumenty, fotografie ani súbory. Preto pred vykonaním tohto procesu musíte zvážiť.

Použite Malwarebytes na odstránenie ransomvéru, ktorý vytvára súbory .boot

Malwarebytes je jedným z najpopulárnejších a najpoužívanejších antimalvérových programov pre Windows. Môže zničiť mnoho typov škodlivého softvéru, ktorý môže inému softvéru chýbať.

V článku Efektívny antivírus so softvérom Malwarebytes Premium sa dozviete, ako používať tento antimalvérový softvér .

Použite HitmanPro na vyhľadávanie škodlivého softvéru a nechcených programov

HitmanPro je skener, ktorý implementuje jedinečný cloudový prístup k skenovaniu škodlivého softvéru. HitmanPro kontroluje správanie aktívnych súborov a tiež súborov na miestach, kde sa často nachádza malvér, aby vykonával podozrivé aktivity. Ak sa nájde neznámy podozrivý súbor, HitmanPro ho odošle do cloudu, aby ho skontrolovali dva z najlepších antivírusových nástrojov súčasnosti, Bitdefender a Kaspersky.

HitmanPro je síce shareware, stojí 24,95 dolárov na rok s jedným počítačom, no má prakticky neobmedzené skenovanie. Obmedzené iba v prípade, že potrebujete odstrániť alebo umiestniť do karantény malvér zistený HitmanPro v systéme a potom môžete raz za 30 dní aktivovať skúšobnú verziu na čistenie.

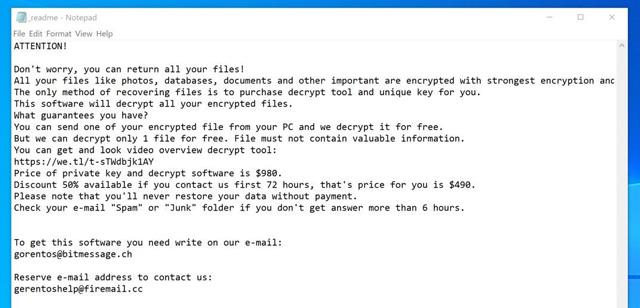

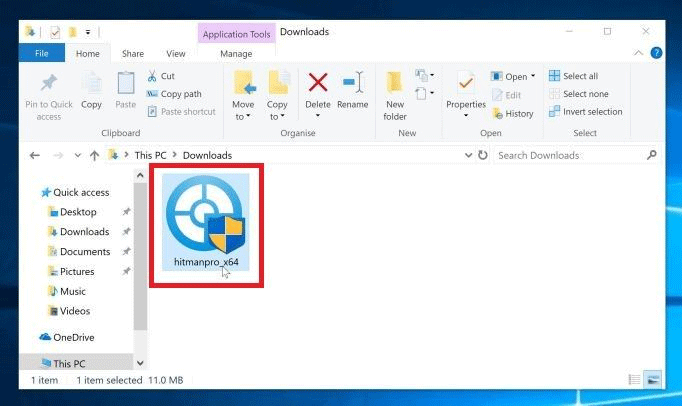

Krok 1. Stiahnite si HitmanPro

Krok 2. Nainštalujte HitmanPro

Po stiahnutí dvakrát kliknite na „hitmanpro.exe“ (pre Windows 32-bit) alebo „hitmanpro_x64.exe“ (pre Windows 64-bit), aby ste nainštalovali program do svojho počítača. Za normálnych okolností sa stiahnutý súbor uloží do priečinka Downloads.

Ak sa zobrazí správa UAC , kliknite na tlačidlo Áno .

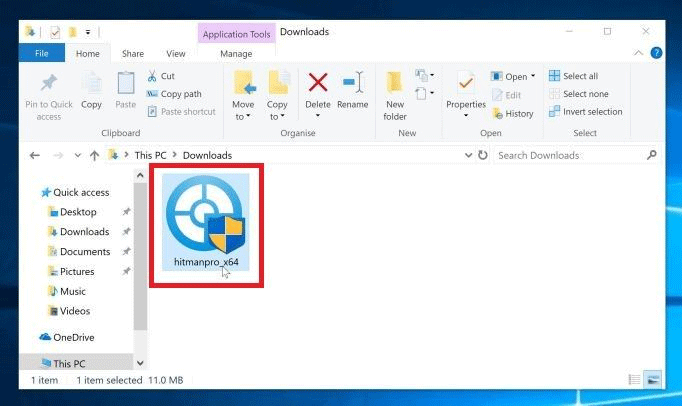

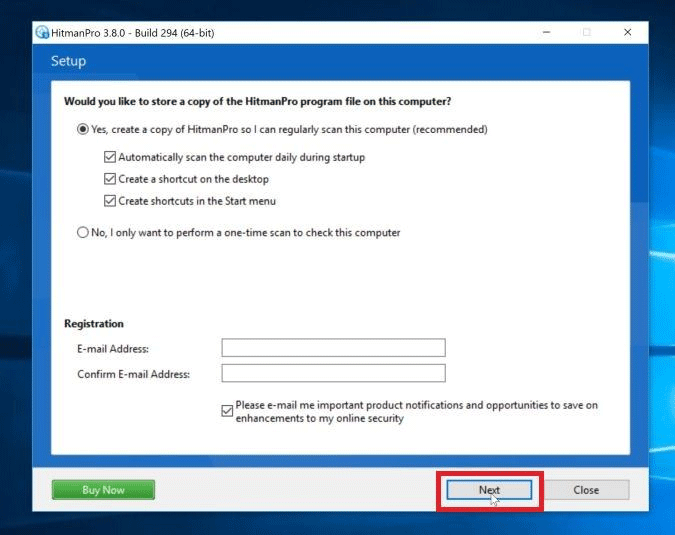

Krok 3. Postupujte podľa pokynov na obrazovke

Keď spustíte HitmanPro, uvidíte úvodnú obrazovku, ako je uvedené nižšie. Kliknutím na tlačidlo Ďalej vykonajte kontrolu systému.

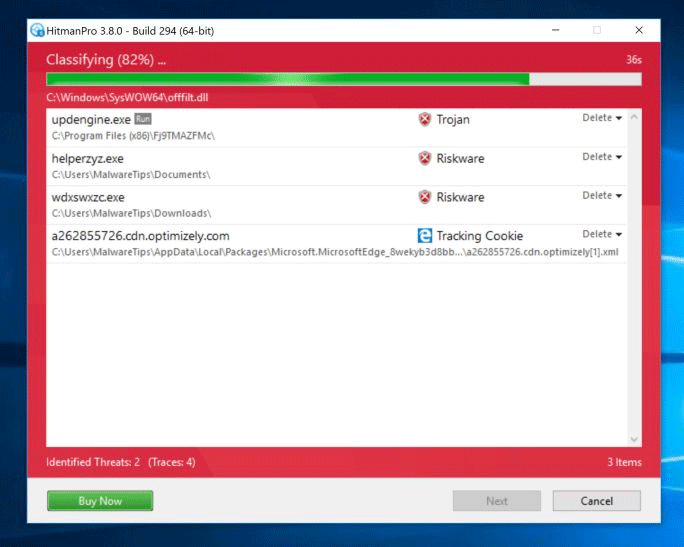

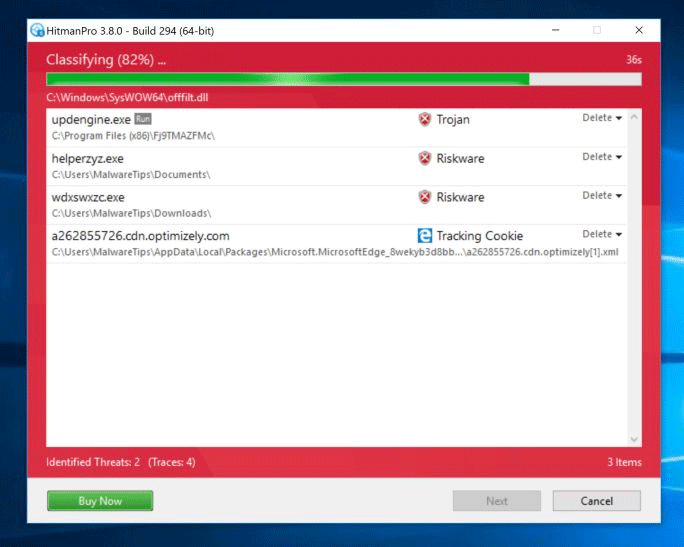

Krok 4. Počkajte na dokončenie procesu skenovania

HitmanPro začne skenovať váš počítač na prítomnosť škodlivých programov. Tento proces môže trvať niekoľko minút.

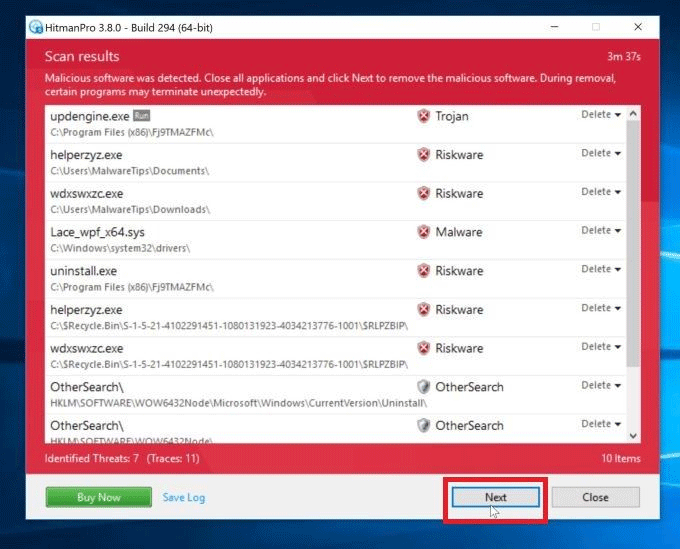

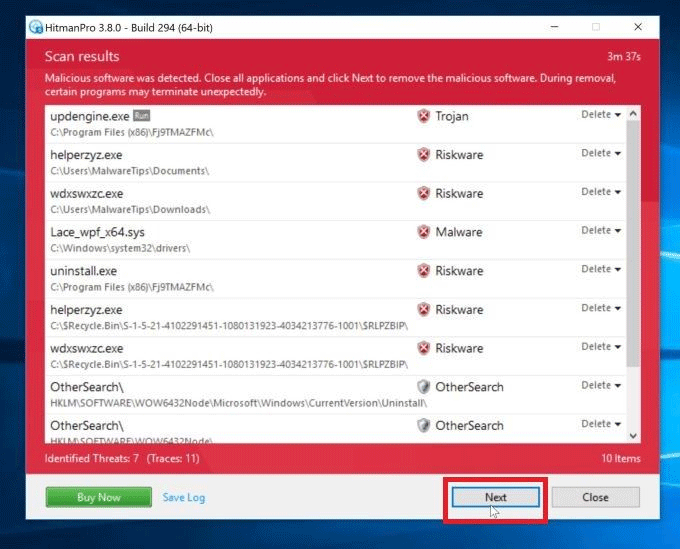

Krok 5 . Kliknite na tlačidlo Ďalej

Keď HitmanPro dokončí skenovanie, zobrazí zoznam všetkého nájdeného malvéru. Kliknutím na tlačidlo Ďalej škodlivý program odstránite.

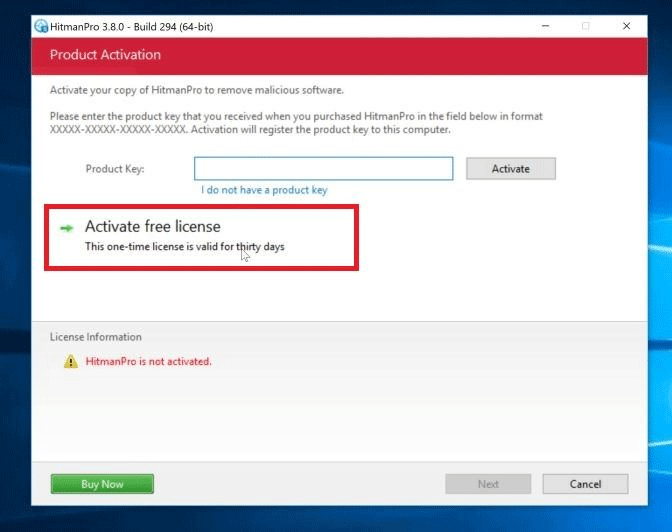

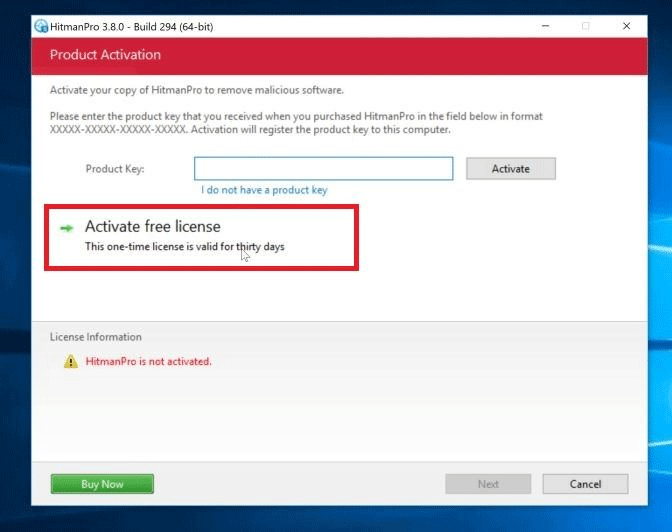

Krok 6 . Kliknite na položku Aktivovať bezplatnú licenciu

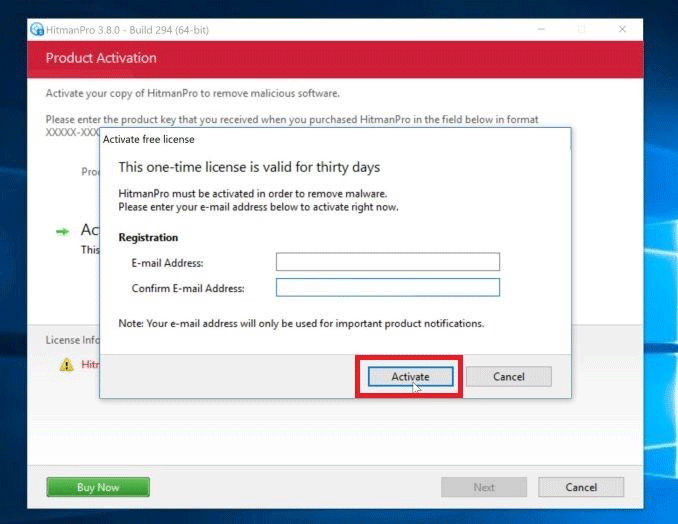

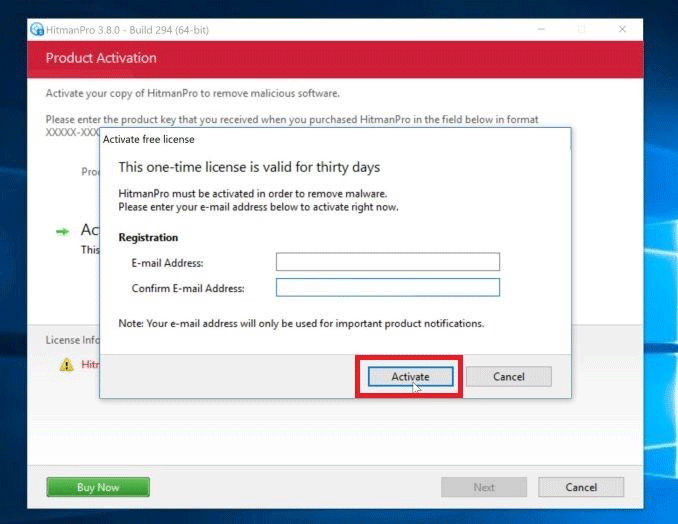

Kliknutím na tlačidlo Aktivovať bezplatnú licenciu spustíte 30-dňovú bezplatnú skúšobnú verziu a odstránite škodlivé súbory z počítača.

Po dokončení procesu môžete HitmanPro zavrieť a pokračovať vo zvyšku návodu.

Obnovte súbory zašifrované pomocou ransomvéru, ktorý vytvára súbory .boot pomocou softvéru na obnovenie

V niektorých prípadoch je možné obnoviť predchádzajúcu verziu zašifrovaného súboru pomocou nástroja Boot Restore alebo iného softvéru na obnovu, ktorý často obsahuje tieňovú kópiu súboru.

Nižšie je uvedený nástroj na dešifrovanie súborov zašifrovaných pomocou STOP ransomvéru, ktorý vytvorili odborníci na bezpečnostnom fóre Bleeping Computer. Môžete ho vyskúšať a zistiť, či môžete získať svoje údaje späť. Ak to nefunguje, skúste iné riešenia uvedené nižšie.

https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

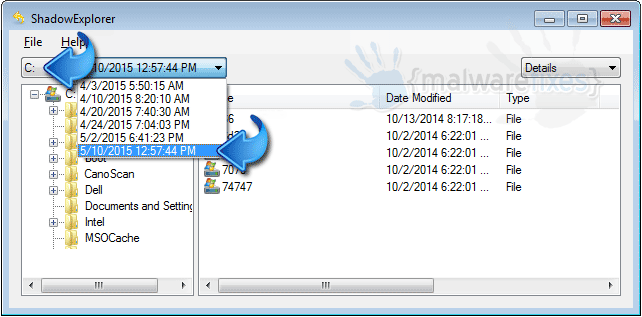

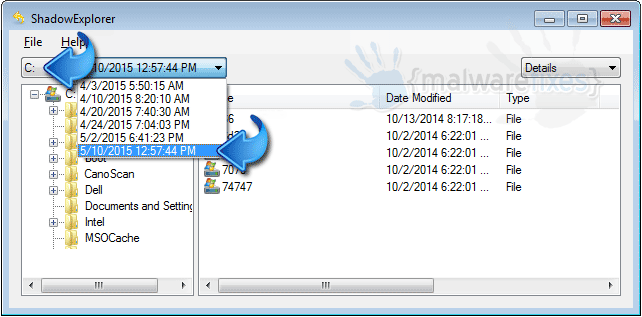

Možnosť 1: Obnovte súbory zašifrované pomocou ransomvéru a vytvorte príponu súboru .boot pomocou aplikácie ShadowExplorer

Ransomvér, ktorý vytvorí príponu súboru .boot, sa pokúsi odstrániť všetky tieňové kópie pri prvom spustení akéhokoľvek spustiteľného súboru v počítači po infikovaní ransomvérom. Našťastie ransomvér nedokáže odstrániť všetky tieňové kópie, takže by ste sa mali pokúsiť obnoviť súbory pomocou tejto metódy.

Krok 1 . Stiahnite si ShadowExplorer pomocou odkazu na stiahnutie nižšie.

Krok 2. Nainštalujte program s predvolenými nastaveniami.

Krok 3. Po inštalácii sa program spustí automaticky. Ak nie, dvakrát kliknite na ikonu ShadowExplorer.

Krok 4 . Môžete vidieť rozbaľovací zoznam v hornej časti panela. Vyberte najnovšiu jednotku a tieňovú kópiu, ktorú chcete obnoviť pred infikovaním ransomvérom, ktorý vytvára príponu súboru .boot.

Krok 5 . Kliknite pravým tlačidlom myši na jednotku , priečinok alebo súbor, ktorý chcete obnoviť, a kliknite na položku Exportovať…

Krok 6 . Nakoniec vás ShadowExplorer upozorní, kam chcete uložiť obnovenú kópiu súboru.

Možnosť 2: Obnovte zašifrované súbory s rozšírením Boot pomocou softvéru na obnovu súborov

Keď sú súbory zašifrované, tento ransomvér najskôr vytvorí ich kópiu, zašifruje kópiu a potom odstráni originál. Preto existuje malá šanca, že môžete použiť softvér na obnovu súborov na obnovenie zmazaných súborov, ako sú Recuva, EaseUS Data Recovery Wizard Free, R-Studio.

Možnosť 3: Použite nástroj Predchádzajúce verzie systému Windows

Windows Vista a Windows 7 majú funkciu s názvom Predchádzajúce verzie . Tento nástroj je však možné použiť len vtedy, ak bol bod obnovenia vytvorený predtým, ako ransomvérová infekcia vytvorila príponu súboru .boot. Ak chcete použiť tento nástroj a obnoviť súbory infikované ransomvérom, postupujte takto:

Krok 1 . Otvorte Tento počítač alebo Prieskumník Windows .

Krok 2. Kliknite pravým tlačidlom myši na súbory alebo priečinky infikované ransomware. V rozbaľovacom zozname kliknite na položku Obnoviť predchádzajúce verzie .

Krok 3 . Otvorí sa nové okno so všetkými zálohami súborov a priečinkov, ktoré chcete obnoviť. Vyberte príslušný súbor a kliknite na Otvoriť , Kopírovať alebo Obnoviť . Obnovte vybrané súbory prepísaním existujúcich zašifrovaných súborov v počítači.

6. Ako zabrániť infikovaniu počítača ransomvérom, ktorý vytvára príponu súboru .boot

Ak chcete zabrániť tomu, aby váš počítač vytvoril ransomvér s príponou súboru .boot, musíte si do počítača nainštalovať antivírusový program a vždy si zálohovať osobné dokumenty. Môžete tiež použiť program s názvom HitmanPro.Alert, aby ste zabránili spusteniu škodlivého softvéru na šifrovanie súborov v systéme.

Prajem vám úspech!