Računalniška vrata so bistvena lastnost vseh računalniških naprav. Vrata zagotavljajo vhodne in izhodne vmesnike, ki jih naprave potrebujejo za komunikacijo s perifernimi napravami in računalniškimi omrežji.

Najpomembnejša vrata na računalniku se uporabljajo za mreženje, brez njih bi bil računalnik popolnoma izoliran in ne bi mogel komunicirati z zunanjim svetom.

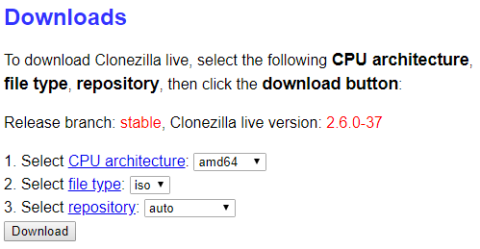

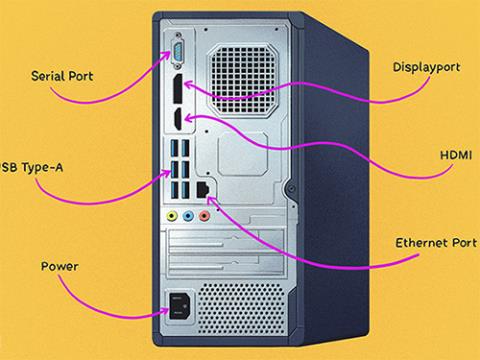

Fizična vrata

Vrata so lahko fizična ali virtualna. Fizična omrežna vrata omogočajo kabelske povezave z računalniki, usmerjevalniki, modemi in številnimi drugimi perifernimi napravami. Sama vrata so tako ali drugače fizično povezana z matično ploščo .

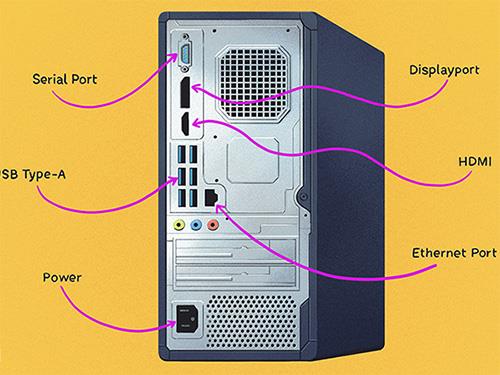

Nekatere od različnih vrst fizičnih vrat, ki so na voljo v strojni opremi za računalniško omrežje, vključujejo:

- Vrata Ethernet: kvadratne priključne točke za kable Ethernet .

- Vrata USB: pravokotne priključne točke za kable USB.

- Serijska vrata: okrogle priključne točke za serijske kable

Poleg omrežnih povezav druga vrata, ki obstajajo na računalnikih, vključujejo vrata za video (na primer HDMI ali VGA), miško in tipkovnico (PS/2), FireWire in eSATA itd.

Za več podrobnosti glejte članek: 16 pogostih povezovalnih vrat v računalnikih in njihove funkcije .

Nekatera fizična vrata na računalniku

Prehod v brezžičnem omrežju

Medtem ko so žična računalniška omrežja odvisna od fizičnih vrat in kablov, jih brezžična omrežja ne potrebujejo. Na primer, omrežja WiFi uporabljajo številke kanalov, ki predstavljajo frekvenčni pas radijskega signala.

Vendar pa je mogoče žična in brezžična omrežja združiti prek fizičnih vrat računalnika. Na primer, omrežni adapter, priključen v vrata USB računalnika, spremeni žični računalnik v brezžični računalnik in tako premosti vrzel med obema tehnologijama z uporabo enih vrat.

Vrata internetnega protokola (IP).

Navidezna vrata so bistvena komponenta omrežja internetnega protokola (IP). Ta vrata programskim aplikacijam omogočajo skupno rabo virov strojne opreme, ne da bi se med seboj motile.

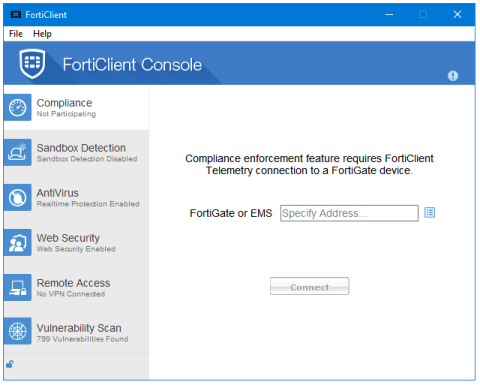

Računalniki in usmerjevalniki samodejno upravljajo omrežni promet, ki poteka skozi njihova virtualna vrata. Omrežni požarni zidovi zagotavljajo tudi nekaj nadzora nad prometnim tokom na posameznih virtualnih vratih zaradi varnosti.

V omrežju IP so ta virtualna vrata strukturirana s številkami vrat, od 0 do 65535. Na primer, vrata 80 so vrata, ki vam omogočajo dostop do spletnih mest prek spletnega brskalnika, vrata 21 pa so povezana s FTP .

Težave z vrati v računalniških omrežjih

Fizična vrata lahko prenehajo delovati iz katerega koli razloga. Vzroki za napake vrat so:

- Nenaden porast napetosti (za naprave, ki so fizično priključene na vir napajanja)

- Poškodbe zaradi vode

- Napaka od znotraj

- Poškodba zaradi kabelskih zatičev (na primer premočno vstavljanje kabla ali poskus vstavljanja napačne vrste kabla v vrata)

Razen poškodb zatičev fizični pregled strojne opreme vrat ne bi smel odkriti nobenih težav. Ena okvara enega samega vrata na napravi z več vrati (kot je omrežni usmerjevalnik) ne vpliva na delovanje drugih vrat.

Hitrosti in specifikacij fizičnih vrat tudi ni mogoče določiti samo s fizičnim pregledom. Na primer, nekatere naprave Ethernet delujejo s hitrostjo do 100 Mb/s, medtem ko druge podpirajo Gigabit Ethernet, vendar je fizični konektor v obeh primerih enak. Podobno nekateri priključki USB podpirajo različico 3.0, drugi pa samo USB 2.x ali včasih celo USB 1.x.

Najpogostejši izziv, s katerim se srečujemo pri virtualnih prehodih, je varnost omrežja. Internetni napadalci redno preverjajo vrata spletnih mest, usmerjevalnikov in drugih omrežnih vrat. Omrežni požarni zidovi pomagajo zaščititi pred temi napadi tako, da omejujejo dostop do vrat glede na njihovo število.

Da bi bili najbolj učinkoviti, so požarni zidovi preveč zaščitniški in včasih blokirajo promet, ki ga želimo dovoliti. Metode za konfiguriranje pravil, ki jih požarni zidovi uporabljajo za upravljanje prometa - kot so pravila za posredovanje vrat - so lahko zelo težke za upravljanje za neprofesionalce.