Kako popraviti Nimate dovoljenja za shranjevanje na to mesto v sistemu Windows

Ko Windows prikaže napako »Nimate dovoljenja za shranjevanje na tem mestu«, vam to prepreči shranjevanje datotek v želene mape.

Po mnenju strokovnjakov za varnost so se z vzponom večoblačnih okolij pojavile številne najboljše varnostne prakse in obstaja nekaj pomembnih korakov, ki bi jih morale narediti vse organizacije, ko razvijajo svoje strategije.

Kršitev podatkov ali opozorilo o vsiljivcu bo povzročilo, da bodo varnostne ekipe bolj proaktivne pri zajezitvi škode in prepoznavanju vzroka.

Ta naloga je vedno zahtevna, tudi če resnična IT oseba izvaja vse operacije na svoji infrastrukturi. Ta naloga postaja vse bolj zapletena, saj so organizacije preselile več svojih delovnih obremenitev v oblak in posledično k več ponudnikom oblaka.

Poročilo o operacijah v oblaku za leto 2018 RightScale, ponudnika storitev v oblaku, je pokazalo, da je 77 % tehnoloških strokovnjakov (kar ustreza 997 anketirancem) dejalo, da je varnost v oblaku izziv, 29 % od teh pa je dejalo, da je zelo velik izziv.

Varnostni strokovnjaki pravijo, da niso presenečeni, zlasti glede na to, da 81 % anketirancev v raziskavi RightScale uporablja strategijo več oblakov.

"Okolja z več oblaki bodo bolj zapletla način izvajanja in upravljanja varnostnih kontrol," je dejal Ron Lefferts, generalni direktor in vodja tehnološkega svetovanja pri svetovalnem podjetju za upravljanje.

On in drugi varnostni voditelji pravijo, da so organizacije agresivne glede vzdrževanja visoke stopnje varnosti, saj selijo več delovnih obremenitev v oblak.

Glavni varnostni izzivi v več oblakih

Morali pa bi tudi priznati, da večoblačna okolja prinašajo dodatne izzive, ki jih je treba obravnavati. To je del celovite varnostne strategije.

»V tem večoblačnem svetu je usklajevanje predpogoj,« pravi Christos K. Dimitriadis, direktor in nekdanji predsednik upravnega odbora ISACA, strokovnega združenja, ki se osredotoča na upravljanje IT med tehnologijo in človeško inteligenco. Zdaj, če pride do incidenta, morate zagotoviti, da so vsi subjekti usklajeni, da prepoznajo kršitve, jih analizirajo in razvijejo načrte izboljšav za učinkovitejši nadzor."

Spodaj so trije elementi, za katere strokovnjaki pravijo, da so kompleksne varnostne strategije za okolja z več oblaki.

»Razširitve podatkovnih centrov imate na številnih mestih po svetu,« je povedal Juan Perez-Etchegoyen, raziskovalec in sopredsednik delovne skupine za varnost ERP pri neprofitni trgovinski organizaciji Cloud Security Alliance (CSA). In potem morate upoštevati predpise vseh držav ali regij, kjer boste postavili podatkovni center. Število predpisov je veliko in narašča. Ti predpisi spodbujajo nadzor in mehanizme, ki jih morajo izvajati podjetja. Vse to dodatno zaplete način varovanja podatkov.«

"Zato poskušamo zaščititi podatke, storitve in samo poslovanje, ne da bi morali jasno razumeti, kje so podatki," je dejal gospod Dimitriadis.

"Ustvarjamo nekaj novega, kjer še ne poznamo vseh ranljivosti. Toda te ranljivosti lahko odkrijemo, ko gremo naprej," je dejal.

Po mnenju strokovnjakov za varnost so se z vzponom večoblačnih okolij pojavile številne najboljše varnostne prakse in obstaja nekaj pomembnih korakov, ki bi jih morale narediti vse organizacije, ko razvijajo svoje strategije.

Prva stvar, ki jo je treba narediti, je identificirati vse oblake, v katerih »prebivajo« podatki, in zagotoviti, da ima organizacija močan program za upravljanje podatkov – »popolno sliko podatkov in njihovih storitev ter sredstev IT, povezanih z vsemi vrstami informacij« ( po g. Dimitriadisu).

G. Dimitriadis, ki je tudi vodja informacijske varnosti, skladnosti informacij in zaščite intelektualne lastnine v skupini INTRALOT, operaterju iger in ponudniku rešitev, je priznal, da ti varnostni predlogi niso predvideni samo za okolja z več oblaki.

Vendar pravi, da je vzpostavitev teh osnovnih ukrepov pomembnejša kot kdaj koli prej, saj se podatki selijo v oblak in zajemajo več platform v oblaku.

Statistični podatki kažejo, zakaj je močna varnostna osnova tako pomembna. Poročilo KPMG in Oracle o grožnjah v oblaku za leto 2018, v katerem je bilo anketiranih 450 strokovnjakov za varnost in IT, je poročalo, da 90 % podjetij polovico svojih podatkov uvršča med podatke v oblaku. so občutljivi.

Poročilo tudi ugotavlja, da je 82 % anketirancev zaskrbljenih, da zaposleni ne upoštevajo varnostnih politik v oblaku, 38 % pa jih ima težave pri odkrivanju in odzivanju na varnostne incidente v oblaku.

Za boj proti takšnim situacijam bi morala podjetja razvrstiti informacije, da ustvarijo več plasti varnosti, je dejal Ramsés Gallego, vodja pri ISACA in evangelist v pisarni CTO pri Symantecu. To nam pove, da vsi podatki ne zahtevajo enake stopnje zaupanja in preverjanja za dostop ali zaklepanje.

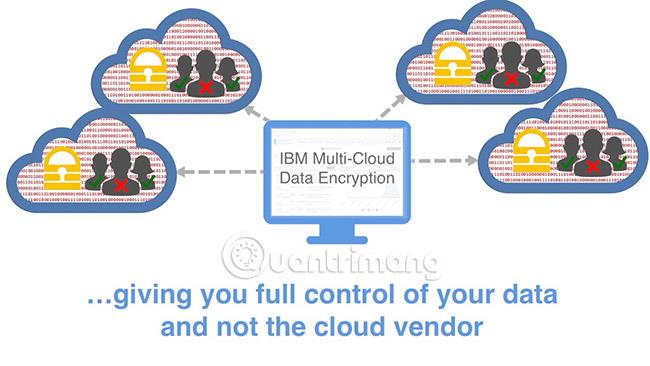

Strokovnjaki za varnost tudi svetujejo podjetjem, naj izvajajo druge zdravorazumske varnostne ukrepe v temeljnih slojih, ki so potrebni za zaščito okolij z več oblaki. Poleg pravilnikov o klasifikaciji podatkov Gallego priporoča uporabo rešitev za šifriranje, identiteto in upravljanje dostopa (IAM), kot je dvofaktorska avtentikacija .

Podjetja morajo standardizirati pravilnike in strukture, da zagotovijo dosledno uporabo in čim bolj avtomatizirati, da pomagajo omejiti odstopanja od teh varnostnih standardov.

»Raven truda, ki ga bo vložilo podjetje, bo odvisna od tveganja in občutljivosti podatkov. Torej, če uporabljate oblak za shranjevanje ali obdelavo nezaupnih podatkov, ne potrebujete enakega varnostnega pristopa kot za oblak, ki hrani pomembne informacije,« je dejal gospod Gadia.

Opozoril je tudi, da sta standardizacija in avtomatizacija zelo učinkoviti. Ti ukrepi ne le zmanjšajo skupne stroške, ampak tudi vodjem varnosti omogočajo, da usmerijo več virov v naloge višje vrednosti.

Po mnenju strokovnjakov bi morali biti takšni temeljni elementi del večje, bolj kohezivne strategije. Upoštevajte, da bodo podjetja uspela, ko bodo sprejela okvir za upravljanje nalog, povezanih z varnostjo. Skupni okviri vključujejo NIST Nacionalnega inštituta za standarde in tehnologijo; nadzorni cilji ISACA za informacijsko tehnologijo (COBIT); serija ISO 27000; in Cloud Security Alliance Cloud Control Matrix (CCM).

Po besedah gospoda Dimitriadisa izbrani okvir ne usmerja le podjetij, temveč tudi dobavitelje.

»Kar moramo storiti, je združiti te okvire s ponudniki storitev v oblaku. Nato boste lahko vzpostavili nadzor okoli podatkov in storitev, ki jih poskušate zaščititi,« je pojasnil.

Varnostni strokovnjaki pravijo, da bodo pogajanja s ponudniki oblakov in poznejši sporazumi o storitvah obravnavali izolacijo podatkov in način njihovega shranjevanja. Sodelovali in usklajevali se bodo z drugimi ponudniki oblakov, nato pa zagotavljali storitve podjetjem.

Pomembno je, da jasno razumete, katere storitve dobite od posameznega ponudnika in ali imajo zmogljivosti za upravljanje in delovanje te storitve.

"Bodite natančni glede tega, kaj pričakujete in kako do tega priti," dodaja g. Spivey. "Potrebno je jasno razumevanje, katere storitve dobite od vsakega ponudnika in ali imajo zmogljivosti za upravljanje in delovanje."

Toda po besedah gospoda Gallega varnostnih vprašanj ne prepustite ponudnikom storitev računalni��tva v oblaku .

Ponudniki storitev v oblaku pogosto prodajajo svoje storitve tako, da poudarjajo, kaj lahko naredijo v imenu poslovnih strank, in pogosto vključujejo varnostne storitve. Ampak to ni dovolj. Ne pozabite, da se ta podjetja ukvarjajo s storitvami računalništva v oblaku in niso specializirana za varnostno področje.

Zato trdi, da morajo vodje varnosti v podjetjih oblikovati svoje varnostne načrte na podrobni ravni, na primer, kdo ima dostop do česa, kdaj in kako. Nato ga dajte vsakemu ponudniku oblaka za pomoč pri izvedbi teh načrtov.

Dodal je tudi: "Ponudniki storitev v oblaku si morajo pridobiti zaupanje strank."

Politike, upravljanje in celo zdravorazumski varnostni ukrepi, kot je dvofaktorska avtentikacija, so potrebni, vendar ne dovolj za obvladovanje zapletenosti, ki nastane pri porazdelitvi delovnih obremenitev v več oblakih.

Podjetja morajo sprejeti nastajajoče tehnologije, zasnovane tako, da bodo ekipam za varnost podjetij omogočile boljše upravljanje in izvajanje njihovih varnostnih strategij v več oblakih.

G. Gallego in drugi raziskovalci opozarjajo na rešitve, kot je Cloud Access Security Brokers (CASB), programsko orodje ali storitev, ki se nahaja med lokalno infrastrukturo organizacije in infrastrukturo ponudnika oblaka. preslikava poverilnic, hramba informacij o napravi, šifriranje in zaznavanje zlonamerne programske opreme .

Orodje navaja tudi tehnologije umetne inteligence in nato analizira omrežni promet za natančno odkrivanje nenormalnih pojavov, ki zahtevajo človeško pozornost, s čimer omeji število incidentov, ki jih je treba preveriti ali zamenjati, nato pa te vire preusmeri na incidente, ki bi lahko imeli resne posledice .

In strokovnjaki navajajo nadaljnjo uporabo avtomatizacije kot ključne tehnologije za optimizacijo varnosti v okolju z več oblaki. Kot je tudi opozoril g. Spivey: "Uspešne organizacije so tiste, ki avtomatizirajo številne dele in se osredotočajo na upravljanje in upravljanje."

Poleg tega Spivey in drugi raziskovalci pravijo, da so lahko natančne tehnologije, ki se uporabljajo za zaščito podatkov prek številnih storitev v oblaku, kot je CASB, edinstvene za okolje, multicloud. Strokovnjaki poudarjajo, da splošno varnostno načelo sledi cilju dolgoročnega pristopa tako ljudi kot tehnologije za izgradnjo najboljše strategije.

»Govorimo o različnih tehnologijah in scenarijih, ki so bolj osredotočeni na podatke, vendar je treba implementirati iste koncepte,« je dejal Perez-Etchegoyen, tudi tehnični direktor Onapsisa. "Tehnični pristop bo drugačen za vsako multicloud okolje, vendar bo splošna strategija enaka."

Poglej več:

Ko Windows prikaže napako »Nimate dovoljenja za shranjevanje na tem mestu«, vam to prepreči shranjevanje datotek v želene mape.

Syslog Server je pomemben del arzenala skrbnika IT, zlasti ko gre za upravljanje dnevnikov dogodkov na centralizirani lokaciji.

Napaka 524: Prišlo je do časovne omejitve je statusna koda HTTP, specifična za Cloudflare, ki označuje, da je bila povezava s strežnikom zaprta zaradi časovne omejitve.

Koda napake 0x80070570 je običajno sporočilo o napaki v računalnikih, prenosnikih in tabličnih računalnikih z operacijskim sistemom Windows 10. Vendar se pojavi tudi v računalnikih z operacijskim sistemom Windows 8.1, Windows 8, Windows 7 ali starejšimi.

Napaka modrega zaslona smrti BSOD PAGE_FAULT_IN_NONPAGED_AREA ali STOP 0x00000050 je napaka, ki se pogosto pojavi po namestitvi gonilnika strojne naprave ali po namestitvi ali posodobitvi nove programske opreme in v nekaterih primerih je vzrok napaka zaradi poškodovane particije NTFS.

Notranja napaka razporejevalnika videa je tudi smrtonosna napaka modrega zaslona, ta napaka se pogosto pojavi v sistemih Windows 10 in Windows 8.1. Ta članek vam bo pokazal nekaj načinov za odpravo te napake.

Če želite, da se Windows 10 zažene hitreje in skrajša čas zagona, so spodaj navedeni koraki, ki jih morate upoštevati, da odstranite Epic iz zagona sistema Windows in preprečite, da bi se Epic Launcher zagnal z Windows 10.

Datotek ne smete shranjevati na namizju. Obstajajo boljši načini za shranjevanje računalniških datotek in vzdrževanje urejenega namizja. Naslednji članek vam bo pokazal učinkovitejša mesta za shranjevanje datotek v sistemu Windows 10.

Ne glede na razlog boste včasih morali prilagoditi svetlost zaslona, da bo ustrezala različnim svetlobnim pogojem in namenom. Če morate opazovati podrobnosti slike ali gledati film, morate povečati svetlost. Nasprotno pa boste morda želeli zmanjšati svetlost, da zaščitite baterijo prenosnika.

Ali se vaš računalnik naključno zbudi in prikaže okno z napisom »Preverjanje posodobitev«? Običajno je to posledica programa MoUSOCoreWorker.exe - Microsoftove naloge, ki pomaga usklajevati namestitev posodobitev sistema Windows.