Kriptografija z eliptično krivuljo (ECC) je tehnika kriptografije z javnim ključem, ki temelji na teoriji eliptične krivulje in pomaga ustvariti hitrejšo, manjšo in močnejšo kriptografijo. ECC ustvari šifre z lastnostmi enačb eliptične krivulje namesto tradicionalne metode uporabe velikih praštevil. To tehnologijo je mogoče uporabiti v povezavi z večino javnih metod šifriranja , kot sta RSA in Diffie-Hellman.

Po mnenju nekaterih raziskovalcev ECC dosega to raven varnosti s samo 164 biti, medtem ko drugi sistemi potrebujejo 1024 bitov za doseganje enake ravni. Ker ECC pomaga vzpostaviti varnost z nizko računalniško močjo in porabo baterije, se široko uporablja za mobilne aplikacije.

ECC je razvil Certicom, ponudnik mobilnih varnostnih sistemov za e-poslovanje, pred kratkim pa mu je licenco podelil Hifn, proizvajalec integriranih vezij in izdelkov za kibernetsko varnost. RSA prav tako trenutno razvija svoj ECC. Mnoga podjetja, vključno s 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW in VeriFone, podpirajo ECC v svojih izdelkih.

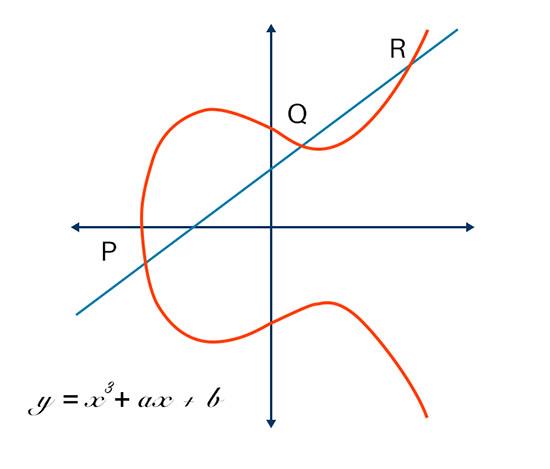

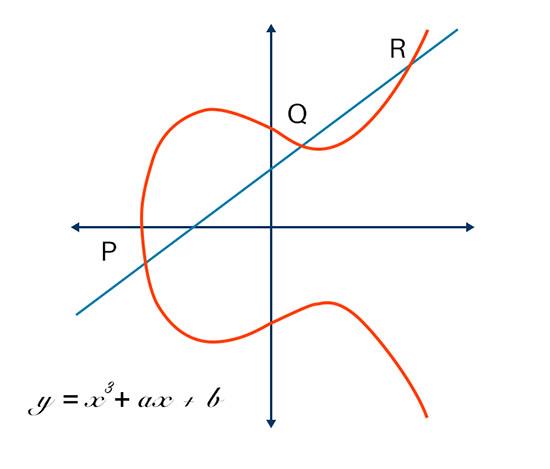

Enačba in graf eliptične krivulje

Lastnosti in funkcije eliptičnih krivulj se v matematiki preučujejo že 150 let. Njihovo uporabo kot kriptografijo sta leta 1985 prvič predstavila Neal Koblitz z Univerze v Washingtonu in Victor Miller iz IBM (to sta dve neodvisni študiji).

Eliptična krivulja ni elipsa (ovalna), ampak je predstavljena kot krog, ki seka dve osi. ECC temelji na lastnostih določene vrste enačbe, ustvarjene iz skupine (niz elementov z binarno operacijo, ki združuje katera koli dva elementa niza v tretji element). Graf izhaja iz točk, kjer se sekata krivulja in obe osi. Pomnožite to točko s številom, da najdete naslednjo točko, vendar je težko vedeti, s katerim številom pomnožiti, čeprav sta rezultat in naslednja točka že podana.

Enačbe eliptičnih krivulj imajo lastnost, da so izjemno dragocene za kriptografske namene, saj jih je enostavno implementirati, vendar jih je izjemno težko obrniti.

Vendar pa ima uporaba eliptičnih krivulj v tej industriji še vedno nekaj omejitev. Nigel Smart, raziskovalec pri Hewlett Packardu, je v tej krivulji našel nekaj napak, zaradi katerih jo je zelo enostavno razbiti. Vendar Philip Deck iz Certicoma pravi, da čeprav so te krivulje ranljive, razvijalci ECC vedo, kako jih razvrstiti za uporabo. Verjame, da je ECC edinstvena tehnologija, ki jo je mogoče globalno izkoriščati in uporabljati na vseh napravah. Po besedah Decka je "edina stvar, ki to omogoča, eliptična krivulja."