Denne artikkelen forklarer hvordan du bruker PuTTY-terminalvinduet på Windows, hvordan du konfigurerer PuTTY, hvordan du oppretter og lagrer konfigurasjoner og hvilke konfigurasjonsalternativer som skal endres. Avanserte emner, for eksempel konfigurering av offentlig nøkkelautentisering, dekkes også i denne artikkelen.

Last ned og installer

Du kan laste ned programvaren for Windows-plattformen her . Se de detaljerte installasjonsinstruksjonene i artikkelen: Slik installerer du PuTTY på Windows .

Kjør PuTTY og koble til serveren

Hvis du velger å lage en snarvei på skrivebordet under installasjonen, kan du åpne programvaren ved å (dobbelt)klikke på denne snarveien. Hvis ikke, åpne programvaren fra Windows Start-menyen.

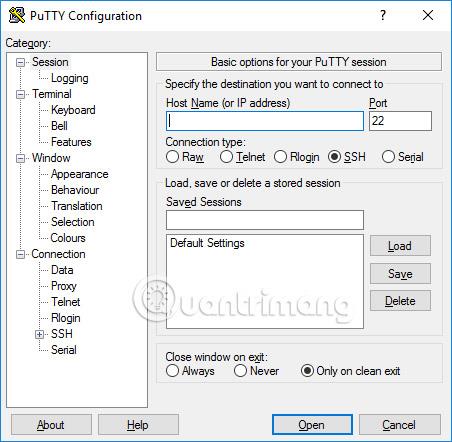

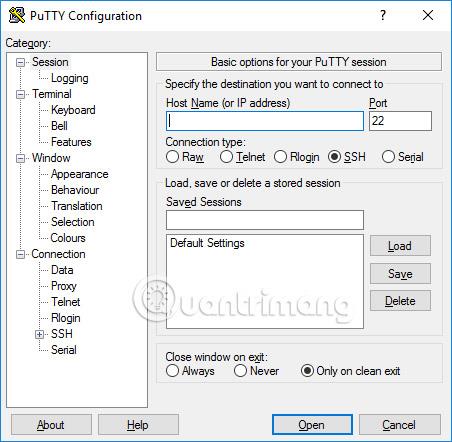

Når programvaren starter, åpnes et vindu med tittelen PuTTY Configuration . Dette vinduet har et konfigurasjonsvindu til venstre, et vertsnavn (eller IP-adresse )-felt og andre alternativer i midten, og et vindu for lagring av økter nederst til høyre.

For enkel bruk er alt du trenger å gjøre å skrive inn domenenavnet eller IP-adressen til verten du vil koble til i feltet Vertsnavn og klikk Åpne (eller trykk Enter). Domenenavnet vil være noe sånt som students.example.edu. IP-adressen vil se ut som 78.99.129.32.

Hvis du ikke har en server

Hvis du ikke har en server å koble til, kan du prøve Tectia SSH på Windows eller OpenSSH på Linux.

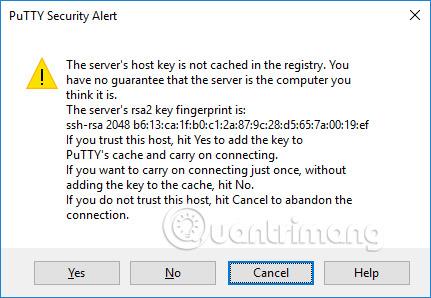

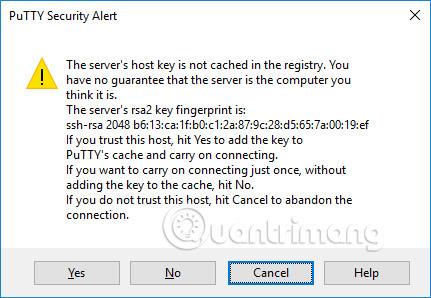

Sikkerhetsadvarsel dialogboks

Når du kobler til serveren for første gang, kan du se PuTTYs sikkerhetsadvarselsdialogboks om at serverens vertsnøkkel ikke er lagret i registeret. Dette er normalt når du kobler til serveren for første gang. Hvis du mottar denne meldingen når du kobler til en server, kan det også bety at noen prøver å angripe tilkoblingen din og stjele passord ved å bruke et mann-i-midten-angrep.

Men som sagt, første gang du kobler til, er dette normalt og du trenger bare å klikke Ja. Hvis ikke, kan du sjekke det viste nøkkelfingeravtrykket og sørge for at det er det samme som fingeravtrykket som brukes av serveren. I virkeligheten er det nesten ingen som gjør dette fordi det er tryggere å bruke en skikkelig SSH-nøkkelhåndteringsløsning uansett.

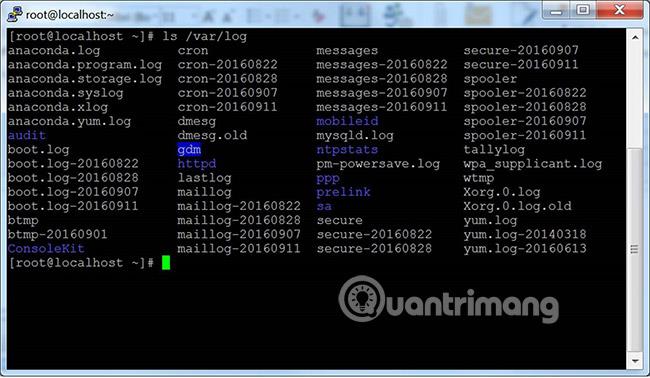

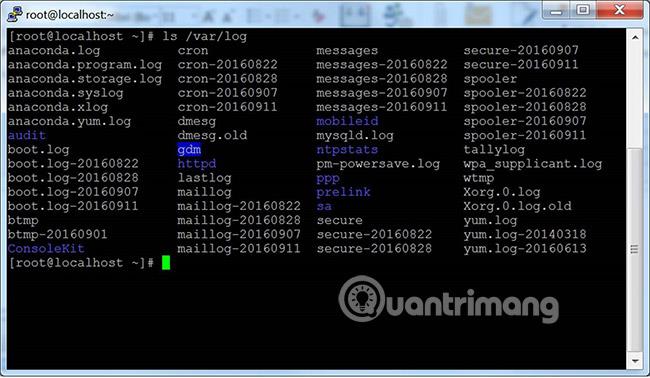

Terminalvindu og påloggingsinformasjon

Etter sikkerhetsadvarselen får du opp et terminalvindu. Som standard er dette et svart og veldig smakløst vindu. Den vil først be om et brukernavn og passord fra deg. Etter det vil du motta en kommandolinje på serveren.

Du kan skrive inn i terminalvinduet. Du er nå koblet til serveren og alt du skriver inn i terminalvinduet vil bli sendt til serveren. Serversvaret vises også i dette vinduet. Du kan kjøre hvilken som helst tekstapplikasjon på serveren ved å bruke et terminalvindu. Økten avsluttes når du avslutter kommandolinjeskallet på serveren (vanligvis ved å skrive exit på kommandolinjen eller trykke Ctrl+D). Alternativt kan du tvinge sesjonsavslutning ved å lukke terminalvinduet.

Konfigurasjonsalternativer og profiler lagres

Det innledende konfigurasjonsvinduet inneholder mange alternativer. De fleste av dem er unødvendige bare for generell bruk.

Havn

Portfeltet angir TCP/IP-porten som skal kobles til. For SSH er dette porten som SSH-serveren kjører på. Normalt er verdien 22. Hvis du av en eller annen grunn trenger å koble til en annen port, er det bare å endre denne verdien. Imidlertid er det vanligvis bare utviklere som endrer denne verdien til noe annet, men noen virksomheter kjører også SSH-servere i ikke-standardporter eller kjører flere SSH-servere på samme server ved forskjellige porter. .

Tilkoblingstype

Valg av tilkoblingstype trenger nesten aldri å endres. Bare la det være SSH. SSH er en sikker kryptert kommunikasjonsprotokoll designet for å sikre at passordene og dataene dine er maksimalt beskyttet.

Råforbindelser kan brukes av utviklere til å teste TCP/IP-kontaktforbindelser (for eksempel ved utvikling av nettverksapplikasjoner som lytter på TCP/IP-porter).

Telnet er en gammel protokoll som nesten aldri brukes, med mindre du administrerer utstyr som er mer enn 10 år gammelt. Telnet er ikke sikkert. Passord sendes ukryptert på nettverket. Og selvfølgelig kan angripere enkelt avlytte informasjon og stjele brukernavn og passord. Rlogin er en gammel protokoll med lignende mangler.

En seriell port er en annen kommunikasjonsmekanisme for å koble datamaskiner til eksterne enheter. De fleste personlige datamaskiner i dag har ikke lenger serielle porter, men de brukes fortsatt noen ganger til å kontrollere fysiske enheter, instrumentering, maskineri eller kommunikasjonsutstyr. En annen bruk av den serielle porten er feilsøking av operativsystemer eller innebygd programvare.

Last inn, lagre eller slett en lagret økt

Denne delen lar deg lagre innstillingene dine som en navngitt profil. Bare skriv det nye profilnavnet ditt i boksen Lagrede økter og klikk på Lagre for å opprette en ny profil. Servernavnet ditt og andre innstillinger lagres i profilen.

Lagrede profiler vises i en større boks nedenfor. Til å begynne med vil den bare inneholde standardinnstillinger. Profilen du lagrer vil bli inkludert der. Velg en profil og klikk på Last inn for å bruke den tidligere lagrede profilen. Velg en profil og klikk på Slett for å slette profilen som ikke lenger er nødvendig.

Lukk vinduet med exit-kommandoen

Til slutt, lukking av terminalvinduet med exit-kommandoen indikerer om terminalvinduet lukkes automatisk når forbindelsen avsluttes. Det er veldig lite behov for å endre den fra standardverdien til Bare ved ren utgang.

Konfigurasjonsalternativer i venstre vindu

Du kan finne andre alternativer i venstre rute med tittelen Kategori. Velg en kategori herfra, og det høyre vinduet vil endres for å vise konfigurasjonsalternativer som tilsvarer den kategorien. Alternativene som vises begynner å tilhøre øktkategorien .

Bare relevante alternativer er beskrevet her. Det er mange alternativer, og de fleste av dem vil aldri bli brukt.

Terminalalternativer

Alternativer i denne kategorien påvirker terminalemulering og tastaturtilordning. Disse vil i stor grad være selvforklarende og dekkes ikke her. Svært få mennesker trenger å berøre disse alternativene. Noen mennesker kan være i stand til å endre måten bjelletegnet håndteres på, eller folk som bruker mindre kjente operativsystemer kan være i stand til å endre hva som sendes med tilbaketasten eller slette tegnet.

Alternativer i terminalvinduet

Alternativer som påvirker utseendet og oppførselen til terminalvinduet. Det er også mulig å spesifisere hvordan tegn oversettes på utdata og velge fonter og farger for vinduet.

Tilkoblingsmuligheter

Blant tilkoblingsalternativene kan dataalternativene være nyttige. Brukernavnet for automatisk pålogging vil identifisere den påloggede brukeren, slik at navnet ikke må oppgis hver gang du logger på. Proxy-alternativet er sjelden nyttig for hjemmebrukere, men kan være nødvendig i virksomheter som ikke tillater utgående Internett-tilkoblinger uten bruk av SOCKS-proxyer eller andre lignende mekanismer. Ikke bekymre deg hvis du ikke vet hva en SOCKS-proxy er , bare gå ut av denne delen.

Telnet , Rlogin og Serial- oppføringene inneholder bare alternativer for disse protokollene, og svært få mennesker bruker dem.

Imidlertid er SSH-alternativer viktige og nyttige for noen mennesker. Den gjennomsnittlige brukeren eller studenten trenger ikke bekymre seg for dem. Men hvis du vil bruke offentlig nøkkelautentisering, er de avgjørende. Merk at du må åpne SSH-preferansene ved å klikke på det lille [+]- ikonet . Ellers vil du ikke se alle alternativene.

Nøkkelutveksling, vertsnøkler og chifferalternativer

Du vil nesten aldri berøre alternativene Kex (nøkkelutveksling), vertsnøkler eller chiffer. De har alle rimelige standardverdier, og de fleste vet ikke nok om koding til å velge den som er best. Så bare ignorer disse alternativene med mindre du virkelig vet hva du gjør.

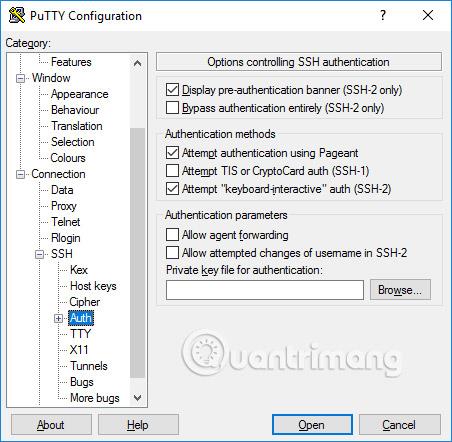

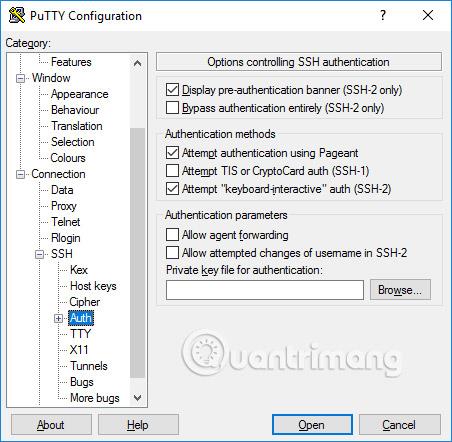

Autentiseringsalternativer - Offentlig nøkkelautentisering

Auth-undertreet inneholder en rekke alternativer som kan være nyttige. Når Auth klikkes , viser det et vindu med tittelen Alternativer som kontrollerer SSH-autentisering. For å aktivere offentlig nøkkelautentisering, generer du ganske enkelt en SSH-nøkkel og klikker deretter på Bla gjennom -knappen i boksen for autentiseringsparametere i midten til høyre i dette konfigurasjonsvinduet. Avanserte brukere vil kanskje også merke av for Tillat videresending av agent for å bruke nøkkelbasert enkel pålogging.

De fleste brukere trenger ikke å opprette en SSH-nøkkel og trenger ikke å vite hva offentlig nøkkelautentisering er. Systemadministratorer bør imidlertid lære og også bli kjent med SSH-nøkkeladministrasjon og sikre at organisasjonen deres implementerer klargjørings- og avslutningsprosesser, samt sjekker etter passende SSH-nøkler.

Active Directory-autentisering (GSSAPI/Kerberos)

En av de kule funksjonene til PuTTY er støtten for enkel pålogging til den aktive katalogen. Teknisk sett bruker den Kerberos- protokollen gjennom et programmeringsgrensesnitt kalt GSSAPI. I SSH-protokollen kalles denne mekanismen GSSAPI-autentisering. Bedriftsbrukere som bruker Kerberos-autentisering (for eksempel gjennom Centrify eller Quest Authentication Services aka Vintela) vil kanskje dra nytte av denne enkeltpåloggingsfunksjonen. Andre brukere trenger ikke være bekymret for dette. Du finner innstillingene for GSSAPI-autentisering i SSH/Auth-delen. Merk at du må utvide Auth- delen ved å klikke på [+] -ikonet for å se GSSAPI-alternativene.

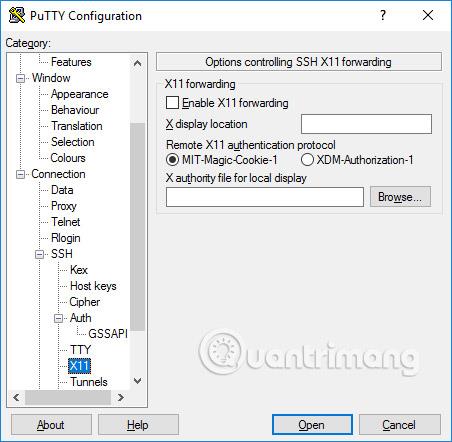

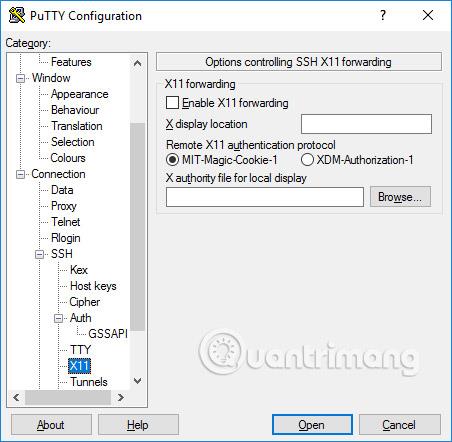

X11 videresendingsalternativer

X11 er en protokoll og et system for å kjøre grafiske applikasjoner på Unix og Linux . Den støtter kjøring av grafiske applikasjoner eksternt over et eksternt nettverk.

PuTTY implementerer ikke en X11-server (skjermside), men den kan fungere med en rekke andre produkter som implementerer X-serverfunksjonalitet på Windows. Et populært gratisalternativ er XMing.

For å bruke en X11-server, må du velge Aktiver X11-videresending og skrive inn localhost:0.0 i X- visningsplasseringsboksen . Du trenger ikke bekymre deg for andre innstillinger.

Alternativer for tunnelering

Den siste kategorien med konfigurasjonsalternativer vi vil diskutere er Tunneler. De brukes til å konfigurere SSH-tunneling, også kjent som SSH-portvideresending. Dette panelet kan brukes til å definere videresending for forbindelsen. Overganger lagres i profiler.

For å legge til et lokalt relé (det vil si at en TCP/IP-port på den lokale maskinen videresendes til en port på den eksterne maskinen eller til en maskin som er tilgjengelig fra den eksterne maskinen), skriver du kildeporten i feltet Kildeport , maskinen destinasjon og port (for eksempel www.dest.com:80) i Destinasjon- feltet og velg Lokal. Klikk på Legg til.

For å legge til en ekstern portvideresending (det vil si en TCP/IP-port på den eksterne maskinen som videresendes til en port på den lokale maskinen eller til en maskin som er tilgjengelig fra den lokale maskinen), spesifiser Kildeporten . på destinasjonsmaskinen og Destinasjonen er tilgjengelig fra den lokale maskinen (datamaskinen din).

Normalt trenger du ikke sjekke lokale porter som aksepterer tilkoblinger fra andre verter eller for eksterne porter. Men hvis tilkoblingen til porten videresendes fra et nettverk, i stedet for fra localhost (localhost), må du sjekke disse portene. Det er en liten sikkerhetsrisiko, men normalt er det ikke et problem ved bruk av SSH- tunneling . Du bør imidlertid forstå at alle som kan koble til den respektive datamaskinen også kan koble til videresendingsporten. I noen tilfeller kan portvideresending brukes til å omgå brannmurer.

Se mer: