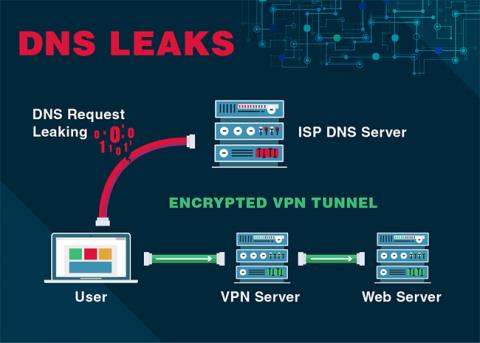

Domain Name Server (DNS) er ansvarlig for å løse domener til faktiske IP-adresser for tilkobling. Når du bruker en sikker tilkobling som en VPN-tunnel , oppstår DNS-lekkasjer når DNS-forespørsler sendes over det vanlige (ukrypterte) nettverket i stedet for den sikre tunnelen.

Har du en DNS-lekkasje?

Hvordan sjekke for DNS-lekkasjer fra nettleseren

Det er flere måter å se etter DNS-lekkasjer. Selv om det er mange VPN-tjenester som tilbyr sine egne verktøy, er en av de beste å bruke dnsleaktest.com . Verktøyet er enkelt og utfører en rekke tester som kan bidra til å avsløre lekkasjer som ikke dukker opp hele tiden.

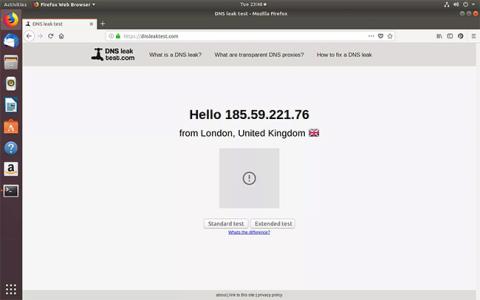

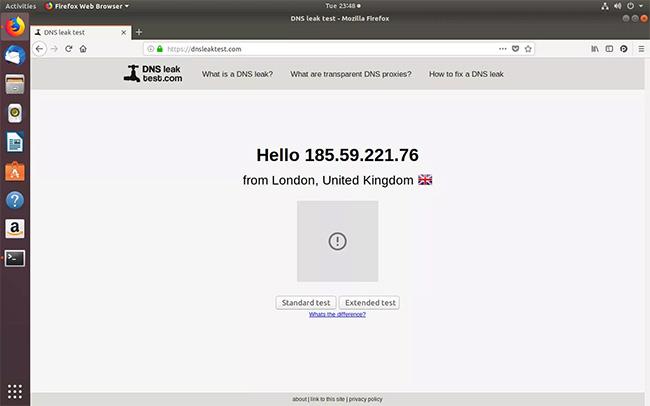

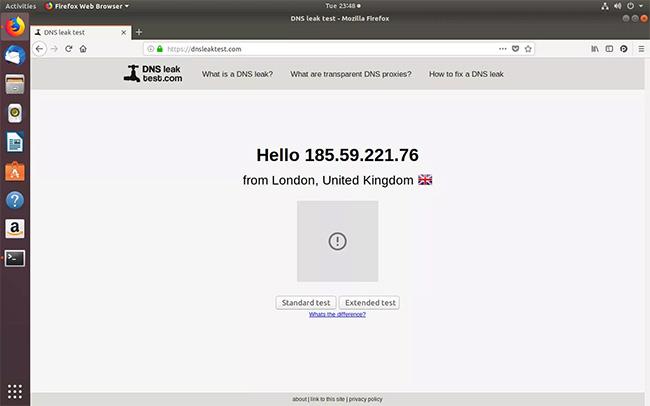

1. Når du først ankommer dnsleaktest.com , vil verktøyet ønske deg velkommen, og viser både din IP-adresse og plassering. Du vil også se to alternativer. Vennligst velg Utvidet test .

Velg Utvidet test

Merk : IP-adressen og plasseringen må samsvare med VPN-serveren, ikke din fysiske plassering. Hvis du ser din virkelige plassering der, sjekk VPN-tilkoblingen din på nytt.

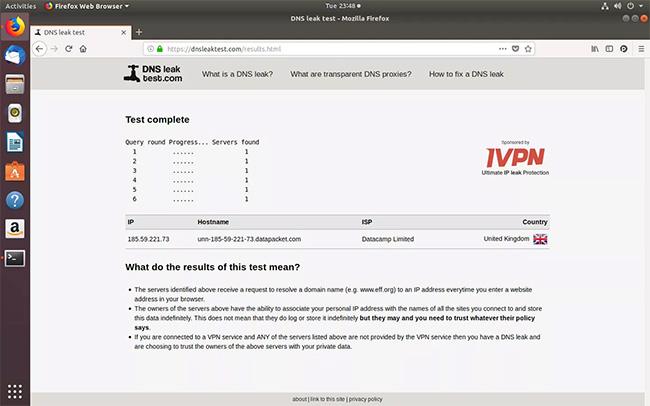

2. Nettstedet vil prøve flere forespørsler for å få informasjon om tilkoblingen. Etter hver forespørsel viser den antall DNS-servere den kan overvåke.

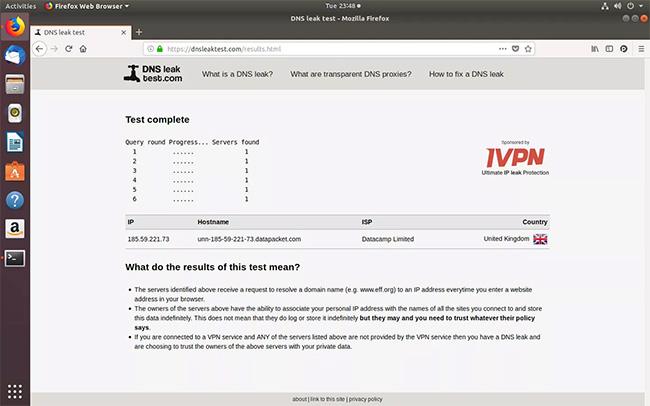

3. Når kontrollen er fullført, vil verktøyet liste alle serverne det fant sammen med deres IP-adresser og eiere. Du vil bare se servere fra VPN-verten din oppført. Hvis du ser mange forskjellige IP-er, er det vanligvis et tegn på at DNS-tilkoblingen lekker.

Verktøyet vil liste opp alle serverne det finner sammen med deres IP-adresser og eiere

Viktig merknad : VPN-leverandører leier ofte serverplass fra andre verter, så navnene stemmer kanskje ikke. Vær heller oppmerksom på IP-adressen. De bør samsvare med eller i det minste være lik din eksterne IP.

4. Hvis du har oppdaget at du har en DNS-lekkasje, kan du alltid prøve en ny konfigurasjon, deretter gå tilbake til dnsleaktest.com og utføre så mange tester som er nødvendig for å fikse problemet.

Se etter DNS-lekkasjer ved hjelp av Torrent

Et annet tilfelle hvor IP kan lekke (dette er også et av tilfellene der du vil at det skal lekke minst): Torrent . Fordi Torrents oppfører seg annerledes enn vanlig nettrafikk, kan du ikke teste tilkoblingen til dem nøyaktig på samme måte. I stedet trenger du et annet verktøy for å sjekke din Torrent IP.

ipMagnet (http://ipmagnet.services.cbcdn.com/) lar deg bruke en magnetlenke for å finne ut hvilken IP-adresse torrentklienten viser til verden.

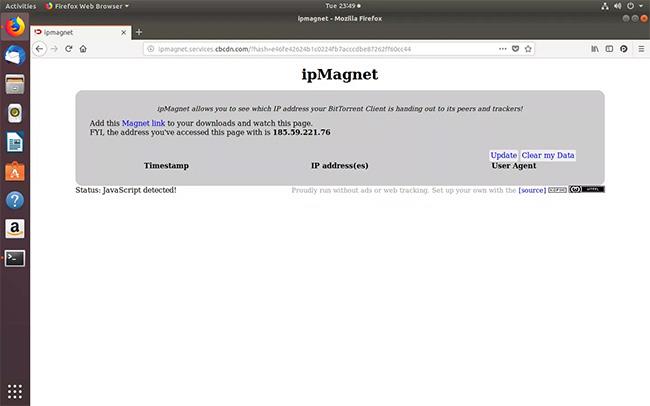

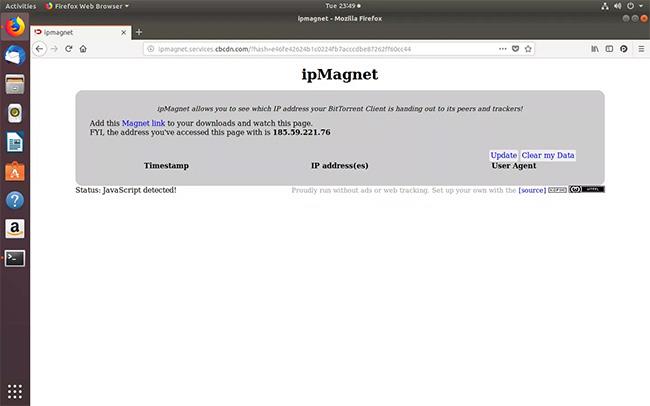

1. Åpne en nettleser og få tilgang til ipMagnet. Verktøyet er ganske enkelt, men har alt du trenger for å teste tilkoblingen.

Åpne en nettleser og gå til ipMagnet

2. Først vil du legge merke til din offentlige IP-adresse . Det må være VPN-ens IP. Velg koblingen " Magnetlink " på siden og motta en unik magnetlenke for å teste.

Merk : Det er best å høyreklikke på den og kopiere plasseringen uten å få tilgang til den.

3. Åpne torrentklienten du ønsker og legg til magnetlenken som en ny torrent. Klienten din begynner å laste ned fra lenken.

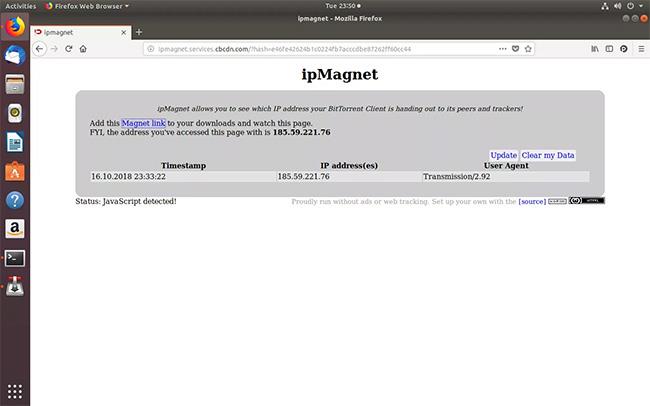

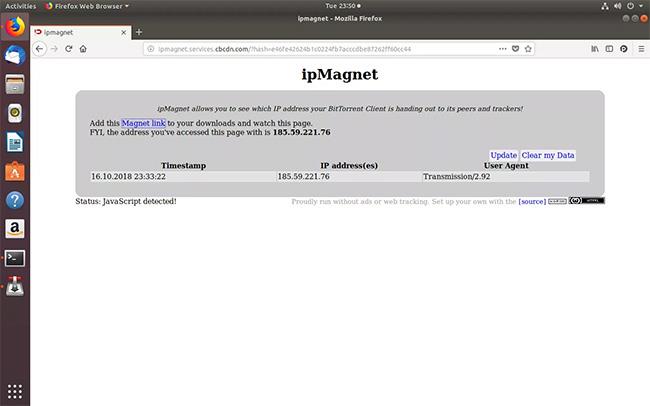

4. I mellomtiden vender du oppmerksomheten tilbake til nettleseren. IPMagnet-siden vil begynne å liste data fra tilkoblingen. Hvis ikke, velg Oppdater for å tvinge den til å gjøre det.

IPMagnet-siden vil begynne å liste data fra tilkoblingen

5. IP-adressen du ser oppført i ipMagnets tabell skal være VPN-adressen din. Hvis ikke, har du et lekkasjeproblem.

Hva kan du gjøre for å forhindre DNS-lekkasjer?

Det er to hovedtrinn du kan ta for å forhindre DNS-lekkasjer. Det første og mest åpenbare er å sørge for at konfigurasjonen din er riktig. Dette er ikke alltid i dine hender og avhenger av hvordan du er tilkoblet, men gjør det du kan.

Uansett hvilken metode du velger, bør du alltid ta forholdsregler for å sikre at VPN-tilkoblingen din ikke lekker DNS-informasjon. Det er viktig at du sjekker og unngår DNS-lekkasjer, da de kan ødelegge alt du prøver å oppnå ved å bruke en VPN .

Bruk VPN-klienter

Hvis du bruker en klient fra VPN-tjenesten din, sørg for at du alltid har den nyeste versjonen. Hold øye med eventuelle alternativer du har, og sørg for at de samsvarer med serveren din og ikke har noen merkbare feil. Noen klienter kan til og med ha eksplisitte DNS-alternativer.

Bruk VPN-klienter

Bruk tilpasset konfigurasjon

For de som konfigurerer sine egne klienter, kan du søke og sikre at innstillingene dine samsvarer med serveren. Prøv også å laste ned nye konfigurasjonsfiler fra VPN-leverandøren din regelmessig for å forhindre at alternativene blir utdaterte og unøyaktige. Mac- og Linux-brukere kan også programmere OpenVPN og endre det slik at systemets DNS bare bruker VPN og går tilbake når du kobler fra. Noen Linux-distribusjoner gir disse skriptene.

VPN kill switch

Det er et annet alternativ hvis du mener alvor med å forhindre VPN-lekkasjer. Du kan bruke en VPN-kill-bryter for å slå av Internett-tilgangen din helt når du ikke er koblet til en VPN. Noe klientprogramvare inkluderer en kill-switch. Sjekk klientinnstillingene dine for å se om du har noen installert. Hver innstilling er vanligvis like enkel som å merke av i en tilsvarende boks.

Brannmurer kan også fungere som VPN-kill-svitsjer. Brannmurer kan settes opp for å forhindre alle tilkoblinger utenfor VPN og lokalnettverk. Brannmuralternativet er ikke for alle og er ikke alltid det enkleste alternativet, men det kan være det mest pålitelige.