Det er mange interessante og spennende gadgets i tingenes internett (IoT) , men mange av disse alternativene har ikke riktige sikkerhetsinnstillinger. Dette skaper et problem kalt shadow IoT, der brukere utilsiktet kan tillate hackere inn i bedriftsnettverk.

La oss utforske hva skygge-IoT er og hvordan du ved et uhell kan bli fanget opp i dette problemet.

Hva er Shadow IoT?

Shadow IoT kan høres ut som en ulovlig markedsplass for smarthusenheter, men virkeligheten er enda skumlere. Det er når brukere setter enheter på bedriftens nettverk uten å fortelle noen om det.

Shadow IT er når brukere setter enheter på forretningsnettverket uten å fortelle noen om det

En bedrift trenger å vite hva som kobles til nettverket. Bedrifter må beskytte sine eiendeler mot sikkerhetsbrudd, så de må overvåke nøye hva som er koblet til for å hindre hackere i å komme inn.

I løpet av det siste tiåret eller to var dette enkelt. Bedriftsnettverket har bare arbeidsstasjoner rundt på kontoret, så det er ingen grunn til å bekymre deg for eksterne enheter som tas inn.

I dag vil imidlertid ansatte ofte ta med sine egne enheter til kontoret og koble dem til bedriftsnettverket. Disse enhetene inkluderer smarttelefoner, personlige bærbare datamaskiner, treningsarmbånd og til og med håndholdte spillkonsoller i pauser.

Nå har nettverksadministratorer et større problem å møte. Folk kan ta inn eksterne enheter og koble dem til nettverket uten administratorens viten. Dette åpner for at angrep kan finne sted fra ukjente kilder.

Hvor ille er skygge-IT-problemet?

Selvfølgelig oppstår denne trusselen bare hvis den ansatte faktisk tar med enheten på jobb. Hvis ingen gjør dette, vil shadow IoT-problemet automatisk bli løst. Så hvor mange enheter kobles til nettverket i hemmelighet uten at administratoren vet det?

For å svare på dette spørsmålet, la oss se på Infoblox sin rapport, What's Lurking in the Shadows 2020 . Denne rapporten har som mål å finne ut hvor mange skygge-IoT-enheter som er på et selskaps nettverk, og hvilke land som har det største antallet.

Rapporten ber selskaper i forskjellige land om å finne skygge-IoT-enheter på nettverkene deres. I gjennomsnitt fant 20 % av disse selskapene ingenting, 46 % fant mellom 1 og 20 ukjente enheter, og 29 % fant mellom 21 og 50 enheter. Et lite antall bedrifter fant over 50 enheter som brukte nettverket deres uten at de visste det.

Hvorfor er shadow IoT en bekymring?

Så hvorfor er det en dårlig ting for ansatte å ta med sine egne enheter på jobb? Hvorfor forårsaker det problemer å ha "skjulte" enheter på nettverket?

Dårlig bygde IoT-enheter vil ha mange sikkerhetssårbarheter som lett kan utnyttes

Hovedproblemet er at det ikke er noen garanti for at disse skjulte enhetene er riktig sikret. Dårlig bygde IoT-enheter vil ha mange sikkerhetssårbarheter som lett kan utnyttes. Som et resultat, hvis et virus har kommet inn i en av disse enhetene, kan det spre seg mens det er koblet til nettverket.

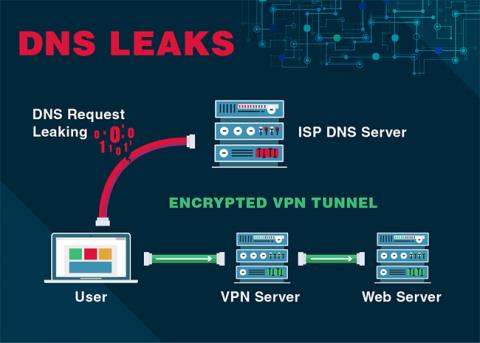

Ikke bare det, disse enhetene holder ofte tilkoblingen åpen i tilfelle en bruker eller tjeneste ønsker å få tilgang til den. Og dette er hva hackere ofte ønsker seg.

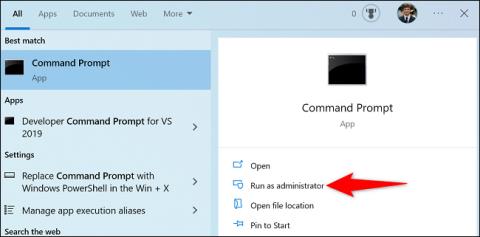

Når en ansatt kobler en utnyttbar enhet til bedriftsnettverket, skaper det et inngangspunkt for hackere. Hackere skanner alltid Internett for åpne porter, og hvis de finner en ansatts usikrede enhet, kan de prøve å bryte seg inn i den.

Hvis en hacker finner en måte å infiltrere en ansatts enhet på, kan de bruke den som et springbrett for å starte angrep på selskapets interne nettverk. Hvis dette lykkes, vil hackere ha gunstige betingelser for å distribuere løsepengevare , få tilgang til informasjon som må begrenses eller forårsake skade.

Hvilke IoT-enheter er trygge å bruke?

Det store problemet med IoT-enheter er at ingen av dem er virkelig ufarlige for nettverket. Akkurat som hackere har bevist over tid, hvis en enhet kan koble seg til Internett, vil den sannsynligvis bli hacket, uansett hvor enkel enheten er.

For eksempel er det lett å forestille seg hva en hacker kan gjøre med et hjemmeovervåkingskamerasystem. En enkel enhet som en smart lyspære må imidlertid være trygg. Tross alt, hva kan hackere gjøre med smarte lyspærer?

Det viser seg at hackere kan gjøre stort sett alt. En fersk studie fant at Philips Hue-pærer kunne brukes til å starte et angrep på et hjemmenettverk. Dette hacket beviste at en IoT-enhet ikke er virkelig "immun" mot angrep. Hackere blir skumlere og skumlere! Dette er heller ikke første gang hackere har utnyttet en IoT-enhet som er «for enkel å hacke».

Hva kan du gjøre for å bekjempe skygge-IoT?

Den beste måten å adressere skygge-IoT på er å ikke følge IoT-mani.

Den beste måten å adressere skygge-IoT på er å ikke følge IoT-mani

Mens en Internett-tilkoblet brødrister høres ny og spennende ut, skaper den enda et inngangspunkt for hackere å angripe nettverket ditt. Så det er best å holde seg til "murstein"-enheter. Det vil være vanskeligere for hackere å jailbreake en enhet hvis den ikke er online!

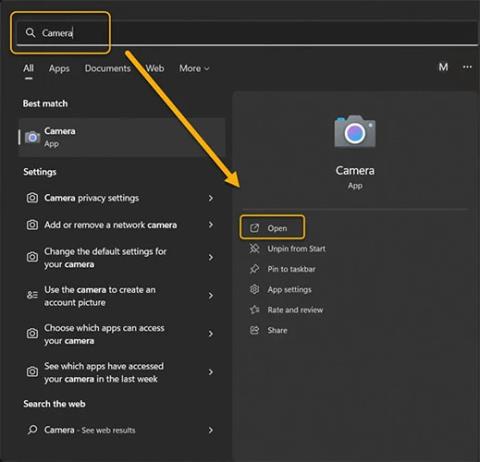

Hvis du ikke kan leve uten en IoT-enhet, kan du bruke den med mobildata. Hvis enheten kan koble til mobildata, gjør du telefonen om til en hotspot og kobler enheten til den. Ved å flytte enheter fra bedriftens nettverk, er sikkerhetstrusselen borte.

Når du kommer hjem, bruk et eget nettverk for IoT-enheter, hold separate PC-er og telefoner på hovednettverket. Hvis du gjør det, vil hjemmeenhetene dine være trygge på hovednettverket (IoT-hackere kan ikke berøre dem). Det kan hende du ikke trenger å kjøpe en ny ruter; bare opprett et gjestenettverk på ditt eksisterende nettverk og koble IoT-enhetene dine til det.

Hvis du er bedriftseier, bør du vurdere å bruke et annet nettverk for de ansattes telefoner og verktøy. Hvis du gjør dette, kan hackere som kommer inn i ansattes enheter ikke få tilgang til hovednettverket der sensitive data befinner seg.