Kas yra galutinis taškas?

Mūsų informacinių technologijų sistema vis labiau tobulėja, internetas turi vis didesnį perdavimo greitį , o informacinių technologijų įrenginiai taip pat tampa vis įvairesni, tačiau kiekviena plėtra turi dvi puses. Šiuolaikinių informacinių technologijų pasaulis duoda daug naudos, bet taip pat yra palankios sąlygos blogiukams pasinaudoti ir vykdyti neteisėtus veiksmus. Kuriame galutinio taško saugumo sprendimas, t. y. saugos apsaugos priemonių integravimas į informacinių technologijų įrenginius kiekviename paskirstytame taške, gali būti efektyvus prevencinis sprendimas. Labiausiai paplitę galinių įrenginių įrenginiai yra kompiuteriai (serveriai, staliniai kompiuteriai, nešiojamieji kompiuteriai), mobilieji įrenginiai, saugojimo įrenginiai, įskaitant USB, „ Bluetooth“ įrenginiai , kodų skaitytuvai, pardavimas….

Kas yra galutinio taško saugumas?

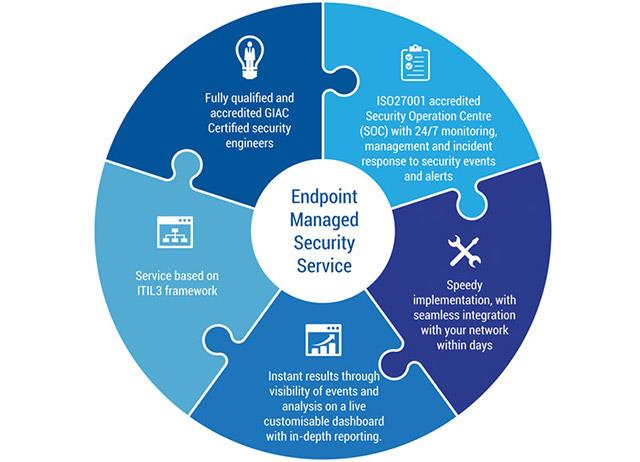

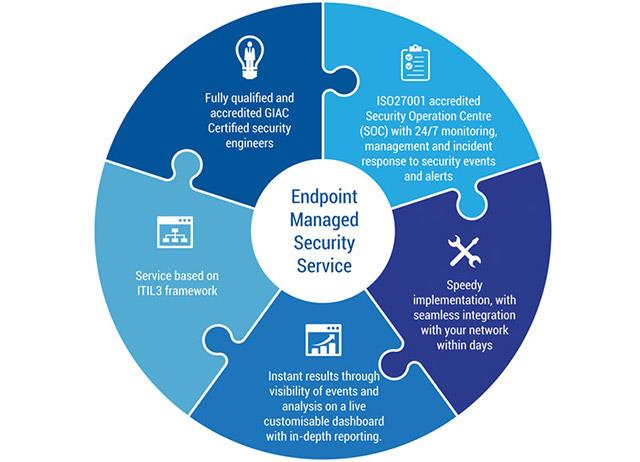

Endpoint security arba Endpoint protection, apytiksliai išvertus kaip galinio taško sauga arba galutinio taško sauga, yra terminas, reiškiantis technologiją, kuri apsaugo kompiuterių tinklus, nuotoliniu būdu prijungtus prie vartotojo įrenginių. Naudojant nešiojamuosius kompiuterius , planšetinius kompiuterius, mobiliuosius telefonus ir kitus belaidžius įrenginius, prijungtus prie įmonės tinklų, atsiranda pažeidžiamumų ir saugumo grėsmių. Galinio įrenginio sauga stengiasi užtikrinti, kad tokie įrenginiai būtų tam tikru mastu saugūs pagal reikalavimus ir standartus. Tai apima stebėjimo būseną, programinę įrangą ir operacijas. Galinio taško apsaugos programinė įranga bus įdiegta visuose tinklo serveriuose ir visuose galinio taško įrenginiuose.

Atitinkamai daugėjant mobiliųjų įrenginių, tokių kaip nešiojamieji kompiuteriai, išmanieji telefonai, planšetiniai kompiuteriai..., smarkiai išaugo pamestų ar pavogtų įrenginių skaičius. Dėl šių incidentų organizacijos ir asmenys gali prarasti neskelbtinus duomenis, ypač įmonėse, kurios leidžia savo darbuotojams į verslo tinklą įtraukti minėtus mobiliuosius įrenginius.

Kad išspręstų šią problemą, įmonės privalo užtikrinti įmonių duomenų saugumo priemones tiesiog savo darbuotojų mobiliuosiuose įrenginiuose taip, kad net ir patekus į netinkamas rankas, Duomenys būtų apsaugoti. Šis verslo galinių taškų apsaugos procesas vadinamas galinių taškų sauga.

Galinio taško saugos valdymo sistema yra programinės įrangos metodas, padedantis identifikuoti ir valdyti vartotojų kompiuterius, kad jie būtų pasiekti įmonės tinkle. Tai reiškia, kad „Wiki.SpaceDesktop“ apriboja prieigą prie tam tikrų svetainių, kad vartotojai galėtų palaikyti ir laikytis organizacijos politikos ir standartų. Komponentai, susiję su galutinio taško saugumo valdymo sistemų organizavimu, yra VPN kompiuteris , operacinė sistema ir moderni antivirusinė programinė įranga. Skaičiavimo įrenginiams, kurie neatitinka organizacijos politikos, turėtų būti suteikta tik ribota prieiga prie virtualaus LAN . Tai taip pat padeda įmonėms sėkmingai užkirsti kelią bet kokiam netinkamam darbuotojų, kuriems jie pateikė duomenis, piktnaudžiavimu duomenimis. Pavyzdžiui: nepatenkintas darbuotojas bando pridaryti problemų verslui arba kažkas, galintis būti darbuotojo draugas, bando neteisėtai panaudoti įrenginyje esančius verslo duomenis.

Galinio taško saugumas dažnai painiojamas su daugeliu kitų tinklo saugos įrankių, tokių kaip antivirusinė, ugniasienė ir net tinklo sauga .

Kodėl tai vadinama galutinio taško sauga?

Kaip matote, bet koks įrenginys, galintis prisijungti prie tinklo, gali kelti didelį pavojų saugumui. Ir kadangi šie įrenginiai yra už įmonės ugniasienės sistemos ribų, jie vadinami galutiniais taškais. Reiškia tos tinklo sistemos galinį tašką.

Kaip nurodyta pirmajame skyriuje, galiniai taškai gali būti bet koks mobilusis įrenginys, nuo šiandieninių nešiojamųjų kompiuterių iki planšetinių kompiuterių, jei jie gali būti prijungti prie tinklo, o jūsų strategija, naudojama šių galinių įrenginių apsaugai, vadinama galinio taško sauga.

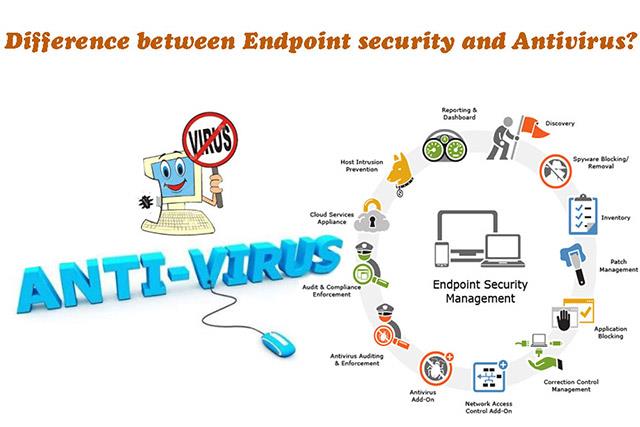

Galinio taško saugumas nėra tas pats, kas antivirusinė

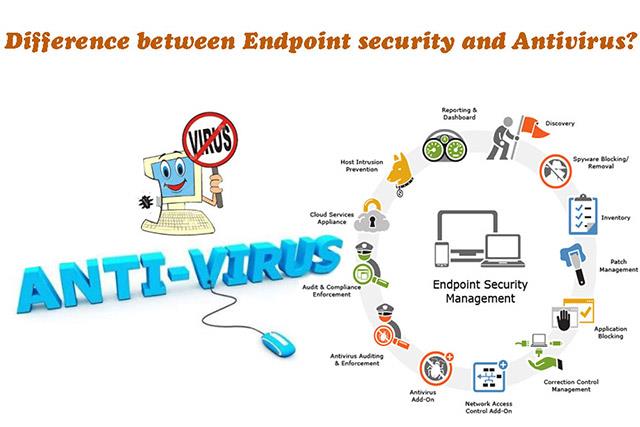

Nors galutinio taško saugos sprendimų tikslas yra tas pats, t. y. užtikrinti įrenginio saugumą, galutinio taško saugos ir antivirusinės programinės įrangos skirtumai yra dideli . Antivirusinė programa yra labiau skirta apsaugoti asmeninius kompiuterius (vieną ar daugiau, atsižvelgiant į diegiamos antivirusinės programinės įrangos tipą), o galutinio taško saugumui „rūpi“ visi susiję galiniai taškai.

Antivirusinė programa yra vienas iš galinio taško saugumo komponentų. Tuo tarpu galutinio taško sauga yra platesnė sąvoka, apimanti ne tik antivirusinę, bet ir daugybę saugos įrankių (pvz., ugniasienių, HIPS sistemų, baltojo sąrašo įrankių, pataisų ir registravimo įrankių... ), skirtų apsaugoti įvairius jūsų galutinius taškus (ir patį verslą). nuo įvairių rūšių saugumo grėsmių. Tai taip pat dalykai, kurių dažnai nėra antivirusinėje programinėje įrangoje.

Tiksliau, galutinio taško sauga naudoja serverio / kliento modelį, kad apsaugotų įvairius verslo galinius taškus. Serveris turės saugos programos pagrindinį įrašą, o klientų (galinių įrenginių) viduje bus įdiegti „agentai“. Šie agentai susisieks ir pateiks serveriui atitinkamų įrenginių veiklą ir būseną, pvz., įrenginio būklę, vartotojo autentifikavimą / autorizaciją... ir taip padės apsaugoti įrenginius.

Tuo tarpu antivirusinė programinė įranga dažniausiai yra tik viena programa, atsakinga už virusų, kenkėjiškų programų, reklaminių programų, šnipinėjimo programų nuskaitymą, aptikimą ir pašalinimą... Paprasčiau tariant, antivirusinė yra įrankis, tinkantis apsaugoti jūsų namų tinklą ir galinio taško saugumą, tinkantis apsaugoti verslą, kuris yra daug didesnis ir sudėtingesnis valdymas. Taip pat galima sakyti, kad antivirusinė programinė įranga yra paprastos galinio taško saugumo formos.

Skirtumas tarp galinio taško saugumo ir tinklo saugumo

Atsižvelgiant į tai, galinių taškų saugumas yra skirtas apsaugoti įmonės galinius taškus (mobiliuosius įrenginius, tokius kaip nešiojamieji kompiuteriai, išmanieji telefonai ir kt.), ir, žinoma, įmonė taip pat apsisaugos nuo šių terminalų keliamų pavojų. Kibernetinis saugumas daugiausia dėmesio skiria saugumo priemonių įgyvendinimui, siekiant apsaugoti visą tinklą (visą IT infrastruktūrą) nuo įvairių saugumo grėsmių.

Pagrindinis skirtumas tarp galinio taško saugumo ir tinklo saugumo yra tas, kad galinio taško saugumas yra skirtas galutinio taško apsaugai, o tinklo saugumui daugiausia dėmesio skiriama tinklo apsaugai. Abi saugumo rūšys yra labai svarbios. Geriausia pradėti nuo galutinio taško apsaugos sistemos, o tada tinklo apsaugos sistemos kūrimo. Paprasčiau tariant, jūsų tinklas bus saugus tik tuo atveju, jei jūsų galutiniai taškai bus tvirtai apsaugoti iš anksto. Turėtumėte tai atsiminti prieš pradėdami ieškoti tinklo ir galinių taškų saugos produktų.

Skirtumas tarp galutinio taško saugumo ir ugniasienės

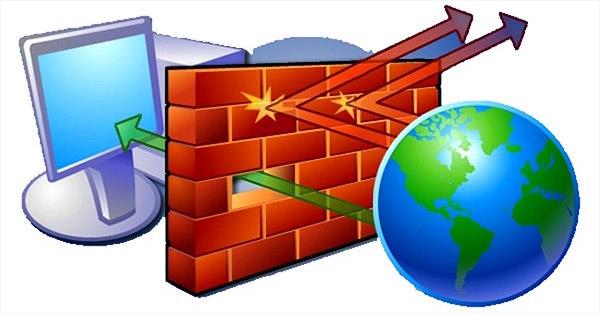

Užkarda bus atsakinga už srauto, patenkančio į tinklą ir iš jo, filtravimą pagal „saugos taisyklių rinkinį“, pavyzdžiui, apriboti srautą, patenkantį į tinklą iš aptarnavimo vietos. konkretūs galimi pavojai. Nors galutinio taško saugumas yra susijęs ne tik su tinklo filtravimu, bet ir atlieka daugybę kitų užduočių, tokių kaip pataisymas, registravimas ir stebėjimas... kad apsaugotų galinių taškų įrenginius.

Tiek antivirusinė, tiek ugniasienė yra svarbūs galinio taško saugumo elementai. Jų tikslas išlieka tas pats, nors taikomas modelis (kliento/serverio modelis) ir jų saugomų kompiuterių skaičius skiriasi, o galutinio taško saugumo modelyje dirbant su Kiti saugos įrankiai taps daug efektyvesni.

Galinio taško saugumas taip pat yra įvairių formų

Priklausomai nuo vartotojų ir verslo kriterijų, mes taip pat turime daug skirtingų galinių taškų saugos formų. Apskritai galutinio taško saugumo sprendimus galima suskirstyti į dvi skirtingas kategorijas. Vienas skirtas vartotojams, kitas – įmonėms. Didžiausias skirtumas tarp šių dviejų tipų yra tas, kad vartotojams nebus centralizuoto valdymo ir administravimo, o verslui centralizuotas valdymas yra būtinas. Administravimo centras (arba serveris) supaprastins konfigūracijas arba įdiegs galutinio taško saugos programinę įrangą atskiruose galutiniuose taškuose, tada registruos našumą ir kitus įspėjimus, siunčiamus į centrinį administravimo serverį įvertinimui ir analizei.

Ką paprastai sudaro šie visapusiški saugos sprendimai?

Nors galutinio taško saugumo programoms nėra jokių apribojimų, o programų sąrašas ateityje plėsis, bet kuriai programai yra keletas pagrindinių programų.

Kai kurios iš šių programų apima ugniasienes, antivirusinius įrankius, interneto saugos įrankius, mobiliųjų įrenginių valdymo įrankius, šifravimą, įsibrovimo aptikimo įrankius, mobiliuosius saugos sprendimus...

Šiuolaikinė ir tradicinė galinių taškų sauga

Išsakyti tikrus skirtumus tarp šiuolaikinės ir tradicinės galinių taškų saugumo yra gana sudėtinga, nes ji nuolat kinta. Nors įmonės dažnai labai nenoriai ir bijo keistis, net kai tie pokyčiai jiems naudingi. Tačiau galutinio taško saugumas yra sritis, kurioje verslui neliks kito pasirinkimo, kaip tik taikyti moderniausias galinių taškų saugumo priemones. Kadangi galutinio taško saugumas yra daugiau nei tik kovos su kenkėjiškomis programomis įrankis, jis gali labai padėti apsaugoti įmonių tinklus nuo besivystančių saugumo grėsmių. Keiskite kiekvieną dieną.

„Windows 10“ ir galinio taško sauga

Nors teigiama, kad „Windows 10“ yra saugiausia „Windows“ operacinė sistema, joje vis tiek yra tam tikrų saugos trūkumų. Saugumo ekspertai įrodė, kad „Windows“ integruotos saugos funkcijos, tokios kaip „Windows Defender“, ugniasienė..., taip pat palaipsniui tampa neveiksmingos šiandieninėje sudėtingoje ir nuolat kintančioje saugumo situacijoje. Todėl įmonėms, naudojančioms operacinę sistemą „Windows 10“, vis tiek reikės galinio taško saugumo, kad būtų apsaugoti įvairūs prie tinklo prijungti galiniai įrenginiai ir pats tinklas.

„Windows“ integruotų apsaugos sistemų niekada nepakaks. Nes šiandienos saugumo atakų metodai yra per įvairūs ir per greitai keičiasi. Tai reiškia, kad nebegyvename pasaulyje, kuriame el. pašto priedai arba atsisiuntimai iš interneto yra vieninteliai kenkėjiškų programų užkrėtimo šaltiniai. Paprasčiau tariant, jūsų „Windows“ operacinei sistemai reikia papildomų apsaugos sluoksnių „Windows“ antivirusinės programos ar daugiau, jei įmanoma, atsižvelgiant į jūsų poreikius.

Turėdami tai omenyje, pažvelkime į būdus, kuriais galite apsaugoti „Windows“ operacinę sistemą nuo įvairių saugumo grėsmių:

- Atnaujinkite savo Windows operacinę sistemą naudodami naujausią versiją: šiandien tai yra Windows 10, bet rytoj bus nauja versija. Kad ir kokia būtų priežastis, įsitikinkite, kad jūsų kompiuteris visada atnaujinamas į naujausią versiją. Tai turbūt viena iš paprasčiausių priemonių, kurių galite imtis be papildomos antivirusinės programinės įrangos įdiegimo, nes dažniausiai naujausias atnaujinimas padės apsaugoti vartotojus nuo visų virusų Aptiktos saugumo spragos.

- Įsitikinkite, kad kitos programos yra visiškai atnaujintos: Vienas iš svarbių kompiuterio sistemos komponentų yra programos. Įsitikinkite, kad visos jūsų sistemos programos yra atnaujintos ir jose yra naujausios saugos pataisos, nes žinoma, kad įsilaužėliai dažnai bando išnaudoti programinės įrangos pažeidžiamumą. Populiariausius, tokius kaip Java, Adobe Flash, Adobe Acrobat... ir tada įsiskverbia į jūsų sistema.

- Naudokite aktyvius saugumo sprendimus: Deja, vien tradicinės antivirusinės programinės įrangos šiandienoje nepakaks, ypač kai kovojate su šiuolaikinėmis kenkėjiškomis programomis, naudojant Metodai yra daug sudėtingesni nei anksčiau. Todėl, norint išspręsti nuolat kintančias kibernetinio saugumo grėsmes, vartotojams reikės aktyvių saugumo sprendimų, tokių kaip interneto saugumas (namų mastu) ir galutinio taško saugumas (įmonei).

- Vietoj „Microsoft“ paskyros naudokite vietinę paskyrą: jei naudojate „Windows 10“, geriau nenaudoti „Microsoft“ paskyrų ir pasirinkti vietinę paskyrą, nes „Microsoft“ paskyros naudojimas reiškia, kad dalį savo asmeninės informacijos įdėjote į debesį. , ir tai nėra geras būdas apsisaugoti. Norėdami pasirinkti vietinę paskyrą, eikite į Nustatymai > Paskyros > Jūsų informacija ir pasirinkite „Prisijungti naudojant vietinę paskyrą“.

- Įsitikinkite, kad vartotojo abonemento valdymas visada įjungtas: UAC (vartotojo abonemento valdymas) yra „Windows“ saugos priemonė, pirmiausia atsakinga už neteisėtų operacinės sistemos pakeitimų (praduotų), inicijuotų programų, vartotojų, virusų ar kitų kenkėjiškų programų formų, prevenciją. UAC užtikrins, kad pakeitimai bus taikomi operacinei sistemai tik gavus sistemos administratoriaus patvirtinimą. Todėl visada įjunkite šią funkciją.

- Atlikite įprastas veiklas po išsaugojimo: visada būkite pasirengę „blogiausiam“ scenarijui, kai kalbama apie saugumo grėsmes, o tai reiškia visišką sistemos kontrolės praradimą. Todėl reguliariai kurkite savo sistemos atsargines kopijas (tiek prisijungus, tiek neprisijungus), kad nebūtų prarasti visi duomenys, jei jūsų kompiuteris būtų stipriai paveiktas grėsmių, saugumo ar susidurtų su nepataisomomis aparatinės įrangos problemomis.

- Reguliariai atnaujinkite naršyklę: Naršyklė yra tai, ką naudojame norėdami pasiekti internetą. Todėl saugumo skylės naršyklėje taip pat reiškia, kad kelias saugumo grėsmėms „įeiti“ į jūsų sistemą taip pat tampa atviresnis. Todėl, kaip ir operacinėje sistemoje bei kitose programose, visada atnaujinkite savo interneto naršyklę į naujausias versijas. Kitos saugumo priemonės, kurių galite imtis dėl savo naršyklės: 1) Pasirinkite privataus naršymo režimą, kad nebūtų saugoma slapta informacija. 2) Neleiskite arba blokuokite iššokančiuosius langus. 3) Sukonfigūruokite žiniatinklio naršyklės saugos nustatymus, kad pagerintumėte saugumą...

- Vietos stebėjimo išjungimas: jei naudojate „Windows 10“ ar bet kurią kitą versiją, kurioje yra vietos stebėjimas, geriausia jį išjungti arba naudoti tik tada, kai būtina. Pavyzdžiui, jei norite sužinoti informacijos apie orus, kur gyvenate, ar įvairias netoliese esančias parduotuves… Norėdami išjungti vietos stebėjimą, eikite į Privatumas > Vieta, spustelėkite mygtuką Keisti ir perkelkite juostos skaidrę iš Įjungta į Išjungta.

- Naudokitės internetu išmintingiau: visos čia išvardytos saugumo priemonės bus nenaudingos, jei nebūsite atsargūs dirbdami internete. Todėl įsitikinkite, kad nespustelėjote pavojingų paieškos nuorodų, neatsisiųsite kenkėjiškų priedų iš nežinomų el. laiškų arba iš nepatikimų svetainių ir nesilankykite įtartinose svetainėse...

„Windows“ operacinė sistema tikriausiai yra viena geriausių operacinių sistemų šiandien, ir tai taip pat yra priežastis, kodėl ji tapo labai populiari ir plačiai naudojama visame pasaulyje, nors vis dar kelia tam tikrą grėsmę saugumui. Tiesą sakant, jokia operacinė sistema nėra visiškai saugi, problema yra tik įsitikinimas, kad galite įgyti reikiamų žinių apie saugą ir produktų naudojimą, tinkamus saugos produktus ir geriausios saugos praktikos laikymąsi. Atlikę šiuos veiksmus užtikrinsite, kad „Windows“ operacinė sistema visada bus saugi, kad ir kokia būtų situacija.

Tikimės, kad galėsite sukurti puikią apsaugos sistemą sau!

Žiūrėti daugiau: