Ismerje meg az Adversary-in-the-Middle adathalász támadási módszert

Az adathalászatnak is számos formája van, amelyek közül az egyik a középső ellenfél adathalász támadása.

Az adathalászatnak is számos formája van, amelyek közül az egyik a középső ellenfél adathalász támadása.

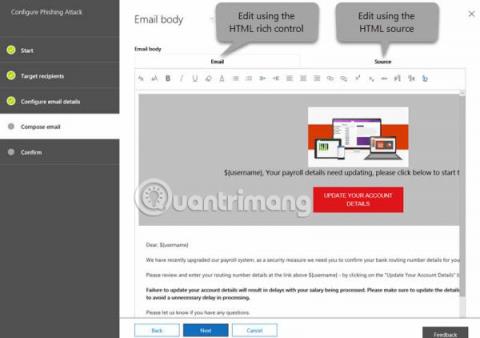

Az Office 365 Attack Simulator segítségével betaníthatja alkalmazottait az ilyen támadások azonosítására. Ez a cikk számos módszert mutat be az adathalász támadások szimulálására.