A Keyloggerek rendkívül veszélyes programok, amelyeket a hackerek bármely felhasználó rendszerére telepítenek, hogy jelszavakat, hitelkártyaadatokat stb. lopjanak el. A Keyloggerek tárolják a felhasználók által használt összes billentyűleütést, interakcióba lépnek a számítógépen, és fontos felhasználói információkat látnak el a hackerek számára.

A billentyűnaplózók mindegyik típusa veszélyes, mert rögzíteni tudják a billentyűleütéseit, nyomon követhetik az összes tevékenységét, és rögzíthetik a megnyitott webhelyeket.

Ha olyan számítógépet használ, amelyre telepítve van a Keylogger, az azt jelenti, hogy fontos adatai könnyen ellophatók. Ezért a legjobb módja annak ellenőrzése, hogy a számítógépen telepítve van-e Keylogger. Az alábbi cikkben a Wiki.SpaceDesktop elvezeti Önt, hogyan találhatja meg és hogyan távolíthatja el teljesen a keyloggereket a rendszeren.

Ha nem sokat tud a billentyűnaplózókról, ne hagyja ki ezt a cikket: Tudjon meg többet a billentyűnaplózókról

Hogyan találhat meg és törölhet billentyűzetnaplókat a számítógépén

Mik a keylogger támadás jelei?

Számos jel utal arra, hogy Keylogger támadja meg a rendszert. Íme a leggyakoribb jelek:

- Észreveheti, hogy számítógépe szokatlanul lassú vagy instabil. Ez gyakran a háttérben futó rosszindulatú programok jele.

- Azt is tapasztalhatja, hogy a billentyűzet rossz karaktereket ír be, vagy a billentyűk nem működnek megfelelően.

- Egy másik jel, ha olyan furcsa szoftvert észlel az eszközén, amelyről nem emlékszik a letöltésre.

- Az is előfordulhat, hogy gyanús előugró ablakok jelennek meg a képernyőn anélkül, hogy észrevenné.

- Észreveheti, hogy online fiókjaihoz az Ön tudta nélkül hozzáfértek, ami egy keylogger vagy más kompromisszum jele lehet.

Hogyan lehet felismerni a Keyloggereket

1. Keresse meg és távolítsa el a Keyloggert a Feladatkezelővel

Használja a Feladatkezelőt annak megállapítására, hogy a Keylogger telepítve van-e a rendszerén. Ez nagyon egyszerű, csak kövesse az alábbi lépéseket:

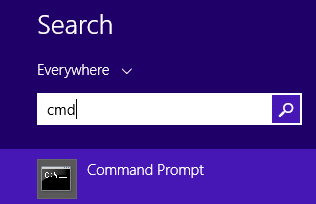

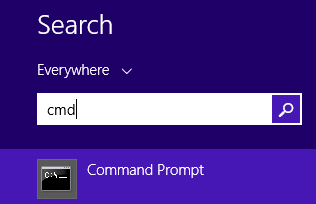

Először nyissa meg a Parancssort úgy, hogy a Start menü Keresés mezőjébe írja be a cmd parancsot , majd kattintson a Parancssor parancsra a keresési eredménylistában.

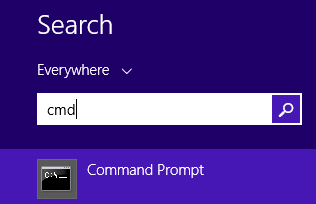

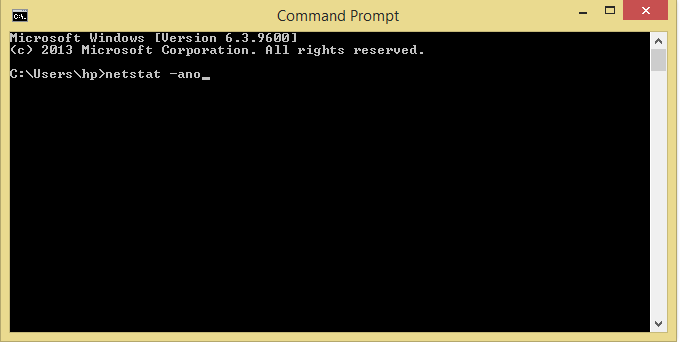

Ezután a Parancssor ablakban írja be az alábbi parancsot, és nyomja meg az Enter billentyűt:

netstat –ano

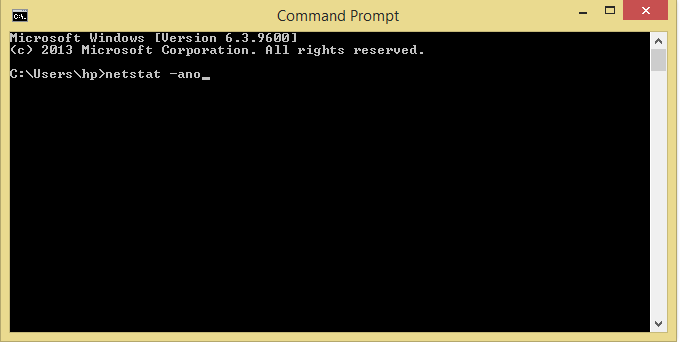

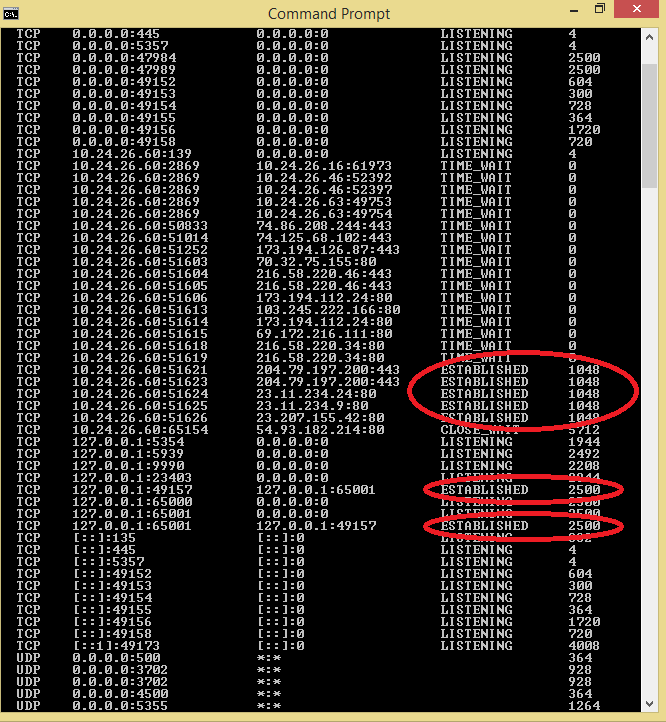

Most a Parancssor ablak jelenik meg az alábbiak szerint:

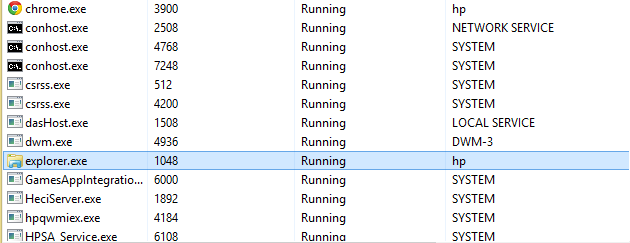

A kapott adatok 5 oszlopban jelennek meg. Csak azokra a sorokra kell figyelni, amelyeknek értéke Established .

A fenti ábrán 2 PID látható Established értékre állítva, az első érték 1048, a második érték pedig 2500.

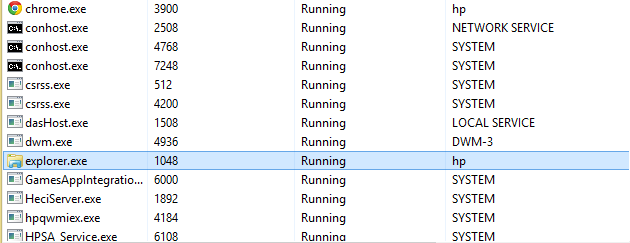

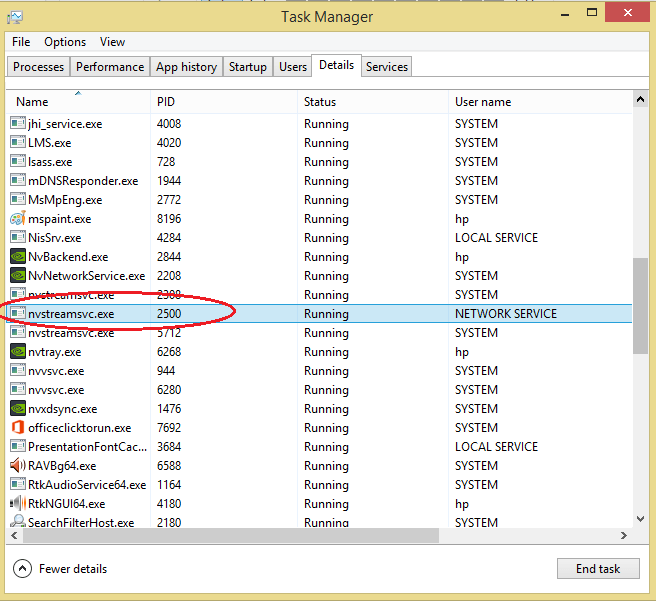

Ezután nyissa meg a Feladatkezelőt, és nyissa meg a Részletek lapot .

Most már jól látható, hogy az explorer.exe azonosítója 1048. Ez azonban egy fontos rendszerszolgáltatás, így megerősíthető, hogy ez egy biztonságos program, nem pedig egy keylogger.

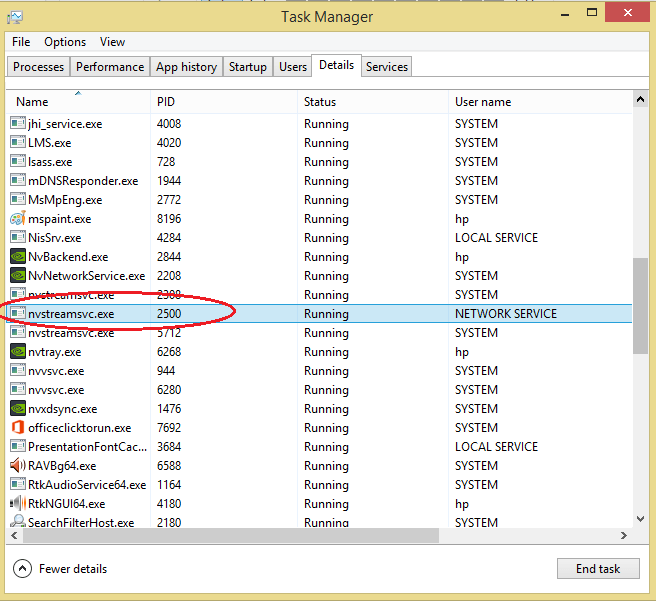

Ezután térjen vissza ismét a Feladatkezelő ablakba, és keresse meg a folyamatot a 2500-as PID-vel.

Látni fogja az nvstreamsvc.exe fájlt 2500-as azonosítóval. A kutatás után azonban az nvstreamsvc.exe az nvidia által a grafikus kártyával együtt telepített program. Ezért megerősíthető, hogy a rendszerben nincs telepítve billentyűzetnaplózó.

Kövesse ugyanezeket a lépéseket annak ellenőrzéséhez, hogy a rendszeren van-e telepítve billentyűzetnapló?

2. Keresse meg a Keyloggert a telepített programokon keresztül

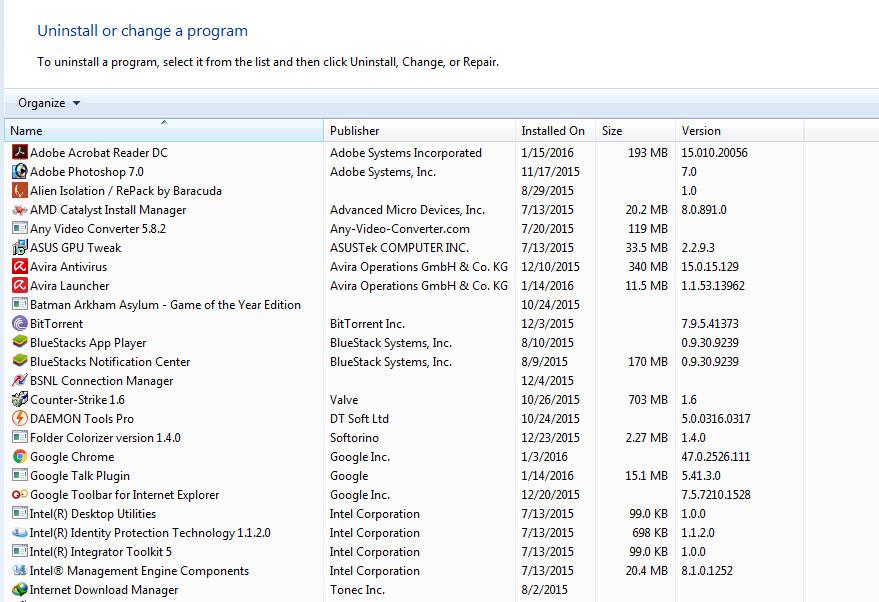

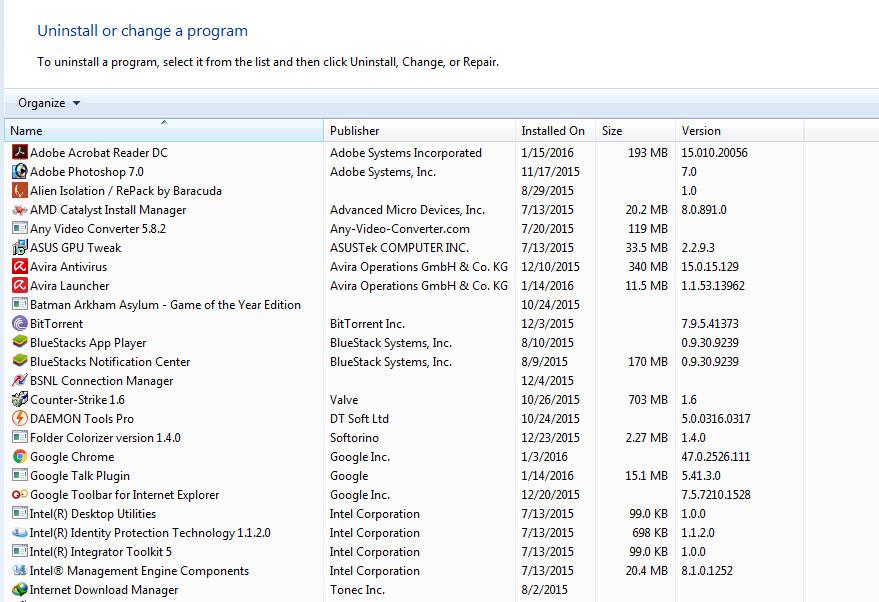

Néha bizonyos esetekben a rendszerre telepített programokban is megtalálhatók a keyloggerek, ha a hackerek nem rejtik el ezeket a programokat.

- Lépjen a Start => Vezérlőpult elemre .

- A Vezérlőpult ablakában kattintson a Programok és szolgáltatások vagy a Program eltávolítása elemre .

Most a képernyőn megjelenik az összes telepített program listája. Ha olyan programokat talál, amelyeket nem Ön telepített, akkor valószínűleg hackerek telepítették azokat. Kattintson a jobb gombbal a programra, és válassza az Eltávolítás lehetőséget .

Amikor ezeket a programokat eltávolítja, a keyloggert is eltávolítja a rendszerből, és Ön most "biztonságos" állapotban van.

3. Szoftver a számítógépeken található billentyűnaplózók észlelésére

Egyes esetekben a felhasználók úgy alkalmazhatják a megoldást, hogy egy harmadik féltől származó alkalmazás támogatását kérik a keylogger teljes eltávolításához a rendszerükről. Jelenleg számos Anti-Rootkit eszköz létezik a piacon, de érdemes megemlíteni, hogy melyik eszköz a leghatékonyabb.

Íme a 3 legjobb eszköz, amelyre hivatkozhat:

- Malwarebytes Anti-Rootkit béta:

A Malwarebytes Anti-Rootkit Beta (MBAR) egy ingyenes eszköz, amelyet arra terveztek, hogy segítse a felhasználókat a Rootkik – a rendszeren rejtett és kifinomult módban működő rosszindulatú programok – gyors észlelésében és eltávolításában.

A Malwarebytes Anti-Rootkit Beta egy fejlett technológia a legrosszabb rosszindulatú rootkitek észlelésére és eltávolítására. A repository egy hasznos segédprogramot is tartalmaz a rootkitek jelenléte által okozott károk kijavítására. Ez a művelet újraindítást igényel a javítások alkalmazásához.

Használata:

- Töltse le eszközére a Malwarebytes Anti-Rootkit Beta verziót, és telepítse ide.

- Csomagolja ki a tartalmat egy megfelelő helyen található mappába.

- Nyissa meg a kicsomagolt tartalmat tartalmazó mappát, és futtassa az mbar.exe fájlt

- Kövesse a varázsló utasításait a frissítéshez, és hagyja, hogy a program fenyegetéseket keressen a számítógépén.

- Kattintson a Tisztítás gombra a fenyegetések eltávolításához, és indítsa újra, ha a rendszer kéri.

- Várja meg, amíg a rendszer leáll, és megtörténik a tisztítási folyamat.

- Végezzen újabb vizsgálatot a Malwarebytes Anti-Rootkit segítségével, hogy ellenőrizze, nem maradtak-e fenyegetések. Ha igen, kattintson ismét a Cleanup gombra , és ismételje meg a folyamatot.

- Ha nem talál további fenyegetéseket, ellenőrizze, hogy a rendszer megfelelően működik-e, és győződjön meg arról, hogy a következő elemek aktívak:

- internet-hozzáférés

- Windows Update

- Windows tűzfal

- Ha további problémák merülnek fel a rendszerrel, például a fent felsorolt problémák bármelyike vagy más rendszerprobléma, futtassa a Malwarebytes Anti-Rootkithez mellékelt javítóeszközt, és indítsa újra.

- Ellenőrizze, hogy a rendszer jelenleg megfelelően működik-e.

- Ha bármilyen problémába ütközik az eszköz futtatásával, vagy nem oldotta meg teljesen az összes felmerült problémát, kérjük, forduljon az ügyfélszolgálathoz.

- Norton Power Eraser:

A Norton Power Eraser egy egyszerű megoldás a hagyományos módszerekkel nem észlelhető bűnügyi szoftverek és vírusok észlelésére és eltávolítására.

Töltse le és telepítse itt.

- Kaspersky Security Scan:

A Kaspersky Security Scan rendkívül gyors sebességgel képes átvizsgálni a rendszert, lehetővé téve annak ellenőrzését, hogy nincsenek-e vírusok, rosszindulatú programok vagy kémprogramok a rendszerben, és azonnal megtalálja a módját a vírus és ezen kártevők elpusztításának.

Töltse le a Kaspersky Security Scan alkalmazást eszközére, és telepítse innen.

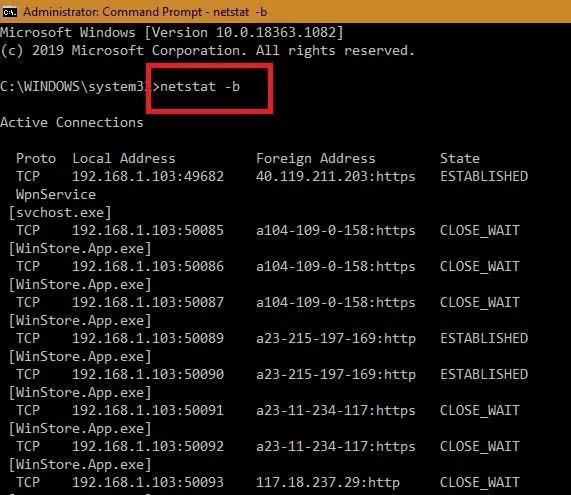

4. A parancssor segítségével észlelje a gyanús internetkapcsolatokat

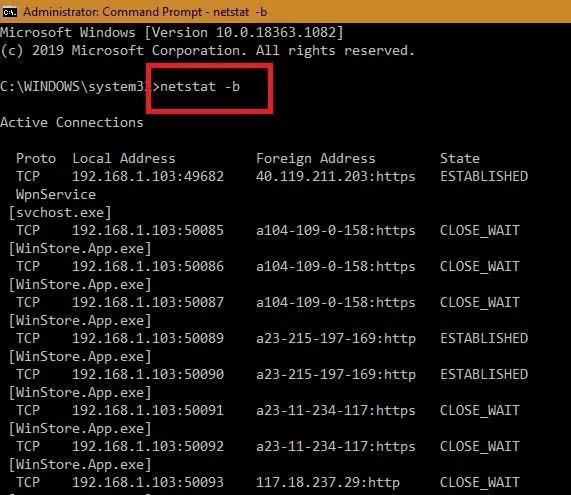

Miután meggyőződött arról, hogy senki más nem jelentkezett be a számítógépére, fontos, hogy ellenőrizze, nincs-e gyanús internetkapcsolat az eszközével. Ehhez nyissa meg a Windows parancssort adminisztrátori módban, és írja be a következőket:

netstat -b

A parancssor segítségével észlelheti a gyanús internetkapcsolatokat

A Windows számítógépéhez online csatlakoztatott összes webhely és szoftver megjelenik. A Windows Store-hoz, az Edge böngészőhöz vagy más rendszeralkalmazásokhoz, például az „ svchost.exe ” -hez csatlakoztatott alkalmazások ártalmatlanok. Ellenőrizze az IP-címeket online, hogy nincs-e gyanús távoli hely.

5. Fejlett technika: billentyűleütések titkosítása

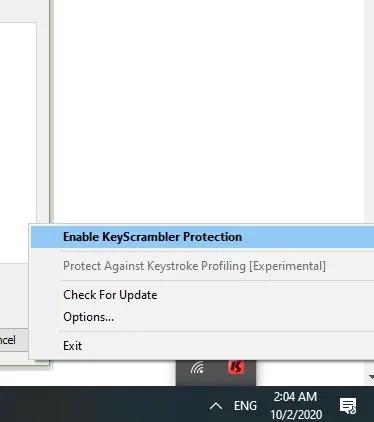

A billentyűleütés-titkosítás nagyszerű módja a billentyűnaplózók megelőzésének, mivel minden billentyűleütést titkosít, mielőtt azok online elküldenének. Ha Ön egy hypervisor szintű keylogger támadás áldozata, a kártevő csak titkosított véletlenszerű karaktereket képes észlelni.

A KeyScrambler az egyik legnépszerűbb billentyűleütés-titkosítási megoldás. Vírusmentes és biztonságosan használható több mint egymillió fizetett felhasználóval. A szoftver személyes verziója ingyenes, és több mint 60 böngészőn képes biztonságossá tenni a billentyűleütési adatokat.

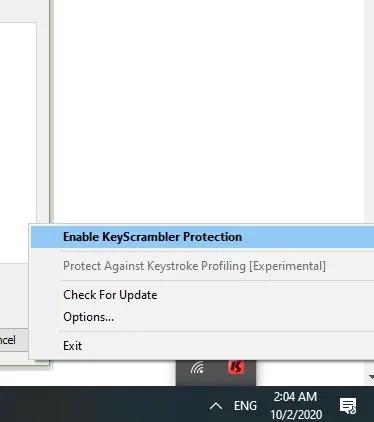

A telepítés után aktiválhatja a KeyScramblert a jobb oldali tálcáról.

Aktiválja a KeyScramblert a jobb oldali tálcáról

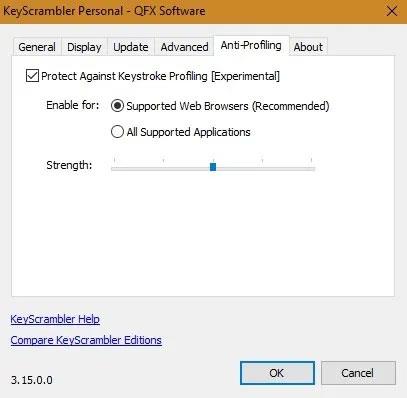

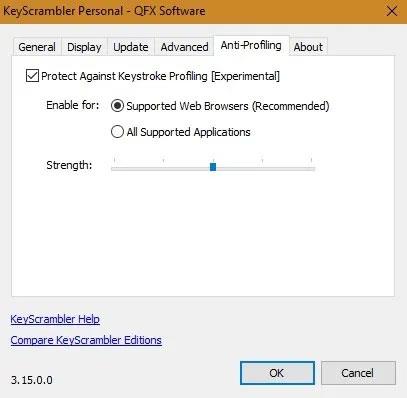

A Beállításokban védekezhet a billentyűleütések naplózása ellen. Ez egy gépelés-moderáló funkcióval történik, hogy megvédje az anonimitást azoktól a webhelyektől, amelyek a gépelési mód alapján próbálnak profilokat létrehozni.

Gépelési ritmus cenzúra funkció

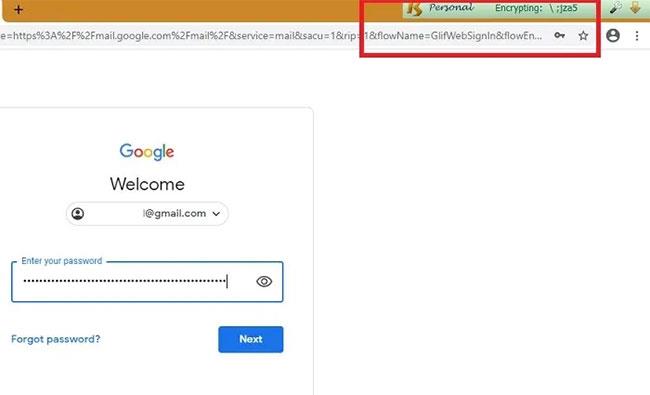

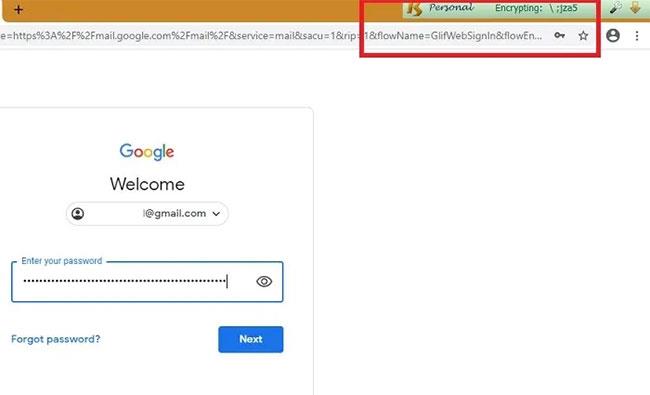

Amint beírja a billentyűleütéseket bármely böngészőben, például a Google Chrome-ban vagy a Firefoxban, a KeyScrambler kódolja az összes billentyűleütést, amelyet közvetlenül a képernyőn láthat.

Minden közvetlenül a képernyőn látható billentyűleütés titkosítva lesz

6. Ellenőrizze a webböngésző beállításait

Végül ellenőriznie kell a webböngésző beállításait is, hogy nincsenek-e gyanús változások. A billentyűnaplózók gyakran manipulálják a böngésző beállításait a billentyűleütések rögzítéséhez, ezért alaposan nézzen át minden beállítást, és győződjön meg arról, hogy nem manipulálták vagy módosították őket az Ön tudta nélkül.

7. Ellenőrizze az ideiglenes fájlokat

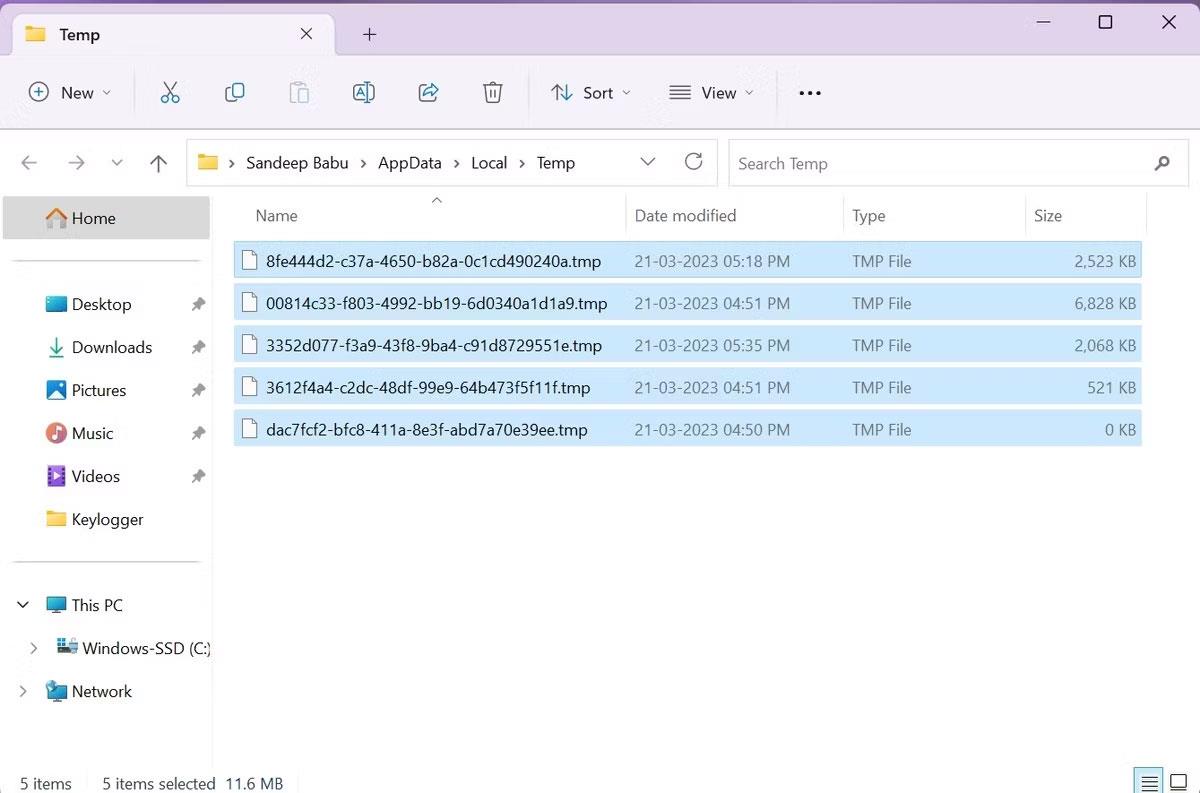

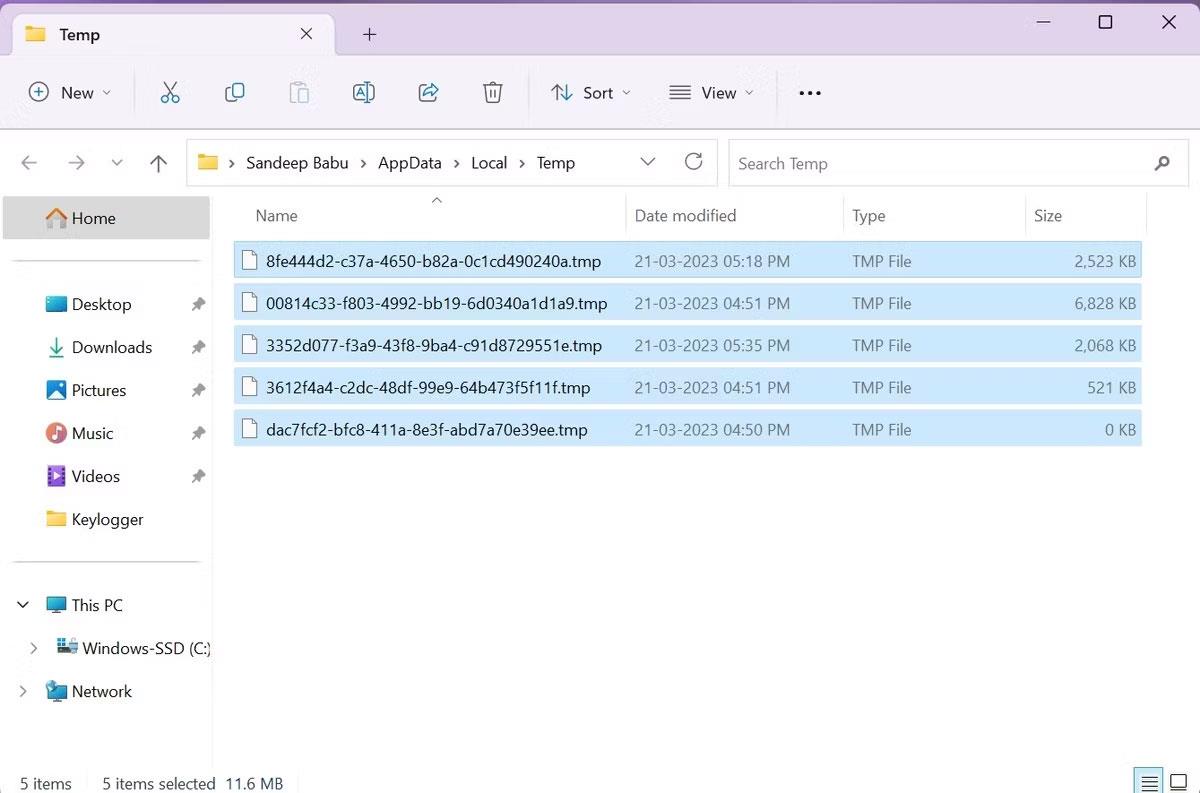

A billentyűnaplózók néha ideiglenes fájlokba bújnak, hogy elkerüljék az észlelést, különösen a rosszindulatú webhelyekről letöltött fájlokban. Ezért az ideiglenes fájlokat is ellenőriznie kell, nem tartalmaz-e gyanús programokat.

Mivel az ideiglenes fájlok gyakran túl zsúfoltak a gyanús programok észleléséhez, jobb, ha töröl minden ideiglenes fájlt a számítógépéről.

Zárjon be minden futó programot a számítógépén. Nyomja meg a Windows + R billentyűkombinációt , majd írja be a „%temp%” parancsot. Kattintson az OK gombra. Ezzel megnyílik az ideiglenes fájlmappa. Jelölje ki az összes fájlt, és törölje őket.

Ideiglenes fájl könyvtár

8. Keressen kulcsnaplókat víruskereső szoftverrel

A billentyűnaplózók legitim programoknak álcázhatják magukat. Ezért érdemes átvizsgálnia a számítógépét egy jó hírű víruskereső programmal, hogy megtudja, van-e rajta keylogger vagy sem.

Bár a Microsoft Defender ésszerű biztonságot nyújt, érdemes megfontolni egy fizetős víruskereső szoftver vásárlását számítógépe biztonságának növelése érdekében.

9. Egyéb intézkedések

Ha elvégezte a fenti módszereket, és továbbra is gyanítja, hogy billentyűzetnaplózó van telepítve a számítógépére, használhatja a csökkentett módot a hálózattal . A biztonságos módba való belépéshez hálózati kapcsolattal, nyomja meg az F8 billentyűt a számítógép bekapcsolásakor, és a nyílbillentyűkkel keresse meg ezt a módot, majd nyomja meg az Enter billentyűt a kiválasztásához. Ha csökkentett módba lép a hálózattal, akkor csak fájlokat futtathat az operációs rendszerén, és leállíthat minden egyéb tevékenységet, így a számítógépére telepített billentyűnaplózók többé nem tudják követni Önt.

Ez az egyik rendkívül hasznos funkció, amelyet nem szabad figyelmen kívül hagynia.

Hasznos tippek a keyloggerek kezeléséhez

Vannak nagyon veszélyes keyloggerek, ezeket csak professzionális módszerekkel lehet felismerni. Ezért annak érdekében, hogy megvédje az adatokat a billentyűnaplózóktól, használja a Jegyzettömböt, amikor felhasználóneveket és jelszavakat ír be a bejelentkezési űrlapokba. Mentse el a felhasználónevet és a jelszót a Jegyzettömbbe, és másolja át a böngészőjébe. Mert néhány billentyűnaplózónak nincs engedélye a jegyzettömb billentyűleütéseinek rögzítésére.

Ha fontos, érzékeny adatokat tárol a számítógépén, azokat védeni kell ezektől a billentyűnaplózóktól. A keylogger megtalálása és észlelése sok időt vesz igénybe, mert származhat az internetről, mivel sok szoftvert sok nem hivatalos webhelyről töltenek le. A biztonságos szoftverletöltési források megtalálása is megéri a figyelmet, és a szoftverek telepítésekor ügyeljen arra, hogy a teljes folyamatot figyelemmel kísérje, hogy elkerülje a nem kívánt eszközök telepítését.

A keylogger eltávolításának leghatékonyabb módja egy rosszindulatú program elleni eszköz használata. Futtassa le a rendszer teljes vizsgálatát, és kövesse a program utasításait a talált rosszindulatú fájlok törléséhez. Használhat speciális kémprogram-elhárító programot is a billentyűnaplózók pontosabb észlelésére.

Számítógépének védelme a keyloggerekkel szemben elengedhetetlen az adatok biztonságának és adatvédelmének biztosítása érdekében. Most, hogy tudja, hogyan kell ellenőrizni, hogy vannak-e billentyűnaplózók, a következő lépés a számítógépe biztonságának megerősítése, hogy megelőzze a keylogger-támadásokat. Ezenkívül az érzékeny adatok védelme érdekében ügyeljen egy másik információlopó rosszindulatú programra, a FormBookra .

Sok szerencsét!

Tekintse meg néhány további cikket alább: