Az InsaneCrypt vagy Everbe 1.0 ransomware egy nyílt forráskódú projekten alapuló ransomware család. Ezt a zsarolóprogram-családot spam és a Remote Desktop Services feltörése útján terjesztik , de ez jelenleg nincs megerősítve.

A jó hír az, hogy ennek a ransomware családnak a változatait ingyenesen visszafejtheti a Michael Gillespie és Maxime Meignan által létrehozott dekódoló segítségével. A dekóder használatához az áldozatnak csak egy titkosított fájllal és egy titkosítatlan verzióval kell rendelkeznie. Ez gyakran a Windows által biztosított sablonok segítségével érhető el.

A következő kiterjesztéssel rendelkező változatok dekódolhatók ezzel az eszközzel.

.[email].insane

.[email].DEUSCRYPT

.[email].deuscrypt

.[email].Tornado

.[email].twist

.[email].everbe

.[email].embrace

.[email].pain

.[email].volcano

Sajnos ez a dekódoló nem fogja visszafejteni az Everbe 2.0 ransomware család változatait, mert az adott verzió titkosításának nincsenek kihasználható gyengeségei.

Az InsaneCrypt és az Everbe 1.0 ransomware visszafejtése

Az InsaneCrypt vagy Everbe 1.0 ransomware fertőzés azonosítható annak ellenőrzésével, hogy a fájlok titkosítva vannak-e, és átnevezték-e .insane, .DEUSCRYPT, .deuscrypt, .Tornado, .twist, .everbe, . pain, .volcano vagy .embrace formátumra, vagy sem.

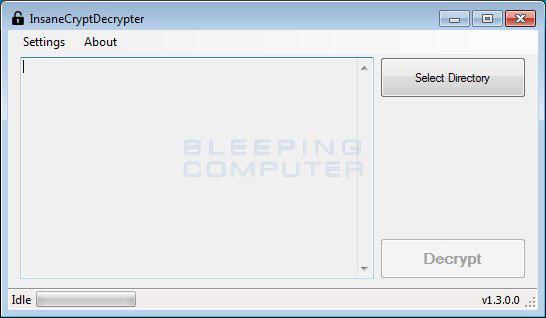

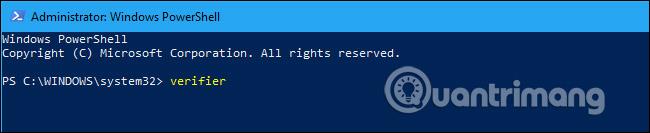

Az Everbe ransomware által titkosított fájlok visszafejtéséhez először töltse le az InsaneCrypt Decryptor eszközt innen.

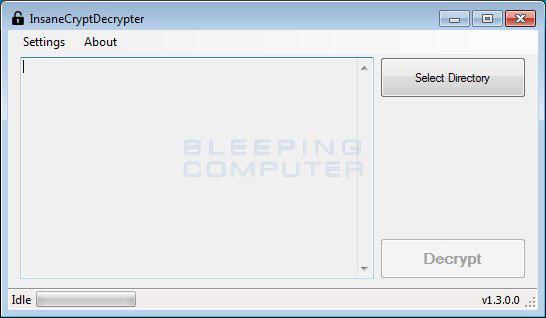

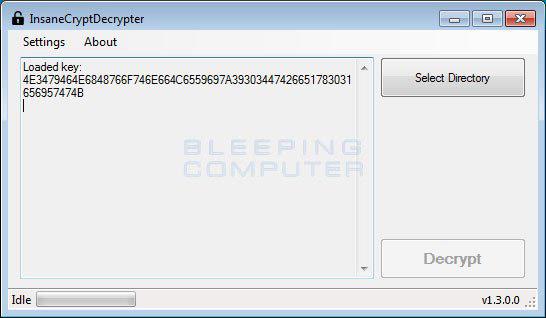

A letöltés után egyszerűen kattintson duplán a végrehajtható fájlra a dekódolás megkezdéséhez, és a kezdőképernyő köszönt.

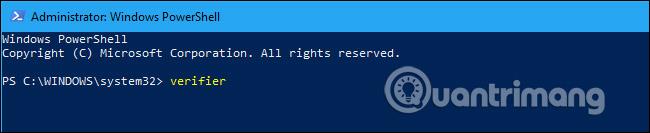

A visszafejtéshez egy titkosított fájlt és annak eredeti, titkosítatlan verzióját kell importálni. Először kattintson a Beállítások menüre , és válassza a Bruteforcer lehetőséget. Ezzel megnyílik egy képernyő, ahol a felhasználó kiválaszthatja a titkosított fájlt és annak titkosítatlan verzióját is, az alábbiak szerint.

Mindkét fájl kiválasztása után kattintson a Start gombra a dekódolás megkezdéséhez. Ez a folyamat elég sokáig tarthat, ezért kérjük, legyen türelmes.

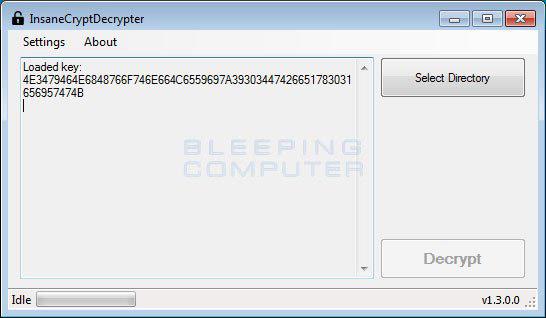

Ha végzett, a visszafejtő eszköz jelzi, hogy a visszafejtő kulcs megtalálható. Most kattintson az X gombra a BruteForcer ablak bezárásához , és a kulcs betöltődik a visszafejtő eszközbe az alábbiak szerint.

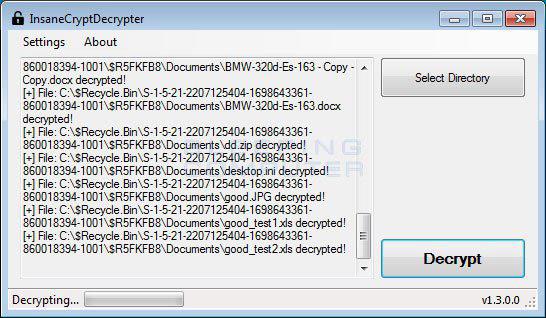

Most ki kell választani egy mappát a visszafejtéshez. Ha vissza szeretné fejteni a teljes meghajtót, egyszerűen válassza ki magát a meghajtó betűjelét. Például az alábbi képen a szerző a C:\ meghajtót választotta.

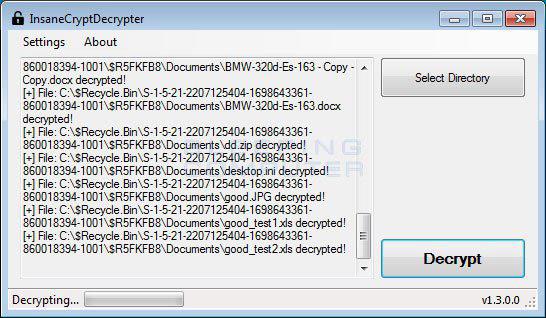

Ha készen áll, kattintson a Visszafejtés gombra az Everbe ransomware által titkosított fájlok visszafejtéséhez. A Decrypt gombra kattintás után a program visszafejti az összes titkosított fájlt, és megjeleníti a visszafejtés állapotát az ablakban.

Ha végzett, a visszafejtő eszköz megjeleníti a visszafejtett fájlok számának összegzését. Ha egyes fájlok kimaradnak, ennek oka lehet az adott fájlok engedélyei.

Annak ellenére, hogy a fájlok most visszafejtésre kerültek, az eredeti titkosított fájlok továbbra is a számítógépen maradnak. Miután megbizonyosodott arról, hogy a fájlok visszafejtése megfelelően megtörtént, a CryptoSearch segítségével áthelyezheti a ransomware által titkosított fájlokat egy mappába, hogy törölhetők vagy archiválhatók legyenek.

Most bezárhatja a visszafejtő eszközt, és a szokásos módon használhatja számítógépét. Ha segítségre van szüksége a dekóder használatához, kérjük, hagyjon megjegyzést az alábbi megjegyzések részben!

Sok szerencsét!

Többet látni: