A vezeték nélküli biztonság rendkívül fontos. A legtöbbünk a nap folyamán különböző időpontokban csatlakoztat egy mobileszközt, például okostelefont, táblagépet, laptopot vagy más eszközt egy útválasztóhoz. Ezen túlmenően az Internet of Things eszközök WiFi használatával is csatlakoznak az internethez.

Mindig aktív állapotban vannak, mindig "hallgatnak", és mindig nagy biztonságra van szükségük. Ezért rendkívül szükségesek a WiFi titkosítási lépések. Számos különböző módszer létezik a WiFi kapcsolatok biztonságossá tételére . De honnan tudják a felhasználók, hogy melyik WiFi biztonsági szabvány a legjobb? A következő cikk segít megválaszolni ezt a kérdést.

WEP, WPA, WPA2 és WPA3 – Melyik a legjobb biztonsági típus?

A WiFi biztonság típusai

A WiFi biztonság leggyakoribb típusai a WEP, WPA és WPA2.

Hasonlítsa össze a WEP-et és a WPA-t

A Wired Equivalent Privacy (WEP) a legrégebbi és legkevésbé biztonságos WiFi titkosítási módszer. Szörnyű, ahogy a WEP védi a WiFi kapcsolatokat, ezért ha WEP-et használ, azonnal módosítania kell ezt a fajta biztonságot.

Továbbá, ha olyan régi útválasztót használ , amely csak a WEP-et támogatja, a felhasználóknak azt is frissíteniük kell a jobb biztonság és kapcsolat érdekében.

Miért? A crackerek (a crackerek olyan emberek, akik jól ismerik a számítógépet, de tehetségüket csak magánérdekek illegális kiszolgálására használják) megtalálták a módját a WEP titkosítás feltörésére, és ez könnyen megtehető, szabadon elérhető eszközök segítségével. 2005-ben az FBI nyilvánosan érvelt amellett, hogy ingyenes eszközöket használjon a közvélemény tudatosságának növelésére. Szinte bárki meg tudja csinálni. Ennek eredményeként a WiFi Alliance 2004-ben hivatalosan is feladta a WEP szabványt.

A felhasználóknak egyelőre a WPA verziót kell használniuk.

A WPA és a WPA2 definíciói

A korábban nem biztonságos WEP szabvány a WiFi Protected Access (WPA) elődje volt. A WPA csak egy lépcsőfok a WPA2 felé.

Amikor a WEP bizonytalanná vált, a WiFi Alliance kifejlesztette a WPA-t, hogy a WPA2 fejlesztése és bevezetése előtt további biztonsági réteget biztosítson a hálózati kapcsolatoknak. A WPA2 biztonsági szabványok mindig is kívánatos célok voltak. 2018-ban azonban megjelent a WPA2 is

WPA3

Jelenleg a legtöbb útválasztó és WiFi kapcsolat WPA2-t használ, mert még mindig védett a titkosítási szabvány számos sebezhetőségétől.

Megérkezett azonban a legújabb frissítés a WiFi Protected Access - WPA3-ra. A WPA3 számos fontos fejlesztést tartalmaz a modern vezeték nélküli biztonság terén, többek között:

- Védelem a Brute Force támadásokkal szemben : A WPA3 megvédi a felhasználókat a Brute Force támadásoktól még akkor is, ha gyenge jelszavakat használnak .

- Nyilvános hálózati biztonság : A WPA3 hozzáadja a személyes adatok titkosítását, elméletileg titkosítva a felhasználó vezeték nélküli hozzáférési ponthoz való csatlakozását, függetlenül attól, hogy jelszóval rendelkezik-e vagy sem.

- Dolgok internetének biztonsága : A WPA3 olyan időszakban jön, amikor a tárgyak internete eszközeinek fejlesztőire óriási nyomás nehezedik a mögöttes biztonság javítása érdekében.

- Erősebb titkosítás : A WPA3 sokkal erősebb 192 bites titkosítást ad hozzá, jelentősen javítva a biztonságot.

A WPA3 még nem lépett be a fogyasztói útválasztók piacára, bár ennek várhatóan 2018 végén kellett volna megtörténnie. A WEP-ről a WPA-ra és a WPA-ról a WPA2-re való átállás sokáig tartott, így jelenleg nincs ok az aggodalomra .

Ezenkívül a gyártóknak olyan eszközöket kell kiadniuk, amelyek visszamenőleg kompatibilisek a javításokkal, ez a folyamat hónapokig vagy akár évekig is eltarthat.

Hasonlítsa össze a WPA-t, a WPA2-t és a WPA3-at

A WiFi Protected Access kifejezés legfeljebb háromszor ismétlődik. A WPA és a WPA2 ismerős, de a WPA3 kicsit furcsának tűnik, de hamarosan megjelenik a routereken. Tehát mi a különbség a 3 típusú biztonság között? És miért jobb a WPA3, mint a WPA2?

A WPA sebezhető a támadásokkal szemben

A WPA-nak szinte "nincs esélye", ha a másik két versenyzővel együtt helyezik el a skálát. Annak ellenére, hogy erős nyilvános kulcsú titkosítással rendelkezik, és 256 bites WPA-PSK-t (előre megosztott kulcsot) használ, a WPA-nak még mindig van néhány, a régi WEP-szabványtól „örökölt” sebezhetősége (mindkettőben közös a sebezhető adatfolyam-titkosítási szabvány, az RC4).

A sérülékenységek a Temporal Key Integrity Protocol (TKIP) bevezetésére összpontosítanak.

Maga a TKIP is nagy előrelépés, hiszen csomagonkénti kulcsrendszert használ az eszközök között küldött minden adatcsomag védelmére. Sajnos a TKIP WPA-megvalósításoknak figyelembe kell venniük a régebbi WEP-eszközöket is.

Az új TKIP WPA rendszer „újrahasznosítja” a sérülékeny WEP rendszer egyes aspektusait, és természetesen ugyanezek a sérülékenységek az új szabványban is megjelentek.

A WPA2 helyettesíti a WPA-t

A WPA2 hivatalosan 2006-ban váltotta fel a WPA-t. Ennek ellenére a WPA rövid ideig a WiFi titkosítás „csúcsát” jelentette.

A WPA2 újabb biztonsági és titkosítási frissítést hoz, nevezetesen az Advanced Encryption Standard (AES) bevezetését a fogyasztói WiFi hálózatokhoz. Az AES lényegesen erősebb, mint az RC4 (mivel az RC4-et sokszor "feltörték"), és jelenleg számos online szolgáltatásra alkalmazott biztonsági szabvány.

A WPA2 emellett bevezeti a Counter Cipher módot a Block Chaining Message Authentication Code Protocol-lal vagy röviden CCMP-vel, a mai sebezhető TKIP helyére.

A TKIP továbbra is a WPA2 szabvány része, valamint a csak WPA-t használó eszközök számára biztosít funkcionalitást.

KRACK WPA2 támadás

A KRACK támadás volt az első WPA2 biztonsági rése. A Key Reinstallation Attack (KRACK) egy közvetlen támadás a WPA2 protokoll ellen, és sajnos gyengíti a WPA2-t használó WiFi-kapcsolatokat.

Lényegében a KRACK gyengíti a WPA2 négyirányú kézfogásának egyik kulcsfontosságú elemét , lehetővé téve a hackerek számára, hogy elfogják és manipulálják az új titkosítási kulcsok generálását a biztonságos csatlakozási folyamat során.

De még ha a KRACK ilyen erős sebzést szenved is, nagyon kicsi az esélye annak, hogy valaki ezzel az eszközzel támadjon meg otthoni hálózatot.

WPA3: A WiFi Alliance válasza

A WPA3 egy kicsit késett, de sokkal nagyobb biztonságot kínál. Például a WPA3-Personal titkosítást biztosít a felhasználók számára akkor is, ha a hackerek a hálózathoz való csatlakozás után „feltörték” a jelszót.

Ezenkívül a WPA3 minden kapcsolatnak megköveteli a Protected Management Frame (PMF) használatát. A PMF alapvetően fokozza a magánélet védelmét, további biztonsági mechanizmusokkal az adatok védelmére.

A 128 bites AES szabvány változatlan marad a WPA3 esetében (a „tartós” biztonság bizonyítéka). A WPA3-Enterprise kapcsolatok azonban továbbra is 198 bites AES-t igényelnek. A WPA3-Personal felhasználók nagy intenzitású, 198 bites AES-t is használhatnak.

A WPA3 további új funkcióinak megismeréséhez olvassa el a következő cikket: Ismerje meg a WPA3-at, a legújabb WiFi biztonsági szabványt .

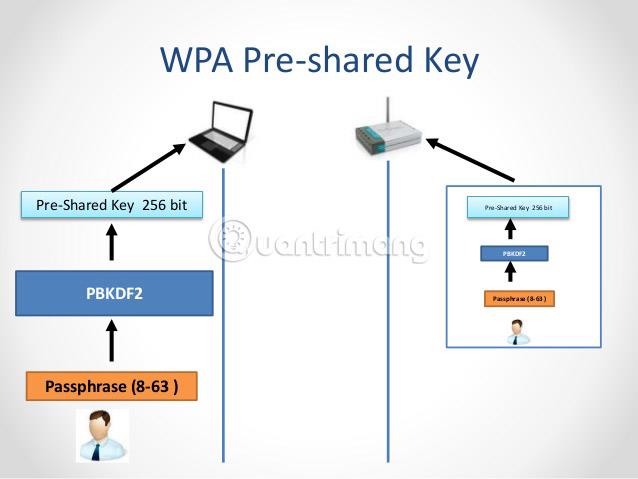

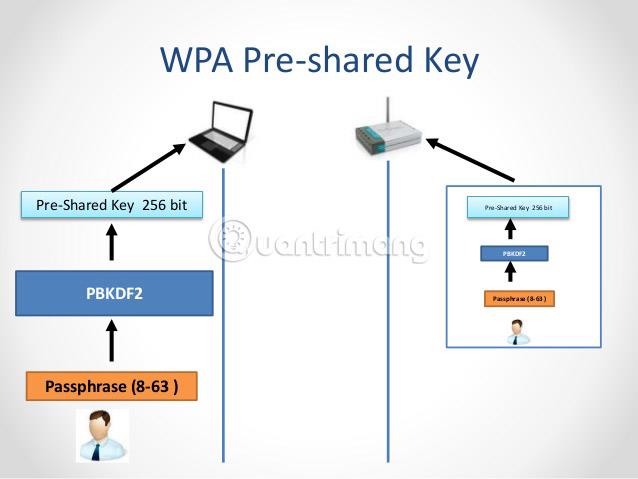

Mi az a WPA2 előre megosztott kulcs?

A WPA2-PSK a Pre-Shared Key, más néven személyes mód rövidítése, kifejezetten kis irodai és otthoni hálózatokhoz.

A vezeték nélküli útválasztók egy kulccsal titkosítják a hálózati forgalmat. A WPA-Personal esetén ez a kulcs az útválasztón beállított WiFi jelszó . Mielőtt egy eszköz csatlakozhatna a hálózathoz és „megérthetné” a titkosítást, a felhasználónak be kell írnia egy jelszót.

A WPA2-Personal titkosítás gyakorlati gyengesége a gyenge jelmondat. Mivel sokan gyakran használnak gyenge jelszavakat az online fiókokhoz, nem szokatlan, hogy hasonlóan gyenge jelszavakat használnak vezeték nélküli hálózataik védelmére. A szabály az, hogy erős jelszavakat kell használni a hálózat védelmére, különben a WPA2 nem sokat segíthet.

Mi az a WPA3 SAE?

A WPA3 használatakor a felhasználók egy új kulcscsere protokollt, az Egyenlők szimultán hitelesítését (SAE) használják. A SAE, más néven Dragonfly Key Exchange Protocol, egy biztonságosabb kulcscsere módszer, amely a KRACK sebezhetőségét kezeli.

Pontosabban, ellenáll az offline visszafejtési támadásoknak, mivel továbbítási titkosságot biztosít (amely a böngésző és a szerver közötti kommunikációs folyamat része a HTTPS protokollon keresztül). A továbbítási titok megakadályozza, hogy a támadók visszafejtsenek egy korábban rögzített internetkapcsolatot, még akkor is, ha ismerik a WPA3 jelszavát.

Hasonlóképpen, a WPA3 SAE peer-to-peer kapcsolatot használ a csere létrehozásához, és kiküszöböli annak lehetőségét, hogy egy rosszindulatú közvetítő elfogja a kulcsokat.

Mi az a WiFi Easy Connect?

A WiFi Easy Connect egy új csatlakozási szabvány, amelyet a WiFi-eszközök rendelkezésre bocsátásának és konfigurálásának egyszerűsítésére terveztek.

Ahol a WiFi Easy Connect erős nyilvános kulcsú titkosítást biztosít minden, a hálózathoz hozzáadott eszközhöz, még az olyan alkalmazásokhoz is, amelyeknek kevés vagy nincs felhasználói felülete, például okosotthonok és IoT-termékek.

Például egy otthoni hálózatban a felhasználó egy eszközt jelöl ki központi konfigurációs pontként. A központi konfigurációs pontnak egy médiaeszköznek, például okostelefonnak vagy táblagépnek kell lennie.

A multimédiás eszköz ezután a QR-kód beolvasására szolgál , amely viszont a WiFi Alliance által tervezett WiFi Easy Connect protokollt futtatja.

A QR-kód beolvasása (vagy egy IoT-eszköz-specifikus kód bevitele) a csatlakoztatott eszköz ugyanolyan biztonságot és titkosítást biztosít, mint a hálózat többi eszköze, még akkor is, ha a közvetlen konfigurálás nem lehetséges. A WiFi Easy Connect a WPA3-mal kombinálva növeli az IoT-hálózatok és az intelligens otthoni eszközök biztonságát.

A WiFi biztonsága rendkívül fontos

A cikk írásakor még mindig a WPA2 a legbiztonságosabb WiFi titkosítási módszer, mivel figyelembe veszi a KRACK sebezhetőségét. Bár a KRACK minden bizonnyal problémát jelent, különösen a vállalati hálózatok esetében, az átlagos felhasználó valószínűleg nem találkozik ilyen típusú támadásokkal (kivéve persze, ha Ön nagy esélyes).

A WEP könnyen feltörik, ezért semmilyen célra nem használható. Továbbá, ha olyan eszközei vannak, amelyek csak WEP-biztonságot tudnak használni, fontolja meg azok cseréjét a hálózat biztonságának növelése érdekében.

Fontos megjegyezni azt is, hogy a WPA3 nem jelenik meg varázsütésre, és egy szempillantás alatt biztosítja az összes eszközt. Egy új WiFi titkosítási szabvány bevezetése és széles körben történő alkalmazása hosszú folyamat.

Ennek sikere attól függ, hogy a hálózati berendezések gyártói általában, és különösen az útválasztó gyártók alkalmazzák-e termékeiken a WPA3-at.

Egyelőre a hálózat WPA2-vel való védelmére kell összpontosítania.

Sok szerencsét!

Többet látni: