A .Mogera titkosítja a számítógépén lévő fájlokat, de lehet, hogy nem ez az egyetlen kár, amit ez a zsarolóprogram okoz Önnek. A Ransomware .Mogera Virus File még mindig rejtőzhet valahol a számítógépén.

További információ a .Mogera Virus File-ról és a veszélyes zsarolóvírus eltávolításáról

Bemutatkozik a .Mogera Virus File

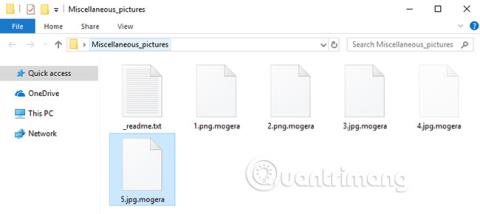

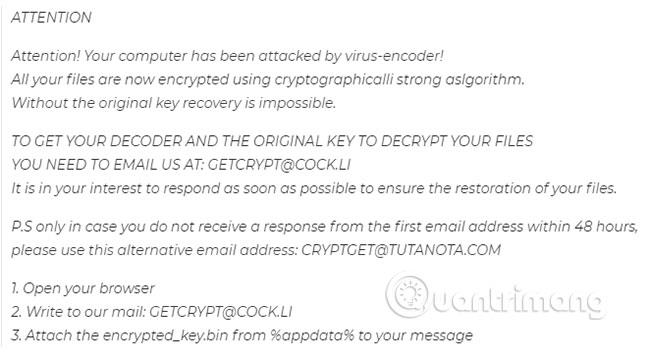

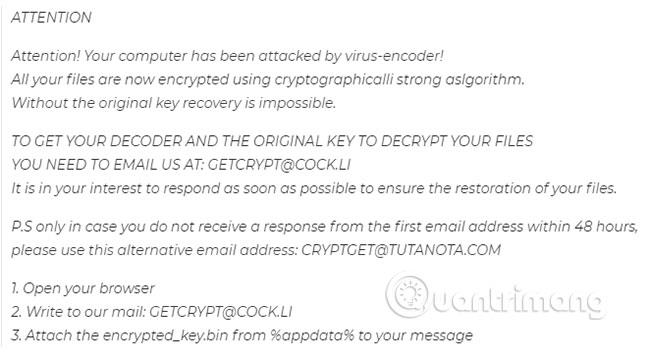

Amikor a rendszer teljesen titkosított, a .Mogera vírus elhagyja a _readme.txt fájlt a felhasználónak szóló utasításokkal:

Ha többet szeretne megtudni a nemrégiben kiadott .Mogera nevű vírusprogramról, a következő információk alapvető és hasznos ismeretekkel szolgálhatnak a kártevőről. Ez a rosszindulatú program a fájltitkosítási ransomware osztályba tartozik. Ez a fajta rosszindulatú program magában hordozza az adattitkosítási módszerek használatának lehetőségét, amelyeken keresztül a zsarolóvírusok, például a .Mogera, .Rectot, .Ferosas rögzíthetik a megcélzott felhasználók dokumentumait.

Az áldozat a továbbiakban nem láthatja ezeket az adatokat a számítógépén. Amint ez a zsarolóprogram befejezi a titkosítási folyamatot, a megcélzott felhasználó számítógépe képernyőjén váltságdíj-üzenet generálódik, amely tájékoztatja a személyt, hogy dokumentumait titkosították, és ki kell fizetnie a váltságdíjat, hogy visszaszerezze őket.

A kiberbűnözők gyakran részletes utasításokat is adnak a váltságdíj üzenetéhez, és arra kényszerítik az áldozatokat, hogy teljesítsék a váltságdíj átutalását. A váltságdíj-üzenet kísérő üzenete mindig az adatok törlésével fenyeget, ha az áldozat nem fizet. Ha sajnos a .Mogera áldozatává vált, olvassa tovább a cikk következő részét.

Hogyan működik a .Mogera ransomware

Először is vegye figyelembe azt a tényt, hogy ha ransomware van a számítógépen, akkor ez azt jelenti, hogy nem kell megküzdenie egy szokásos számítógépes vírussal. Az Ön által kezelt adattitkosító vírus csak a fájltitkosításra összpontosít. Ez azt jelenti, hogy a számítógép nem szenved tényleges sérülést. Az adattitkosítás elérhetetlenné teszi a dokumentumfájlokat, de magukban az adatfájlokban nem okoz kárt. Fontos, hogy tisztában legyen a .Mogera Virus File ransomware működésének ezen aspektusával. Segít megérteni az ilyen típusú rosszindulatú programokat, valamint azt, hogy miért nehéz őket észlelni és kezelni.

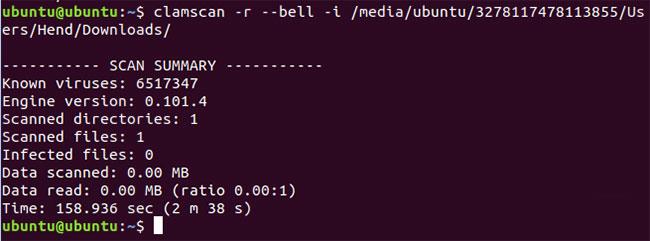

Mivel ez a PC-vírus nem okoz valódi kárt, mind a céláldozat, mind a víruskereső program nehezen észleli. Sajnálatos módon a legtöbb támadási esetben ezt a vírust addig nem észlelik, amíg nem zárolja a fájlokat az áldozat számítógépén. Valójában az esetek többségében alig vannak olyan tünetek, amelyek ransomware támadásra utalnak.

Mindazonáltal figyelnie kell a RAM-mal és a processzorral kapcsolatos rendellenességekre a Feladatkezelőben, valamint a rendszer egyéb furcsa viselkedésére, mivel ezek a ransomware fertőzés lehetséges figyelmeztető jelei lehetnek. Néhány szerencsés felhasználó képes észlelni a zsarolóvírus-fertőzést, mielőtt az összes fájlt zárolják, és így megakadályozzák az adatok titkosítását. Általában, ha bármi szokatlant észlel, a legjobb, ha leállítja a számítógépet, és szakemberrel megvizsgáltatja.

A .Mogera vírusfájl összefoglalása

| Név |

.Mogera |

| típus |

Ransomware |

| Veszélyességi szint |

Magas (.Mogera ransomware minden fájltípust titkosít) |

| Tünet |

A Mogera ransomware-t nagyon nehéz észlelni. A megnövekedett RAM- és CPU-használaton kívül alig van más látható jel. |

| Elosztási módszer |

A legtöbb esetben ezt a trójai programot spam e-mailek és közösségi média üzenetek , rosszindulatú hirdetések, kalózszoftver-letöltések, ismeretlen források, gyanús torrentek és más hasonló módszerek útján terjesztik . |

Hogyan lehet eltávolítani a zsarolóvírust. .Mogera Virus File

1. Készülj fel

Megjegyzés : Mielőtt folytatná, vegye fel ezt az oldalt a könyvjelzők közé, vagy nyissa meg egy másik eszközön, például okostelefonon vagy számítógépen. Egyes lépések végrehajtásához ki kell lépnie a böngészőből ezen a számítógépen.

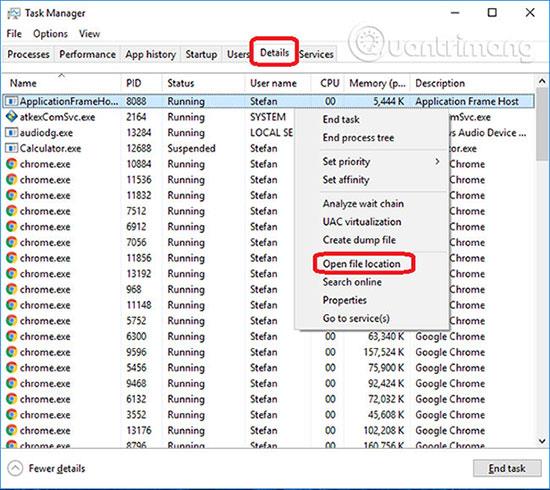

2. Feladatkezelő

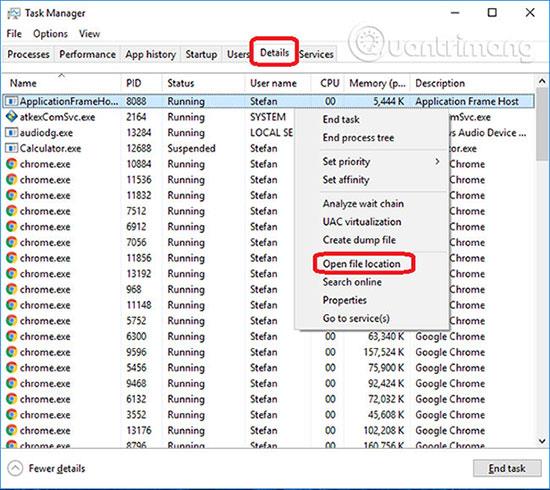

Nyomja meg Ctrla + Shift+ gombot a FeladatkezelőEsc belépéséhez . Nyissa meg a Folyamatok (vagy Win 8/10 esetén Részletek ) lapot. Óvatosan nézze meg a számítógépén jelenleg aktív folyamatok listáját.

Ha bármelyikük árnyékosnak tűnik, túl sok RAM-ot/CPU-t fogyaszt, vagy furcsa a leírása, vagy egyáltalán nincs leírása, kattintson a jobb gombbal a folyamatra, válassza a Fájl helyének megnyitása lehetőséget , és töröljön mindent.

Továbbá, még ha nem is törli a fájlokat, győződjön meg arról, hogy leállítja a gyanús folyamatot úgy, hogy a jobb gombbal a fájlra kattint, és kiválasztja a Folyamat befejezése lehetőséget.

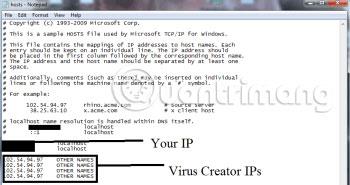

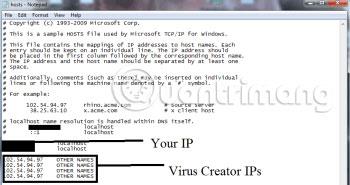

3. .Mogera-hoz kapcsolódó IP

Lépjen a C:\windows\system32\drivers\etc\hosts mappába . Nyissa meg a hosts fájlt a jegyzettömbbel.

Keresse meg a Localhost helyét , és tekintse meg az alábbi információkat.

Ha lát ott IP-címeket ( a Localhost alatt), ellenőrizze még egyszer, mert a .Mogera-ból származhat.

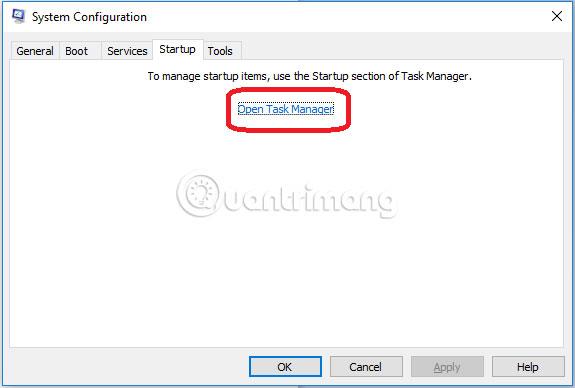

4. Tiltsa le az indítóprogramokat

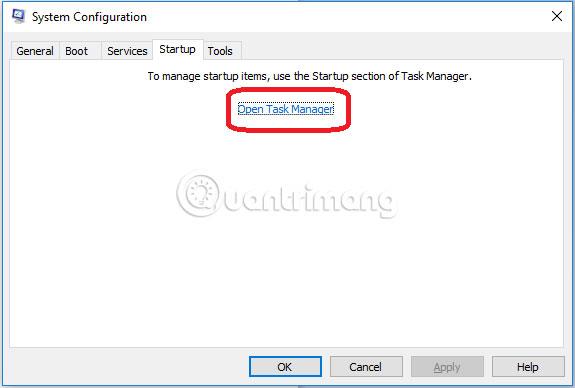

Nyissa meg újra a Start menüt , és írja be az msconfig parancsot.

Kattintson az első keresési eredményre. A következő ablakban lépjen az Indítás fülre. Ha Windows 10 rendszert használ , a feladatkezelő Indítás szakaszába lép , ahogy az alábbi képen látható:

Ha a listában csúnya bejegyzéseket lát (ismeretlen gyártó vagy gyanúsnak tűnő gyártó neve), valószínűleg kapcsolat van köztük és a .Mogera között, tiltsa le őket, majd kattintson az OK gombra.

5. Rendszerleíróadatbázis-szerkesztő

WindowsNyomja meg a + billentyűkombinációt R, és a megjelenő ablakban írja be a regedit parancsot.

Most nyomja meg Ctrla + gombot F, és írja be a vírus nevét.

Minden talált törlése. Ha nem biztos abban, hogy töröljön-e valamit, ne habozzon megírni véleményét az alábbi megjegyzések részben. Ne feledje, hogy ha véletlenül töröl valamit, az problémákat okozhat a számítógépében.

6. Törölje a potenciálisan rosszindulatú adatokat .Mogera

Írja be a következő helyeket a Windows keresőmezőjébe, és érintse meg Entera megnyitáshoz:

- %App adatok%

- %LocalAppData%

- %Program adatok%

- %WinDir%

- %Temp%

Töröljön mindent, amit a Temp- ban lát, és ami a .Mogera ransomware-hez kapcsolódik. Más mappák esetén dátum szerint rendezze a tartalmát, és csak a legfrissebb elemeket törölje. Ahogy fentebb említettük, ha valamiben bizonytalan, írja meg véleményét a megjegyzések részben.

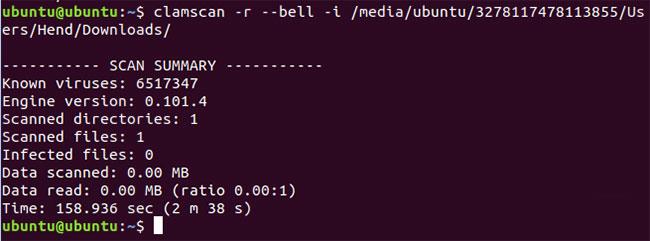

7. Dekódolás .Mogera

Az előző lépések célja a .Mogera ransomware eltávolítása a számítógépről. A fájlokhoz való hozzáférés visszaszerzéséhez azonban vissza kell fejtenie vagy vissza kell állítania azokat. A Quantrimang.com egy külön cikkben részletes útmutatást tartalmaz arról, hogy mit kell tennie az adatok zárolásának feloldásához .

Remélem sikeres vagy.