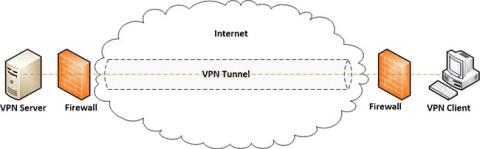

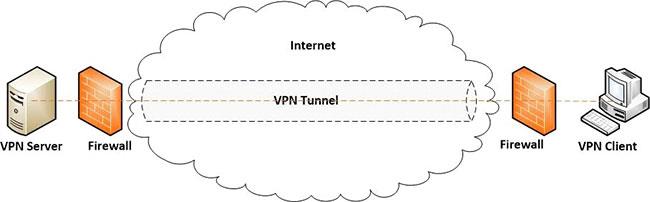

A virtuális magánhálózati technológia az alagút elvén alapul. Mint egy vízcső, amelyben folyadék folyik, a VPN-alagút elszigeteli és beágyazza az internetes forgalmat, általában valamilyen titkosítással, hogy privát alagutat hozzon létre az adatok számára, amint az egy nem biztonságos hálózaton halad.

Amikor az internetes forgalom egy VPN-alagúton belül halad, az privát, biztonságos kapcsolatot biztosít a számítógépe és egy másik helyen lévő számítógép vagy szerver között. Az erős titkosítással kombinálva az alagút gyakorlatilag lehetetlenné teszi az adatok lesni vagy feltörését.

Hogyan működik a VPN alagút?

A VPN alagútkezelés az adatok beágyazásának és titkosításának folyamata

Gondoljon a VPN-alagútra az adatok beágyazásának és titkosításának folyamatára.

- Adatbeágyazás : A beágyazás az a folyamat, amikor egy internetes adatcsomagot egy másikba csomagolunk, például amikor egy levelet egy borítékba teszünk postázás céljából.

- Adattitkosítás : Egyetlen alagút azonban nem elég. A titkosítás összekeveri és zárolja az üzenet tartalmát, azaz az Ön adatait, hogy azt a címzetten kívül senki ne tudja megnyitni és elolvasni.

Bár a VPN-alagutak titkosítás nélkül is létrehozhatók, a VPN-alagutak általában nem tekinthetők biztonságosnak, hacsak nem védik őket valamilyen titkosítással. Ez az oka annak, hogy gyakran hallja, hogy a VPN-eket titkosított kapcsolatként írják le.

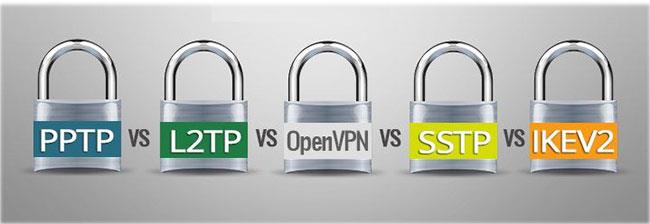

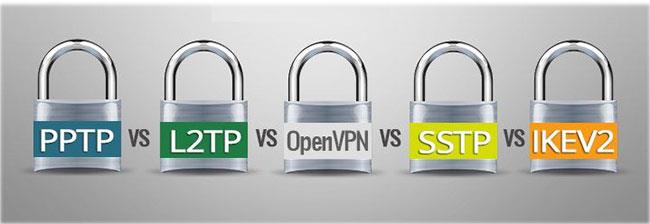

A VPN titkosítási protokollok áttekintése

VPN titkosítási protokollok

Számos titkosítási protokoll készült kifejezetten VPN-alagutakhoz. A VPN-titkosítási protokollok legnépszerűbb típusai közé tartozik az IPSec, PPTP, L2TP, OpenVPN, IKEv2, SSTP és OpenVPN.

- Az IPsec biztonsági protokollok készlete, amelyek a VPN-hálózaton keresztüli adatok hitelesítésére és titkosítására szolgálnak. Szabványokat tartalmaz a két számítógép közötti kapcsolat létrehozására és a kriptográfiai kulcsok cseréjére. A kulcsok titkosítják az adatokat, így csak a cserében részt vevő számítógépek nyithatják meg a kulcsot és tekinthetik meg az adatokat.

- A PPTP-t a Microsoft fejlesztette ki, és a 90-es évek vége óta szabvány. Működése a TCP vezérlőcsatornától és az általános útválasztási beágyazástól függ. A PPTP azonban már nem tekinthető biztonságosnak

- Az L2TP a Cisco tulajdona, és a PPTP jobb verziójának tekinthető. Az L2TP az egyetlen alagútkezelési protokoll, amely nem biztosít saját titkosítást. Ezért gyakran párosítják az IPSec-cel. E két protokoll kombinációja általában L2TP/IPsec néven ismert, egy olyan protokoll, amely támogatja a 256 bites titkosítást és a 3DES algoritmust.

- Az IKEv2 a Microsoft és a Cisco által kifejlesztett biztonságos kapcsolati protokoll, amely hitelesített és titkosított kapcsolat létrehozására szolgál két számítógép között. Az IKEv2-t gyakran párosítják az IPsec biztonsági csomaggal, és IKEv2/IPsec néven említik. Ez a kombináció akár 256 bites titkosítást és erős kriptográfiai kulcsokat biztosít.

- Az SSTP a Microsoft tulajdonában lévő protokollszabvány, amely Windows, Linux és MacOS rendszerekkel működik. Azonban főleg Windows platformokon fogja látni. A Secure Socket Layer 3.0 szabványt használva stabil és rendkívül biztonságos VPN-protokollnak tekinthető.

- Az OpenVPN egy nyílt forráskódú protokoll, amelyet az összes jelenleg használt operációs rendszer (Mac, Windows és Linux), valamint Android és iOS támogat. Támogatja a kevésbé ismert platformokat is, beleértve az OpenBSD-t, a FreeBSD-t, a NetBSD-t és a Solarist. Az OpenVPN akár 256 bites titkosítást is kínál az OpenSSL használatával, amely egy teljes értékű, hatékony, kereskedelmi szintű eszközkészlet a Transport Layer Security számára.

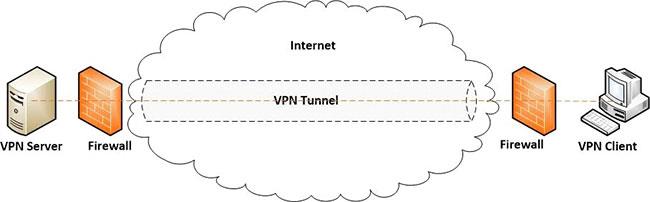

Melyik VPN tunneling protokoll a legjobb?

Az OpenVPN ma a VPN-ek aranyszabványának számít

A legjobb VPN az, amelyet valójában használ. Az OpenVPN erős titkosítási és tűzfal-megkerülési képességeivel manapság a VPN-ek aranyszabványának számít. Ez az egyik legjobb lehetőség a személyes VPN számára, és szinte minden platformon működik. Az L2TP/IPSec, az IKEv2/IPSec és az SSTP szintén jó lehetőségek, de előfordulhat, hogy csak bizonyos platformokon érhetők el.

Egy- és többprotokollú VPN-szolgáltató

A VPN-szolgáltatók az egy- vagy többprotokollos VPN-kategóriába tartoznak.

- Az egyprotokollú VPN csak egyfajta protokollt biztosít, általában az OpenVPN protokollt.

- A több protokollt használó szolgáltatók a fenti protokollok mindegyikét támogatni tudják, VPN-szolgáltatásokat nyújtva egyéni és üzleti felhasználók számára egyaránt.

Mindkét típusú VPN-szolgáltató olyan előnyöket kínál, amelyek segíthetnek elrejteni az internetes tevékenységeket, és egyes opciók további biztonsági rétegeket kínálnak számos egyéb előnnyel együtt.