A Domain Name Server (DNS) felelős a tartományok tényleges IP-címekké történő feloldásáért a csatlakozáshoz. Biztonságos kapcsolat (például VPN-alagút) használatakor DNS-szivárgás lép fel , amikor a DNS-kérelmek a normál (titkosítatlan) hálózaton keresztül kerülnek elküldésre a biztonságos alagút helyett.

DNS-szivárgásod van?

Hogyan lehet ellenőrizni a DNS-szivárgást a böngészőből

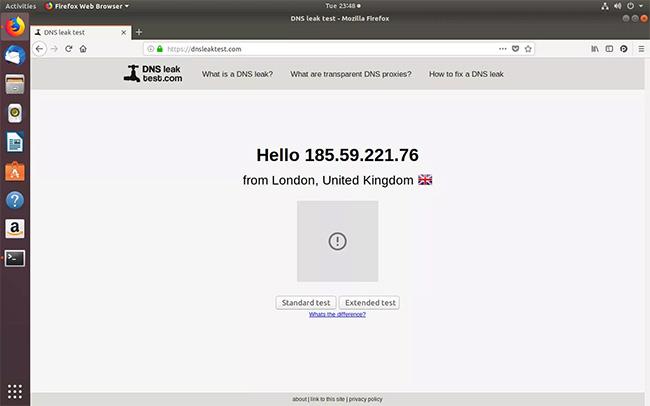

Számos módja van a DNS-szivárgások ellenőrzésének. Bár sok VPN-szolgáltatás kínál saját eszközöket, az egyik legjobb a dnsleaktest.com használata . Az eszköz egyszerű, és egy sor tesztet hajt végre, amelyek segíthetnek feltárni a nem mindig megjelenő szivárgásokat.

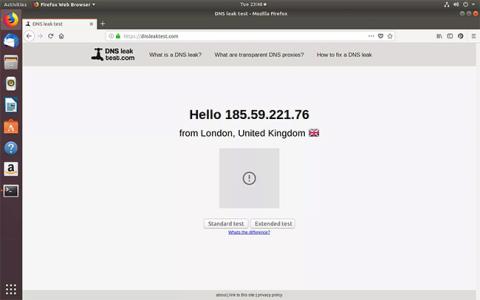

1. Amikor először érkezik meg a dnsleaktest.com webhelyre , az eszköz üdvözli Önt, megjelenítve IP-címét és tartózkodási helyét is. Két lehetőséget is fog látni. Kérjük, válassza a Kiterjesztett teszt lehetőséget .

Kérjük, válassza a Kiterjesztett tesztet

Megjegyzés : Az IP-címnek és a helynek meg kell egyeznie a VPN-kiszolgálóval, nem az Ön fizikai helyével. Ha ott látja a valós tartózkodási helyét, ellenőrizze újra a VPN-kapcsolatot.

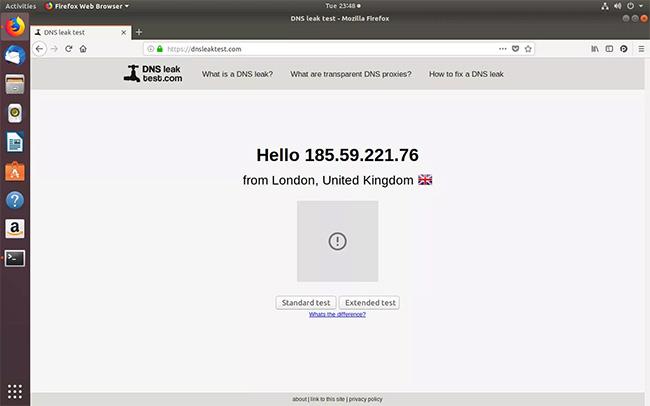

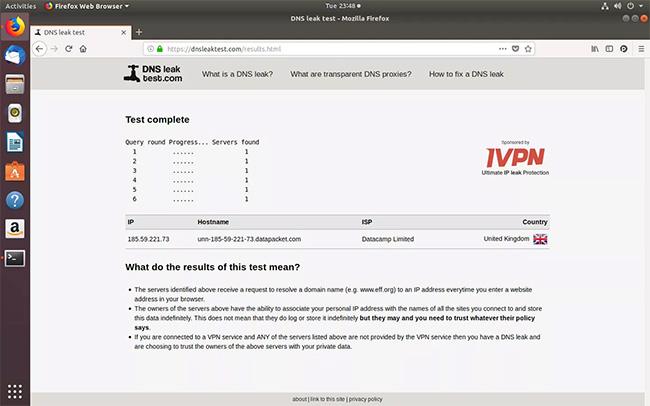

2. A webhely több kéréssel is megpróbál információt szerezni a kapcsolatról. Minden kérés után felsorolja a felügyelhető DNS-kiszolgálók számát.

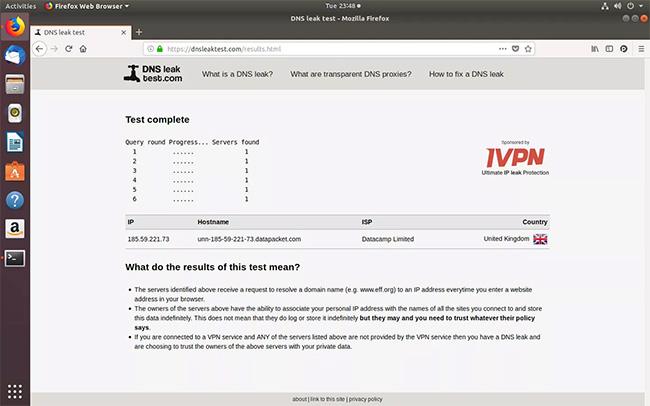

3. Az ellenőrzés végeztével az eszköz felsorolja az összes talált kiszolgálót, azok IP-címeivel és tulajdonosaival együtt. Csak a VPN-állomás szervereit fogja látni a listában. Ha sok különböző IP-címet lát, az általában annak a jele, hogy a DNS-kapcsolat szivárog.

Az eszköz felsorolja az összes talált szervert IP-címükkel és tulajdonosaikkal együtt

Fontos megjegyzés : A VPN-szolgáltatók gyakran bérelnek szerverterületet más gazdagépektől, így előfordulhat, hogy a nevek nem egyeznek. Ehelyett ügyeljen az IP-címre. Meg kell egyeznie a külső IP-címével, vagy legalább hasonlónak kell lennie.

4. Ha DNS-szivárgást észlel, bármikor kipróbálhat egy új konfigurációt, majd visszatérhet a dnsleaktest.com webhelyre , és elvégezhet annyi tesztet, amennyi szükséges a probléma megoldásához.

Ellenőrizze a DNS-szivárgást a Torrent segítségével

Egy másik eset, amikor az IP kiszivároghat (ez is az egyik olyan eset, amikor azt szeretné, hogy a legkevésbé szivárogjon): Torrent . Mivel a torrentek a szokásos webes forgalomtól eltérően viselkednek, nem tudja pontosan tesztelni a velük való kapcsolatot ugyanazokkal az eszközökkel. Ehelyett egy másik eszközre lesz szüksége a Torrent IP-címének ellenőrzéséhez.

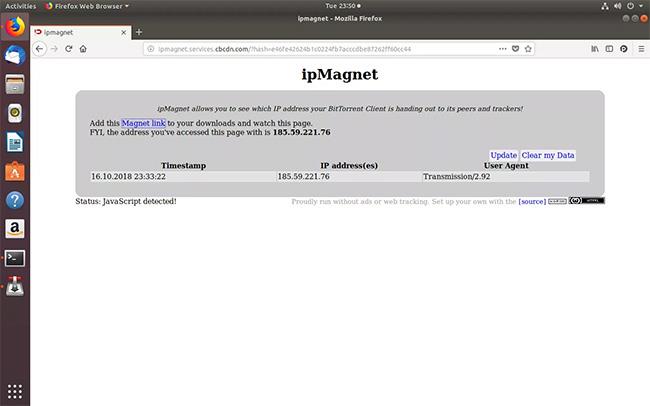

Az ipMagnet (http://ipmagnet.services.cbcdn.com/) lehetővé teszi, hogy mágneses hivatkozást használjon annak meghatározására, hogy a torrent kliens melyik IP-címet mutatja meg a világnak.

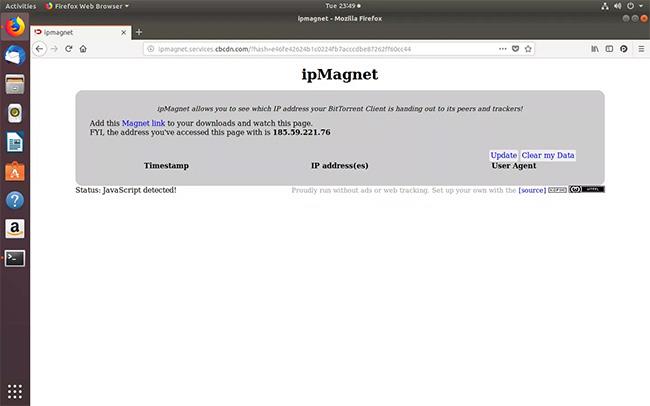

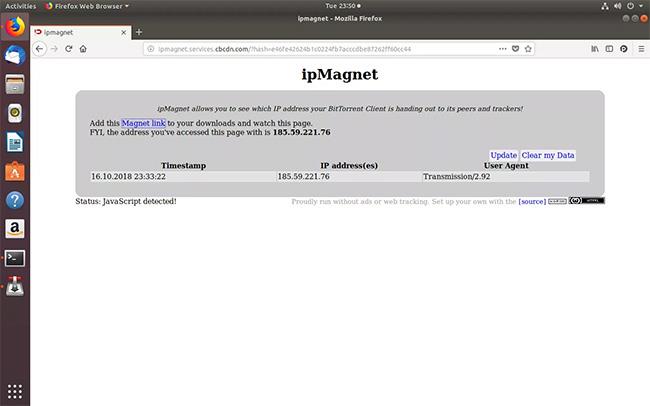

1. Nyisson meg egy böngészőt, és nyissa meg az ipMagnet szolgáltatást. Az eszköz meglehetősen egyszerű, de mindent tartalmaz, ami a kapcsolat teszteléséhez szükséges.

Nyisson meg egy böngészőt, és lépjen az ipMagnet oldalra

2. Először is észre fogja venni nyilvános IP-címét . Ennek a VPN IP-jének kell lennie. Válassza a " Mágnes link " linket az oldalon, és kap egy egyedi mágnes linket a teszteléshez.

Megjegyzés : A legjobb, ha rákattint a jobb gombbal, és másolja a helyet anélkül, hogy ténylegesen hozzáférne.

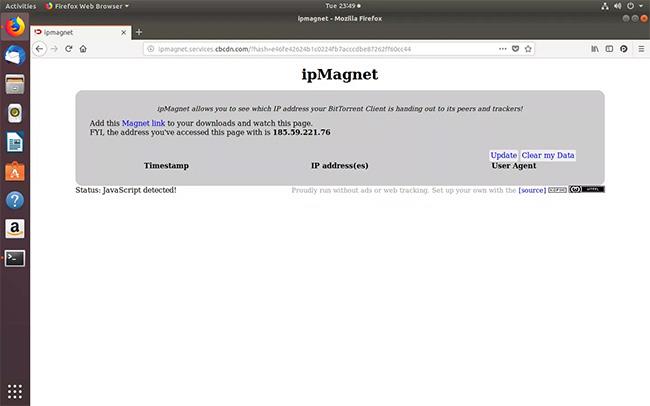

3. Nyissa meg a választott torrent klienst, és adja hozzá a mágnes hivatkozást új torrentként. Az ügyfél elkezdi a letöltést a linkről.

4. Közben fordítsa figyelmét ismét a böngészőre. Az ipMagnet oldal elkezdi listázni a kapcsolat adatait. Ha nem, válassza a Frissítés lehetőséget, hogy ezt kényszerítse.

Az ipMagnet oldal elkezdi listázni a kapcsolat adatait

5. Az ipMagnet táblázatában látható IP-címnek az Ön VPN-címének kell lennie. Ha nem, akkor szivárgási probléma van.

Mit tehet a DNS-szivárgások megelőzése érdekében?

Két fő lépést tehet a DNS-szivárgások megelőzésére. Az első és legnyilvánvalóbb az, hogy megbizonyosodjon arról, hogy a konfiguráció helyes. Ez nem mindig a te kezedben van, és attól függ, hogy milyen kapcsolatban vagy, de tedd meg, amit tudsz.

Függetlenül attól, hogy melyik módszert választja, mindig tegyen óvintézkedéseket annak biztosítására, hogy VPN-kapcsolata ne szivárogjon ki DNS-adatokból. Feltétlenül ellenőrizze és kerülje el a DNS-szivárgásokat, mivel ezek tönkretehetik mindazt, amit a VPN használatával próbál elérni .

VPN-kliensek használata

Ha a VPN-szolgáltatás kliensét használja, győződjön meg arról, hogy mindig a legújabb verzióval rendelkezik. Tartsa szemmel a rendelkezésre álló lehetőségeket, ügyelve arra, hogy azok megfeleljenek a szerverének, és ne legyenek észrevehető hibák. Egyes kliensek kifejezetten DNS-beállításokkal is rendelkezhetnek.

VPN-kliensek használata

Egyéni konfiguráció használata

Azok, akik saját klienseiket konfigurálják, kereshetnek, és megbizonyosodhatnak arról, hogy beállításai megegyeznek a kiszolgálóval. Ezenkívül próbáljon meg rendszeresen letölteni új konfigurációs fájlokat VPN-szolgáltatójától, hogy elkerülje a beállítások elavulását és pontatlanságát. A Mac- és Linux-felhasználók programozhatják az OpenVPN-t , és módosíthatják úgy, hogy a rendszer DNS-e csak a VPN-t használja, és a kapcsolat megszakítása esetén visszaáll. Egyes Linux disztribúciók biztosítják ezeket a szkripteket.

VPN kill kapcsoló

Van egy másik lehetőség is, ha komolyan szeretné megakadályozni a VPN-szivárgásokat. A VPN-kizáró kapcsolóval teljesen kikapcsolhatja az internet-hozzáférést, ha nem csatlakozik VPN-hez. Egyes kliensszoftverek kill kapcsolót is tartalmaznak. Ellenőrizze a kliens beállításait, hogy van-e telepítve. Általában minden beállítás olyan egyszerű, mint egy megfelelő négyzet bejelölése.

A tűzfalak VPN-kizáró kapcsolóként is működhetnek. Tűzfalak beállíthatók, hogy megakadályozzák a VPN-en és a helyi hálózaton kívüli összes kapcsolatot. A tűzfal lehetőség nem mindenkinek való, és nem is mindig a legegyszerűbb, de a legmegbízhatóbb lehet.