Amikor elhagyja a házat, hogy nyilvános helyekre, például kisboltba vagy kávézóba menjen, hogy barátokkal találkozzon, nem fogja a házszámát és a címét csatolni az ingéhez. Az interneten azonban ez megtörténik, az IP (Internet Protocol) cím jelenik meg. És úgy tűnik, nincs ok aggodalomra, de ha valami szerencsétlen történik, azt kívánja, bárcsak jobban odafigyelt volna, és nyilvános helyeken rejtette volna el IP-jét.

Mi az IP-cím?

Az internet egy nagy terület, ahol weboldalakat, számítógépes kapcsolatokat dolgoznak fel és tárolnak. A számítógépek internetes nyomon követéséhez minden számítógép egy IP-címhez csatlakozik. Ez olyan, mintha az utcán lévő házakat házszámuk alapján különböztetnénk meg, csakhogy ez egy hosszú számsor.

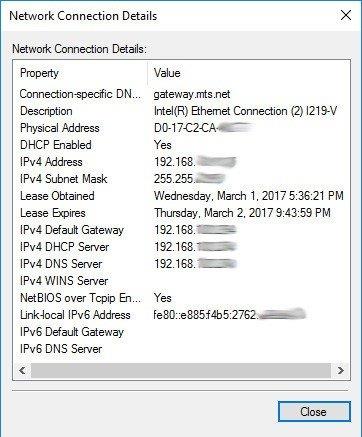

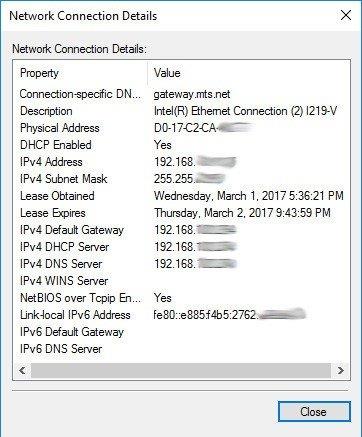

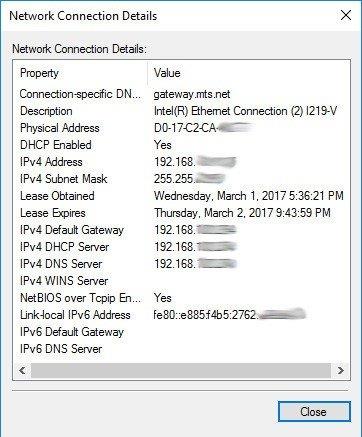

Az alábbiakban kétféle IP-cím található: IPv4 és IPv6 . Az IPv4-et a 80-as években vezették be, de még mindig széles körben használják internetes forgalomra. A 32 bites esetében csak körülbelül 4 milliárd csatlakoztatható cím létezik. Az IPv4-cím így fog kinézni: 168.90.0255.

Az IPv6-címeket az IPv4-címek gyenge elérhetősége miatt vezették be. 128 bites címet használnak, amely számos lehetőséget biztosít. Az IPv6-cím így néz ki: 2001:0db8:0000:0042:0000:8a2e:0370:7334

Ahelyett, hogy egy adott IP-címet írna be egy webböngészőbe, azt Domain névrendszernek (DNS) hívják – A tartománynévrendszer URL-ből IP-címmé konvertál. Például, amikor elindít egy webböngészőt, és beír egy URL-t (pl. www.quantrimang.com ), a DNS azonosítja és megkeresi a webhely IP-címét, majd visszaküldi, hogy megjelenjen a számítógép képernyőjén.

Az IP-cím legtöbbször automatikusan megtörténik, amikor csatlakozik az internethez, miért törődnénk vele?

Miért kell elrejteni az IP-címet?

Amikor hirdetéseket lát a webböngészőjében, ez történik a városában? Ez nem véletlen egybeesés.

Az Ön IP-címe felhasználható a bosszantó hirdetések elleni küzdelemre, és számos rosszindulatú célra felhasználható. Például valaki megtalálhatja Önt, ha tudja a címét, és hasonlóképpen nyomon követheti, ha tudja az IP-címét.

Az IP-cím elrejtése megelőzési és támadási módszer is. Ez lehetetlenné teszi mások számára, hogy megtalálják az Ön tartózkodási helyét.

Ez az egyik ok a sok közül, amiért el kell rejtenie IP-címét. Az alábbiakban azonban bemutatok néhány módszert az IP-cím elrejtésére.

IP elrejtése proxyval (szerver)

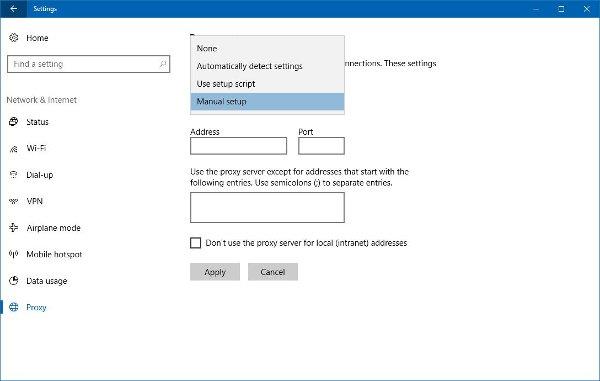

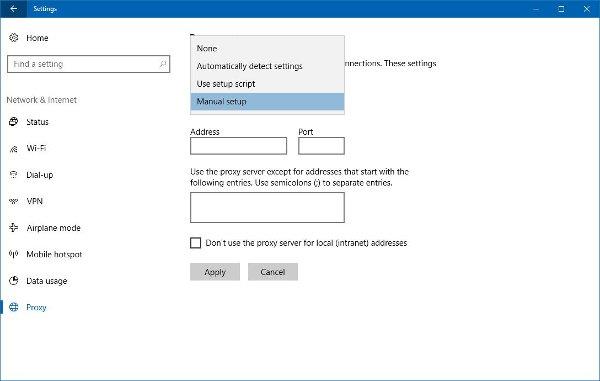

A proxyszerver használata a legegyszerűbb módja az IP-cím elrejtésének, különösen akkor, ha azonnal el kell rejtenie.

A szerver maszkként működik, amikor böngészik az interneten. A kérés kiküldésekor a szerver blokkolja vagy válaszol a kérésre az egyes IP-címeknek megfelelően. Az érdekelt felek láthatják a számítógép és a szerver közötti forgalmat, ezért érzékeny adatok kezelésére a legjobb használni.

Számtalan ingyenes szerver áll rendelkezésre, de ezek gyakran megbízhatatlanok. Ha úgy dönt, hogy ingyenes szervert használ, ügyeljen arra, hogy senkivel ne cseréljen személyes adatokat, és fontolja meg egy szerverellenőrző, például a haschek használatát. Egy nemrégiben megjelent Wired-cikk azonban azt állítja, hogy a proxyszerverek egyre bizonytalanabbak.

Míg az ingyenes szervereket könnyű megtalálni, telepíteni és hatékonyan elrejteni az IP-címet, jobb, ha fizetős és megbízható szervert használunk, amelyhez gyakran egy virtuális magánhálózat (VPN) is társul.

IP elrejtése VPN-nel

Ha nem tudja, mi az a VPN, többet megtudhat a következő cikkből .

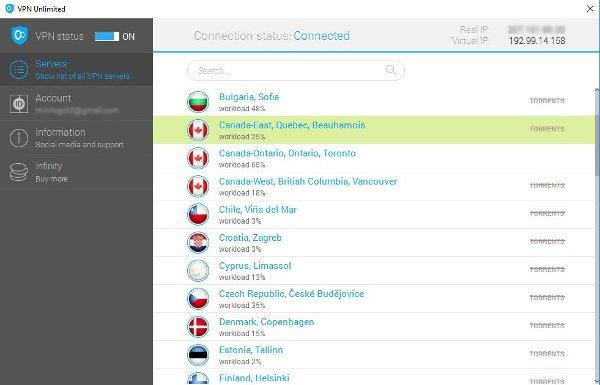

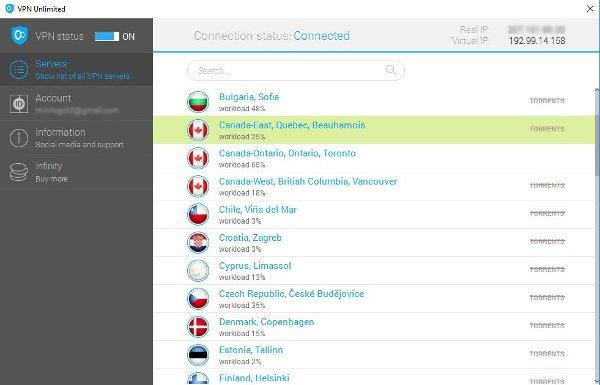

A VPN úgy működik, mint egy szerver, megváltoztatja az IP-címet, de védelmet nyújt a számítógépét elhagyó összes internetes tevékenység számára. Amikor az információ távozik, onnan a VPN-kiszolgálóra kerül, más IP-címmel, ami megnehezíti mások nyomon követését.

A proxy-k meglehetősen gyengék, és nincs titkosítás a számítógép és a szerver között, de VPN-sel titkosított alagutat telepít az eszköz között. Mert a kérése onnan a nyílt internetre fog menni egy másik IP-cím használatával.

Az egyetlen probléma a VPN-vel, hogy meglehetősen drága. A földrajzi korlátozások nélküli videók megtekintésének vágya nem biztos, hogy garantálja a vállalt árat. A biztonság hanyatlása és a széles körben elterjedt kémkedés korában azonban soha nem rossz ötlet VPN-t választani.

Röviden

Sok más lehetőség is van az IP elrejtésére, például az Onion Router (Tor), de ennek magyarázata bonyolultabb, mert törvényesség szükséges. Ezért, ha valaha is használta a Tor-t, meg fogja érteni annak jogi célját és hatékonyságát. De illegális célokra továbbra is felhasználható.

Senkinek sem kell elrejteni IP-címét, és az internetet használó üzletembereknek sem kell aggódniuk. Ha egy kis biztonságra és adatvédelemre van szüksége, az IP-cím elrejtése a megfelelő út, és okos választás lenne proxy, VPN vagy mindkettő használata. Ha nincs elég pénze VPN-re, és más nézőpontot szeretne, keressen ingyenes IP-proxyt a fórumokon. Bár ez nem a legjobb megoldás.