Mi az a Lukitus?

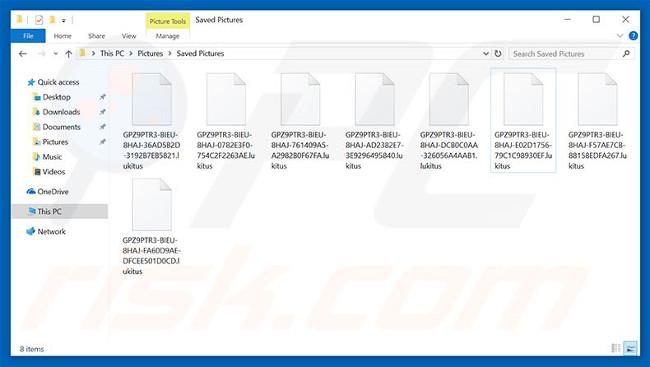

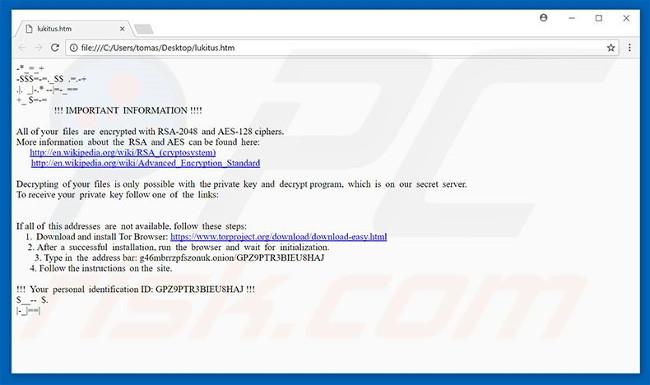

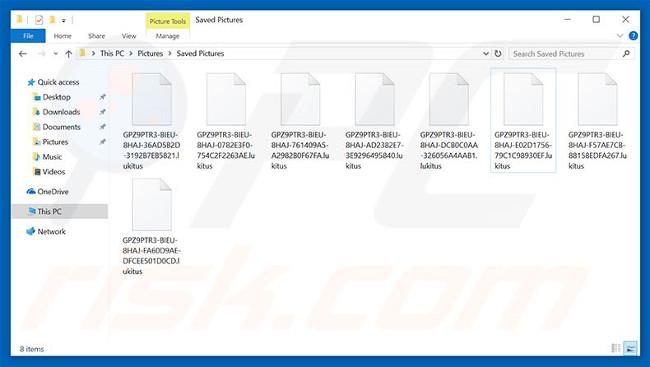

A Lukitus a Locky nevű zsarolóvírus frissített változata. A fejlesztők a Lukitus-t spam (rosszindulatú mellékletek) útján terjesztik. A behatolás után a Lukitus RSA-2048 és AES-128 titkosítási algoritmusokkal titkosítja a tárolt adatokat. A titkosítás során a vírus átnevezi a titkosított fájlokat a "32_random_letters_and_digits].lukitus mintával". Például a „sample.jpg” átnevezhető egy fájlnévre, például „GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus”. A sikeres titkosítás után a Lukitus megváltoztatja az asztal háttérképét, és létrehoz egy HTML-fájlt ("lukitus.htm"), hogy az az asztalon maradjon.

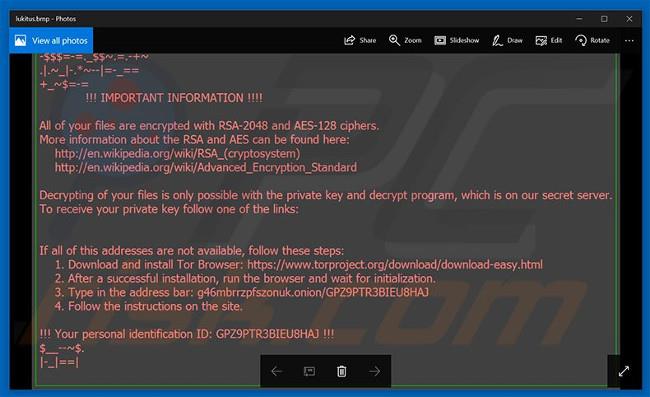

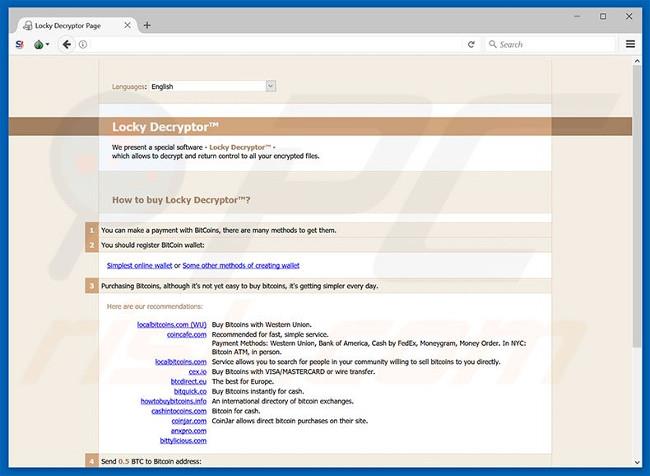

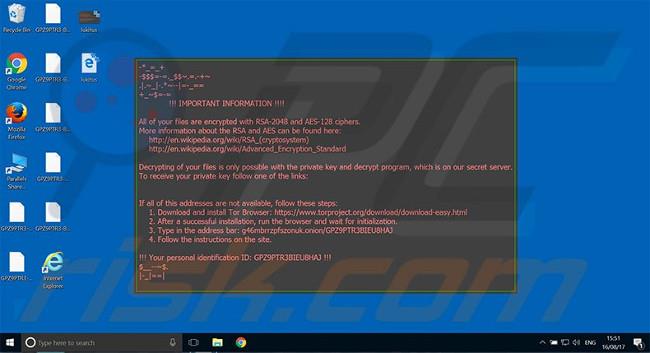

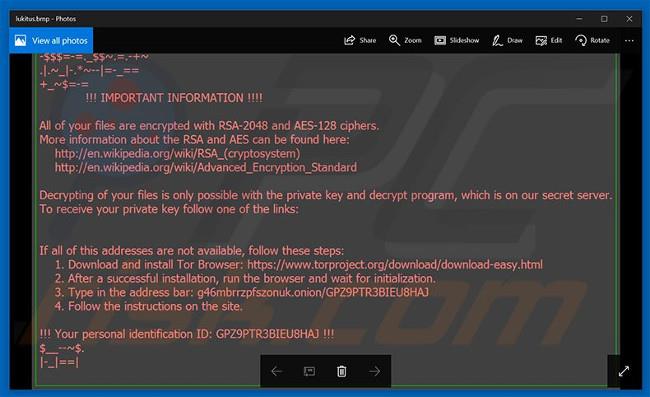

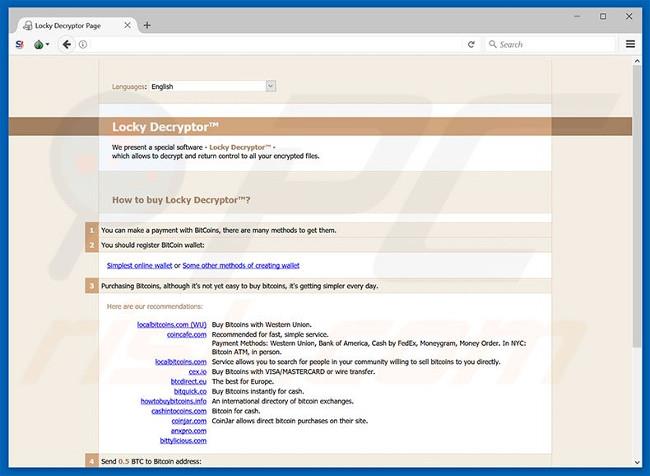

A számítógépen található háttérkép- és HTML-fájlok váltságdíj-üzenetet tartalmaznak, amely szerint a fájl titkosított, és csak egy speciális, egyedi kulcsot használó visszafejtő programmal állítható vissza. Sajnos ez az információ helytálló. Mint fentebb említettük, a Lukitus RSA és AES kriptográfiai algoritmusokat használ, ezért minden áldozat számára csak egy visszafejtési kulcsot generálnak. Ezeket a kulcsokat a Lukitus fejlesztői által vezérelt távoli szerveren tárolják. Az áldozatoknak váltságdíjat kell fizetniük, hogy megkaphassák a kulcsot, követve a rosszindulatú program hivatalos webhelyén található utasításokat. A dekódolás költsége 0,5 Bitcoin (körülbelül 50 000 000 VND). Ne feledje azonban, hogy a csúcstechnológiás bűnözőkben nem szabad megbízni, mert gyakran figyelmen kívül hagyják az áldozatokat, miután megkapták a váltságdíjat. A fizetés nem garantálja a fájlok visszafejtését. Ezen túlmenően, ha pénzt adnak a kiberbűnözőknek, közvetetten támogatja a rosszindulatú vírusokkal foglalkozó vállalkozásaikat is. Ezért nem ajánlott ezekkel az emberekkel kapcsolatba lépni, vagy váltságdíjat fizetni. Sajnos nincs olyan eszköz, amely képes lenne visszaállítani a Lukitus által titkosított fájlokat, és az egyetlen megoldás a fájlok és a rendszer visszaállítása biztonsági másolatból.

Értesítés váltságdíj követeléséről a számítógépes bűnözőktől:

A Lukitus hasonló az Aleta-hoz, a BTCWare-hez, a GlobeImposterhez és több tucat más ransomware-típushoz. Ezeket a rosszindulatú programokat fájlok titkosítására és váltságdíj követelésére is tervezték. Csak két fő különbség van: 1) a követelt váltságdíj és 2) a használt titkosítási algoritmus típusa. A kutatások azt mutatják, hogy ezeknek a vírusoknak a többsége olyan algoritmusokat használ, amelyek egyedi visszafejtő kulcsokat generálnak (pl. RSA, AES, DES stb.). Ezért szinte lehetetlen visszaállítani ezeket a fájlokat a számítógépes bűnözők dekódoló kulcsa nélkül.

Hogyan támadja meg a ransomware a számítógépeket?

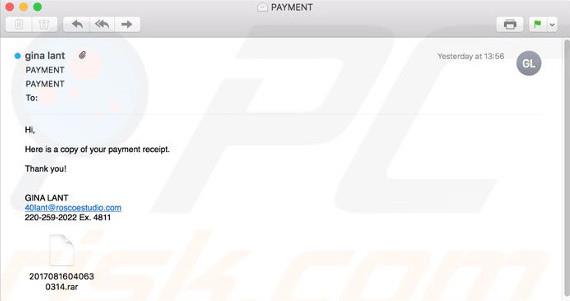

Bár a Lukitus levélszeméten keresztül kerül terjesztésre, a számítógépes bűnözők gyakran hamis szoftverek, trójai programok és harmadik féltől származó szoftverletöltő források (letöltő oldalak) segítségével terjesztenek hasonló rosszindulatú programokat ingyenes, ingyenes fájltárhelyekkel, egyenrangú hálózatokkal stb. Ebben az esetben a Lukitus tömörített .rar fájlként kerül az áldozatokhoz. A spam e-mailek azonban gyakran tartalmaznak JavaScript-dokumentumokat, MS Office-t és más hasonló fájlokat, amelyek rosszindulatú programok letöltésére vagy telepítésére szolgálnak. A hamis szoftverfrissítők az elavult szoftverhibákat használják ki a rendszerek megfertőzésére. A harmadik féltől származó szoftverletöltési források gyakran növelik a rosszindulatú végrehajtás valószínűségét azáltal, hogy legitim szoftverként „bemutatják” őket.

Hogyan védheti meg számítógépét a ransomware fertőzéstől?

A ransomware fertőzés megelőzése érdekében nagyon óvatosnak kell lennie az internet böngészésekor. Soha ne nyissa meg a gyanús e-mailekből kapott fájlokat, és ne töltsön le szoftvert nem hivatalos forrásból. Ezenkívül használjon legitim vírus-/kémprogram-elhárító csomagot, és frissítse a telepített alkalmazásokat. Ügyeljen azonban arra, hogy a bűnözők hamis frissítőkön keresztül rosszindulatú programokat terjesztenek. Ezért a szoftverfrissítéshez harmadik féltől származó eszközök használata nagyon veszélyes. A számítógép biztonságának kulcsa az óvatosság.

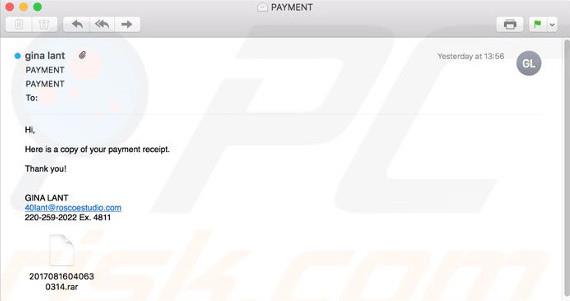

A Lukitus rosszindulatú programok terjesztéséhez használt spam minták:

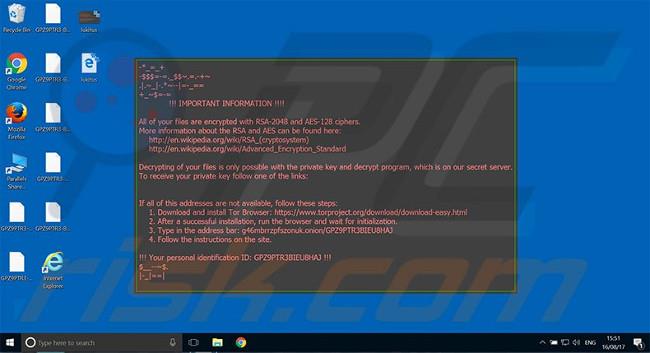

Lukitus HTML fájl:

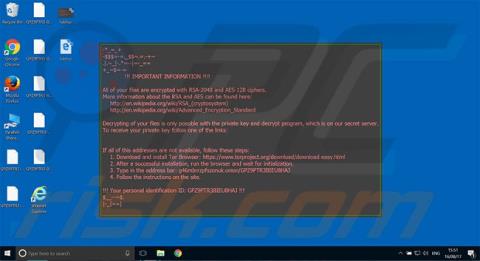

Lukitus asztali háttérkép fájl:

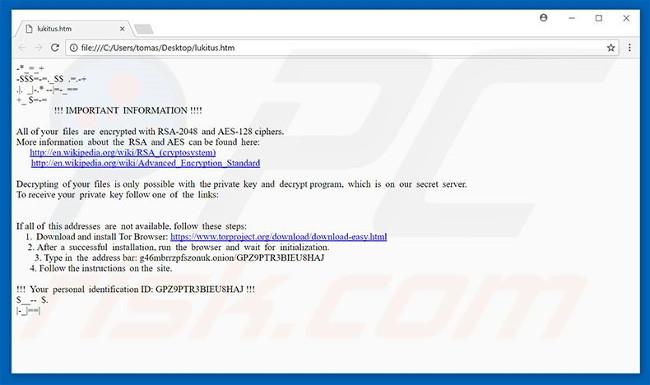

A Tor webhely Lukitus fájlja:

Lukitus által kódolt fájlok ("[32_random_letters_and_digits].lukitus" fájlnév minta):

Utasítások a Lukitus ransomware megelőzésére

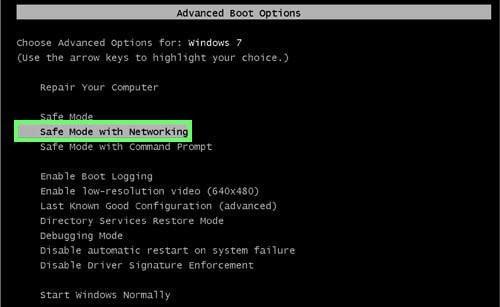

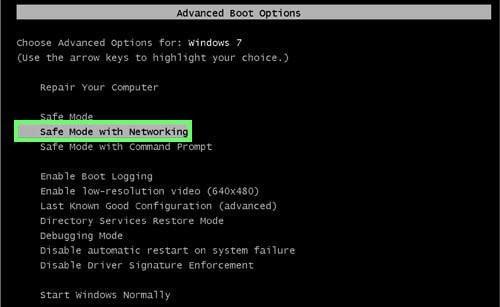

1. lépés: Távolítsa el a Lukitus ransomware-t a hálózati csökkentett módban.

Windows XP és Windows 7 felhasználók : Indítsa el a számítógépet csökkentett módban. Kattintson a Start > Leállítás > OK gombra . A számítógép indítási folyamata közben nyomja meg többször az F8 billentyűt a billentyűzeten, amíg meg nem jelenik a Windows speciális beállításai menü, majd válassza a Csökkentett mód hálózattal lehetőséget a listából.

Videós utasítások a Windows 7 elindításához "Csökkentett mód hálózattal" módban:

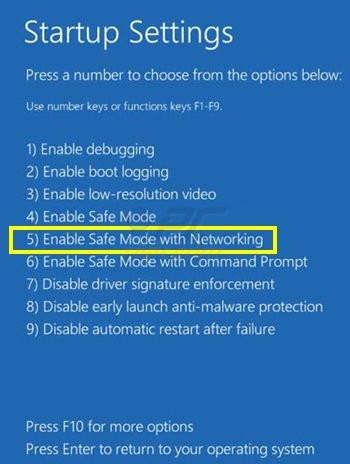

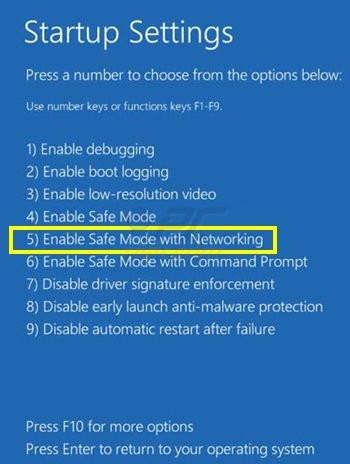

Windows 8 felhasználók: Nyissa meg a Windows 8 kezdőképernyőjét , írja be a Speciális lehetőséget , majd a keresési eredmények között válassza a Beállítások lehetőséget . Kattintson a Speciális indítási lehetőségre a megnyíló "Általános számítógépbeállítások" ablakban . Kattintson az "Újraindítás most" gombra . A számítógép most újraindul a "Speciális indítási beállítások menüben" . Kattintson a " Hibaelhárítás " gombra, majd nyomja meg a "Speciális beállítások" gombot . A speciális beállítások képernyőn kattintson az Indítási beállítások > Újraindítás elemre. A számítógép újraindul az Indítási beállítások képernyőn. Nyomja meg az F5 billentyűt az indítási módba való indításhoz. Csökkentett mód hálózattal .

Oktatóvideó a Windows 8 csökkentett módban történő indításához hálózattal.

Windows 10 felhasználók: Kattintson a Windows ikonra, és válassza a Power lehetőséget. A megnyíló menüben kattintson az „ Újraindítás ” gombra, miközben lenyomva tartja a „ Shift ” gombot a billentyűzeten. Az "opció kiválasztása" ablakban kattintson a " Hibaelhárítás ", majd a "Speciális beállítások" elemre . A speciális beállítások menüben válassza az "Indítási beállítások" lehetőséget , majd kattintson az " Újraindítás " gombra. A következő ablakban kattintson az " F5 " gombra a billentyűzeten. Ezzel újraindítja az operációs rendszert csökkentett módban hálózattal.

Videós utasítások a Windows 10 elindításához "Csökkentett mód hálózattal" módban:

2. lépés: Távolítsa el a Lukitus ransomware-t a rendszer-visszaállítás segítségével

Ha nem tudja elindítani a számítógépet csökkentett módban hálózattal, próbálja meg végrehajtani a rendszer-visszaállítást.

Videós utasítások a ransomware vírus eltávolításához a "Csökkentett mód parancssorral" és a "Rendszer-visszaállítás" használatával:

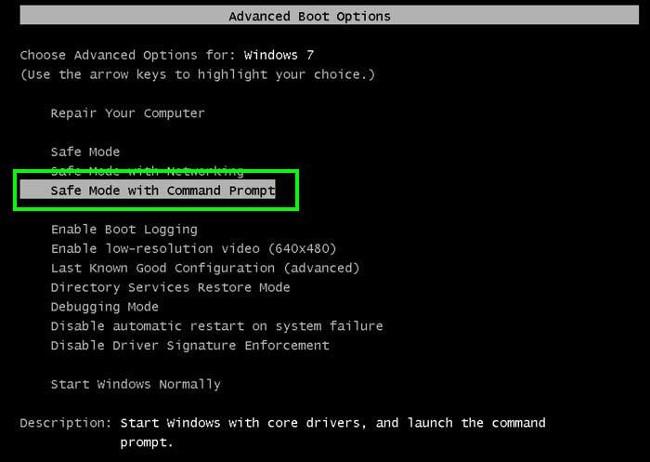

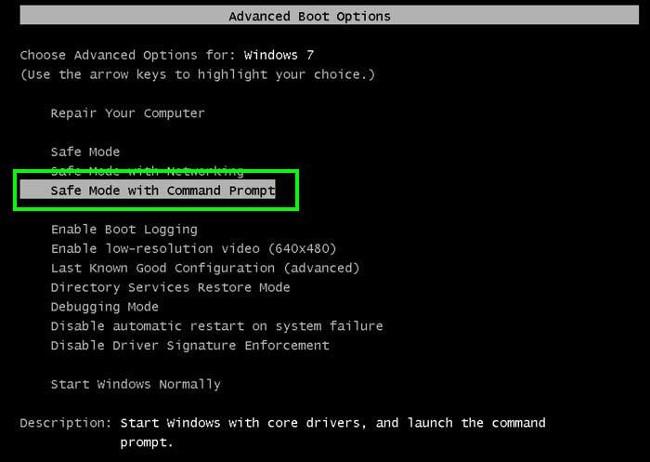

1. A számítógép indításakor nyomja meg többször az F8 billentyűt a billentyűzeten, amíg meg nem jelenik a Windows speciális beállításai menü, majd válassza ki a Csökkentett mód parancssorral lehetőséget a listából, és nyomja meg az Enter billentyűt .

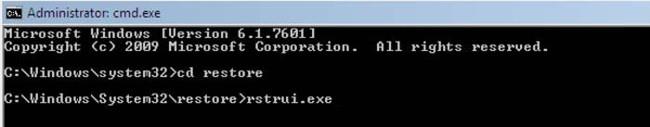

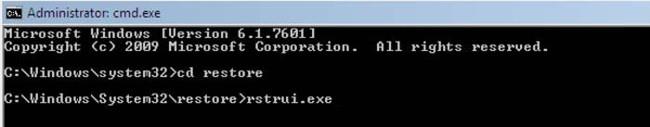

2. A Parancssorba írja be a következő sort: cd restore , majd nyomja meg az Enter billentyűt .

3. Ezután írja be ezt a sort: rstrui.exe , és nyomja meg az Enter billentyűt .

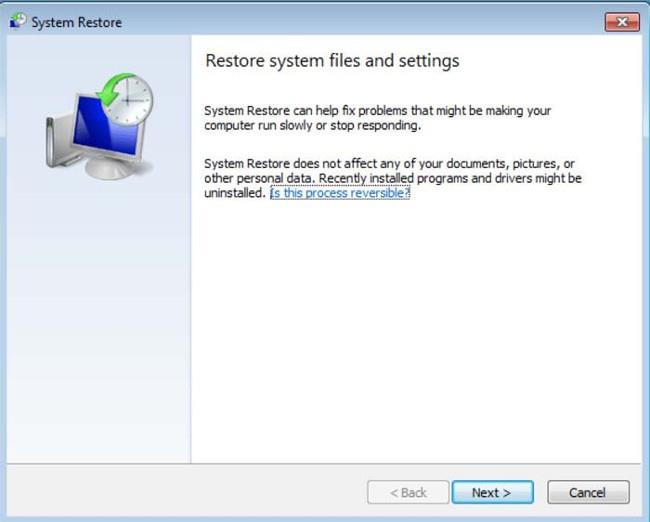

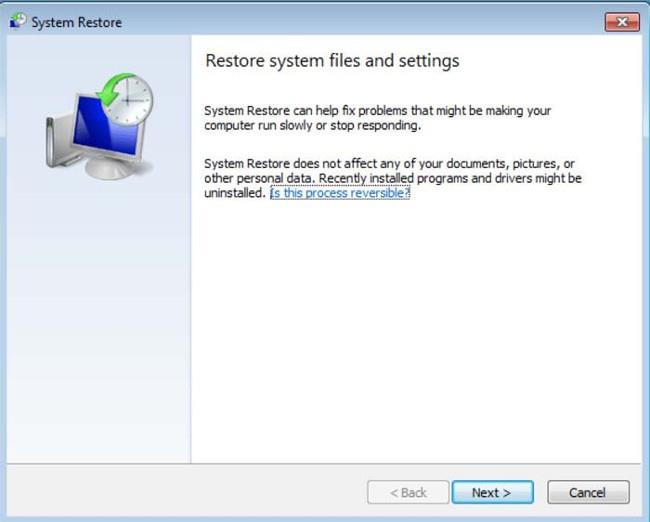

4. A megnyíló ablakban kattintson a " Tovább " gombra.

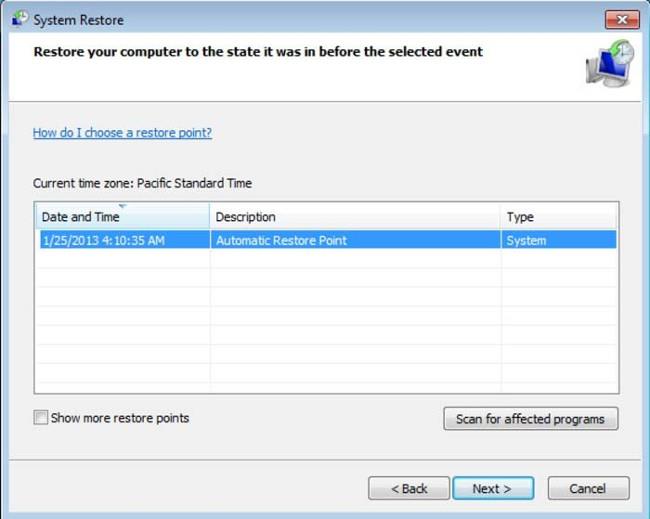

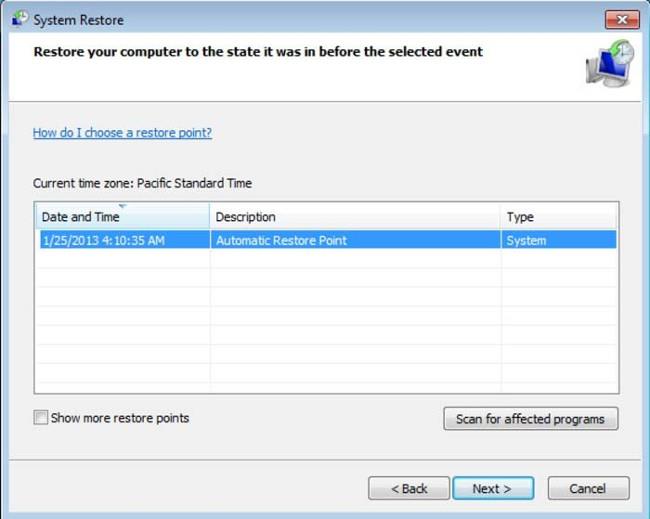

5. Válassza ki az egyik visszaállítási pontot, és kattintson a " Tovább " gombra (a számítógép rendszere visszaállítja a Lukitus vírussal való megfertőződés napját).

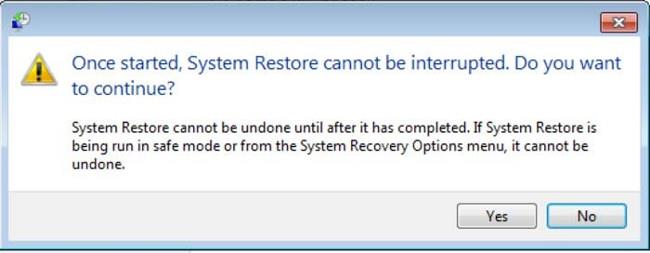

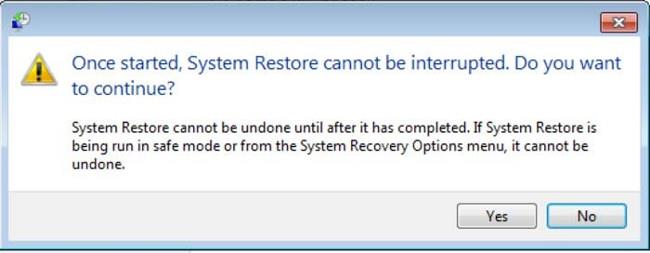

6. A megnyíló ablakban kattintson az " Igen " gombra.

7. A számítógép visszaállítása után töltse le és ellenőrizze számítógépét rosszindulatú programokat eltávolító szoftverrel, hogy eltávolítsa a megmaradt Lukitus ransomware fájlokat.

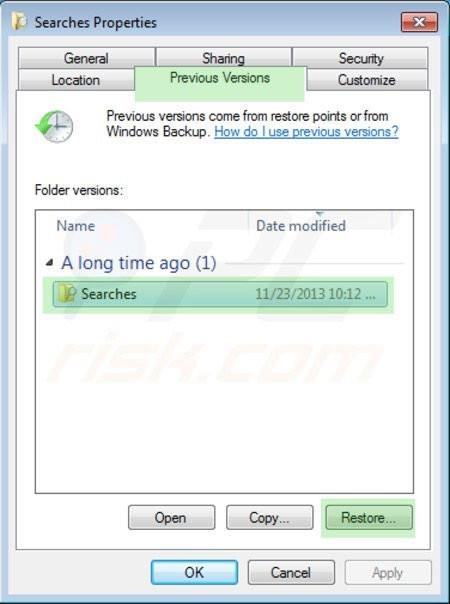

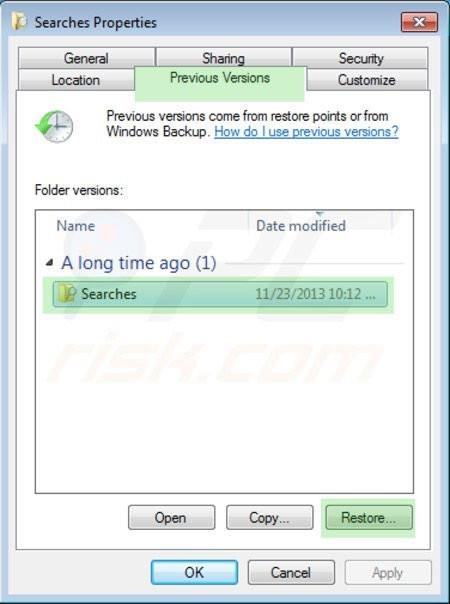

Az ezzel a zsarolóprogrammal titkosított személyes fájlok visszaállításához próbálja meg a Windows korábbi verziói szolgáltatását. Ez a módszer csak akkor hatásos, ha a Rendszer-visszaállítás funkciót olyan operációs rendszeren engedélyezték, amelyet rosszindulatú kód támadt meg. Vegye figyelembe, hogy a Lukitus egyes változatai törölhetik a fájlok árnyékkötet-másolatait, ezért előfordulhat, hogy ez a módszer nem működik minden számítógépen.

Fájl visszaállításához kattintson rá jobb gombbal, lépjen a Tulajdonságok menüpontra , és válassza az Előző verziók lapot . Ha a megfelelő fájlnak van visszaállítási pontja, válassza ki azt, és kattintson a " Visszaállítás " gombra.

Ha nem tudja elindítani a számítógépet csökkentett módban hálózattal (vagy parancssorral), indítsa el a számítógépet egy mentőlemezzel. A ransomware bizonyos változatai le vannak tiltva a Biztonságos mód hálózattal funkcióval, ami bonyolulttá teszi az eltávolítását. Ehhez a lépéshez hozzáférésre van szüksége egy másik számítógéphez.

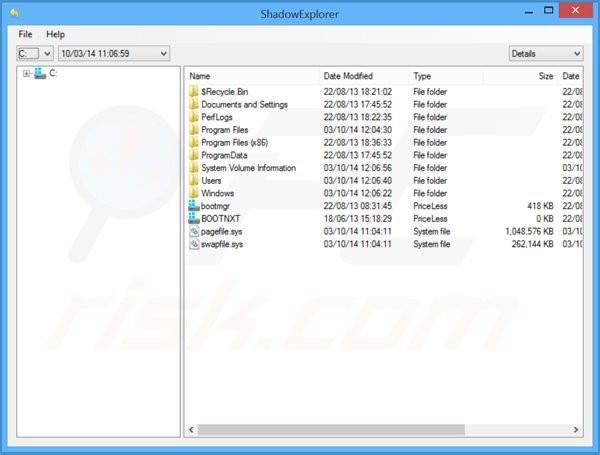

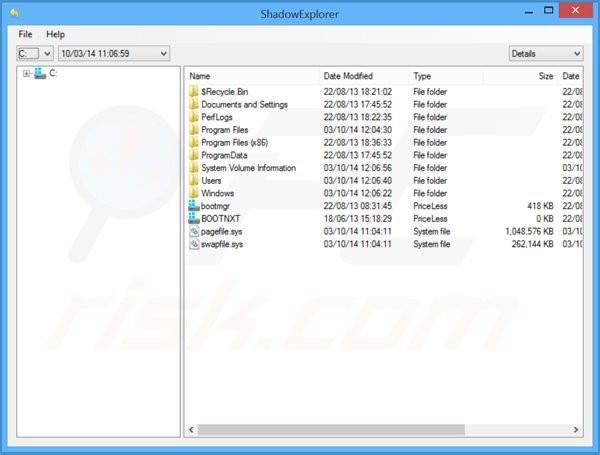

A Lukitus titkosított fájlok feletti irányítás visszaszerzéséhez próbálkozzon a Shadow Explorer nevű programmal is .

Ha meg szeretné védeni számítógépét az ehhez hasonló fájltitkosító zsarolóprogramoktól, használjon jó hírű vírus- és kémprogram-elhárító programokat. További védelmi módszerként használhatja a HitmanPro.Alert nevű programot , amely csoportházirend-objektumokat hoz létre a rendszerleíró adatbázisban, hogy blokkolja az olyan szélhámos programokat, mint a Lukitus.

A Malwarebytes Anti-Ransomware Beta fejlett technológiát használ, amely figyeli a zsarolóprogramok tevékenységét, és azonnal leállítja – még mielőtt az elérné a felhasználó fájljait:

A ransomware okozta károk elkerülésének legjobb módja a rendszeresen frissített biztonsági mentések készítése.

Egyéb ismert eszközök a Lukitus ransomware eltávolítására: Plumbytes Anti-Malware és SpyHunter 4 .