Ez a cikk alapvető információkat tartalmaz a Pumas rosszindulatú programokról, valamint arról, hogyan távolíthatja el teljesen ezt a kártevőt. Kövesse a cikk végén említett ransomware-eltávolítási utasításokat.

A Pumas egy vírus neve, amelyet a fájlok titkosítására hoztak létre . A titkosítás után a fájlok a .pumas kiterjesztéssel lesznek hozzáfűzve a végéhez. Pontosabban, a fájlokat katonai minőségű AES és 1024 bites RSA titkosítási algoritmusok is zárolják . A Pumas rosszindulatú program titkosítja az Ön adatait, és miután befejezte, fizetni fog a fájlok visszaállításáért. Ez a zsarolóprogramok telepítésének egyik formája, amely nagyon népszerűvé vált az elmúlt években.

Pumas ransomware

Alapvető információk a Pumas malware-ről

|

Név

|

.pumas Files vírus

|

|

Faj

|

Spyware, ransomware, Ransomware , Cryptovirus.

|

|

Általános leírása

|

Ez a zsarolóprogram titkosítja a számítógépén lévő fájlokat, és váltságdíjat követel a titkosított fájlok visszaállításáért.

|

|

Tünet

|

Ez a zsarolóprogram két titkosítási algoritmus, az AES és az RSA segítségével titkosítja fájljait. Minden titkosított fájl .pumas kiterjesztéssel rendelkezik a fájlkiterjesztéshez.

|

|

A terjedés módja

|

Spam levelek, e-mail mellékletek.

|

|

Érzékelő eszköz

|

Fizetett biztonsági szoftver .

|

Pumas spyware terjesztési módszer

Ez a Pumas spyware sokféle módon terjedhet az interneten keresztül, de főleg e-mail eszközökön keresztül. Ha véletlenül Pumas spyware-t tartalmazó fájlokat futtat, számítógépe teljesen megfertőződik.

Ezenkívül a Pumas rosszindulatú programok a közösségi médiában ( közösségi hálózatokon ) és különböző fájlmegosztó szolgáltatásokon is terjeszthetők . A nem hivatalos weboldalakon található ingyenes szoftverek szintén hasznos eszközei a rosszindulatú kódok, köztük a Pumas terjesztésének. Abban az esetben, ha miután letöltött egy fájlt a számítógépére, ne nyissa meg azonnal. Először szkennelje be őket egy biztonsági eszközzel, és ellenőrizze a méretüket és az aláírásukat, hátha van valami szokatlan. Kérjük, olvassa el a „ Hogyan ismerjük fel a vírussal fertőzött számítógépet 10 jellemző tünet alapján ” című cikkünket, hogy megértse az ehhez a helyzethez szükséges információkat.

Részletes információk a Pumas spyware-ről

Mint már említettük, a Pumas egy vírus, amely titkosítja a fájlokat, és megjelenik egy ablak, amely utasításokat tartalmaz a hackernek történő pénz átutalására a számítógép képernyőjén. Röviden: a zsarolók azt akarják, hogy váltságdíjat fizessen a titkosított fájlok helyreállításáért.

Még veszélyesebb, hogy a Pumas malware bejegyzéseket hozhat létre a Windows Registry- ben , hogy tartósabban és erősebben "parazitálhassa" a rendszert, valamint különféle folyamatokat indítson el vagy gátoljon a Windows környezetben.

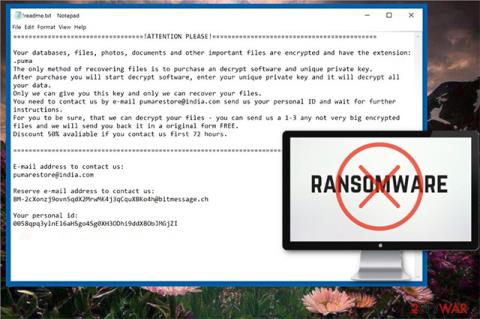

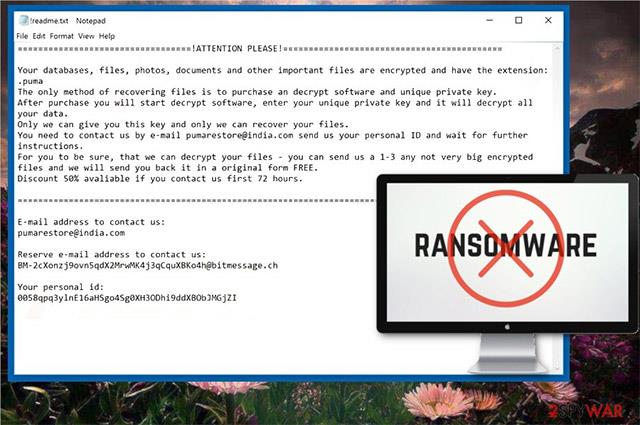

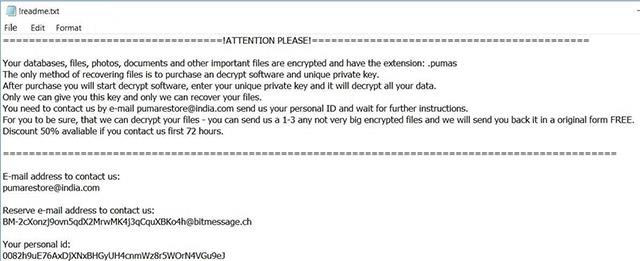

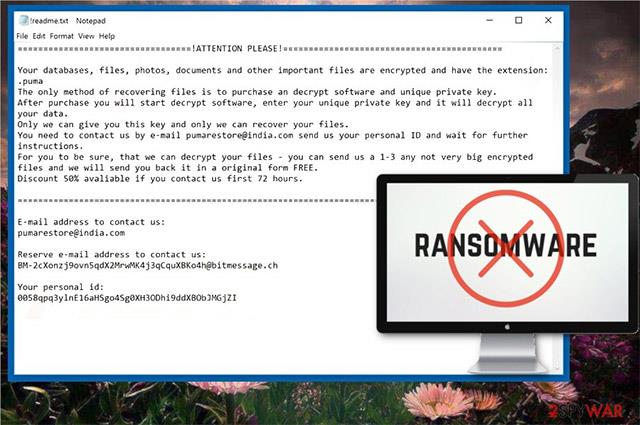

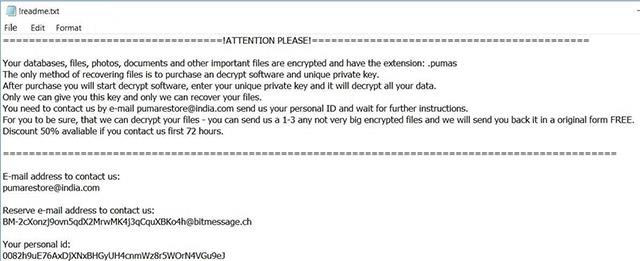

A titkosítást követően a Pumas vírusfájlok váltságdíj-jegyzetet helyeznek el egy "! Readme.txt" nevű fájlban. A váltságdíj-jegyzet tartalmát az alábbi képernyőképen láthatja:

Ennek a közleménynek a tartalma konkrétan a következő:

Adatbázisai, fájljai, képei, dokumentumai és más fontos fájljai titkosítottak, és a következő kiterjesztéssel rendelkeznek: .pumas. A fájlok helyreállításának egyetlen módja a visszafejtő szoftver és egyedi privát kulcsok vásárlása.

A visszafejtő szoftver és a magánkulcsok megvásárlása után saját maga is visszafejtheti a szoftvert, megadhatja az éppen vásárolt egyedi privát kulcsot, és ez segít az összes adat visszafejtésében.

Csak mi tudjuk biztosítani Önnek ezt a kulcsot, és csak mi tudjuk visszaállítani a fájlokat.

Ha szükséges, felveheti velünk a kapcsolatot a [email protected] e-mail címen, küldje el személyi azonosítóját, és várja meg a további utasításokat.

Ha még mindig nem hiszi, hogy sikerül visszafejteni fájljait, küldjön nekünk 1-3 titkosított fájlt (a méret nem lehet túl nagy), és mi visszaküldjük Önnek. A fájlok pontosan olyanok, mint az eredeti, teljesen INGYENES .

50% kedvezmény, ha a fájlok titkosítását követő 72 órán belül felveszi velünk a kapcsolatot.

E-mail cím, amellyel kapcsolatba léphet velünk:

[email protected]

Második e-mail cím, amellyel kapcsolatba léphet velünk:

[email protected]

Személyi azonosítód:

0082h9uE76AxDjXNxBHGyUH4cnmWz8r5WOrN4VGu9eJ

Amint látja, a zsarolók e-mail címei:

[email protected]

[email protected]

Röviden, a Pumas spyware megjegyzések azt mondják, hogy a fájlok titkosítottak. A fájlok visszaállításáért váltságdíjat kell fizetnie. Valójában a legtöbb ember általános pszichológiája ebben az esetben a zavarodottság és a váltságdíj fizetésére való hajlandóság, különösen akkor, ha a titkosított fájlok fontos adatokat tartalmaznak. Azonban bármilyen rossz is a helyzet, ne feledje, hogy NEM szabad váltságdíjat fizetnie. Mit tesz annak biztosítására, hogy a váltságdíj kifizetése után visszaállítsák fájljait, ha a helyzetet okozó személyek hivatásos csalók! Ezen túlmenően, ha pénzt adunk a kiberbűnözőknek, az csak segít nekik több rosszindulatú program létrehozásában vagy további bűncselekmények elkövetésében.

A Pumas rosszindulatú program fájltitkosítási folyamata

A Pumas ransomware szoftver titkosítási folyamatáról eddig azt tudtuk, hogy a sikeres titkosítást követően minden fájl .pumas kiterjesztéssel rendelkezik.

A fájlok zárolására használt titkosítási algoritmusok AES és RSA 1024 bit.

Az alábbiakban a Pumas által általánosan megcélzott fájltípusok listája található. Ez a lista frissül, amint új jelentések válnak elérhetővé a problémáról:

- Hangfájl

- Videó fájlok

- Dokumentumfájl

- Képfájl

- Biztonsági másolat fájl

- A fájl bejelentkezési, banki, pénzügyi információkat tartalmaz...

A Pumas cryptovirus a következő paranccsal beállítható úgy, hogy törölje az összes Volume Shadow másolatot a Windows operációs rendszerből:

→vssadmin.exe törli az árnyékokat /all /Quiet

A fenti parancs végrehajtása esetén a titkosítási folyamat hatékonyabban megy végbe. Ez annak a ténynek köszönhető, hogy ez a parancs megszünteti az adat-helyreállítási módszereket. Ha számítógépe meg van fertőzve ezzel a zsarolóvírussal, és a fájlok zárolva vannak, olvassa el tovább, hogy megtudja, hogyan állíthatja vissza a fájlokat a normál állapotba.

A Pumas Ransomware vírus eltávolítása és a .pumas fájlok helyreállítása

Ha a számítógépét sajnos megfertőzte a Pumas ransomware vírus, akkor rendelkeznie kell némi tapasztalattal a rosszindulatú programok eltávolításában. Röviden: a lehető leggyorsabban el kell távolítania ezt a szoftvert, mielőtt esélye lenne megerősödni és más számítógépeket megfertőzni.

Kérjük, olvassa el a " Rosszindulatú szoftverek (rosszindulatú programok) teljes eltávolítása Windows 10 rendszerű számítógépeken " című cikket a konkrét utasításokért.

Fent található az az információ, amelyet a Pumas kémszoftverről tudnia kell. Sok sikert egy erős biztonsági rendszer felépítéséhez!

többet látni