2019. január 8-án a felhasználók látták a Clipper rosszindulatú program első verzióját a Google Play Áruházban. Ártalmatlan alkalmazásnak álcázta magát, hogy rávegye az embereket a letöltésre, majd elkezdte átirányítani a kriptovalutát a rosszindulatú program tulajdonosához.

De mi az a Clipper rosszindulatú program, hogyan működik, és hogyan lehet elkerülni az ebből a kártevőből származó támadásokat?

További információ a Clipper rosszindulatú programjairól

Mi az a Clipper rosszindulatú program?

A Clipper egyetlen tranzakcióban célozza meg a kriptovaluta pénztárca címeit. Ez a pénztárcacím olyan, mint egy bankszámlaszám kriptovaluta változata. Ha azt szeretnéd, hogy valaki kriptovalutával fizessen neked, meg kell adnod neki egy pénztárca címet, amit a fizető beír a fizetési adatai közé.

A Clipper eltéríti a kriptovaluta-tranzakciókat azáltal, hogy valódi pénztárcacímeket cserél a Clipper alkotójának pénztárcájához tartozó címekkel. Amikor a felhasználók kriptovaluta számlákról fizetnek, a Clipper készítőjének fizetnek az eredeti címzett helyett.

Ez komoly anyagi károkat okozhat, ha a rosszindulatú programnak sikerül eltérítenie egy nagy értékű tranzakciót.

Hogyan működik a Clipper

A Clipper ezt a cserét a Clipperrel fertőzött eszköz vágólapjának (ahol a másolt adatokat tárolja) figyelésével hajtja végre. Minden alkalommal, amikor a felhasználó adatokat másol, a Clipper ellenőrzi, hogy a vágólap tartalmaz-e kriptovaluta pénztárca címeket. Ha igen, a Clipper felcseréli a kártevő-készítő címére.

Mostantól, amikor a felhasználók beillesztenek egy címet, akkor a támadó címét illesztik be a legitim cím helyett.

A Clipper kihasználja a pénztárcacímek összetett természetét. Ezek hosszú számok és betűk, látszólag véletlenszerűen kiválasztottak. Nagyon valószínűtlen, hogy a fizető észreveszi, hogy a címet felcserélték, hacsak nem használta többször is a pénztárca címét.

Még rosszabb, hogy összetettsége miatt a felhasználók hajlamosabbak a cím másolására és beillesztésére, ahelyett, hogy maguk írnák be a billentyűzet segítségével. Clipper pontosan ezt akarta!

Mióta létezik Clipper?

Maga a Clipper nem újdonság. 2017 körül jelent meg, és főleg a Windows rendszert futtató számítógépekre összpontosított. Azóta az Androidot célzó Clippert fejlesztették és a feketepiacon értékesítik. A fertőzött alkalmazások árnyékos webhelyeken találhatók.

Ezek az oldalak képezték az alapját a 2016-os Gooligan malware-nek, amely több mint 1 millió eszközt fertőzött meg.

Ez az alkalmazás első verziója a Google Play Áruházban, hivatalosan is fertőzött a Clipperrel. Egy rosszindulatú programokkal fertőzött alkalmazás sikeres feltöltése a hivatalos alkalmazásboltba a rosszindulatú programok terjesztői számára álomforgatókönyv. A Google Play Áruházból letöltött alkalmazások bizonyos biztonságérzetet nyújtanak, így megbízhatóbbak, mint a véletlenszerű webhelyeken található alkalmazások.

Ez azt jelenti, hogy az emberek gyakran kétségtelenül innen töltenek le és telepítenek alkalmazásokat, amit a rosszindulatú programok készítői pontosan szeretnének.

Mely alkalmazások tartalmazzák a Clippert?

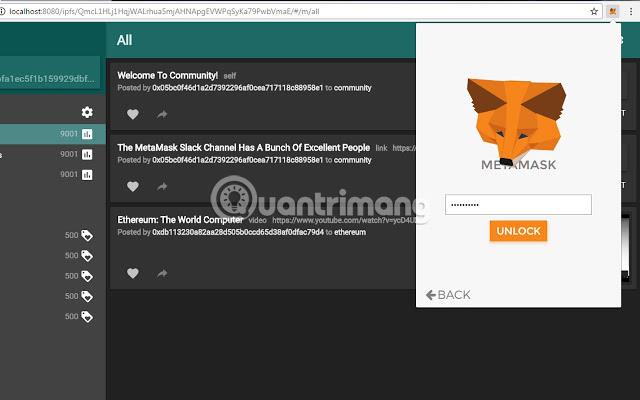

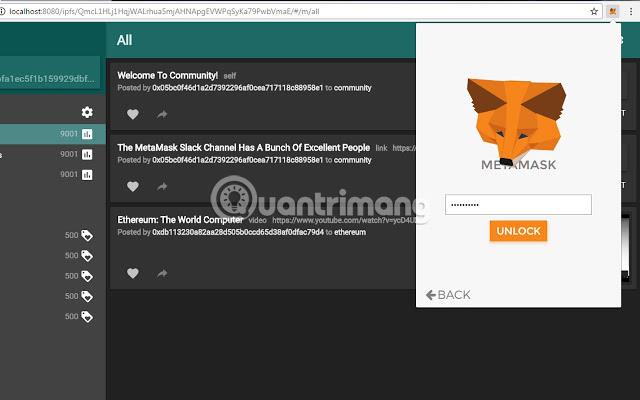

A Clipper a MetaMask nevű alkalmazásban található. Ez egy olyan szolgáltatás, amely valójában böngésző alapú elosztott alkalmazásokat tesz lehetővé az Ethereum kriptovalutához . A MetaMask jelenleg nem rendelkezik hivatalos Android-alkalmazással, így a rosszindulatú programok készítői kihasználták ezt, hogy azt higgyék, hogy a hivatalos verzió megjelent.

Ez a hamis MetaMask alkalmazás többet tett, mint kriptovaluta címek cseréjét a vágólapon. A hamis fiók létrehozásának részeként kérte a felhasználók Ethereum-fiókjának adatait is. Miután a felhasználó megadta adatait, a rosszindulatú program létrehozója minden információval rendelkezik a fiókba való bejelentkezéshez.

Szerencsére egy biztonsági cég felfedezte a Clippert, mielőtt az túl sok kárt okozott volna. A hamis MetaMask alkalmazást 2019. február 1-jén töltötték fel, de jelentették, és alig több mint egy héttel később eltávolították.

A kriptovaluta támadások számának növekedése

Bár ez a fajta támadás meglehetősen új, nem túl meglepő. A kriptovaluta ma hatalmas üzlet, és ezzel együtt hatalmas pénzösszegeket lehet keresni. Míg a legtöbb ember megelégszik a legális úton történő pénzkereséssel, mindig lesznek olyanok, akik úgy döntenek, hogy illegálisan kizsákmányolják mások pénzét.

A kriptovaluták világszerte a rosszindulatú programok készítőinek kedvenc célpontjai. Eltérítik az eszköz processzorát, saját maguk számára kriptovalutává alakítva anélkül, hogy az elsődleges felhasználó észlelné.

A Clipper rosszindulatú programjához hasonlóan a biztonsági cégek aljas kriptovaluta bányászokat találtak, akik rosszindulatú programokkal fertőzték meg a Google Play Áruházban található alkalmazásokat. Mint ilyen, ez csak a kezdete lehet annak, hogy a kriptovaluta alapú rosszindulatú programok megtámadják az Android telefonok felhasználóit.

Hogyan kerüljük el a Clipper támadását?

Ez nagyon ijesztően hangzik, de a Clipper támadásainak elkerülése meglehetősen egyszerű. A Clipper attól függ, hogy a felhasználók nem tudnak a létezéséről, és figyelmen kívül hagyják a figyelmeztető jeleket. A Clipper működésének megértése fontos a legyőzéséhez. A cikk elolvasásával a munka 90%-át elvégezte!

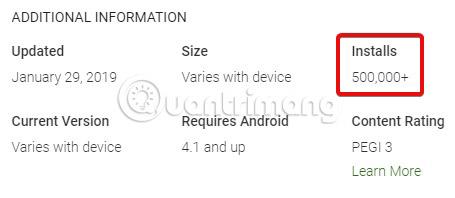

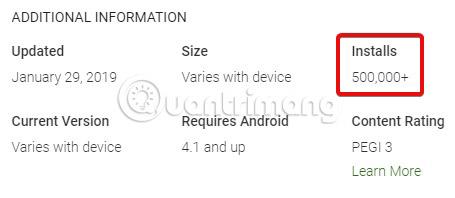

Először mindig győződjön meg arról, hogy letölti az alkalmazást a Google Play Áruházból. Bár a Google Play nem tökéletes, sokkal biztonságosabb, mint a többi árnyékos internetes oldal. Próbálja meg elkerülni azokat a webhelyeket, amelyek harmadik féltől származó Android-alkalmazásboltként működnek, mivel ezek sokkal nagyobb valószínűséggel tartalmaznak rosszindulatú programokat, mint a Google Play.

Amikor alkalmazásokat tölt le a Google Playről, telepítés előtt ellenőrizze újra az alkalmazás letöltéseinek számát. Ha egy alkalmazás már régóta létezik, és alacsony a letöltések száma, a letöltés kockázatos lehet. Hasonlóképpen, ha egy alkalmazás azt állítja, hogy egy népszerű szolgáltatás mobil verziója, ellenőrizze még egyszer a fejlesztő nevét.

Ha a név eltér (akár csak kissé eltér) a hivatalos fejlesztői névtől, ez fontos figyelmeztető jel, hogy valami nem stimmel.

Még akkor is, ha egy telefon meg van fertőzve Clipperrel, a felhasználók elkerülhetik a támadást, ha óvatosabbak. Ellenőrizze még egyszer minden beillesztendő pénztárcacímet, hogy megbizonyosodjon arról, hogy nem változott meg félúton. Ha a beillesztett cím eltér a másolt címtől, az azt jelenti, hogy a Clipper lappang a rendszerben.

Futtasson le egy teljes Android víruskeresést , és távolítsa el a közelmúltban telepített árnyékos alkalmazásokat.

A Clipper káros lehet bárki számára, aki nagy mennyiségű kriptovalutát kezel. A pénztárcacímek összetett természete, a felhasználók tipikus másolási és beillesztési hajlamával párosulva lehetőséget ad a Clippernek a támadásra.

Sokan talán észre sem veszik, mit tettek, amíg nem késő!

Szerencsére a Clipper rosszindulatú programjainak leküzdése egyszerű: Soha ne töltsön le gyanús alkalmazásokat, és ellenőrizze újra az összes pénztárca hivatkozást a tranzakciók megerősítése előtt.