Nemrég bankszámlák eltérítése, Facebook, Gmail,... megkongatta a figyelmeztető harangot a személyes adatok ellopásáról. Ennek az eltérítésnek az az oka, hogy a rosszindulatú programok a Chrome böngésző bővítményének álcázzák magukat, és fiókadatokat lopnak el a személyi számítógépekről.

Látható, hogy a hackerek információlopási módszere ezúttal sokkal kifinomultabb, megkerülve a Google-t, és a hamis bővítményeket kihasználva könnyedén ellopják a személyes adatokat. Hogyan lehetünk tehát óvatosak, és elkerülhetjük, hogy olyan bővítményeket telepítsünk, amelyek rosszindulatú programokat és információlopó kártevőket tartalmaznak?

1. Telepítés előtt ellenőrizze a szoftvert:

A rosszindulatú programok megtámadásának és megfertőzésének leggyorsabb módja az online kalózszoftver. Legyen óvatos a feltört szoftverekkel vagy fájlokkal, amelyek széles körben jelennek meg az interneten. A szoftvert hivatalos forrásokból, a szoftver kezdőlapjáról kell megkeresni. Ezenkívül a szoftver telepítése előtt a felhasználóknak meg kell vizsgálniuk a vírusokat, hogy eldöntsék, használják-e vagy sem.

A Virustotal webhelyet használhatjuk fájlok ellenőrzésére, a telepítőfájl biztonságának meghatározására olyan népszerű szoftverszkennereken keresztül, mint a McAfee, Symantec, Kaspersky, AVG, BitDefender,...

2. Legyen óvatos a furcsa beépülő modulokkal a Chrome Internetes áruházban:

Ahogy fentebb említettük, a személyes online fiókok jelenlegi támadása és eltérítése a Chrome-ra telepített hamis bővítményből indult ki. A felhasználók egy linket kapnak a bővítmény telepítéséhez a Chrome Internetes áruházban, így folytathatják a munkát, és természetesen senki sem gyanítja, hogy a bővítmény hamis.

A valóságban azonban ma nagyon nagy a létező hamis kiterjesztések száma. Még veszélyesebb, hogy az ilyen típusú kiterjesztések mindegyike olyan neveket használ, amelyek nagyon hasonlítanak a valódi verzióhoz, így a felhasználók „csapdába esnek”, ha nem ellenőrzik alaposan. Ezért, mielőtt egy bizonyos bővítmény telepítése mellett döntene, ellenőrizze a nevét, a szerző nevét és az értékelési csillagok számát a hamis termékek elkerülése érdekében.

3. Ne telepítsen bővítményeket a Chrome Internetes áruházon kívüli forrásokból:

Ahogyan az ismeretlen forrásból származó szoftverek telepítése során tucatnyi veszély fenyeget, a Chrome Internetes áruházon kívüli forrásokból származó bővítmények is ugyanolyan kockázatosak. Függetlenül attól, hogy műszakilag jártas vagy sem, a legjobb, ha nem telepít más „lebegő” forrásból származó bővítményeket, kivéve a Chrome Internetes áruházat.

4. Ne jelenítsen meg sok személyes adatot e-mailben:

A jelenlegi e-mail szolgáltatások mindegyike rendelkezik aláírási részleggel, így a felhasználók bármilyen személyes adatot megadhatnak, például nevet, céget, telefonszámot, akár számlaszámot,...

A fióktámadás lehetséges kockázata azonban az e-mailben megjelenő, Ön által rendkívül normálisnak tartott információkból fakadhat, így mások szükség esetén könnyen felvehetik Önnel a kapcsolatot. A hackerek elegendő technikával, professzionalizmussal és kifinomultsággal rendelkeznek ahhoz, hogy behatoljanak ezekbe a személyes fiókokba, és minden eltűnik néhány másodperc alatt.

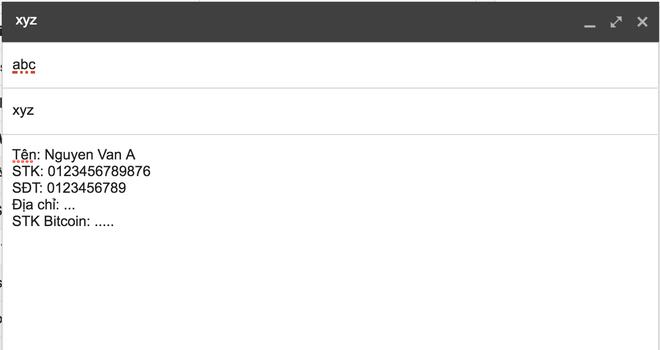

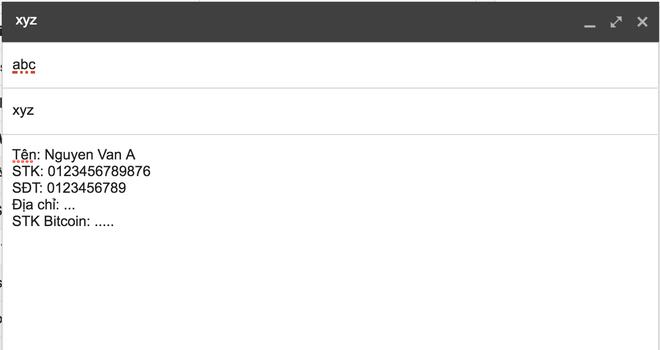

Ezért ne hagyjon túl sok személyes adatot a megjegyzések részben az üzenet tartalma alatt, amint az alábbi példa egy példa.

Amellett, hogy a személyes fiókok a leginkább kitéve a fiókeltérítésnek, a vállalat belső rendszeréhez tartozó e-mailek és adminisztratív fiókok sem kivételek ebben a támadásban. Ebben az esetben a cégeknek 2 féle rendszerbiztonságot kell alkalmazniuk, beleértve az OTP védelmi kódot és a VPN bejelentkezést, hogy rögzíteni tudják a hozzáférésre engedélyezett IP címet, a VPN hozzáférési jelszó csatlakozási jelszó formájában megegyezik az OTP kóddal.

A hackerek egyre kifinomultabb támadási képességeivel nincs más lehetőség, mint fokozni éberségünket bármilyen szoftverrel vagy bővítménnyel szemben. A telepítés előtt alaposan ellenőrizze a szoftvert, és ne fedjen fel túl sok személyes adatot, ha nem szeretne fiókeltérítés áldozatává válni.

Reméljük, hogy ez a cikk hasznos az Ön számára!