Valójában sok különböző VPN-protokollt használnak manapság, és sok VPN-szolgáltató különböző lehetőségeket kínál felhasználóinak. Néha ez a lehetőség be van építve a csatlakozási alkalmazásba, vagy néha egyszerűen egy harmadik fél VPN-eszközeinek konfigurációs lehetősége.

A legnépszerűbb protokollok a PPTP (Point-to-Point Tunneling Protocol), az L2TP/IPSec (Layer 2 Tunneling Protocol) és az OpenVPN.

1. rész: Hogyan teheti biztonságosabbá VPN-jét?

A VPN-ek alapértelmezés szerint nagyszerű biztonsági funkciókkal rendelkeznek, de ez nem jelenti azt, hogy a VPN-eket ne lehetne „feltörni”. Ha nagyobb biztonságot szeretne nyújtani VPN-je számára, tekintse meg az alábbi további utasításokat:

VPN protokoll módosítása

Nem csak egyfajta VPN-protokoll létezik. Valójában sok különböző VPN-protokollt használnak manapság, és sok VPN-szolgáltató különböző lehetőségeket kínál felhasználóinak. Néha ez a lehetőség be van építve a csatlakozási alkalmazásba, vagy néha egyszerűen egy harmadik fél VPN-eszközeinek konfigurációs lehetősége.

A legnépszerűbb protokollok a PPTP (Point-to-Point Tunneling Protocol), az L2TP/IPSec (Layer 2 Tunneling Protocol) és az OpenVPN.

Különösen, ha ezeket a protokollokat mobileszközökre vagy Flash VPN útválasztókra telepíti, a PPTP és az L2TP tekinthető a legjobb lehetőségnek. Ennek az az oka, hogy ezek a protokollok könnyen konfigurálhatók. Sok esetben csak egy szervernévre, felhasználónévre és jelszóra van szüksége.

Használhatja azonban az Open VPN-t is. Alapvetően a PPTP-t „feltörték” – a PPTP 128 bites titkosítást használ (gyenge titkosítás), és a kezdeti csatlakozási és hitelesítési folyamat blokkolható és feltörhető. A fenti protokollok közül a PPTP a leggyorsabb protokoll, mivel ennek a legalacsonyabb a titkosítása.

Az L2TP protokoll biztonságosabb. Ennek a protokollnak azonban hosszabb a titkosítási folyamata, és a protokollok közül a leglassabb.

Az OpenVPN a legjobb a fenti protokollok közül: meglehetősen gyors, gyorsan helyreáll a kapcsolat elvesztése után, és biztosítja a régóta ismert biztonságot. Ha kíváncsi, az OpenVPN a legjobb választás az Ön számára.

2. rész: Néhány VPN-szoftver

A VPN-hez való csatlakozás egyik problémája az, hogy ha a VPN-kapcsolat meghiúsul – ha a VPN-kiszolgáló megszakad vagy rossz a kapcsolata –, a számítógép azonnal hibás internetcímet kap. De nem is tudod, hogy ez történik.

És ezért érdemes alternatív alkalmazások támogatását kérni. Annak biztosítása érdekében, hogy ha megszakad a VPN-kapcsolat, vagy lassú a kapcsolat, továbbra is használhat alternatív alkalmazást. Alapvetően, ha nem VPN-en keresztül csatlakozik, nem tud mindenkihez csatlakozni.

Néhány VPN-kapcsolati alkalmazás, amelyeket VPN-kapcsolati hibák esetén használhat.

1. VPNetMon

A VPNetMon az egyik használható alternatív alkalmazás. Ez a kis alkalmazás Windowshoz készült, és beállíthatja, hogy az alkalmazás azonnal bezárjon, ha a VPN „meghal”, majd a VPN újraindul.

A VPNetMon beállításához kövesse az alábbi lépéseket:

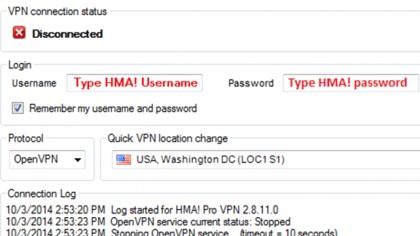

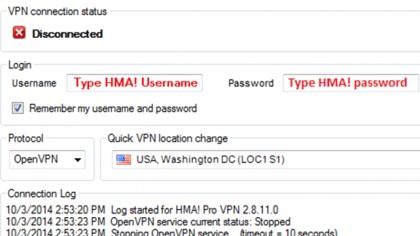

1. Csatlakozzon a VPN-hez.

2. Indítsa újra az alkalmazást, és kattintson az Opt gombra.

3. A bal oldali ablaktáblában 2 IP-cím látható: a belső IP-cím (fent) és a VPN IP-címe (következő).

A VPN IP Star t mezőbe írja be a VPN IP-címének első számát. Ha például a VPN IP-címe 10.1.1.68 , akkor a VPN Start IP- keretét 10- ként adja meg .

4. Az A1 szakasz mellett kattintson a Tallózás gombra , és keresse meg a vezérelni kívánt alkalmazást, például az utorrent.exe-t. Ha bejelöli a Vezérlő négyzetet , az alkalmazás automatikusan bezárul, ha a VPN offline állapotban van. Ha bejelöli az Auto, az alkalmazás újraindul, amikor a VPN „visszatér”.

2. DNS-szivárgás

A DNS, ne feledje, az a szolgáltatás, amelyet a számítógépe használ az URL-ek, például a techradar.com IP-címekké fordítására.

Amikor VPN-hez csatlakozik, automatikusan a VPN-szolgáltatás által biztosított biztonságos DNS-kiszolgálót használja. Kivéve, ha számítógépe rendszeresen használ DNS-kapcsolatokat, kihagyhatja a VPN-t. Ezt DNS-szivárgásnak hívják, és külső "erők" nyomon követhetik.

Néhány VPN-kliens rendelkezik beépített DNS-védelemmel, de ha nem, akkor itt ellenőrizheti . A helye „világosan” megmondja, hol van a VPN. Ha nem sikerül, gyorsan letöltheti az alkalmazást az alkalmazást biztosító webhelyekről a hiba kijavításához.

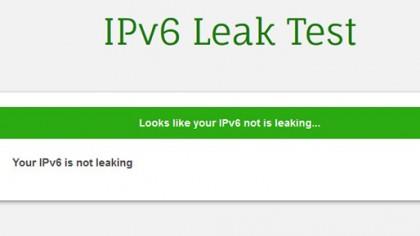

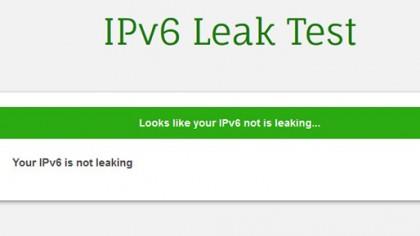

3. IPv6 szivárgások

A legtöbb internetes tevékenységhez általában az IPv4-es verziót használjuk. A helyzet azonban az, hogy az IPv6-címek (Internet Protocol Version 6) is elég jók, és az IP-címek ezen új generációja az IPv4-címverziót hivatott helyettesíteni az internetes tevékenységekben. Valójában a felhasználók nem használnak IPv6-címeket, de számítógépeik és laptopjaik támogatják az IPv6-címeket.

Az IPv6-cím a VPN-en kívül működik, és a hackerek felhasználhatják, hogy megtudják, ki vagy. Ezt a módszert nem gyakran használják, de még mindig előfordulhat, és ennek javítására az egyetlen megoldás az IPv6 letiltása. Egyes VPN-kliensek beépített funkcióval rendelkeznek az IPv6 letiltására, mások azonban nem. Az IPv6 manuális letiltásához kövesse az alábbi lépéseket:

A Windows Vista és a Server 2008 rendszertől kezdve a Microsoft integrálja és támogatja az IPv6 (Internet Protocol Version 6) címeket, és alapértelmezés szerint az IPv6 engedélyezve van. Az IP-címek ezen új generációja az IPv4-címek helyettesítésére szolgál az internetes műveletekben.

Hacsak a hálózati kapcsolat nem rendelkezik speciális IPv6-követelményekkel, amelyek nagyon kevések, akkor letilthatja az IPv6-ot. Más protokolloktól eltérően azonban nem lehet letiltani az IPv6-ot, ha letiltja a protokollt az egyes hálózati interfészeken.

Az IPv6 letiltásának legjobb megoldása a Registry.

Először kattintson a Start gombra , majd írja be a regedit parancsot a keresőmezőbe, és nyomja meg az Enter billentyűt a Rendszerleíróadatbázis-szerkesztő ablak megnyitásához.

A Rendszerleíróadatbázis-szerkesztő ablakban keresse meg a kulcsot:

HKEY_LOCAL_MACHINE => SYSTEM => CurrentControlSet => Szolgáltatások => TCPIP6 => Paraméterek

Kattintson a jobb gombbal a Paraméterek elemre , válassza az Új => Duplaszó (32 bites) értéket . Nevezze el ezt az új értéket DisabledComponents-nek , és nyomja meg az Enter billentyűt.

Most kattintson a jobb gombbal az imént létrehozott DisabledComponents értékre, és válassza a Módosítás lehetőséget. Állítsa a DisabledComponents értékét FFFFFFFF értékre , majd kattintson az OK gombra .

Végül indítsa újra a számítógépet, és az IPv6 minden interfészen le lesz tiltva.

Ha csak azt szeretné ellenőrizni, hogy a rendszere nem szivárog-e, látogassa meg ezt a webhelyet , és futtassa le a tesztet VPN-hez való csatlakozás közben.

Tekintse meg néhány további cikket alább:

Sok szerencsét!