A LoRaWAN vagy a Long Range Wireless Area Network hasznos az alacsony fogyasztású eszközök közötti kommunikációban nagy távolságokon. Röviden, ez egy nyílt szabványú vezeték nélküli protokoll, amelyet a LoRa Alliance hozott létre.

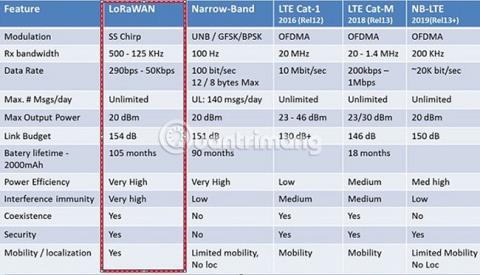

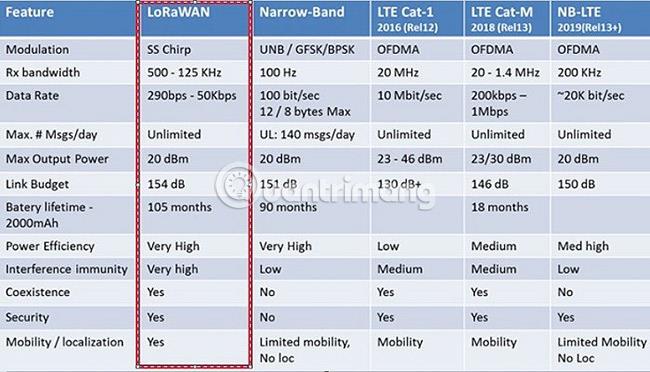

Jelenleg a LoRaWAN az LTE-M-mel (LTE for Machines), az NB-IoT-vel (Narrow-Band), a SigFox-szal és számos más protokollal versenyez. Mindezek a protokollok együttes nevén LPWAN vagy Low Power Wide Area Network.

Ahogy az alábbi táblázatban látható, az LPWAN alacsonyabb teljesítménnyel (20 dBm), alacsonyabb bitsebességgel (akár 10 Mbps) és nagy hatótávolságú IoT-hálózatokkal (<10>) működik.

Az LPWAN eltérő alkalmazásokkal rendelkezik, mint a hagyományos mobilszolgáltatások, mint például az LTE, GSM vagy WiMAX. Itt a gyors adatátviteli sebesség kevésbé fontos, mint több eszköz támogatása, a lefedettség javítása és az energiafogyasztás minimalizálása.

Mivel a dolgok internetén több milliárd dolog kapcsolódik, a LoRaWAN és más LPWAN protokollok egyre fontosabbá válnak.

Hogyan működik a LoRaWAN?

A LoRaWAN egyik alapvető jellemzője az 1 GHz alatti, licenc nélküli spektrumtartományban való működés. Míg a WiFi magasabb, 2,4 GHz és 5 GHz , illetve 4G 2 és 8 GHz között engedélyezett frekvenciákon működik .

Jelenleg a LoRaWAN regionális ISM sávjai közül néhány az EU 868, az EU 433, az US 915 (Amerika) és az AS 430 (Ázsia). A LoRaWAN felépítése két rétegből áll: a fizikai rádiórétegből, a LoRa-ból (Long Range) és a hálózati rétegből, amelyen a LoRaWAN platform létezik. Jelenleg nincs online dokumentáció a fizikai rétegről, de az emberek megpróbálják megfejteni.

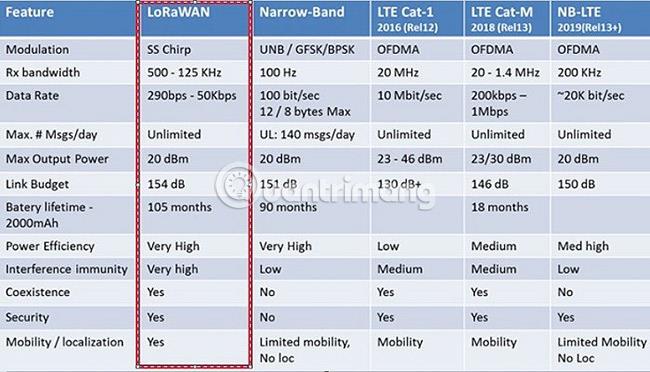

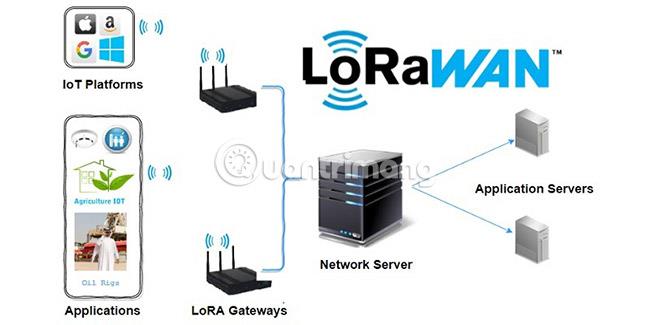

A LoRaWAN alapvető topológiája a LoRa Alliance bemenetéből származik. Két lényeges részt tartalmaz.

A nagy hatótávolságú csillag architektúra egy központi LoRaWAN hálózati szerverből áll, amely a közbenső LoRa átjárókhoz csatlakozik.

Ezekből az átjárókból a végcsomópontok az IoT- alkalmazások és -platformok moduljaihoz csatlakoznak . A kommunikáció mindkét irányban történik.

A LoRa Alliance webhelye további információkat tartalmaz a LoRaWAN-ról, beleértve az esettanulmányokat és a technikai részleteket (lásd bővebben: lora-alliance.org).

Hogyan kell csatlakozni?

Az egyéni felhasználók számára a LoRaWAN legnagyobb előnye, hogy nyílt konfigurációjának köszönhetően ingyenesen használható. Csak egy eszközre van szüksége, hogy kihasználhassa a 128-AES biztonságú helyi hálózat előnyeit.

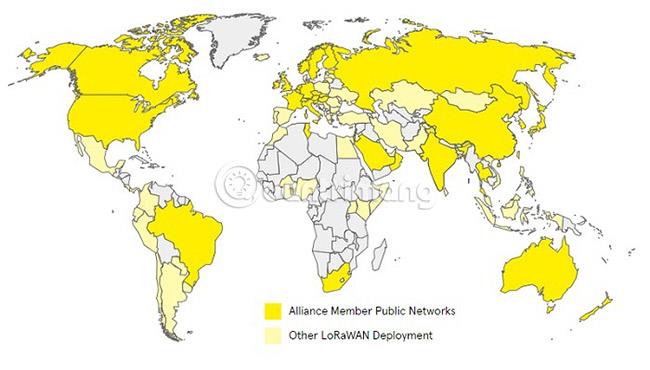

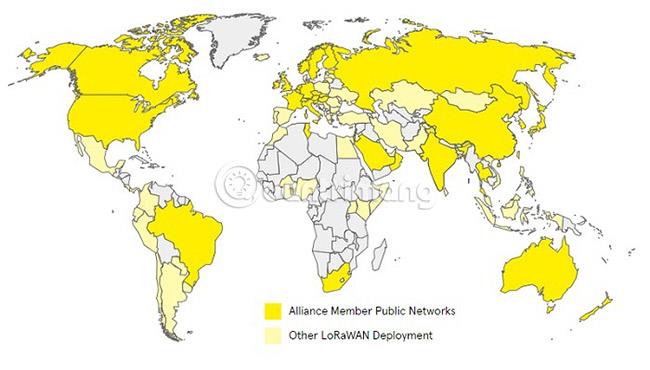

A LoRa Alliance szerint a LoRaWAN jelenleg több mint 100 országban érhető el, világszerte több mint 100 vezető szolgáltatóval. Valójában népszerűségének legnagyobb oka a távoli hálózatok kezelésének alacsony költsége.

Attól függően, hogy hol élsz, feliratkozhatsz az alábbi LoRaWAN platformok egyikére.

- Things Network: Közel 60 000 fejlesztővel és több mint 5800 LoRa átjáróval a Things Network a legnagyobb nyitott LoRoWAN közösség a világon. Az intelligens parkolás, az állatállomány nyomon követése és az intelligens öntözés néhány olyan kezdő alkalmazás, amelyet a felhasználók fontolóra vehetnek.

- AWS: Ha Things Network-öt használ, a felhasználók csatlakozhatnak az Amazon IoT-ökoszisztémájához.

- LoRa Server: Ha csatlakozni szeretne a Google Cloud IoT-hez, a LoRa Server kínálja az egyik legjobb alternatívát.

- Link Labs: A Link Labs hardvert biztosít a LoRaWAN megoldásokhoz.

Jelenlegi felhasználások

Mivel a kimeneti teljesítmény sokkal kisebb a LoRaWAN használatakor, ez segít javítani az IoT-eszközök akkumulátorának élettartamát . Lényegében tehát a LoRaWAN hálózatokkal egyszer telepítheti a végberendezéseket, és hónapokra, sőt évekre „feledkezik” róluk.

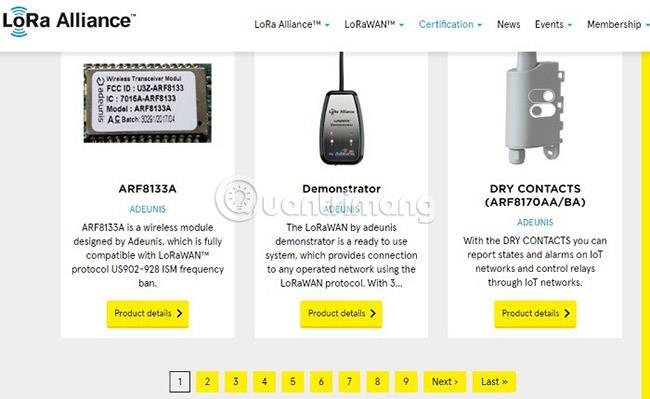

A LoRa Alliance rendelkezik a LoRaWAN tanúsítvánnyal rendelkező termékek listájával, beleértve az érzékelőket, nyomkövetőket, vízmérőket, füstjelzőket stb. Ezeket a modulokat a mezőgazdaságban, az iparban, az olajfúrótornyoknál, az intelligens közlekedési rendszerekben, a bányászatban és más ipari IoT alkalmazásokban használják.

Ugyanakkor az összes nagyobb IoT platform, beleértve az AWS-t, az Azure-t, a Google Cloudot és a HomeKit-et, támogatja a LoRaWAN termékeket. Egyes fogyasztói alkalmazások közé tartoznak a baba- és időskorú monitorok, a vízszint-felügyelet és a hulladékkezelés.

A tárgyak internete egy vadnyugati fejlődési szakaszon megy keresztül. Ennek megfelelően ma a legnagyobb feladat a megoldások olcsóbbá tétele, elérhetőségük bővítése. Az alacsony fogyasztású hálózatok, mint például a LoRoWAN, a legjobb módja a dolgok intelligensebbé tételének.

A LoRoWAN számára azonban a legnagyobb kihívás a bitsebesség 50/100 bájt/másodpercről való javítása. Nyilvánvalóan ekkora sebesség még egy képfájl elküldéséhez sem elég. A jövőben még jobb sebességszabályozásra lesz szükség.

Többet látni: