Ha a képeket, dokumentumokat vagy fájlokat a rendszerindító kiterjesztéssel titkosították, az azt jelenti, hogy számítógépét STOP (DJVU) zsarolóvírus fertőzte meg.

A Ransomware STOP (DJVU) titkosítja a személyes dokumentumokat az áldozat számítógépén, majd megjelenít egy üzenetet, amelyben felajánlja az adatok visszafejtését, ha Bitcoinnal fizet. A fájl dekódolására vonatkozó utasítások a _readme.txt fájlban jelennek meg. Ez a cikk eligazítja, hogyan törölheti a zsarolóvírust, és hogyan hozhat létre .boot fájlt.

Figyelmeztetés: Ez az útmutató segít eltávolítani a zsarolóvírust, amely .boot fájlt hoz létre, de nem segít a fájl visszaállításában. Az adatok helyreállításához kipróbálhatja a ShadowExplorert vagy az ingyenes fájl-helyreállító szoftvert .

Útmutató a .boot fájlt létrehozó zsarolóprogramok eltávolításához

1. A Ransomware .boot fájlt hoz létre, hogyan kerül be a számítógépébe?

A Ransomware rendszerindító végfájlokat hoz létre, amelyeket e-mailben terjesztenek, amelyek zsarolóvírussal fertőzött mellékleteket tartalmaznak, vagy amelyek az operációs rendszer és a telepített szoftver sebezhetőségeinek kihasználásával lépnek be.

A kiberbűnözők hamis fejlécadatokat tartalmazó e-maileket küldenek el, elhitetve Önnel, hogy az e-mailek olyan szállítmányozó cégektől származnak, mint a DHL vagy a FedEx. Egy e-mail értesíti Önt, hogy rendelése van, de valamilyen oknál fogva nem küldhető el Önnek. Vagy néha egy e-mailt, amely megerősíti a megrendelést. Akárhogy is, kíváncsivá teszi az embereket, és nyissa meg a mellékletet (vagy kattintson az e-mailbe ágyazott hivatkozásra). Ennek eredményeként a számítógépet zsarolóvírussal fertőzték meg, amely .boot fájlt hoz létre.

A .boot fájlokat létrehozó zsarolóvírusok a Remote Desktop Services (RDP) portjainak feltörésével is támadhatnak. A támadók átvizsgálják az RDP-t futtató rendszereket (3389-es TCP-port), majd brute force támadást hajtanak végre a rendszerjelszó ellen

2. Mi az a zsarolóprogram, amely .boot fájlt hoz létre?

Ransomware család : STOP (DJVU) ransomware

Kiterjesztés : Boot

Váltságdíj-fájl : _readme.txt

Váltságdíj : 490 USD-től 980 USD-ig (Bitcoinban)

Kapcsolatfelvétel : [email protected], [email protected] vagy @datarestore a Telegramon

A Ransomware egy .boot fájlt hoz létre, amely a fájl titkosításával korlátozza az adatokhoz való hozzáférést. Ezután megpróbálja megzsarolni az áldozatot, és váltságdíjat követel a Bitcoin kriptovalutában, hogy visszaszerezze az adatokhoz való hozzáférést. Az ilyen típusú zsarolóprogramok a Windows összes verzióját célozzák, beleértve a Windows 7, Windows 8 és Windows 10 rendszert is. Amikor először telepítik a számítógépre, ez a zsarolóprogram véletlenszerűen elnevezett futtatható fájlt hoz létre a %AppData% vagy a %LocalAppData% mappában. Ez a végrehajtható fájl elindul, és megkezdi a számítógépen lévő összes meghajtóbetűjel vizsgálatát, hogy megtalálja a titkosított adatfájlokat.

A Ransomware létrehoz egy .boot fájlt, amely meghatározott fájlkiterjesztéssel rendelkező fájlokat keres a titkosításhoz. Az általa titkosított fájlok gyakran fontos dokumentumok és fájlok, például .doc, .docx, .xls, .pdf stb. Amikor megtalálja ezeket a fájlokat, a fájl kiterjesztését Boot-ra módosítja, hogy többé ne lehessen megnyitni.

Az alábbiakban felsoroljuk azokat a fájlkiterjesztéseket, amelyeket az ilyen típusú ransomware megcéloz:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

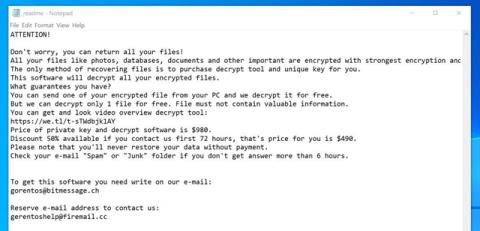

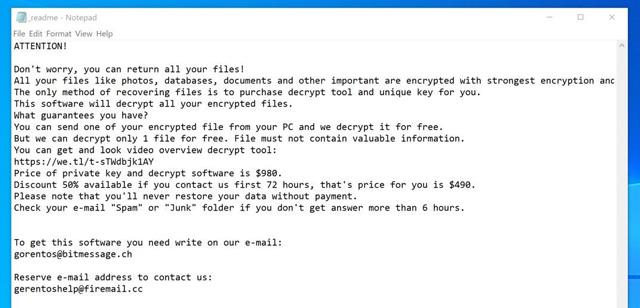

Ha a fájlt a rendszerindító kiterjesztéssel titkosítják, ez a zsarolóprogram létrehoz egy _readme.txt fájlt, amely elmagyarázza a fájl visszaszerzését, és váltságdíjat követel minden olyan mappában, ahol a fájl titkosítva van, valamint a Windows asztalon. Ezeket a fájlokat minden titkosított fájlt tartalmazó mappában elhelyezik, és információkat tartalmaznak arról, hogyan lehet kapcsolatba lépni a számítógépes bűnözőkkel a fájlok visszaszerzése érdekében.

Amikor befejezi a számítógép átvizsgálását, törli a fertőzött számítógépen lévő összes árnyékkötet másolatot is, így nem használható titkosított fájlok helyreállítására.

3. Megfertőződött a számítógépe zsarolóvírussal, amely .boot fájlt hoz létre?

Amikor a számítógépet megfertőzi ez a zsarolóprogram, az összes meghajtóbetűjelet átvizsgálja, hogy megtalálja a célfájltípust, titkosítja azokat, majd hozzáadja a Boot kiterjesztést. Ha ezek a fájlok titkosítva vannak, nem tudja megnyitni őket normál programokkal. Amikor ez a zsarolóprogram befejezi az áldozat fájljainak titkosítását, egy fájlt is megjelenít, amely utasításokat tartalmaz a számítógépes bűnözőkdel való kapcsolatfelvételhez ([email protected] vagy [email protected]).

Íme a váltságdíjat kérő üzenet a _readme.txt fájlban:

4. Lehetséges-e visszafejteni a .boot fájlokat létrehozó ransomware-rel titkosított fájlokat?

Sajnos a válasz nem. A .boot fájlokat létrehozó zsarolóvírussal titkosított fájlok nem állíthatók vissza, mert a titkosított fájlok zárolásának feloldásához privát kulcsra van szükség, amivel csak a kiberbűnözők rendelkeznek.

Ne fizessen a fájlok visszaállításáért. Még ha fizet is értük, nincs garancia arra, hogy visszakapja a fájlhozzáférést.

5. Hogyan távolítsuk el a zsarolóprogramokat, amelyek .boot fájlkiterjesztést hoznak létre

Figyelmeztetés: Fontos megjegyezni, hogy ezzel a módszerrel fájlokat veszíthet. A Malwarebytes és a HitmanPro képes észlelni és eltávolítani ezt a zsarolóprogramot, de ezek a programok nem tudnak dokumentumokat, fényképeket vagy fájlokat helyreállítani. Ezért ezt a folyamatot meg kell fontolnia.

A Malwarebytes segítségével távolítsa el a zsarolóprogramokat, amelyek .boot fájlokat hoznak létre

A Malwarebytes az egyik legnépszerűbb és leggyakrabban használt kártevőirtó szoftver a Windows számára. Sokféle rosszindulatú programot megsemmisíthet, amelyet más szoftverek figyelmen kívül hagyhatnak.

Tekintse meg a Hatékony vírusirtó Malwarebytes Premium szoftverrel című cikket, hogy megtudja, hogyan kell használni ezt a kártevő-elhárító szoftvert .

Használja a HitmanPro-t rosszindulatú programok és nem kívánt programok keresésére

A HitmanPro egy olyan szkenner, amely egyedülálló felhőalapú megközelítést valósít meg a rosszindulatú programok keresésére. A HitmanPro megvizsgálja az aktív fájlok viselkedését, valamint az olyan helyeken lévő fájlokat is, ahol gyakran rosszindulatú programok találhatók, hogy gyanús tevékenységeket hajtsanak végre. Ha ismeretlen gyanús fájlt talál, a HitmanPro elküldi azt a felhőbe, hogy a mai két legjobb víruskereső eszköz , a Bitdefender és a Kaspersky megvizsgálja .

Bár a HitmanPro shareware, egy évre 24,95 dollárba kerül egy számítógéppel, de gyakorlatilag korlátlan a szkennelés. Csak akkor korlátozott, ha el kell távolítania vagy karanténba kell helyeznie a HitmanPro által észlelt rosszindulatú programokat a rendszeren, majd 30 naponta egyszer aktiválhat egy próbaverziót a tisztításhoz.

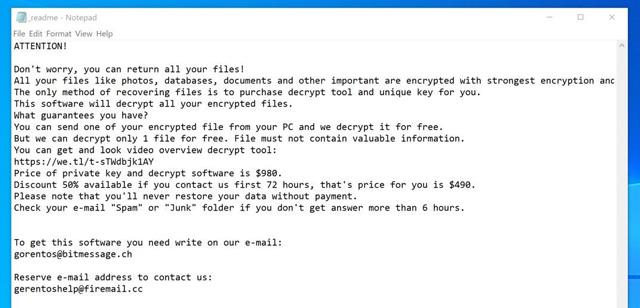

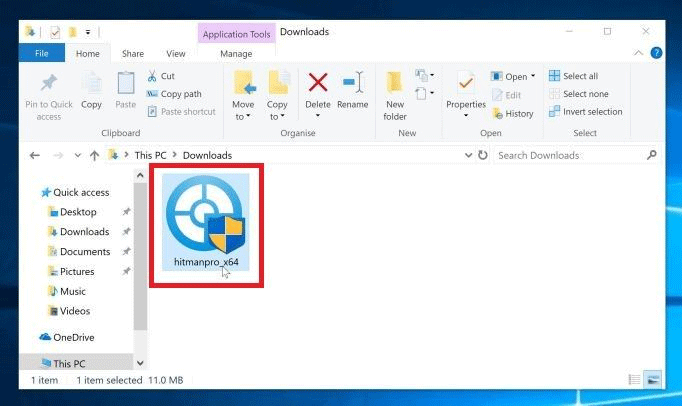

1. lépés: Töltse le a HitmanPro programot

2. lépés: Telepítse a HitmanPro-t

A letöltés után kattintson duplán a „hitmanpro.exe” (32 bites Windows esetén) vagy a „hitmanpro_x64.exe” (64 bites Windows esetén) fájlra, hogy telepítse a programot a számítógépére. Általában a letöltött fájl a Letöltések mappába kerül mentésre.

Ha megjelenik az UAC üzenet , kattintson az Igen gombra .

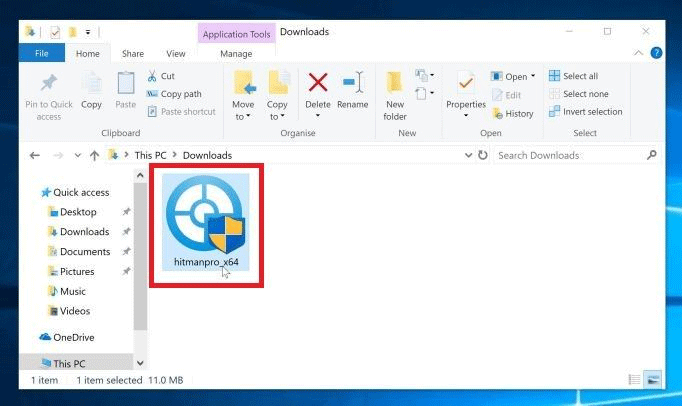

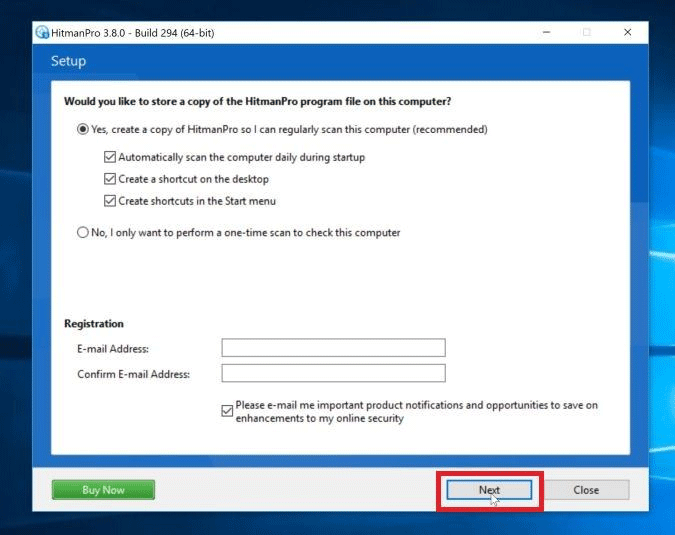

3. lépés Kövesse a képernyőn megjelenő utasításokat

A HitmanPro indításakor az alábbi indítóképernyő jelenik meg. Kattintson a Tovább gombra a rendszerellenőrzés végrehajtásához.

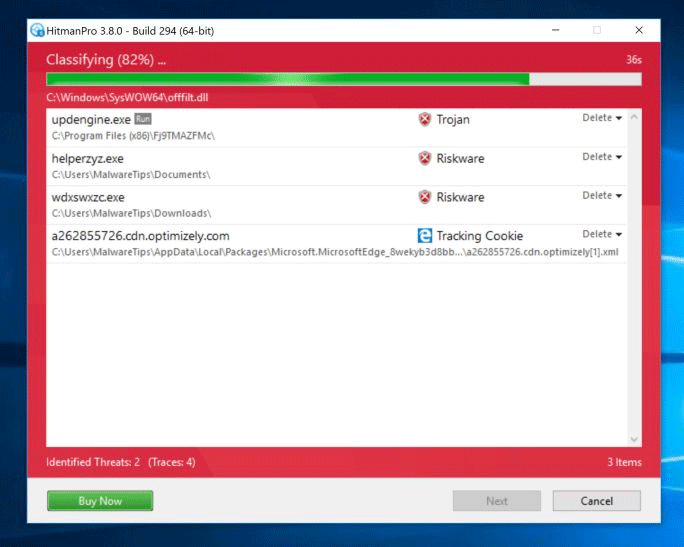

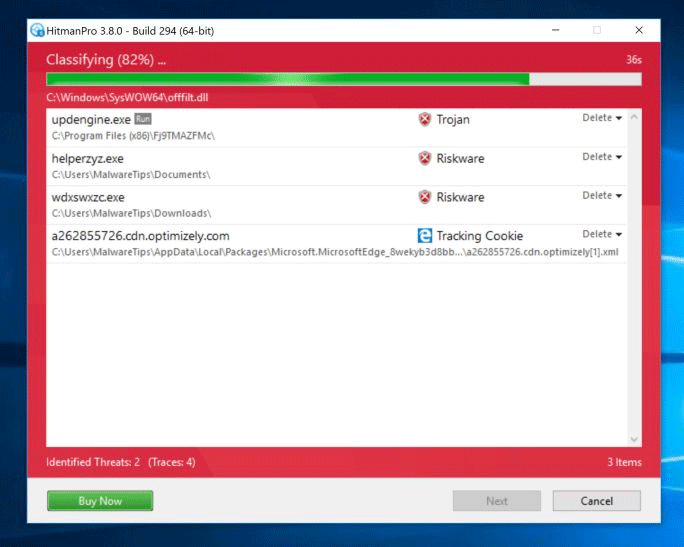

4. lépés Várja meg, amíg a szkennelési folyamat befejeződik

A HitmanPro elkezdi ellenőrizni a számítógépet rosszindulatú programok után. Ez a folyamat eltarthat néhány percig.

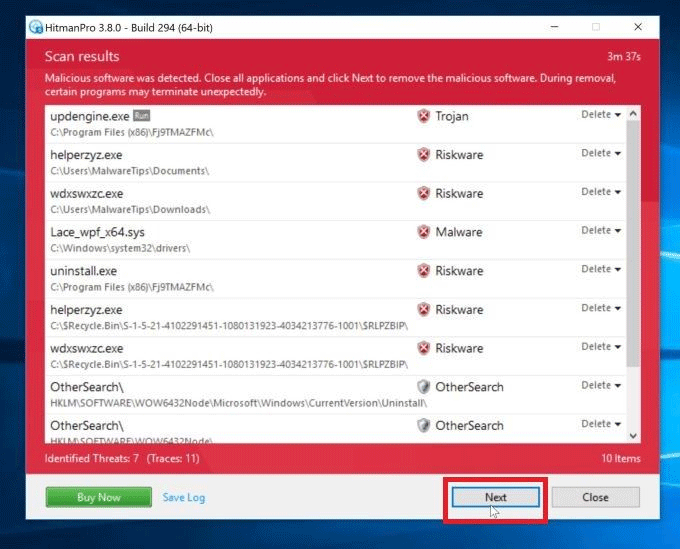

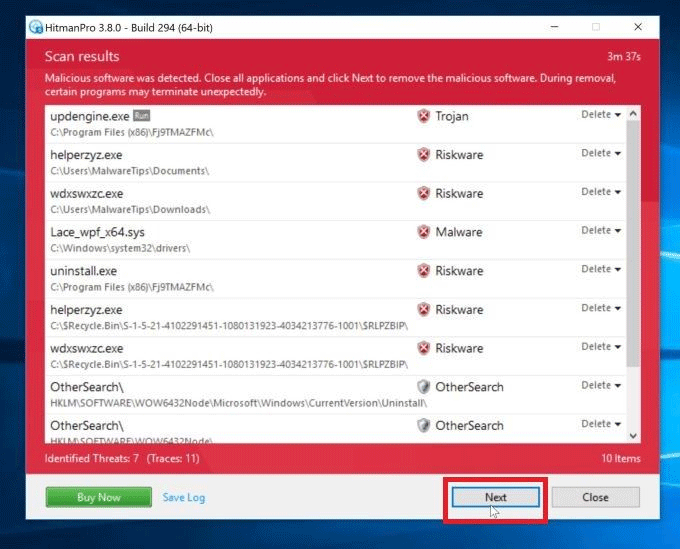

5. lépés . Kattintson a Tovább gombra

Amikor a HitmanPro befejezi a keresést, megjeleníti az összes talált rosszindulatú program listáját. Kattintson a Tovább gombra a rosszindulatú program eltávolításához.

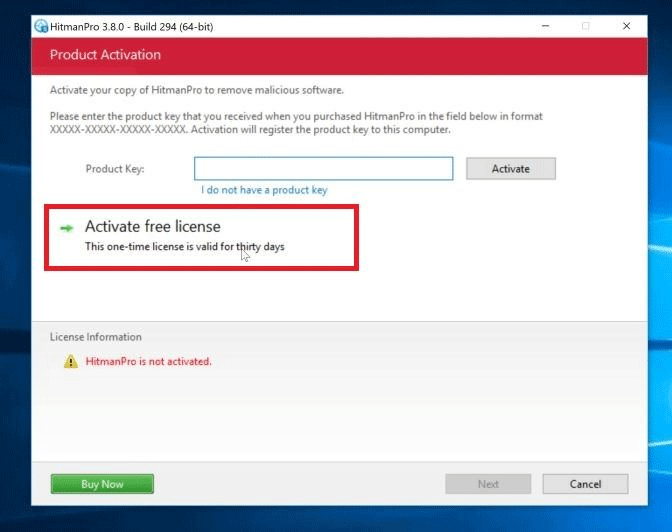

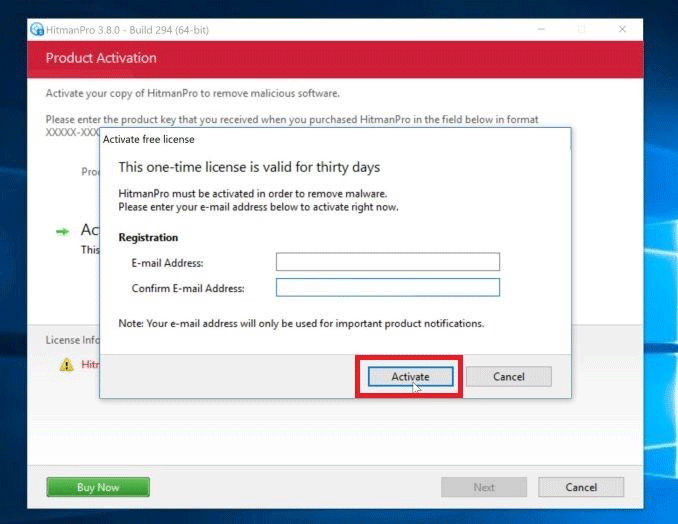

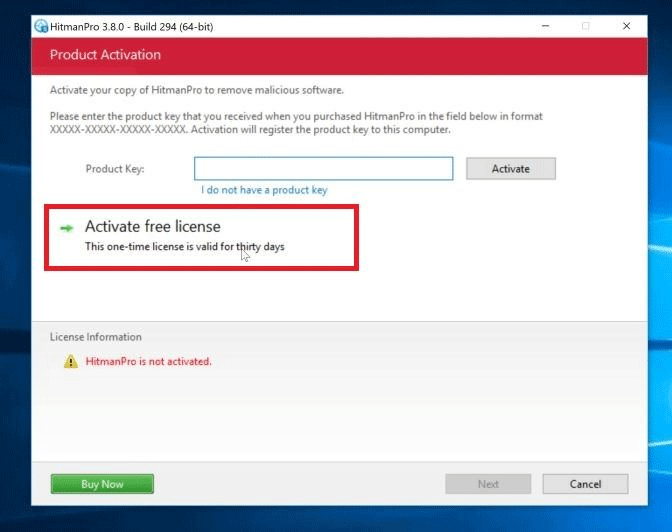

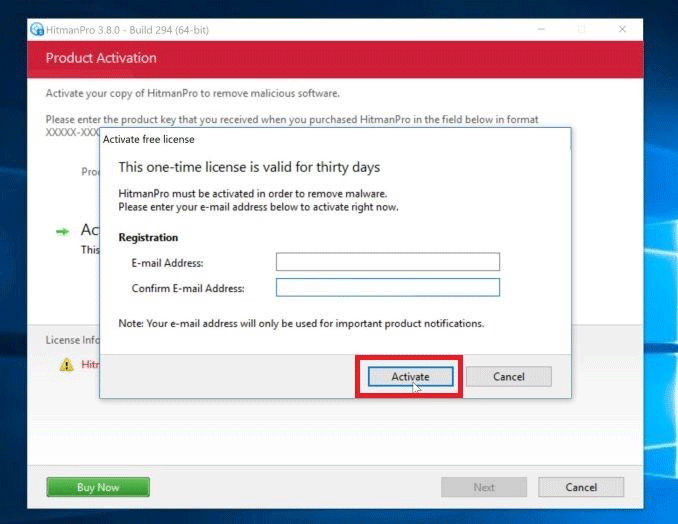

6. lépés . Kattintson az Ingyenes licenc aktiválása elemre

Kattintson az Ingyenes licenc aktiválása gombra a 30 napos ingyenes próbaverzió elindításához és a rosszindulatú fájlok eltávolításához a számítógépről.

A folyamat befejezése után bezárhatja a HitmanPro-t, és folytathatja az oktatóanyag többi részét.

A ransomware által titkosított fájlok helyreállítása .boot fájlok létrehozásával helyreállító szoftverrel

Egyes esetekben lehetőség van egy titkosított fájl korábbi verziójának visszaállítására a Boot Restore vagy más olyan helyreállító szoftver segítségével, amely gyakran tartalmazza a fájl árnyékmásolatát .

Az alábbiakban a Bleeping Computer biztonsági fórum szakértői által létrehozott, STOP ransomware által titkosított fájlok visszafejtésére szolgáló eszköz található. Kipróbálhatja, hátha visszakapja adatait. Ha ez nem működik, próbálkozzon az alábbi megoldásokkal.

https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

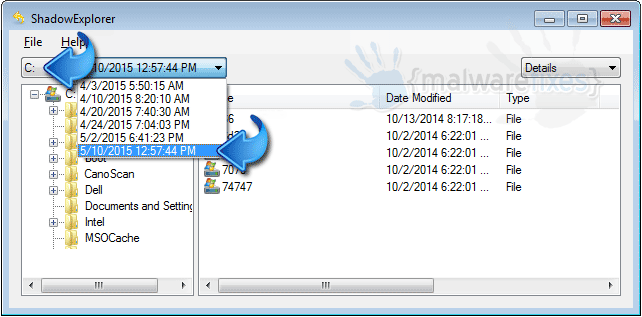

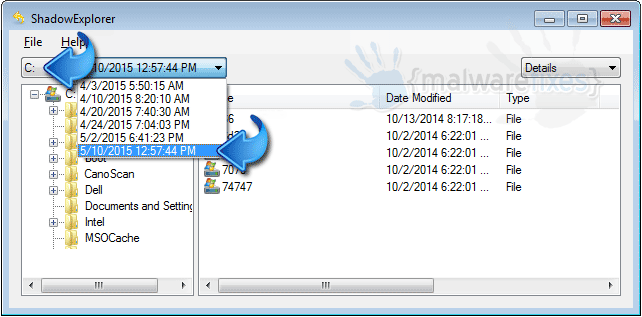

1. lehetőség: Helyezze vissza a ransomware-rel titkosított fájlokat, és hozzon létre egy .boot fájlkiterjesztést a ShadowExplorer segítségével

A .boot fájlkiterjesztést létrehozó zsarolóprogramok megpróbálják törölni az összes árnyékmásolatot, amikor először indítanak el futtatható fájlt a számítógépen, miután ransomware-rel megfertőzték. Szerencsére a ransomware nem tudja eltávolítani az összes árnyékmásolatot, ezért próbálja meg visszaállítani a fájlokat ezzel a módszerrel.

1. lépés . Töltse le a ShadowExplorert az alábbi letöltési link segítségével.

2. lépés Telepítse a programot az alapértelmezett beállításokkal.

3. lépés A program a telepítés után automatikusan elindul. Ha nem, kattintson duplán a ShadowExplorer ikonra.

4. lépés . A legördülő lista a panel tetején látható. Válassza ki a legfrissebb meghajtót és árnyékmásolatot, amelyet vissza szeretne állítani, mielőtt megfertőzné a .boot fájlkiterjesztést létrehozó ransomware-t.

5. lépés . Kattintson jobb gombbal a visszaállítani kívánt meghajtóra , mappára vagy fájlra , majd kattintson az Exportálás...

6. lépés . Végül a ShadowExplorer értesíti Önt, hogy hova szeretné menteni a helyreállított fájl másolatát.

2. lehetőség: Helyezze vissza a titkosított fájlokat Boot kiterjesztéssel a fájlhelyreállító szoftver segítségével

Amikor a fájlokat titkosítják, ez a zsarolóprogram először másolatot készít róluk, titkosítja a másolatot, majd törli az eredetit. Ezért van egy kis esély arra, hogy fájl-helyreállító szoftvert használjon a törölt fájlok, például a Recuva, az EaseUS Data Recovery Wizard Free, az R-Studio helyreállításához.

3. lehetőség: Használja a Windows előző verziói eszközét

A Windows Vista és a Windows 7 rendelkezik egy Előző verziók nevű szolgáltatással . Ez az eszköz azonban csak akkor használható, ha a visszaállítási pont azelőtt történt, hogy a ransomware fertőzés létrehozta a .boot fájlkiterjesztést. Az eszköz használatához és a ransomware-rel fertőzött fájlok helyreállításához kövesse az alábbi lépéseket:

1. lépés . Nyissa meg a Sajátgép vagy a Windows Intézőt .

2. lépés: Kattintson jobb gombbal a zsarolóvírussal fertőzött fájlokra vagy mappákra. A legördülő listában kattintson a Korábbi verziók visszaállítása elemre .

3. lépés . Megnyílik egy új ablak, amely a visszaállítani kívánt fájlok és mappák összes biztonsági másolatát mutatja. Válassza ki a megfelelő fájlt, majd kattintson a Megnyitás , Másolás vagy Visszaállítás gombra . A kiválasztott fájlok helyreállítása a számítógépen lévő meglévő titkosított fájlok felülírásával.

6. Hogyan lehet megakadályozni, hogy számítógépe .boot fájlkiterjesztést létrehozó zsarolóprogramokkal fertőzze meg

Annak elkerülése érdekében, hogy a zsarolóprogramok .boot fájlkiterjesztést hozzanak létre, telepítenie kell egy vírusirtó programot a számítógépére, és mindig biztonsági másolatot kell készítenie a személyes dokumentumokról. A HitmanPro.Alert nevű programot is használhatja, hogy megakadályozza a fájltitkosító kártevők futtatását a rendszeren.

Sok sikert kívánok!