Manapság az RFID chipek sok mindenben megtalálhatók: hitelkártyák, könyvtári könyvek, élelmiszerek, biztonsági címkék, orvosi feljegyzések, útlevelek stb. Bár ez nagyon kényelmes, a hackerek sokat tanulhatnak Önről az RFID-címkéken keresztül.

Íme az RFID feltörésének alapjai , és mit kell tenni a biztonság megőrzése érdekében.

Milyen egyszerűen lehet beolvasni az RFID chipeket?

Az RFID-t megcélzó hackerek bebizonyították, hogy milyen könnyű információkat rögzíteni az RFID chipekben. Mivel egyes chipek átírhatók, a hackerek még az RFID-információkat is törölhetik vagy saját adataikkal helyettesíthetik.

A hackerek számára nem túl nehéz saját RFID-szkennereket létrehozni, ha akarnak. A szkenner alkatrészei egyszerűen megvásárolhatók, és miután megépültek, bárki beszkennelheti az RFID-címkéket, és információkat nyerhet le belőlük. Ez némi aggodalomra ad okot azzal kapcsolatban, hogy az RFID kényelme megéri-e a kockázatot.

Az információk RFID chipekben való tárolása nagyon egyszerű

1. probléma: Hitelkártya szkennelés

Az RFID hackeléssel kapcsolatos egyik legnagyobb félelem a hitel- és betéti kártyákat jelenti. Míg az RFID-kártya biztonságosan a pénztárcájában marad, a hacker az Ön tudta nélkül is beszkennelheti. A támadó ezután csendben lemerítheti az Ön pénzét, vagy ellophatja az Ön adatait.

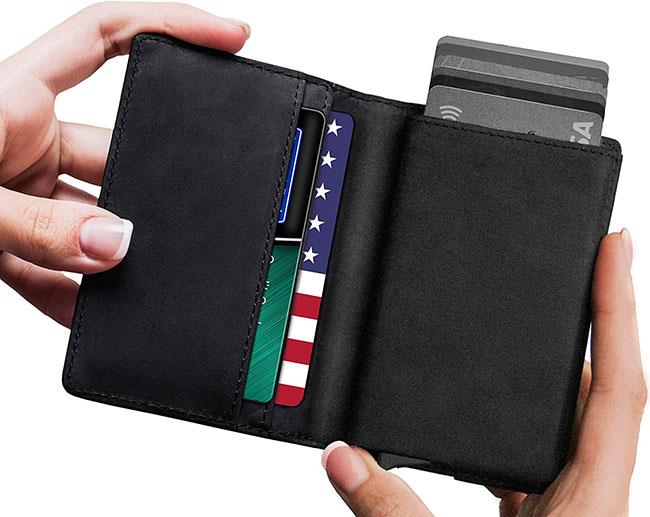

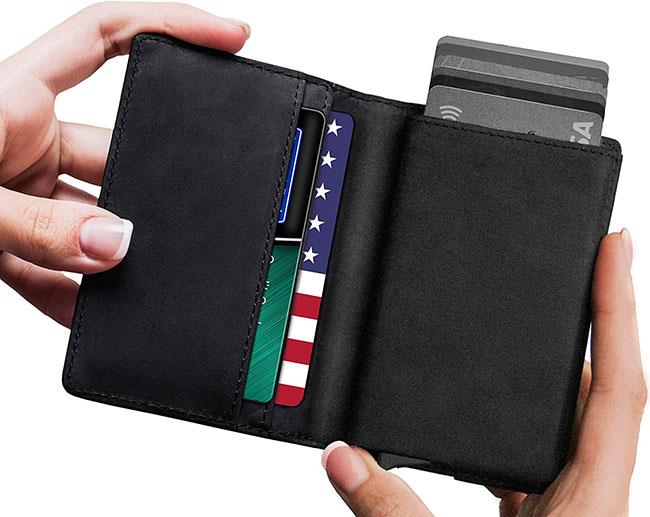

Az ehhez hasonló támadások elég ijesztően hangzanak, és az RFID-blokkoló pénztárcatermékeket azért hozták létre, hogy az emberek nyugalmát adják. Ezek a pénztárcák blokkolják az RFID által használt rádióhullámokat, és megakadályozzák, hogy mások ellopják az Ön adatait.

De itt van az RFID-alapú címketámadások szórakoztató része. Bár tagadhatatlan bizonyítékok állnak rendelkezésre arra vonatkozóan, hogy ilyen támadások megtörténhetnek, a valóságban ezek nem történtek meg. Független jelentések arról, hogy a hackerek 1,18 millió fontot (2,2 millió dollárt) loptak el érintés nélküli támadások révén, 2018-ban 10 hónapon belül.

Hogyan lehet megakadályozni az RFID-hackelést?

Ha biztonságban akar maradni, hogyan blokkolhatja az RFID-jeleket? Általánosságban elmondható, hogy a fém és a víz a legjobb módja az RFID-chipekre érkező és onnan érkező rádiójelek blokkolásának. Ha blokkolja ezt a jelet, az RFID-címke nem olvasható.

Szereljen fel pénztárcákat és táskákat, amelyek blokkolják az RFID-jeleket

Az RFID-jelek blokkolásának pénztárcabarát módja az alumíniumfólia használata. Használhat egy darab fóliát, vagy kombinálhatja kartonnal saját RFID jelblokkoló létrehozásához. Az alumíniumfólia azonban nem tud minden jelet blokkolni, és idővel elhasználódhat. Szóval ez biztosan nem ideális megoldás.

Azt is érdemes megemlíteni, hogy sokan árulnak RFID-kulcsokat, amelyek lényegében csak fóliadarabok. Legyen óvatos ezekkel, mert nem tudnak teljesen megvédeni.

Az RFID-blokkoló pénztárcák nagyobb biztonságot nyújthatnak

A leghatékonyabb RFID-blokkoló tartozékok a piacon azok, amelyek Faraday-ketrecet (üreges vezetéket, amelyben az elektromos tér minden pontján nulla) használnak, külső burkolattal.

Fontos azonban megjegyezni, hogy az RFID-blokkoló pénztárcák nem segíthetnek, ha gondatlanul elveszíti a kártyáját. Röviden, továbbra is tegyen hitelkártya-biztonsági intézkedéseket, még akkor is, ha RFID-blokkoló pénztárcája van.

Ellenőrizze még egyszer az RFID biztonságát

Győződjön meg arról is, hogy biztonsági intézkedései nem kizárólag az RFID-re támaszkodnak. Például forduljon a hitelkártya-társasághoz, és nézze meg, hogy letilthatják-e a csak RFID-alapú vásárlásokat a kártyáján. Ha lehetséges, ha valaki lemásolja a kártyájában lévő RFID-címkét, továbbra is biztonságban lesz. Egy másik példa az, hogy nem hagyatkoznak az RFID ajtóbelépőkre az irodában, hogy biztosítsák a másik erős biztonsági rendszert.

Ha továbbra is aggódik az RFID jelenléte miatt, létrehozhatja saját RFID-olvasóját, és rendszeresen tesztelheti otthon, hogy lássa, mi olvasható, és ellenőrizze, hogy az RFID-védelmi intézkedések megvannak-e. Ha túlságosan aggódik, végezhet rendszeres vizsgálatokat, hogy lássa, változik-e valami.