Egyre gyakoribbak a rosszindulatú programok az útválasztókon, a hálózati eszközökön és a tárgyak internetén . Legtöbbjük sebezhető eszközöket fertőz meg, és nagyon erős botnetekhez tartozik. Az útválasztók és a tárgyak internete (IoT) eszközök mindig áram alatt vannak, mindig online vannak, és utasításokra várnak. A botnetek pedig ezt kihasználva megtámadják ezeket az eszközöket.

De nem minden rosszindulatú program ( malware ) egyforma.

A VPNFilter egy pusztító rosszindulatú program, amely útválasztókat, IoT-eszközöket és még néhány hálózati tárolóeszközt (NAS) is megtámad. Hogyan észlelheti, hogy eszközei meg vannak-e fertőzve VPNFilter kártevőkkel? És hogyan tudod eltávolítani? Nézzük meg közelebbről a VPNFiltert a következő cikkben.

Mi az a Malware VPNFilter? Hogyan lehet eltávolítani?

Mi az a VPNFilter?

A VPNFilter egy kifinomult moduláris kártevő-változat, amely elsősorban számos gyártó hálózati eszközeit , valamint NAS-eszközöket célozza meg. A VPNFiltert kezdetben Linksys , MikroTik , NETGEAR és TP-Link hálózati eszközökön , valamint QNAP NAS eszközökön találták meg, mintegy 500 000 fertőzéssel 54 országban.

A VPNFilter felfedezőcsapata, a Cisco Talos, nemrég frissítette a kártevővel kapcsolatos részleteket, amelyek azt mutatják, hogy az olyan gyártók hálózati eszközei, mint az ASUS, a D-Link, a Huawei, az Ubiquiti, az UPVEL és a ZTE, jelenleg a VPNFilter-fertőzöttség jeleit mutatják. A cikk írásakor azonban egyetlen Cisco hálózati eszközt sem érintett.

Ez a rosszindulatú program nem különbözik a legtöbb IoT-központú rosszindulatú programtól, mivel a rendszer újraindítása után is fennmarad, ami megnehezíti az eltávolítását. Különösen sérülékenyek azok az eszközök, amelyek az alapértelmezett bejelentkezési hitelesítő adataikat használják, vagy nulladik napi sebezhetőséget (ismeretlen számítógép-szoftver-sebezhetőséget) tartalmaznak, amelyeket nem frissítenek rendszeresen firmware- rel .

Mit tehet a VPNFilter?

A VPNFilter egy "több modulból álló, többplatformos", amely károsíthatja és tönkreteheti az eszközöket. Ezenkívül aggasztó fenyegetéssé is válhat, mivel felhasználói adatokat gyűjt. A VPNFilter több szakaszban működik.

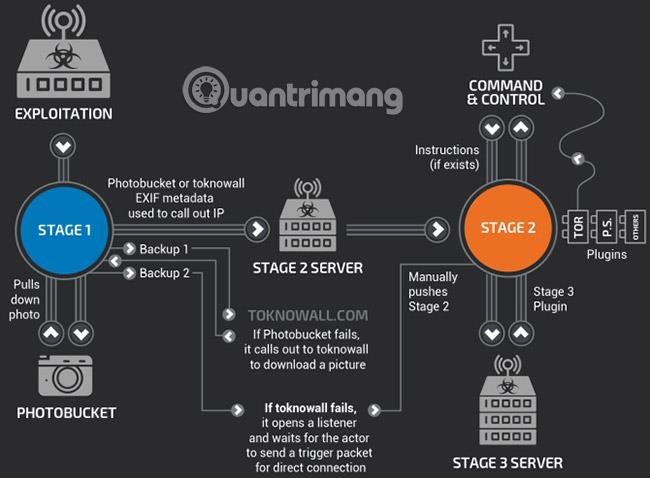

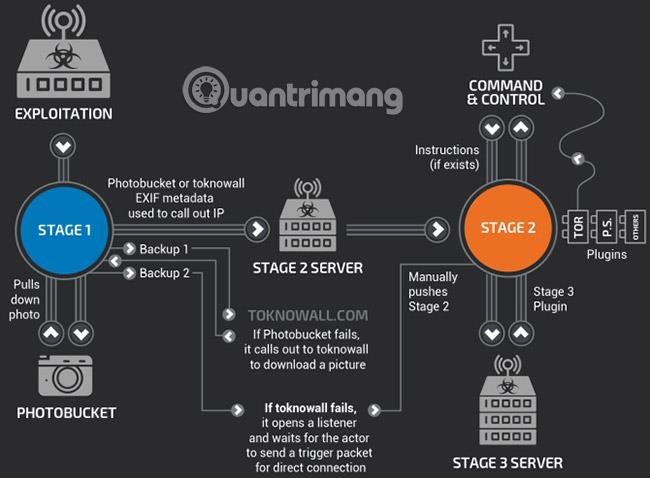

1. fázis : A VPNFilter az 1. fázisban létrehoz egy leszállóhelyet az eszközön, felveszi a kapcsolatot a vezérlő és vezérlő (C&C) szerverrel további modulok letöltéséhez, és várja az utasításokat. Az 1. fázis több beépített kontingenciával is rendelkezik a 2. fázis C&C pozíciójához, a megvalósítás során bekövetkező infrastruktúra-változások esetére. Az 1. szakasz VPNFilter rosszindulatú programja az újraindítást is túléli, így nagyon veszélyes fenyegetést jelent.

2. szakasz : A VPNFilter a 2. szakaszban nem működik újraindítás után, de ebben a szakaszban számos lehetőséggel rendelkezik. A 2. fázis személyes adatokat gyűjthet, parancsokat hajthat végre, és megzavarhatja az eszközkezelést. Ezenkívül a 2. fázisnak különböző változatai léteznek a gyakorlatban. Egyes verziók destruktív modullal vannak felszerelve, amely felülírja az eszköz firmware- jének egy partícióját , majd újraindul, így használhatatlanná teszi az eszközt (lényegében a rosszindulatú program letiltása). router , IoT vagy NAS eszközök konfigurálása.

3. fázis : A 3. fázis VPNFilter moduljai a 2. fázis beépülő moduljaiként működnek, kiterjesztve a VPNFilter funkcionalitását. Egy modul, amely csomagszimulálóként működik , összegyűjti a bejövő forgalmat az eszközön, és ellopja a bejelentkezési adatokat. Egy másik típus lehetővé teszi a 2. fázisú kártevők biztonságos kommunikációját a Tor segítségével . A Cisco Talos talált egy olyan modult is, amely rosszindulatú tartalmat fecskendezett be az eszközön áthaladó forgalomba, ami azt jelenti, hogy a hackerek tovább zsákmányolhattak más csatlakoztatott eszközöket útválasztókon, IoT- vagy NAS-eszközökön keresztül.

Ezenkívül a VPNFilter modulok „lehetővé teszik a webhely hitelesítő adatainak ellopását és a Modbus SCADA protokollok figyelését”.

Szerver IP-címének kibontása

A VPNFilter rosszindulatú program másik érdekes (de nem újonnan felfedezett) funkciója az online fényképmegosztó szolgáltatások használata a C&C szerver IP-címének megkeresésére . A Talos elemzése megállapította, hogy a rosszindulatú program egy sor Photobucket URL-re mutat. A rosszindulatú program letölti az első képet az URL-referenciagalériából, és kivonja a kép metaadataiban rejtett szerver IP-címét .

Az IP-cím "az EXIF- információkban található GPS szélességi és hosszúsági fokok 6 egész értékéből származik ." Ha ez nem sikerül, az 1. fázisú rosszindulatú program visszatér normál tartományába (toknowall.com – erről bővebben lentebb), hogy letöltse a képet, és megpróbálja ugyanezt a folyamatot.

A csomagszippantás célzott

A Talos frissítési jelentése néhány érdekes részletet mutat be a VPNFilter csomagszimuláló modulról. Ahelyett, hogy mindenbe beleavatkozna, szigorú szabályokkal rendelkezik, amelyek meghatározott típusú forgalmat céloznak meg. Konkrétan az ipari vezérlőrendszerből (SCADA) érkező forgalom a TP-Link R600 VPN használatával csatlakozik egy előre meghatározott IP-címlistához (ami a hálózatok haladó ismeretét jelzi) és a kívánt forgalomhoz, valamint 150 bájtos adatcsomagokhoz, ill. nagyobb.

Craig William, a Talos vezető technológiai vezetője és globális elérési menedzsere elmondta az Arsnak: „A VPNFilter nagyon konkrét dolgokat keres. Nem próbálnak minél nagyobb forgalmat összeszedni. Csak néhány nagyon apró dolgot próbálnak megszerezni, például bejelentkezési információkat és jelszavakat. Nem sok információnk van erről, azon kívül, hogy tudjuk, hogy ez nagyon célzott és rendkívül kifinomult. Még mindig próbáljuk kideríteni, hogy kivel alkalmazzák ezt a módszert."

Honnan származik a VPNFilter?

A VPNFilterről úgy tartják, hogy egy államilag támogatott hackercsoport munkája. A VPNFilter fertőzést eredetileg Ukrajnában fedezték fel, és sok forrás úgy véli, hogy az oroszok által támogatott Fancy Bear hackercsoport munkája.

Azonban egyetlen ország vagy hackercsoport sem vállalta a felelősséget ezért a kártevőért. Tekintettel a kártevő részletes és célzott szabályaira a SCADA-ra és más ipari rendszerprotokollokra, az az elmélet tűnik a legvalószínűbbnek, hogy a szoftver mögött egy nemzetállam áll.

Az FBI azonban úgy véli, hogy a VPNFilter a Fancy Bear terméke. 2018 májusában az FBI lefoglalt egy domaint – a ToKnowAll.com-ot –, amelyről azt feltételezik, hogy a VPNFilter 2. és 3. fázisú rosszindulatú programjainak telepítésére és irányítására használták. Ennek a tartománynak a lefoglalása valószínűleg segített megállítani a VPNFilter azonnali terjedését, de nem oldotta meg teljesen a problémát. Az Ukrán Biztonsági Szolgálat (SBU) 2018 júliusában megakadályozta a VPNFilter támadást egy vegyi feldolgozó üzem ellen.

A VPNFilter hasonlóságot mutat a BlackEnergy malware-hez, egy APT trójaihoz , amelyet Ukrajnában számos célpont ellen használnak. Ismét, bár pontos bizonyíték nincs, az ukrán rendszereket célzó támadások főként Oroszországhoz szorosan kötődő hackercsoportoktól származnak.

Honnan tudhatja, hogy eszköze meg van-e fertőzve VPNFilterrel?

Valószínűleg az útválasztó nem fertőzött VPNFilter rosszindulatú programmal. De még mindig jobb, ha megbizonyosodik arról, hogy az eszköz biztonságos:

Ellenőrizze útválasztóját a következő hivatkozással: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Ha az eszköz nem szerepel a listán, akkor minden rendben van.

Látogassa meg a Symantec VPNFilter tesztoldalát: http://www.symantec.com/filtercheck/. Jelölje be a feltételeket és feltételeket, majd nyomja meg a VPNFilter Check futtatása gombot középen. A teszt néhány másodpercen belül befejeződik.

Ha megfertőződött a VPNFilterrel, mit kell tennie?

Ha a Symantec VPNFilter Check megerősíti, hogy az útválasztó megfertőződött a VPNFilterrel, akkor a következő műveleteket kell végrehajtania.

- Állítsa vissza az útválasztót, majd futtassa újra a VPNFilter Check-et.

- Állítsa vissza az útválasztót a gyári beállításokra.

- Töltse le a legújabb firmware-t az útválasztóhoz, és végezzen „tiszta” firmware-telepítést, lehetőleg anélkül, hogy a router online kapcsolatot létesítene a folyamat során.

Ezenkívül teljes rendszervizsgálatot kell végeznie minden, a VPNFilterrel fertőzött útválasztóhoz csatlakoztatott eszközön.

A VPNFilter rosszindulatú programok eltávolításának leghatékonyabb módja a víruskereső szoftver , valamint a kártevő-eltávolító alkalmazás használata. Mindkét eszköz képes észlelni ezt a vírust, mielőtt ténylegesen megfertőzné számítógépét és útválasztóját.

A víruskereső szoftver a számítógép sebességétől függően több órát is igénybe vehet a folyamat befejezése, de a rosszindulatú fájlok eltávolításának legjobb módszereit is kínálja.

Érdemes egy rosszindulatú programeltávolító eszközt is telepíteni, amely észleli az olyan rosszindulatú programokat, mint a VPNFilter, és megöli azokat, mielőtt bármilyen problémát okozna.

A víruskereső szoftverekhez hasonlóan a rosszindulatú programok keresése több órát is igénybe vehet a számítógép merevlemezének méretétől és sebességétől függően.

Más vírusokhoz hasonlóan Önnek is el kell távolítania a VPNFilter rosszindulatú programokat az útválasztóról. Ehhez vissza kell állítania az útválasztót a gyári alapbeállításokra.

A Hard reset router megköveteli az útválasztó alaphelyzetbe állítását a semmiből, beleértve az új rendszergazdai jelszó létrehozását és a vezeték nélküli hálózat beállítását minden eszközön. Kell egy kis idő, mire helyesen megcsinálja.

Mindig módosítsa az útválasztó alapértelmezett hitelesítő adatait, valamint minden IoT- vagy NAS-eszközt (ez a feladat IoT-eszközökön nem egyszerű), ha lehetséges. Ezen túlmenően, bár bizonyíték van arra, hogy a VPNFilter képes megkerülni bizonyos tűzfalakat , a tűzfal megfelelő telepítése és konfigurálása továbbra is segít távol tartani sok más rosszindulatot a hálózattól.

A VPNFilter kártevő eltávolításának leghatékonyabb módja a víruskereső szoftver használata

Hogyan lehet elkerülni a VPNFilter rosszindulatú programokkal való újrafertőződést?

Van néhány kulcsfontosságú módszer, amellyel csökkentheti a VPNFilterrel (vagy bármely más vírussal) való újrafertőződés kockázatát, beleértve a VPNFilterhez közvetlenül kapcsolódó tippeket.

A frissített útválasztó védve van a VPNFilter rosszindulatú programokkal és más biztonsági fenyegetésekkel szemben. Mindig ne felejtse el frissíteni a lehető leghamarabb.

Módosítsa a router jelszavát

Ne használja az útválasztó gyártója által beállított alapértelmezett jelszót. Hozzon létre saját jelszavakat, amelyek erősebbek , és kevésbé valószínű, hogy megtámadják őket a rosszindulatú szereplők.

Frissítse a víruskereső szoftvert

Tartsa naprakészen vírus- és kártevőirtó programjait. Rendszeresen jelennek meg új vírusdefiníciók, amelyek folyamatosan tájékoztatják számítógépét az új vírusokról és rosszindulatú programokról.

Légy résen az új programokkal!

Fontos, hogy tisztán ismerje a letöltött programok és alkalmazások forrását. A kevésbé jó hírű webhelyeken sok olyan kiegészítő található, amelyekre nincs szüksége, például a VPNFilter.

Ne kattintson a felugró hirdetésekre!

Ha egy szalaghirdetés jelenik meg egy webhely böngészése közben, ne kattintson rá. Általában a legbiztonságosabb módja egy másik webhely felkeresése, nem pedig egy előugró hirdetésekkel teli webhelyre.

Egyre népszerűbbek a rosszindulatú programok az útválasztókon. A rosszindulatú programok és az IoT sebezhetőségei mindenhol jelen vannak, és az egyre növekvő számú online eszköz miatt a helyzet csak tovább romlik. Az útválasztó az otthoni adatok fókuszpontja. Azonban nem kap annyi biztonsági figyelmet, mint más eszközök. Egyszerűen fogalmazva, az útválasztók nem olyan biztonságosak, mint gondolná.

Többet látni: