A Cloak Encrypt egy egyszerű fájltitkosítási eszköz, amely segít a fájlok titkosításában és visszafejtésében jelszó nélkül. A fájlok titkosítása vagy visszafejtése mindig a helyi eszközön történik, nem pedig külső szerveren.

A szoftver könnyen használható, és továbbra is ingyenes a nem üzleti felhasználók számára. A Cloak Encrypt több platformon is elérhető, beleértve a Windows, Mac, iOS és Android rendszereket.

A Cloak Encrypt segítségével Ön és a címzett is biztos lehet benne, hogy minden információ biztonságban van. Kövesse az alábbi egyszerű lépéseket a Cloak használatának megkezdéséhez, és élvezze a legmagasabb, 256 bites AES titkosítási szabványokat!

Tekintse meg az áttekintést, és töltse le a Cloak Encryptet

A Cloak letöltéséhez Windows PC-re vagy Mac-re először töltse le a megfelelő telepítőt a hivatalos webhelyről . A Cloak Encrypt az App Store- ban és a Google Playen is elérhető .

A telepítés után létre kell hoznia egy Cloak alkalmazás fiókot a Google , a Facebook , a Dropbox , a Box ID vagy egy külön e-mail cím használatával.

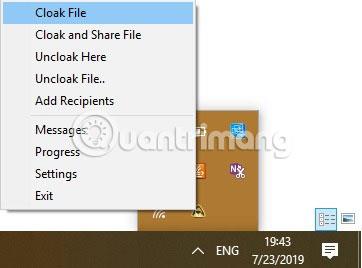

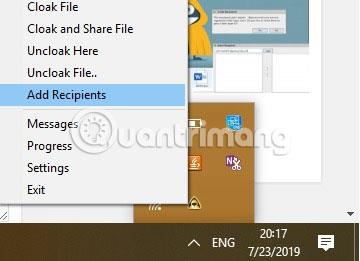

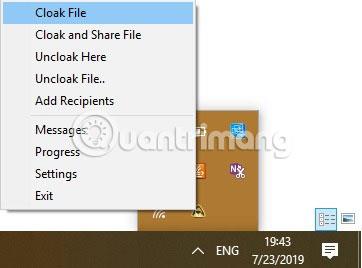

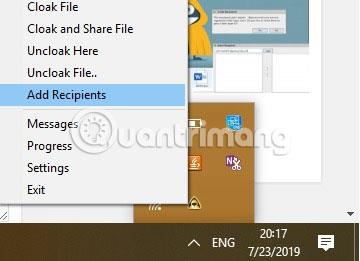

A fiók beállítása után a Cloak program közvetlenül elérhető a tálcáról.

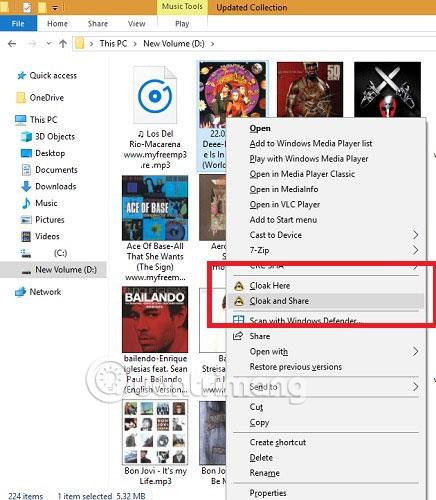

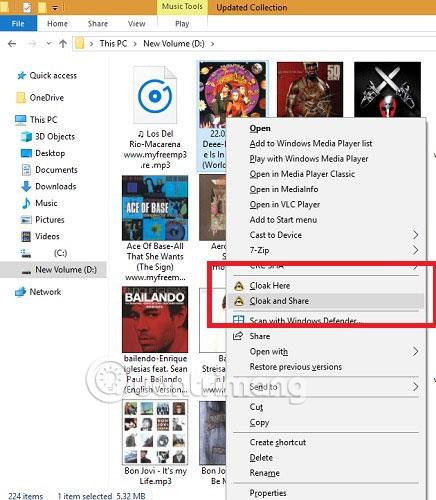

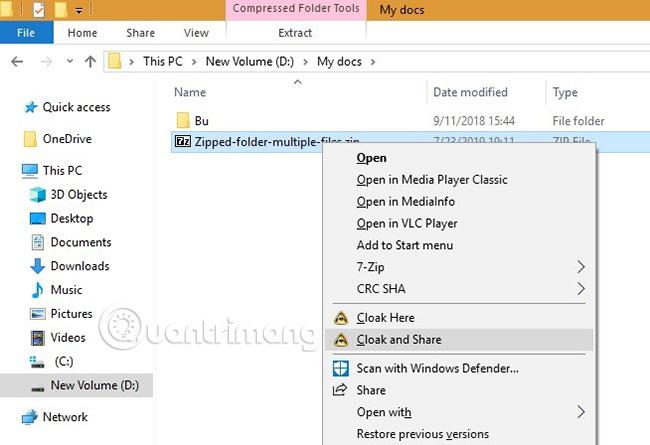

Ezenkívül az egyes fájlok titkosíthatók a jobb gombbal történő kattintással. A nem üzleti felhasználók egyszerre csak egy fájlt választhatnak titkosításra.

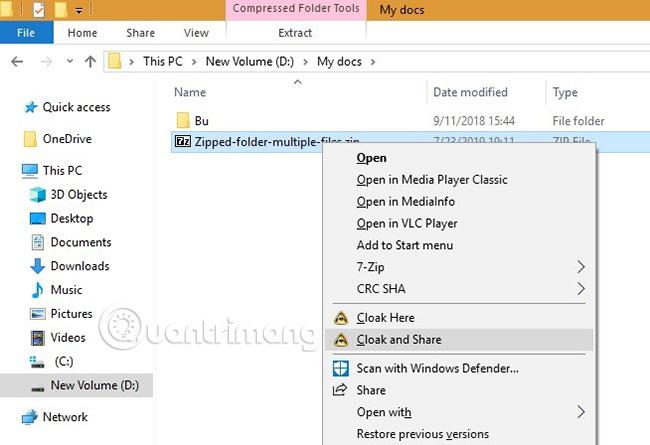

Ha túl szeretné lépni ezen az egyfájlra vonatkozó korlátozáson, egyszerre több fájlt is tömörítsen, és együtt titkosítsa őket. A fájlok tömörítéséhez használhatja a 7-Zip, WinRAR vagy WinZIP fájlokat.

Fájlok titkosítása és visszafejtése

Ha ki szeretné választani a titkosítandó fájlokat, kiválaszthatja azokat a tálcáról vagy a jobb gombbal kattintva. Ha végzett a kódolással, a rendszer figyelmeztetést küld.

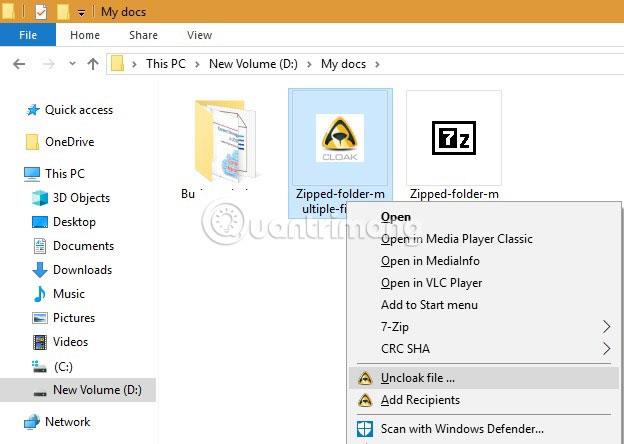

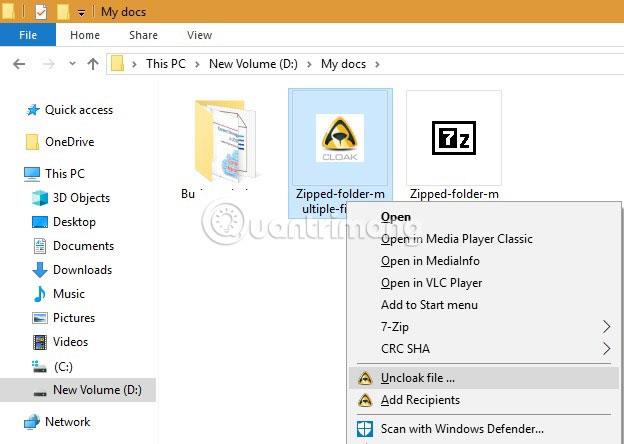

Ha át szeretné tekinteni ezeket a fájlokat a saját számítógépén, egyszerűen kattintson a jobb gombbal, és válassza az „Uncloak” lehetőséget. Megtekintésükhöz nincs szükség jelszóra. Talán ez a szoftver legjobb tulajdonsága, mivel megkíméli Önt a jelszavak létrehozásával és emlékezésével járó gondoktól.

Kattintson ismét a jobb gombbal a címzett kiválasztásához, akivel meg szeretné osztani a fájlt.

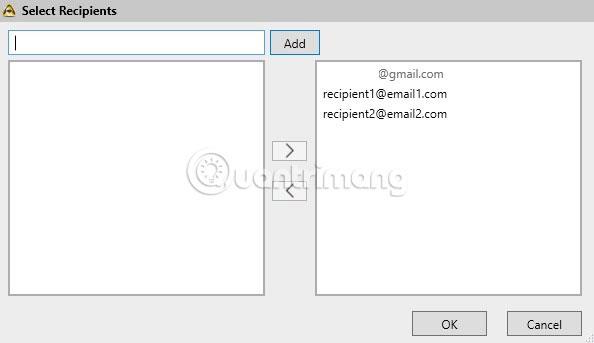

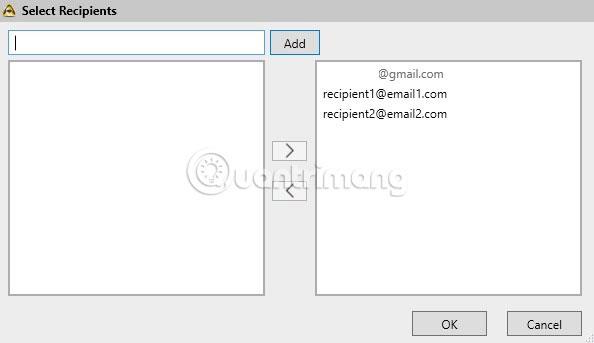

Adja hozzá minden olyan címzett e-mail címét, akivel meg szeretné osztani a titkosított fájlt.

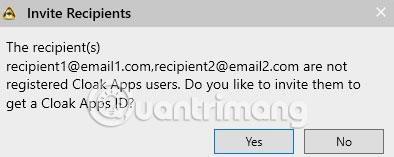

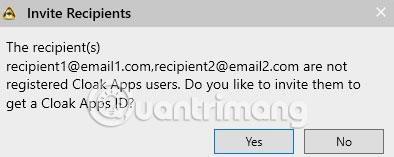

Hibaüzenetet kaphat, ha a címzettnek nincs Cloak alkalmazásfiókja. Kattintson az Igen gombra a link megosztásához, ahonnan letölthetik a Cloak alkalmazást, és fiókot hozhatnak létre.

Miután a címzett megerősíti, hogy megszerezte a Cloakot, szabadon megoszthatja vele az összes személyes adatát e-mailben, üzenetküldő alkalmazásokon és közösségi hálózatokon keresztül . Könnyen visszafejthetik a titkosított fájlokat számítógépükön vagy okostelefonjukon, jelszó nélkül.

Cloak Enterprise

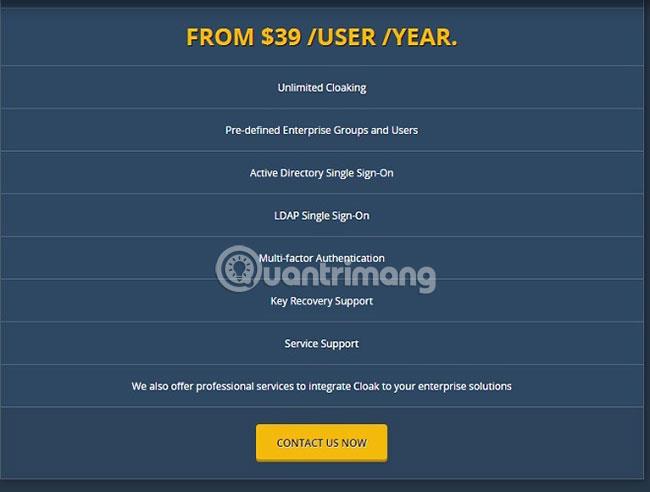

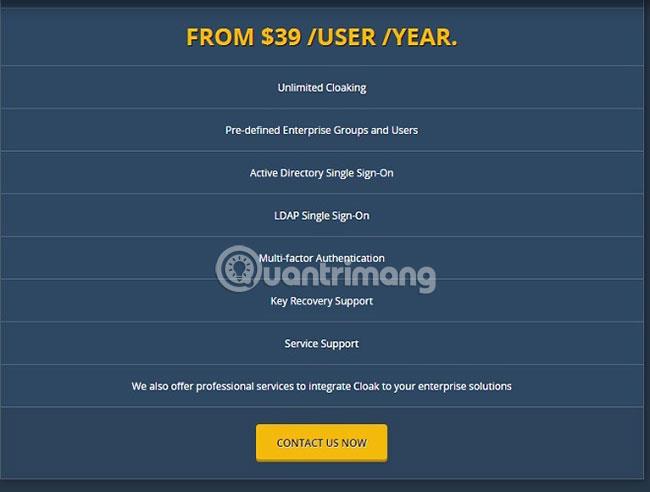

Ha több funkcióra van szüksége, a Cloak Enterprise néhány további lehetőséget kínál, beleértve a korlátlan titkosítást 39 USD (907 000 VND)/felhasználó/év áron. Ez akkor hasznos, ha nem szeretné minden alkalommal tömöríteni és kicsomagolni a fájlokat a csoportokban való megosztáshoz. Az egészségügyben, pénzügyi szolgáltatásokban és más adatbiztonsági megfelelőségi iparágakban dolgozók számára ez a legjobb, mivel az adatokhoz való hozzáférés szigorúan ellenőrizhető.

Különböző szintű részletes hozzáférést is beállíthat a különböző csoportok és felhasználók számára, előre meghatározott szabályok alapján. A többtényezős hitelesítés megakadályozza a jogosulatlan felhasználók véletlen hozzáférését. Az LDAP és az Active Directory segítségével e-mail címeket importálhat adatbázisából.

Számos fájltitkosítási eszköz található az interneten. Azonban kevés szoftver olyan könnyen használható, mint a Cloak, és külső fordító vagy segédprogram nélkül is futtatható. Nem kell aggódnia semmilyen rosszindulatú program miatt, és a szoftver sok pozitív visszajelzést kapott az üzleti felhasználóktól.

Ha van tapasztalata a Cloak használatával kapcsolatban, kérjük, ossza meg véleményét mindenkivel az alábbi megjegyzés rovatban! Ezenkívül, ha Ön Linux- felhasználó , titkosíthatja és visszafejtheti fájljait a Gocryphts segítségével .

Remélem sikeres vagy.